マルウェアとは、悪質なソフトウェアの総称を指します。マルウェアの種類は豊富で、種類によって感染経路や発生する被害が異なります。

感染すると、「データを盗み出される」「情報が漏えいする」「金銭被害が発生する」などの被害が発生する可能性があります。

本記事では、マルウェアの種類や被害、感染経路などを紹介し、感染した時の対処について解説します。

\サイバーセキュリティの専門家へ24時間365日で無料相談/

目次

マルウェアとはどういうもの?

マルウェアとは、有害なソフトウェアの総称です。マルウェアの語源は「悪意のある(malicious)」と「ソフトウェア」を組み合わせた造語です。様々な種類が存在し、マルウェアがデバイスに侵入すると、様々な支障・トラブルを起こします。

マルウェアに感染するとパソコン内のデータが破壊されるだけでなく、大切なパスワードや個人情報が抜き取られてしまうことも珍しくありません。すぐに対処しなければ、金銭被害や感染拡大などの二次被害が発生する可能性が高いです。感染した時は感染経路や被害範囲を特定するために、調査会社に依頼することが必須になります。

\サイバーセキュリティの専門家へ24時間365日で無料相談/

マルウェアとウイルスの違い

マルウェアは、不正かつ有害な動作を行う意図で作成された悪意のあるソフトウェアの総称を指します。マルウェアはソフトウェアですので、ユーザーが何らかのトリガーを起動させなけらば悪意ある行動を起こすことはありません。

それに対して、ウイルスはあくまでマルウェアの一種のことを指します。ウイルスはコンピューター内のプログラムの一部を勝手に書き換え、自己増殖してます。また、ウイルスはそれ単体では活動できず、他のデータやファイルに寄生することで初めて増殖することが可能となっています。

マルウェアの種類

マルウェアには数多くの種類があります。その中でも代表的なマルウェアから紹介します。

- ランサムウェア

- Emotet(エモテット)

- トロイの木馬

- ワーム

- スパイウェア

- バックドア

- アドウェア

- ボット

ランサムウェア

ランサムウェアとは、端末上のデータを暗号化し、データの復旧・復号と引き換えに身代金を請求する非常に悪質なマルウェアです。

ランサムウェアは、不特定多数の個人ユーザーから特定の法人をターゲットとした攻撃へと移行したことにより、年々被害額が拡大しています。

もし企業のデータが暗号化されると、システム障害で操業停止に追い込まれたり、社内機密の流出の恐れがあります。ランサムウェアによって、事業を停止せざるを得ないとなると、広範囲に影響を及ぼし、取り返しのつかない事態を引き起こすことがあります。

ランサムウェア感染時の症状・対処方法は、以下の記事でも詳しく紹介しています。

Emotet(エモテット)

Emotetは、他のマルウェアを媒介する「マルウェアのプラットフォーム」として悪名高いトロイの木馬型マルウェアです。強い感染力と拡散力を持ち、セキュリティ検知を回避する潜伏能力を兼ね備えています。Emotetには、以下のような特徴があります。

- メールに添付されたWordやExcelを経由して感染する

- 文面は、関係者の端末から盗んだメールが引用されており、本物の内容を装う

- 他のマルウェア・ランサムウェアへと感染させる(→二次被害・三次被害)

Emotetは2021年初春、欧米の捜査当局によって壊滅しました。しかし、今秋になってから活動再開の兆候が見られており、情報処理推進機構(IPA)も注意喚起を行っています1。

Emotet感染時の症状や被害、対処方法については、下記で詳しく紹介しています。

トロイの木馬

トロイの木馬は、正常なソフトウェアに偽装して侵入し、単独で攻撃を行うマルウェアです。正規のソフトやファイルを装い、デバイスに侵入後、ユーザーが解凍・展開することで、攻撃を開始します。現状マルウェアの80%がトロイの木馬型であり、もっともメジャーかつ悪影響を及ぼすマルウェアとなっています。トロイの木馬の活動は以下の通りです。

- ユーザーの個人情を外部に送信する

- 不正攻撃の踏み台にする

- 仮想通貨(ビットコインなど)の採掘作業(マイニング)に利用される

トロイの木馬の特徴・感染経路については下記の記事で詳しく解説しています。

ワーム

ワームは、自己増殖機能を持ち、ネットワークを介して感染する単独行動型のマルウェアです。

不正なプログラムが実行されることで感染を広げるウイルスと比較すると、ワームは自身を複製し、感染したデバイスのメールやファイル機能を用いて他のプログラムへ拡散し、感染の範囲を広げていく特徴があります。

一台の端末がワームに感染してしまうと、ネットワークに繋がっている他の端末まで感染してしまう恐れがあります。

スパイウェア

スパイウェアとは、ユーザーに気が付かれないように、対象端末に不正侵入し、ユーザーの行動や個人情報を収集し、第三者に送信するソフトウェアです。

スパイウェアは、多くの場合、フリーソフトやシェアウェアに紛れています。悪質なことに、ソフトウェア自体は、ユーザーにとって役に立つため、不審に思う機会が少なく、経年劣化としてデータを外部に送信され続けてしまいます。

バックドア

バックドアは、攻撃者が不正侵入用に設置した、端末の勝手口です。バックドアが設置されてしまうと、IDやパスワードがなくてもログインされてしまい、気が付かないうちに機密情報が盗み出されてしまったり、遠隔操作が行われたりする被害が生じる恐れがあります。

アドウェア

アドウェアは、広告をユーザーの画面に表示させるソフトウェアです。アドウェアに感染してしまうと、「ウイルスに感染しました」という警告型のポップアップが表示され、指示に従うと高額な請求をされたり、遠隔操作される恐れがあります。

アドウェアが表示される事例や対処法については、以下の記事で詳しく解説しています。

ボット

ボットは、コンピュータウイルスの一種です。攻撃者は、ボットに感染した端末を操作し、別の端末へのサイバー攻撃やスパムメールの大量送信に用いられます。複数端末を束ねて利用されることを「ボットネット」といいます。

これらのランサムウェアに感染した時は、すぐに調査会社に相談して感染経路や被害状況を調査する必要があります。

\サイバーセキュリティの専門家へ24時間365日で無料相談/

マルウェアの主な感染経路

感染経路を知っておくことで、デバイスやネットワークのセキュリティ対策を行うことができるため、マルウェア感染のリスクを軽減することができます。一度感染して駆除したとしても、感染経路を調査しておかなければ再度感染する危険があります。

マルウェアの主な感染経路は以下のようなものがあります。

- 悪質なメールの添付ファイルやURL

- 悪質なWEBサイトや不正サイトのURL

- ソフトウェア/OSの脆弱性

悪質なメールの添付ファイルやURL

送られてきたSMSやメール内に、添付ファイルのダウンロードやURLのタップを誘導させるものがあった場合、要注意しましょう。ウイルスに感染させられる恐れがります。

また知人から送られてきたメールでも知り合いがマルウェア感染し、勝手にウイルスメールを送信させられている場合もあります。安易に添付ファイルやURLを開くのはやめましょう。

悪質なWEBサイトや不正サイトのURL

Webサイトの広告やリンクなどに埋め込まれ、閲覧しているだけでマルウェアが侵入し、感染するケースがあります。また、Webサイトからダウンロードしたファイルにもマルウェアが潜んでいることもあります。

感染経路となるのは、悪質なWebサイトだけではないです。実在企業のWebサイトが不正アクセスによって改ざんされ、意図せずマルウェアをダウンロードしてしまうケースもあるからです。Webサイトにアクセスする際には誘導リンクに注意するようにしましょう。

ソフトウェア/OSの脆弱性

近年一番多い例は無料のソフト・アプリを入れた際、マルウェアに感染してしまうケースです。ソフトウェアをインストールする際は、配信元の人物や団体をよく確認し、インストール後にもし連絡先や位置情報などが求められたときには、拒否するようにしましょう。

脆弱性が特定できない場合は、調査の専門業者に相談して特定することが重要です。不安な場合はなるべく早く相談してください。

\サイバーセキュリティの専門家へ24時間365日で無料相談/

マルウェアに感染した時の初動対応

マルウェアに感染した時に、簡易的な対処をしておくことで被害を軽減することができます。マルウェアに感染した時の初動対応は以下のようなものがあります。

- ネットワークを遮断する

- マルウェアの種類を特定する

- 被害範囲を把握/攻撃経路を調査

- サイバーセキュリティの専門家へ連絡/対応の策定

- バックアップからの復旧

- マルウェアの駆除

ネットワークを遮断する

まずは、ネットワークから感染したサーバーを切り離す必要があります。これにより、これ以上感染が広がることを防ぐことができます。

ただし、切り離す前に、感染しているサーバーの状態を確認し、そのサーバーが他のサーバーに影響を与えているかどうかを確認することが重要です。

マルウェアの種類を特定する

マルウェアに感染した時の対処方法を確定するためには、マルウェアの種類を特定することが重要です。マルウェアは種類によって対処法が異なり、誤った対処をすると、被害が拡大する可能性があります。

各マルウェアには特徴があるものの、自力で種類を特定することは難しいので、すぐに専門業者に相談して調査してもらいましょう。

被害範囲を把握/感染経路を調査

社内のシステムが影響を受けたりした場合、今後の対応に向け、データ漏えいの有無も含め、被害範囲を特定する必要があります。

この際、デジタルフォレンジックという技術が活用できます。これによりマルウェアの感染源を特定し、被害範囲の把握はもちろん、攻撃者がどのように組織に侵入したのかなど、セキュリティホール(脆弱性)を特定するのに役立ちます。

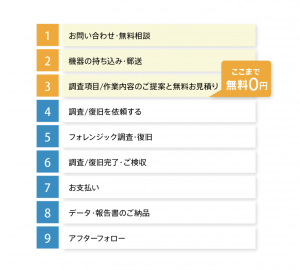

◎フォレンジック調査を考えている方へ (お見積りまで完全無料)

フォレンジック調査は、DDF(デジタルデータフォレンジック)までご相談ください。

累計32,377件のご相談実績(※1)があり、他社にはないデータ復旧業者14年連続国内売上No.1のデータ復旧技術(※2)とフォレンジック技術を駆使してお客様の問題解決をサポートします。

✔不正アクセスの形跡があると報告された

✔退職者がデータを持ち出しているかもしれない

✔社員がデータを改ざんして金銭を横領しているかもしれない

上記のようなご相談から調査項目/作業内容のご提案、お見積りまでは完全無料。安心してご相談ください。

\24時間365日 相談受付/

※1 データ復旧専門業者とは、自社及び関連会社の製品以外の製品のみを対象に保守及び修理等サービスのうちデータ復旧サービスを専門としてサービス提供している企業のこと

第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(集計期間:2007年~2020年)

※2 累計ご相談件数32,377件を突破(期間:2016年9月1日~)

サイバーセキュリティの専門家へ連絡する

調査を依頼するために、サイバーセキュリティの専門家に連絡して「フォレンジック調査」を依頼しましょう。フォレンジック専門家は最新の技術と法的知識を持ち合わせており、的確な調査手法を用いて感染被害の全容を正確に把握します。

また、フォレンジック専門家は法的手続きにも詳しく、調査プロセスや結果に関する報告書を作成することも可能です。まずは相談してみて調査可能か確認しましょう。

バックアップからの復旧

マルウェア感染時にバックアップがある場合、システムの初期化とバックアップからデータを復元することができます。ただし、次のような懸念点があります。

- 感染前に作成されたバックアップでないと、バックアップデータも感染している可能性がある

- 最新の情報が失われる可能性がある。

- バックアップが完全に実行されていないとデータの復元に失敗する可能性がある。

このように、バックアップからのデータ復元は、すべての場合に対して必ずしも効果的とは限りません。また、攻撃に対する適切な対策は、デジタルフォレンジックの専門家による攻撃調査、復旧支援など、多角的なアプローチが必要となります。

マルウェアに感染した時の注意点

マルウェアに感染した時に対処を誤ると、状況が悪化することも考えられます。マルウェアに感染した時にやってはいけない注意点は以下のようなものがあります。

- メールアドレス・パスワードは変更する

- ファイルを削除しない

- 感染した端末をインターネットに接続しない

- 感染後にバックアップを更新しない

メールアドレス・パスワードは変更する

メールアドレス・パスワードは、マルウェアに感染した時点で流出している可能性が高く、変更しなければ永久に利用されてしまいます。自分のアドレスがマルウェア拡散に利用される危険もあります。過去のメールアドレス・パスワードは使用せず、すぐに変更するようにしてください。

ファイルを削除しない

マルウェアに感染した場合、マルウェアのファイルを削除しないようにしてください。削除することで、マルウェアを駆除できる可能性がありますが、データは復号できず、そのうえ被害調査の際、具体的にどのような経路でどの情報が流出したかなど証拠を失ってしまう可能性があります。

感染した端末をインターネットに接続しない

マルウェアは通常、インターネットから拡散します。感染した端末をインターネットに接続すると、他のシステムやネットワークに感染を広げるリスクがあります。感染した端末を隔離し、ネットワークへの接続を避けましょう。

感染後にバックアップを更新しない

マルウェア感染後にバックアップを取ることは推奨されません。感染したデータをバックアップすると、バックアップにも感染が広がり、正常なデータの復元が困難になる可能性があります。バックアップは感染前の状態で作成されたものを利用しましょう。

マルウェア感染が企業に及ぼす影響は?

マルウェアに感染すると、感染被害以外にも二次被害が発生することが考えられます。マルウェア感染企業に及ぼす影響は以下のようなものがあります。

- データ漏えいによる被害

- 対応負担と経済的な損害

- 顧客や取引先などの社会的信用の失墜

- 組織全体が業務停止・機能不全に陥る

データ漏えいによる被害

企業は、顧客から預かったデータを厳重に保護する責任があります。

顧客情報は企業にとって貴重な資産であり、その責任を果たすことが重要です。しかし、マルウェアに感染すると、データが暗号化されたり、アクセスできなくなったりする可能性があり、その責任を果たすことが困難になる恐れがあります。

そのため、企業は情報セキュリティに注力し、最新の対策技術を導入することが求められます。こうした対策を講じることで、企業はデータを安全に保護し、顧客からの信頼を高めることができます。

対応負担と経済的な損害

マルウェア感染によって、「業務停止」、「システムの修復に必要な費用を負担する」などの対応に負担がかかり、多額の経済的損害を被る可能性があります。しかし、経済的損害はそれだけではありません。

マルウェアの中でも身代金を要求することを目的としているランサムウェアに感染した場合は、データの復号化と引き換えに多額の身代金を要求されます。そもそも身代金の支払いが、テロ資金調達や、犯罪行為の支援とみなされることもあり、法的規制を遵守しないことで、法的な問題を引き起こす可能性があります。

顧客や取引先などの社会的信用の失墜

マルウェア感染は、プライバシー侵害など個人情報悪用のリスクをもたらし、顧客や取引先との信頼関係を崩壊させてしまう恐れがあります。またマルウェア感染によりサービスが停止されると、顧客や取引先の満足度を低下させ、信用を傷つける要因となります。

組織全体が業務停止・機能不全に陥る

マルウェア感染が企業に及ぼす最も深刻な影響の一つは、組織全体の業務停止や、機能不全です。ネットワーク内の全ファイルが暗号化されると、重要なデータやシステムへのアクセスが制限され、企業は業務を停止せざるを得なくなります。

またマルウェアに感染した企業は、感染したシステムをバックアップから元どおり復旧するだけでなく、法的に正しい手続きを用いた科学的手法で感染源を特定し、行政機関への報告通知ならびに、漏えいデータの特定などで被害全容の把握が義務です。すぐに事実調査を行いましょう。

\サイバーセキュリティの専門家へ24時間365日で無料相談/

マルウェア感染時に企業がとるべき対応とは?

マルウェア感染時に企業がとるべき対応は以下があります。

- 専門業者で調査する

- セキュリティソフトでマルウェアを除去する

専門業者で調査する

バックアップがない場合、マルウェア感染からの自力での復旧は困難です。この際、サイバーセキュリティ専門家に相談し、適切な支援を受けることを検討しましょう。

サイバーセキュリティ専門家はマルウェアの解析や復旧・調査に精通しており、復旧の手がかりとなります。また専門家は感染拡大の防止策やセキュリティ強化のアドバイスなど、包括的な支援を提供できることから、将来の攻撃への対策を講じることができます。

セキュリティソフトでマルウェアを除去する

マルウェアに感染した場合、マルウェアが含まれているファイルを削除することは推奨されません。マルウェアが削除されても、データは復号できず、そのうえ被害調査の際、具体的にどのような経路でどの情報が流出したかなど証拠を失ってしまう可能性があります。

マルウェアによる被害の調査を行う場合、専門業者に相談する

ハッキング、不正アクセス、乗っ取り、情報漏えいのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

ハッキング、不正アクセス、乗っ取り、情報漏えいのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

このような事態を防ぎ、適切な調査によって原因究明を行うためにも、フォレンジック調査の専門家に相談することが重要です。

フォレンジック調査では、インシデント対応のプロが初動対応から、専門設備でのネットワークや端末の調査・解析、調査報告書の提出によって問題の解決を徹底サポートします。

デジタルデータフォレンジックでは、お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたします。法人様の場合、ご相談から最短30分で初動対応のWeb打合せも開催しておりますので、お気軽にご相談ください。

官公庁・上場企業・捜査機関等まで幅広い調査対応経験を持つ専門の担当者が対応させていただきます。

\法人様は現地駆けつけ対応も可能/

フォレンジックサービスの流れや料金については下記からご確認ください。

【初めての方へ】フォレンジックサービスについて詳しくご紹介

【サービスの流れ】どこまで無料? 調査にかかる期間は? サービスの流れをご紹介

【料金について】調査にかかる費用やお支払方法について

【会社概要】当社へのアクセス情報や機器のお預かりについて

多くのお客様にご利用いただいております

マルウェア調査会社への相談方法

インシデントが発生した際、フォレンジック調査を行うか決定していない段階でも、今後のプロセス整理のために、まずは実績のある専門会社へ相談することを推奨しています。

取引先や行政に報告する際、自社での調査だけでは、正確な情報は得られません。むしろ意図的にデータ改ざん・削除されている場合は、情報の信頼性が問われることもあります。

インシデント時は、第三者機関に調査を依頼し、情報収集を行うことを検討しましょう。

DDF(デジタルデータフォレンジック)では、フォレンジックの技術を駆使して、法人/個人を問わず、お客様の問題解決をいたします。

当社では作業内容のご提案とお見積りのご提示まで無料でご案内しております。

解析した結果は、調査報告書としてレポートを作成しています。作成した報告書には、調査で行った手順やインシデントの全容などが詳細に記載され、法執行機関にも提出可能です。

解析した結果は、調査報告書としてレポートを作成しています。作成した報告書には、調査で行った手順やインシデントの全容などが詳細に記載され、法執行機関にも提出可能です。

\法人様 最短30分でお打合せ可能です/

調査の料金・目安について

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

機器を来社お持込み、またはご発送頂ければ、無料で正確な見積りのご提出が可能です。

まずはお気軽にお電話下さい。

【法人様限定】初動対応無料(Web打ち合わせ・電話ヒアリング・現地保全)

❶無料で迅速初動対応

お電話でのご相談、Web打ち合わせ、現地への駆け付け対応を無料で行います(保全は最短2時間で対応可能です。)。

❷いつでも相談できる

365日相談・調査対応しており、危機対応の経験豊富なコンサルタントが常駐しています。

❸お電話一本で駆け付け可能

緊急の現地調査が必要な場合も、調査専門の技術員が迅速に駆け付けます。(駆け付け場所によっては出張費をいただく場合があります)

マルウェアの感染を防ぐ事後対策

マルウェアに感染した場合、被害を最小限にとどめるため、次のような再発防止の取り組みを行い、リスクを回避できる環境を整えておきましょう。下記の対策を組み合わせることで、組織はセキュリティレベルを向上させることができます。

- パスワードを複雑にする

- OSやセキュリティソフトを導入・更新する

- ファイアウォールや侵入検知システムの導入と設定

- 安易に不審なリンクをクリックしない・添付ファイルを開かない

- 定期的なバックアップの実施

パスワードを複雑にする

よく使われるシンプルなパスワードだと、無数の文字列を組み合わせた「総当たり攻撃」などで簡単に不正ログインされてしまいます。また、パスワードを使い回すと、同じ施設内にある別端末のネットワークにも簡単に不正アクセスされてしまいます。パスワードは多認証のものを使用してください。

OSやセキュリティソフトを導入・更新する

セキュリティソフトやファイアウォールを導入することで、外部からの不審な通信を遮断し、通信の可否を選択することで、ある程度の不正アクセスを検知・防御できます。

ただし、マルウエアは1日に数十万という数が新しく作られているため、常にソフトウェアを最新の状態に保つだけではなく、OSやセキュリティソフトのアップデートを怠らないようにしましょう。

ファイアウォールや侵入検知システムの導入と設定

ファイアウォールや侵入検知システムをネットワークに導入することで、異常なアクティビティや不正なネットワークトラフィックをブロック、検知します。これにより、不正アクセスを早期に検知し、対処することができます。

安易に不審なリンクをクリックしない・添付ファイルを開かない

大半のマルウェアは、スパムメールに添付された不正ファイルの開封やリンクへのアクセスにより引き起こされます。また、電子メールの件名や本文は、業務目的での開封を誘導するものも多く、たとえ取引先からのメールでも、不自然に添付されたリンクやファイルには注意が必要です。

定期的なバックアップの実施

バックアップはマルウェアによるデータの暗号化に備え、感染前の状態にデータを復元する重要な手段です。なお、バックアップはオフラインに保存されることが望ましいです。

バックアップはマルウェア感染被害が発生する前のものを復元して利用すれば、いち早くデータを復元することが可能です。

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。