エモテット(Emotet)は、非常に高い感染力・拡散力を持つマルウェアです。2014年に発見されて以降、その形を変え続け、現在も猛威を振るい続けています。

またエモテットは、他のマルウェアや、金銭の搾取を目的としたランサムウェアを媒介する「マルウェアプラットフォーム」として特徴を持ちます。そのため、一度侵入を許してしまうと、他のマルウェアが次々と侵入し、被害拡大の恐れが高まります。

この記事では、エモテット(Emotet)の特徴から対策方法、そして万が一感染してしまった場合の対応方法まで徹底解説します。

目次

エモテット(Emotet)とは?

「エモテット(Emotet)」は、他のマルウェアを媒介する「マルウェアのプラットフォーム」として機能するマルウェアです。

エモテットは次のような特徴を持っています。

- 強い感染力と拡散力

- セキュリティ検知を回避する潜伏能力

- 他のマルウェア・ランサムウェアへと感染させる

情報を盗むだけでなく、さらに悪質なマルウェアに機器を感染させ、横方向に感染を広げていきます。2021年5月、エモテットの発信基地が壊滅し、被害は終息したように見えたものの、2021年11月から、再び感染の報告が上がっています1。

エモテット(Emotet)の特徴・手口

エモテットには主に次のような特徴があります。

なりすましメール

エモテットは周囲に感染を拡大させるため、感染したデバイス上で次の動作を行います。

- 関係者の氏名、メールアドレス、メールの内容の一部を盗む

- それらを切り貼りしたメールをばら撒く

また、メールのタイトルに「RE:」をつけるなど、関係者からのメールの返信だと思い込ませるため、受信側は偽メールと見破りにくいのが特徴です。そのため、ひとたび誰かが感染すれば、次々と感染拡大が起こりかねません。

不審なメールの添付ファイル、URLは決して開かず、社用PCで不審な挙動があった場合は、すぐにシステム管理部門に連絡しましょう。

Wordファイルなどが添付されている

エモテットはWordファイルなどのマクロ(複数の操作を自動的に実行する機能)を悪用します。もし不正メールに添付されたマクロ付きファイルを起動してしまうと、全自動でエモテットがインストールされてしまい、その端末はウイルスに感染してしまいます。感染リスクを回避するには、マクロを全自動で実行しない設定にすることが重要となります。

他のマルウェアと連携する

エモテットは、別のマルウェアに感染させやすくするため、セキュリティ・ホール(脆弱性)を端末に残すケースがあります。

脆弱性のある端末は、外部から侵入されやすくなります。もしランサムウェアに感染すると、内部データのほとんどが盗まれたり、端末もロックされたり、高額な身代金を要求されたりすることもあり、そのまま業務停止に追い込まれることも少なくありません。

ランサムウェアの手口や駆除方法については、下記の記事で詳しく紹介しています。

エモテット(Emotet)の感染被害

エモテットによる被害には次のようなものがあります。

機密情報の流出

エモテットに感染してしまうと、アカウント情報、メールアドレスなどが盗まれ、それ以外の個人情報や機密情報が流出してしまう可能性があります。

関係者にエモテット(Emotet)が拡散する

エモテットは感染力が強く、盗んだアカウント関連情報やメールアドレスをもとに、取引先や顧客へエモテットのばらまきメールが送信されます。もし取引先や顧客へ感染が広がると、企業の信用低下にもつながりかねません。また、エモテットは新たな感染源を探すため、その他のネットワークへの侵入を試みようとします。

クレジットカード情報が盗まれる

2022年6月以降、EmotetによってGoogle chromeに登録されているクレジットカード情報を詐取されるケースが多発しています。攻撃手法そのものは従来と変わりませんが、Emotetに感染すると、プラスアルファでクレジットカード情報が盗まれることから、日を追うごとにEmotetの悪質性は増して来ているといえるでしょう。

エモテット(Emotet)の防ぎ方

万一エモテットに感染してしまった場合、その被害は機密情報の漏えいだけでなく、企業の信用失墜に繋がりかねません。

通常、エモテットの感染は次のように起こります。

- WordやExcelが添付された電子メールを受信する

- マクロを実行し、EmotetをインストールするPowerShellが起動する

この流れを阻止するために、できることは次の通りです。

マクロの自動実行を無効化

エモテットは、Wordマクロの自動実行が有効となっている環境で感染する可能性が高まります。Wordファイルのオプションメニューのセキュリティセンターの設定から「警告を表示してすべてのマクロを無効にする」を選択しましょう。そうすることで、すべてのマクロは無効化され、自動的にファイルが開かれてウイルス感染することもなくなります。

OSのアップデートを実施する

古いOSを使用していると、マルウェアに感染するリスクが高まります。エモテットはセキュリティを破るため、頻繁に進化しています。そのため、古いOSの脆弱性を突くことで感染が爆発的に拡大する恐れがあります。

PowerShellの実行を制御する

マクロを無効化しているのにもかかわらず、万が一マクロが実行された場合に備え、PowerShell(自動化の管理ツール)は無効にしておきましょう。これにより、エモテット本体のダウンロードを防ぐことができます。

セキュリティ製品を導入する

セキュリティ製品は「入口対策」「外部対策」「内部対策」という3つの目的に分類することができます。

入口対策

これは、外部からの不正アクセスを防ぐなどマルウェアの感染自体を予防する目的があります。ファイアウォールやサンドボックスなどが該当します。

出口対策

これは、万が一入口を突破され、マルウェアに感染してしまった場合、「機密情報などの重要なデータを持ち出されない」または「自社の端末を他の攻撃の踏み台にされない」ため、マルウェア感染による情報漏えいを防ぐことを目的としています。

出口対策では、ログ管理などを行い、不正な通信を検知したら、外部サーバーに機密情報を送信するのを防ぐといった方法をとります。ウイルスの脅威情報を検知し、侵入をブロックする出口対策製品は、下記のサイトで詳しく紹介しています。

https://www.digitaldata-hacking.com/lp/ddhbox/

内部対策

主にバックアップやファイルの暗号化、操作ログ管理、サーバ上のファイル操作ログ管理などマルウェア感染拡大を防ぐ目的を持ちます。ログ監視を行うことで、社内に潜む攻撃者の活動抑止にもつながります。

従来のセキュリティ対策では、入口対策がメインとなっていましたが、サイバー攻撃はより巧妙かつ複雑なものとなり、従来のセキュリティソフトでは守りきれなくなっているのが現状です。入口対策に加え、出口対策と内部対策などを組み合わせた多層防御をするようにしましょう。

エモテット(Emotet)に感染した場合の確認方法・対応方法

ここでは、万が一エモテットに感染してしまった場合にすべき確認方法・対応方法を紹介します。

- 「EmoCheck」で感染の有無を確認する

- 端末の初期化

- 専門業者に相談する

「EmoCheck」で感染の有無を確認する

エモテット感染有無を確認できる無料ツールの一つに「EmoCheck」があります。ツールを実行し、「Emotetのプロセスが見つかりました」とアラートが出た場合、エモテットに感染している疑いが極めて高いです。

ただし、EmoCheckはあくまでエモテットが端末に存在するかを確認するツールであり処理まで行ってくれるツールではないことにご注意ください。

端末の初期化

端末を初期化すると、エモテットなどのマルウェアを完全に駆除できます。ただし、初期化すると被害範囲の調査は不可能になるほか、他のネットワーク上にマルウェアが広がっている場合は、追跡できなくなるため、結果として二次被害を受ける可能性が高まります。

専門業者に相談する

マルウェア感染調査に対応している業者では、マルウェアの感染経路や情報漏えいの有無などを調査することができます。上記でも説明しましたが、マルウェアの被害調査を個人で行うことは難しく、業者への相談が賢明です。

また企業などの場合、「ファスト・フォレンジック」と呼ばれる早急なインシデント調査で感染端末を特定できるため、感染拡大や二次被害の予防にもつながります。

フォレンジック調査会社への相談方法

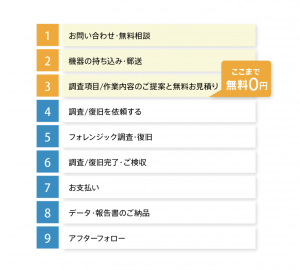

フォレンジック調査会社へ相談・依頼する際は以下のような流れで行います。なお、当社では作業内容のご提案とお見積りのご提示まで無料でご案内しております。

フォレンジック調査の流れ

社内でインシデントが発生した際、フォレンジック調査を行うかまだ決定していない段階であっても、今後のプロセス整理のためにもまずは実績のある専門会社へ相談することを推奨しています。

特に、取引先や行政などへ報告が必要な場合、 専門的なノウハウを持たない中で自社調査を行っても、正確な実態把握ができなかったり、場合によっては証拠となるデータが故意にもしくは意図せず改ざん・削除される危険性があるため、信憑性を疑われかねません。場合によってはさらなる信用失墜につながる危険性すらあります。

DDF(デジタルデータフォレンジック)では、フォレンジックの技術を駆使して、法人/個人を問わず、お客様の問題解決をいたします。

\24時間365日 相談受付/

ランサムウェアに感染した場合はDDFへ

デジタルデータフォレンジックでは、国内売上トップクラスのデータ復旧技術を活用し、パソコンやスマートフォンに残されたログの調査やマルウェアの感染経路調査を行っています。また、ご相談件数は警察機関や法律事務所、官公庁、上場企業から個人のお客様まで39,451件以上を数えます。

お困りの際はデジタルデータフォレンジックまでご相談ください。なお、証拠利用の場合、法定資料としても活用できる報告書の作成も承っております。