心当たりのある方は至急ご連絡を

- 社内で不正アクセスを検知したとの報告があった

- 送った覚えがないメールが取引先へ送信されており、先方から指摘があった

- 情報漏洩が発覚しアクセスログを調べると、外部から不正なアクセスがあった

- 自社にしかないデータが海外のファイル共有サイトにアップロードされていた

- Webサイトが改ざんされていた

- 会社の機密情報がSNSで拡散されていると顧客から指摘があった

- 社内で不正アクセスを検知したとの報告があった

- 送った覚えがないメールが取引先へ送信されており、先方から指摘があった

- 情報漏洩が発覚しアクセスログを調べると、外部から不正なアクセスがあった

- 自社にしかないデータが海外のファイル共有サイトにアップロードされていた

- Webサイトが改ざんされていた

- 会社の機密情報がSNSで拡散されていると顧客から指摘があった

疑いを放置すると甚大な被害に

不正アクセスの疑いがある場合、

何も対策・対処を行わないと

以下のように被害が拡大する

恐れがあります。

詳細の調査内容や価格など、不正アクセス調査専門の担当がご相談内容に合わせてご説明いたします。

▼まずは、当社までご相談ください▼

ABOUT不正アクセス調査で分かること

不正アクセス調査ではさまざまな調査項目から

不正アクセスの侵入経路や情報漏えいの有無が確認できます。

不正アクセス調査の対応範囲例

不正アクセスの手法は多岐にわたるため、ご相談内容や機器の台数にあわせて調査内容をご提案します。

▼まずは無料打合せで見積もりを確認▼

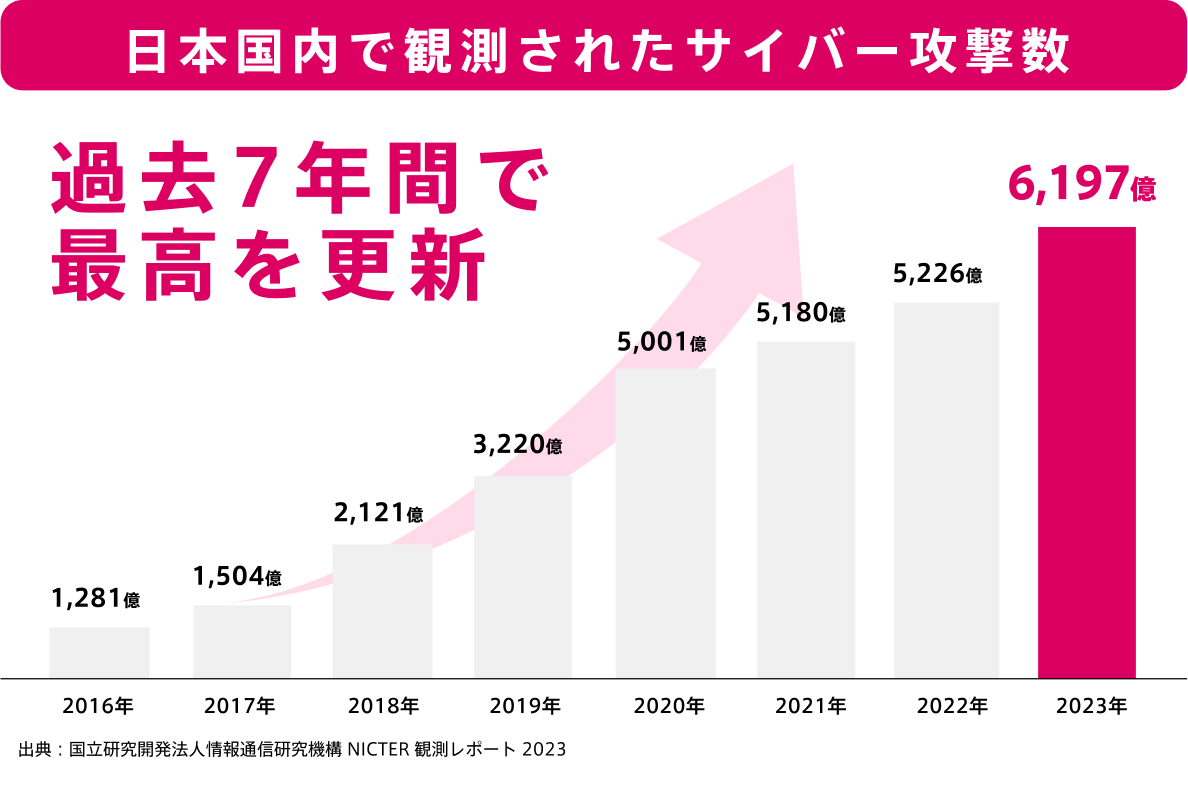

不正アクセスは決して

珍しい犯罪ではありません

不正アクセスは決して

珍しい犯罪ではありません

パソコンやスマートフォン端末が急速に普及した現在では、サイバー攻撃は決して珍しい犯罪ではなくなり、むしろ日常的なものとなりました。実際、日本国内だけで1日に約17億件ものサイバー攻撃が行われています(2023年時点)。

誰しも被害にあう可能性があるからこそ、 被害に遭遇した際には適切な対応が必要です。今この瞬間にも、個人情報や企業の秘密情報は、 悪意あるユーザーに狙われているのです。

不正アクセスの手口

不正アクセスの手口は年々巧妙化しており、対策を講じていたにも関わらず被害に遭ってしまうケースもあります。代表的な不正アクセスの手口は以下のとおりです。

手口1

不正に入手したIDやパスワードを利用した手口

警察庁によると、令和5年に検挙された不正アクセス行為のうち90%以上が他人のID・パスワードを利用した犯行でした。ID・パスワードの入手方法は「管理の甘さにつけ込んで入手(230件)」が最多となっています。二段階認証を設定していない、簡単な羅列のパスワードを設定している場合に、ブルートフォースアタック(総当たり攻撃)によってパスワードを特定されてしまい、アクセス権保持者になりすまして侵入するといったケースがあります。

出典:警察庁│不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況(令和6年3月14日)

手口2

脆弱性を利用した手口

不正アクセス(サイバー攻撃)の手口として、OSやアプリケーションなどのソフトウェア、ネットワーク機器、サーバーなどの脆弱性の利用があげられます。ソフトウェアのアップデートをしていないと、脆弱性を利用して管理者権限を乗っ取り攻撃を仕掛けられるリスクが高いです。当社へご依頼いただくお客様でも「UTMやVPNの脆弱性を悪用されて不正アクセス被害に遭ってしまった」といったケースが非常に多いです。

手口3

ウイルスの利用

3つ目の手口は、ウイルス感染から不正アクセスする方法です。Emotetなどがこの手口に当たります。顧客や従業員になりすましたメールを送付し、添付ファイルを実行することで感染するウイルスです。近年ではランサムウェアの手口の一つでもあります。電子メールに添付されたウイルス入りのファイルを開封したことが原因で不正アクセス被害に遭い、数十万件の個人情報が流出してしまったケースもあります。

手口4

フィッシング詐欺

不正アクセスでは、フィッシング詐欺で窃取した情報を利用するケースもあります。フィッシング詐欺とはメールやSMSで本物に限りなく似せた偽サイトへ誘導し、アカウント情報やカード情報を入力させ、個人情報を窃取する手口の犯罪です。企業を狙ったフィッシング詐欺では以下のようなケースがあります。

「経営幹部を装った人物からの指示、数億円を不正に送金させられた」

「顧客情報を盗み出す目的で、自社のサイトに酷似した偽のサイトを作成された」

「従業員が偽のメールに誘導され、顧客の個人情報を入力してしまった」

法的措置に確実に対応できるのがフォレンジック

フォレンジックとは、デジタル機器から 法的証拠に関わる情報を抽出する手法です。

「フォレンジック(forensics)」は、法廷での立証をはじめ、従業員の不正や犯罪の調査、ハッキングやマルウェアなどのセキュリティを脅かす脅威の特定に活用される技術です。

DDF(デジタルデータフォレンジック)では、フォレンジックの技術を駆使して、パソコンやスマホなどのデジタル機器に残る記録を収集・解析し、法的証拠として問題解決に貢献します。

▼まずは、当社までご相談ください▼

詳細の調査内容や価格など、不正アクセス調査専門の担当がご相談内容に合わせてご説明いたします。

詳細の調査内容や価格など、不正アクセス調査専門の担当がご相談内容に合わせてご説明いたします。

▼まずは、当社までご相談ください▼

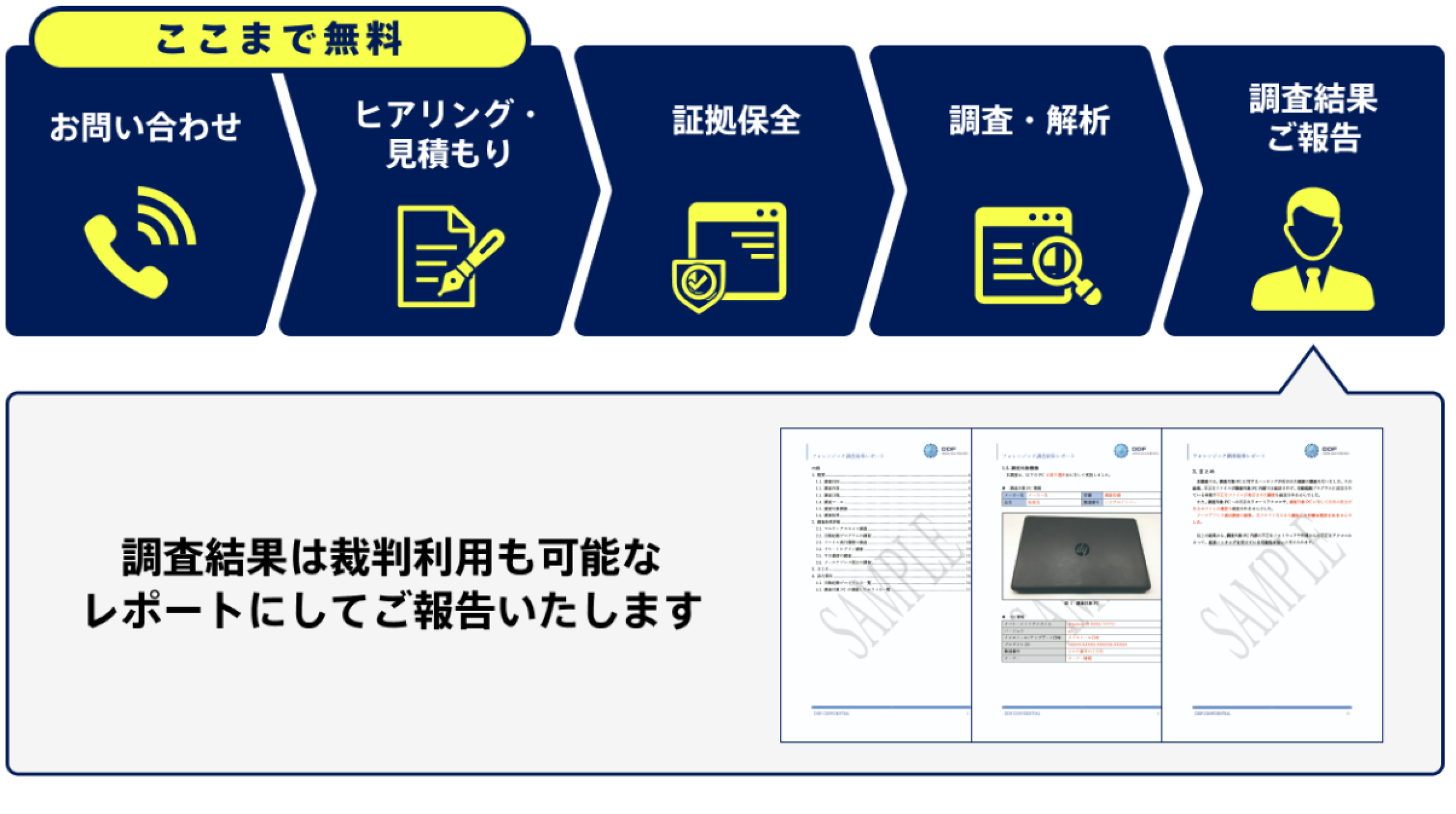

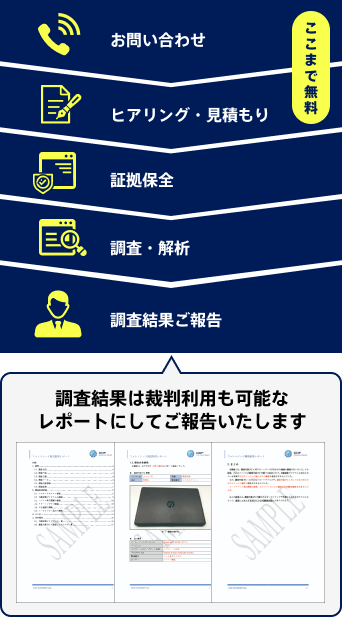

PROCESS不正アクセスにおける調査プロセスの例

STEP.1

攻撃を受けたサーバー・端末の解析

ネットワーク全体のスキャンを行い、

数百〜数千台規模の端末調査が可能

まずはログ情報をお預かりし、攻撃を受けたと思われる端末を解析することで、データを正しく収集します。

STEP.2

特定した端末の解析(ディープフォレンジック)

端末自体に直接スキャンをかけ、

詳細なデータ収集および解析

ディープフォレンジックでは、ファストフォレンジックで洗い出した感染端末を直接解析することで「いつ」「誰が」「何」の行動で感染したかを把握します。

STEP.3

情報漏えい被害・ダークウェブの調査

社内の情報が攻撃者によって盗取、

ダークウェブ上に漏えいしていないかを確認

不正アクセスで漏えいした情報の多くは攻撃者に盗取され、ダークウェブ上で売買・悪用されています。社内の秘密情報を不正に取得された 形跡がないか、ダークウェブ上に漏えいしていないかを解析調査します。

STEP.4

調査報告書の提出

調査結果は作業報告書という形で内容をまとめます

報告書では疑わしいファイルの名前、アクセス履歴、パス等の詳細を分かりやすくレポーティングし、再発防止策の策定・遂行につなげることが出来ます。またご要望に応じて、報告会を開催しての調査報告も可能です。

PROCESS調査プロセスの例

STEP.1

攻撃を受けたサーバー・端末の解析

ネットワーク全体のスキャンを行い、

数百〜数千台規模の端末調査が可能

まずはログ情報をお預かりし、攻撃を受けたと思われる端末を解析することで、データを正しく収集します。

STEP.2

特定した端末の解析

端末自体に直接スキャンをかけ、

詳細なデータ収集および解析

ディープフォレンジックでは、ファストフォレンジックで洗い出した感染端末を直接解析することで「いつ」「誰が」「何」の行動で感染したかを把握します。

STEP.3

情報漏えい被害・ダークウェブの調査

社内の情報が攻撃者によって盗取、

ダークウェブ上に漏えいしていないかを確認

不正アクセスで漏えいした情報の多くは攻撃者に盗取され、ダークウェブ上で売買・悪用されています。社内の秘密情報を不正に取得された 形跡がないか、ダークウェブ上に漏えいしていないかを解析調査します。

STEP.4

調査報告書の提出

調査結果は作業報告書という形で

内容をまとめます。

報告書では疑わしいファイルの名前、アクセス履歴、パス等の詳細を分かりやすくレポーティングし、再発防止策の策定・遂行につなげることが出来ます。またご要望に応じて、報告会を開催しての調査報告も可能です。

INCIDENT調査事例

不正アクセス被害例は非常に多く、当社にも不正アクセスのご相談が多く寄せられています。

実際にいただいたご相談を抜粋してご紹介します。

不正アクセス被害例は非常に多く、当社にも不正アクセスのご相談が多く寄せられています。

実際にいただいたご相談を抜粋してご紹介します。

宿泊施設の予約情報管理システムに不正アクセス

600軒以上の宿泊施設を運営している企業が使用する宿泊予約情報管理システムに外部から不正アクセスされた。攻撃者に宿泊施設のアカウントを悪用され、クレジットカード情報を求めるフィッシングサイトへ誘導するメッセージを予約客へ勝手に送付されてしまった。

宿泊予約情報管理システムを使用しているPCがマルウェアに感染していないか、マルウェアの自動起動を設定されていないかを調べるため、フォレンジック調査を実施した。

調査の結果、2種類のマルウェアが検知されたものの、内部からフィッシングサイトへ誘導するようなツールや、感染を拡大させる悪質なマルウェアではなかったことが判明した。 もしメッセージを受け取った予約客がフィッシングサイトと気づかずにクレジットカード情報を入力してしまった場合、予約客のクレジットカード情報が流出し、カードの不正利用などさらなる被害に繋がる恐れがある。

お問い合わせ

調査

結果

もしメッセージを受け取った予約客がフィッシングサイトと気づかずにクレジットカード情報を入力してしまった場合、予約客のクレジットカード情報が流出し、カードの不正利用などさらなる被害に繋がる恐れがある。

業務データ暗号化による業務停止

業務データなどが入ったサーバ/PCが暗号化された。バックアップ用サーバを確認するも暗号化されていた。

取引先より情報漏えいについて指摘されている。

ネットワーク全体の不正プログラム調査・ランサムウェア感染経路、原因の調査・感染端末からの情報漏えい被害調査。

調査により、感染の前日にVPN経由でネットワーク内部に侵入されたことが判明。複数回に渡って正規ツールの悪用による侵入の痕跡を確認。

端末の初期化、認証情報の変更を行い有効な出口対策を提示し、業務を再開することができた。痕跡を確認。端末の初期化、認証情報の変更を行い有効な出口対策を提示し、業務を再開することができた。

お問い合わせ

取引先より情報漏えいについて指摘されている。

調査

結果

端末の初期化、認証情報の変更を行い有効な出口対策を提示し、業務を再開することができた。