Luckyランサムウェアは、ファイルの拡張子を「.Lucky」に変更した上で、ネットワーク上にある端末やファイルを暗号化するマルウェアの一種です。

感染するとネットワーク上で感染が拡大し、復号キーと引き換えに身代金を要求されます。

さらに対応が遅れると、データの消失や業務の停止など会社に大きな被害を与える可能性があります。大企業の事例では、数億円の対策費用が発生し、中小企業では倒産の可能性もあることから、インシデント時は適切かつ迅速な初動対応が求められます。

この記事では、Luckyランサムウェアの特徴と対処法を解説します。ぜひ参考にしてください。

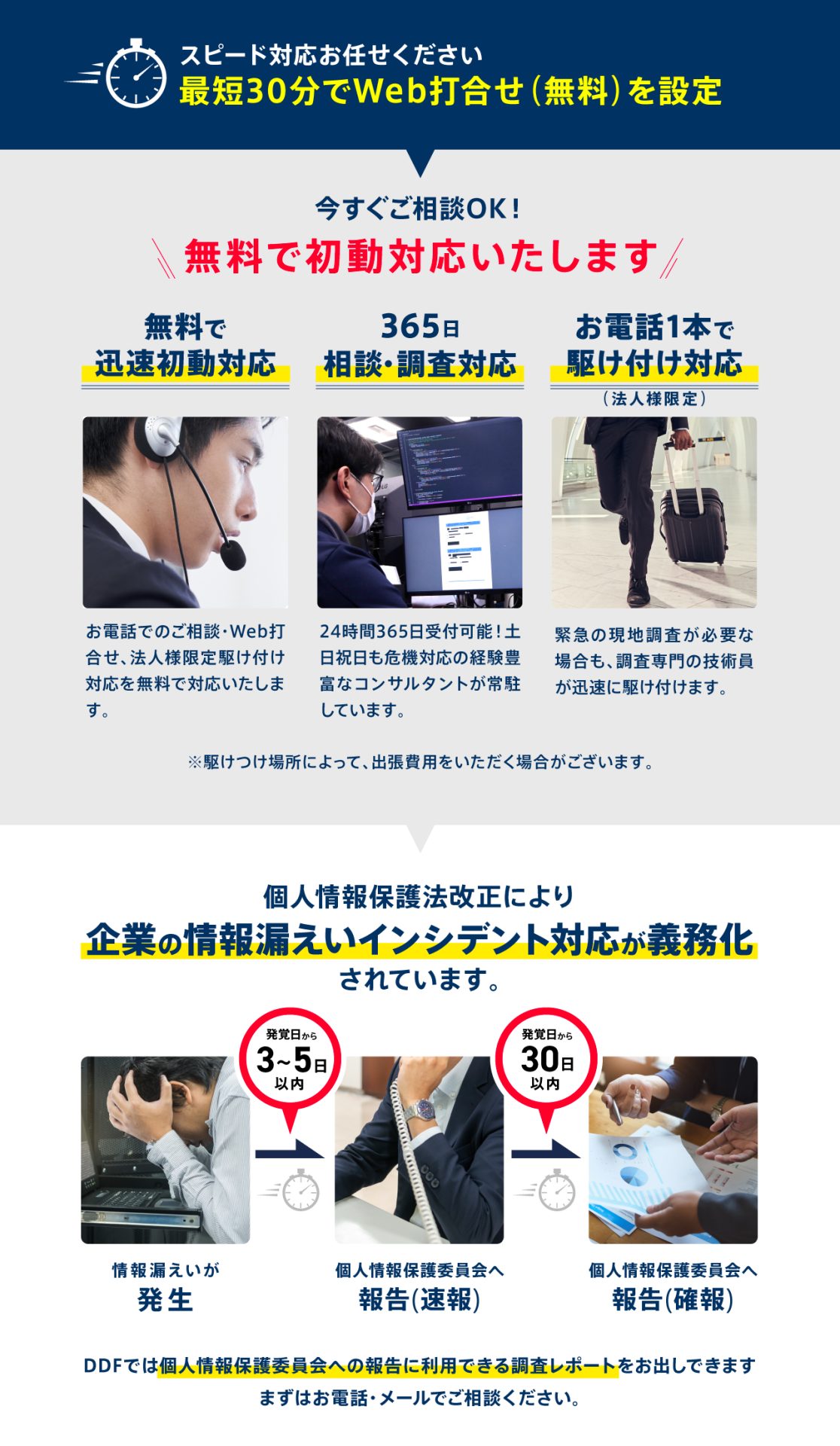

\法人様は相談から最短30分でWeb打ち合わせを開催/

目次

Luckyランサムウェアの特徴

Luckyランサムウェアは、システムに侵入後、ファイルを暗号化し、復号キーと引き換えに身代金の支払いを要求します。その特徴は次のように表すことが出来ます。

- 「info.hta」「info.txt」というランサムノートが表示される

- 盗まれた情報がCommand&Control(C2)サーバーに送信される恐れがある

- ファイルのタイトルに一意のID、サイバー犯罪者のメールアドレス、拡張子「.Lucky」が追加される

- およそ1ビットコインの支払いを要求する

- Windowsに感染する

- RSA、AES、SHAなどの暗号化を使用している

- Phobosランサムウェアファミリーに属している

- トロイの木馬などマルウェアがインストールされる可能性がある

- データが漏えいする可能性がある

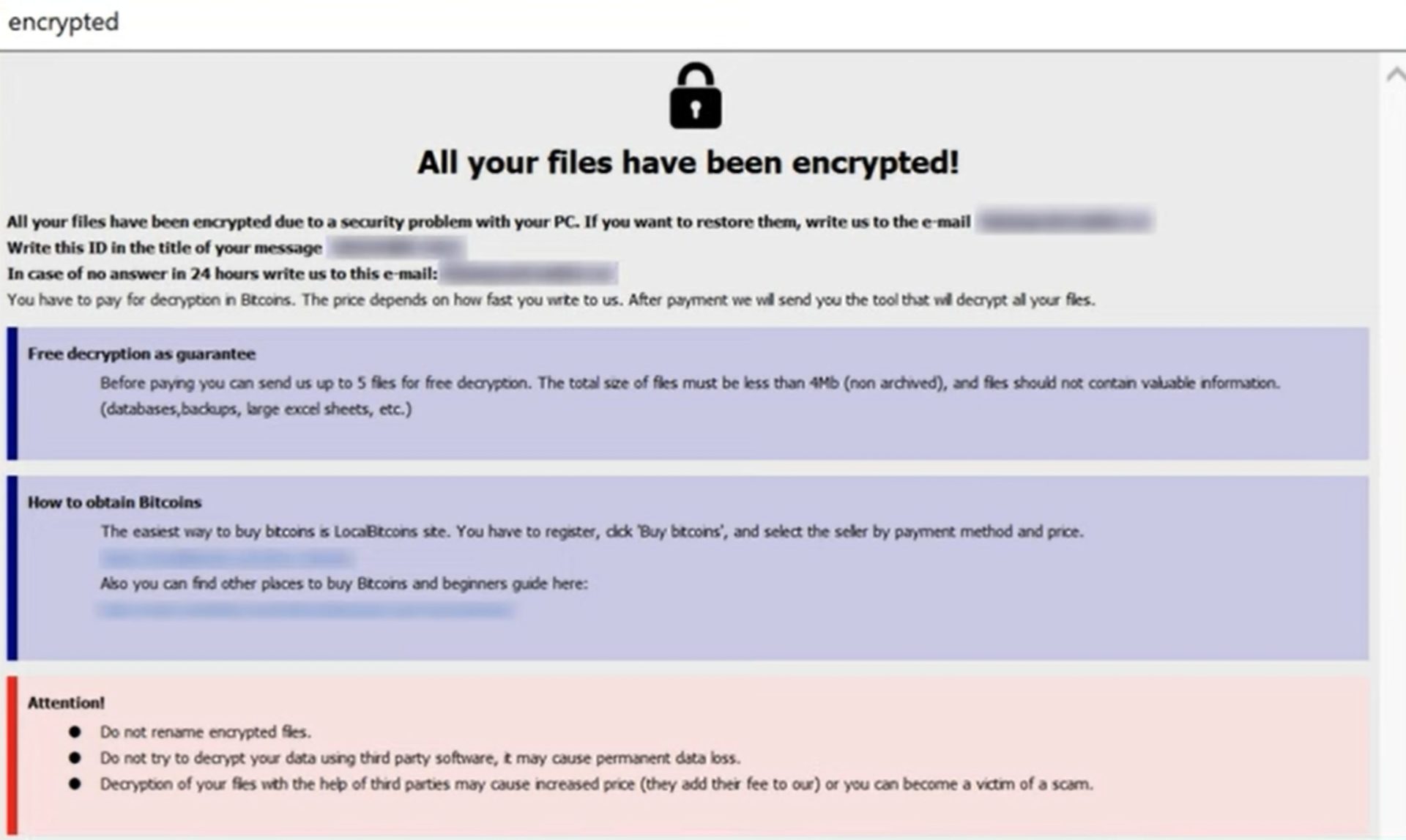

「info.hta」「info.txt」というランサムノートが表示される

Luckyランサムウェアのランサムノート(Phobosのランサムノートとほぼ同じフォーマット)

Luckyランサムウェアのランサムノート(Phobosのランサムノートとほぼ同じフォーマット)画像出典:PCrisk

Luckyに感染すると「info.hta」「info.txt」というランサムノートが表示されます。

ランサムノートに記載されている主な内容は下記のとおりです。

- ファイルが暗号化されている

- 復号にはビットコインで支払う必要がある

- ファイル名を変更したり、サードパーティ製ソフトを使用して復号するべきでない

ただ、身代金の支払い有無に関わらず、バックドアの設置などセキュリティ侵害が発生している可能性があることに変わりはなく、復号キーの提供に関しても一切保証がありません。

したがって感染時は、どのようなケースでも身代金を払わず、代わりにデータ侵害を調査することが必要不可欠です。まずは感染調査の実績の多い専門業者まで相談しましょう。

\24時間365日受付 初動対応のご相談・お見積もり無料/

盗まれた情報がC2サーバーに送信される恐れがある

C2(コマンド&コントロール)サーバーは、感染端末に対して不正なコマンドを送信するサーバーです。Luckyに感染すると、個人情報や機密データが盗まれ、C2サーバーに送信される可能性があります。また、C2サーバーに端末を操作されると、ハッカーがネットワーク内部に侵入する恐れがあり、セキュリティホールが設置されるリスクが高まります。

もしLuckyに感染した疑いがあるときは、デジタル機器を調査・解析し、インシデントの真相を解明するサイバーセキュリティ専門家まで対応を依頼しましょう。

サイバーセキュリティ専門家は、インシデント対応のプロが初動対応から専門設備でのネットワークや端末の調査・解析、調査報告書の提出などを行い、C2サーバーの特定や情報詐取の確認、セキュリティホールの発見などを行うことが出来ます。

\サイバーセキュリィ専門家へ24時間365日で無料相談/

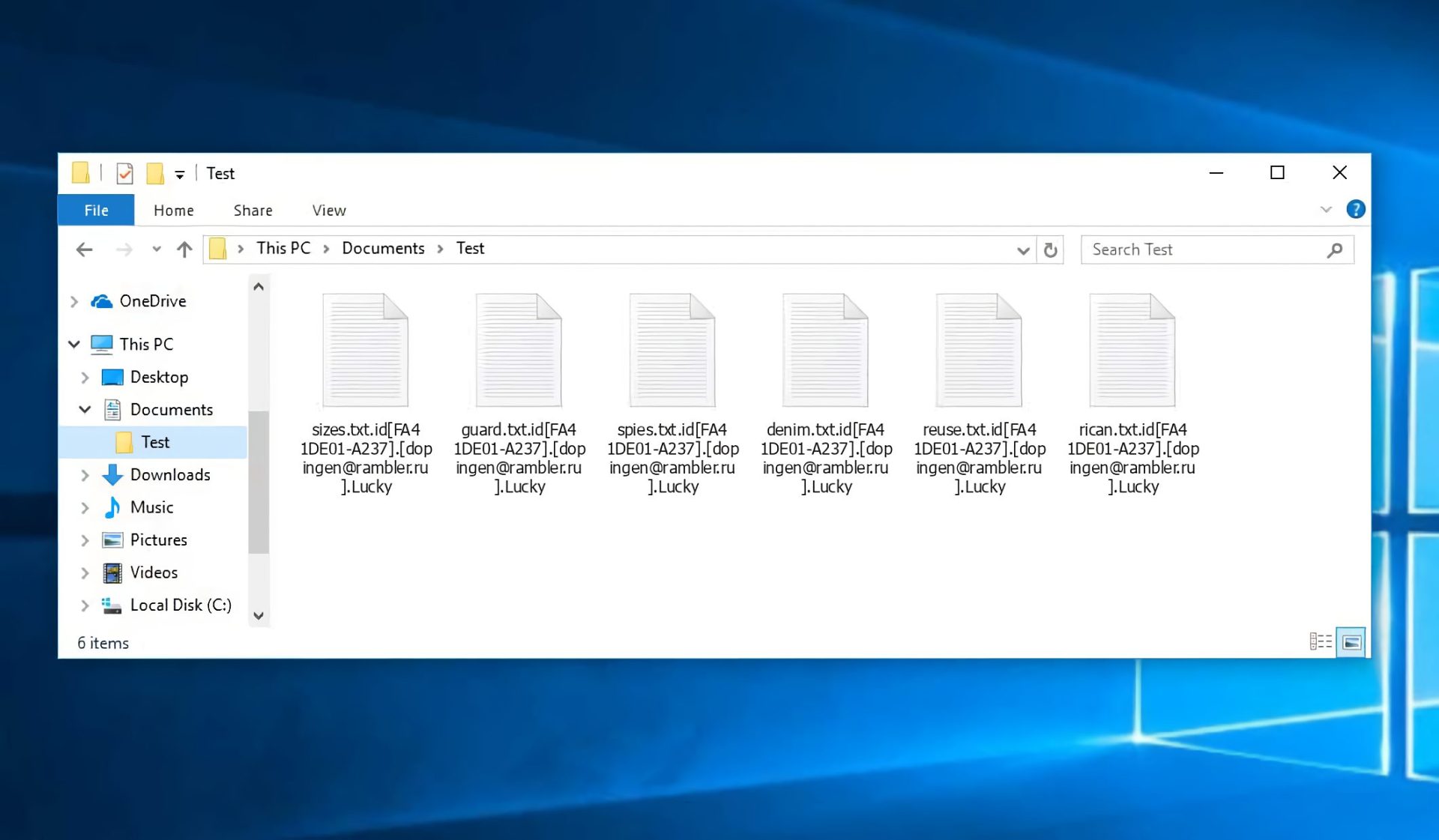

暗号化されたファイルの拡張子が「.Lucky」などに変わる

暗号化されたLuckyファイルの例

暗号化されたLuckyファイルの例画像出典:howtofix

Luckyは、感染したデバイス上のファイルを暗号化し、元の拡張子を変更して「.Lucky」などの拡張子を追加します。

たとえば々「ABC.doc」という名前だったファイルは、「ABC.doc.id[9ECFA74E-3451].[dopingen@rambler.ru].Lucky」などのように表示されます。これにより、被害者はファイルにアクセスできなくなります。

約1ビットコインの支払いを要求する

ビットコインは、中央銀行や政府などに管理されておらず、送金者と受取人の身元を確認する必要がないため、身代金の受け取りにひんぱんに使われています。

Luckyも例外ではなく、被害者に約1ビットコインの支払いを要求します。ただ、身代金を支払っても復号ツールを受け取れない恐れもあるため、身代金の支払いは控えてください。

仮に復号ツールが提供されていたとしても、情報漏えいの観点から、感染経路や範囲を特定する必要があります。しかしランサムウェアは高度で複雑な技術を使用しており、感染経路や漏えい被害を特定するには専門スキルが必要であり、自力での調査には限界があります。

被害が確認されたら、サイバーセキュリティ専門家や法執行機関に直ちに連絡しましょう。サイバーセキュリティ専門家は、調査・復旧・対策まで迅速に対応可能です。

\サイバーセキュリティ専門家へ24時間365日で無料相談/

Windowsに感染する

Luckyは、Windows端末を標的とするランサムウェアですが、その攻撃手法は非常に巧妙です。一般的には、リモートデスクトップ(RDP)の接続端末を乗っ取り、そこからデータを暗号化したうえで、ネットワーク内にある他のデバイスにも感染を広げます。

また、このランサムウェアは一部のアンチウイルスソフトを無効化することから、EDR等で対策を行うことが求められます。そのため、緊急性の高い対策が求められます。

RSA、AES、SHAなどの暗号化を使用している

Luckyは、RSA(Rivest-Shamir-Adleman)、AES(Advanced Encryption Standard)、SHA(Secure Hash Algorithm)などの強力な暗号化技術を使用して被害者のファイルを暗号化します。

これらの解読には膨大な計算量や特殊なアルゴリズムが必要になるため、解読が困難です。したがって暗号化されたファイルを元に戻すためには復号鍵を入手する必要があります。

出典:medium

Phobosランサムウェアファミリーに属している

LuckyランサムウェアはPhobosランサムウェアファミリーに属しています。

「ランサムウェアファミリー」とは、感染方法、暗号化アルゴリズム、身代金要求などの特徴が似ているランサムウェアを分類するための用語で、LuckyはPhobosと呼ばれるランサムウェアと手口が酷似しています。

出典:PCrisk.com

トロイの木馬などマルウェアがインストールされる可能性がある

Luckyランサムウェアは、感染したデバイスに対して他のマルウェアやトロイの木馬をインストールすることがあります。

これにより、データの盗難や漏えい、マルウェア感染など、さらなるセキュリティ上のリスクや被害が生じる可能性があります。

データが漏えいする

Luckyランサムウェアに感染すると、企業の重要なデータが漏えいする可能性があるため、感染被害に遭遇した場合は、ログファイルを詳細に調査し、データ漏えいの有無を把握することが求められます。

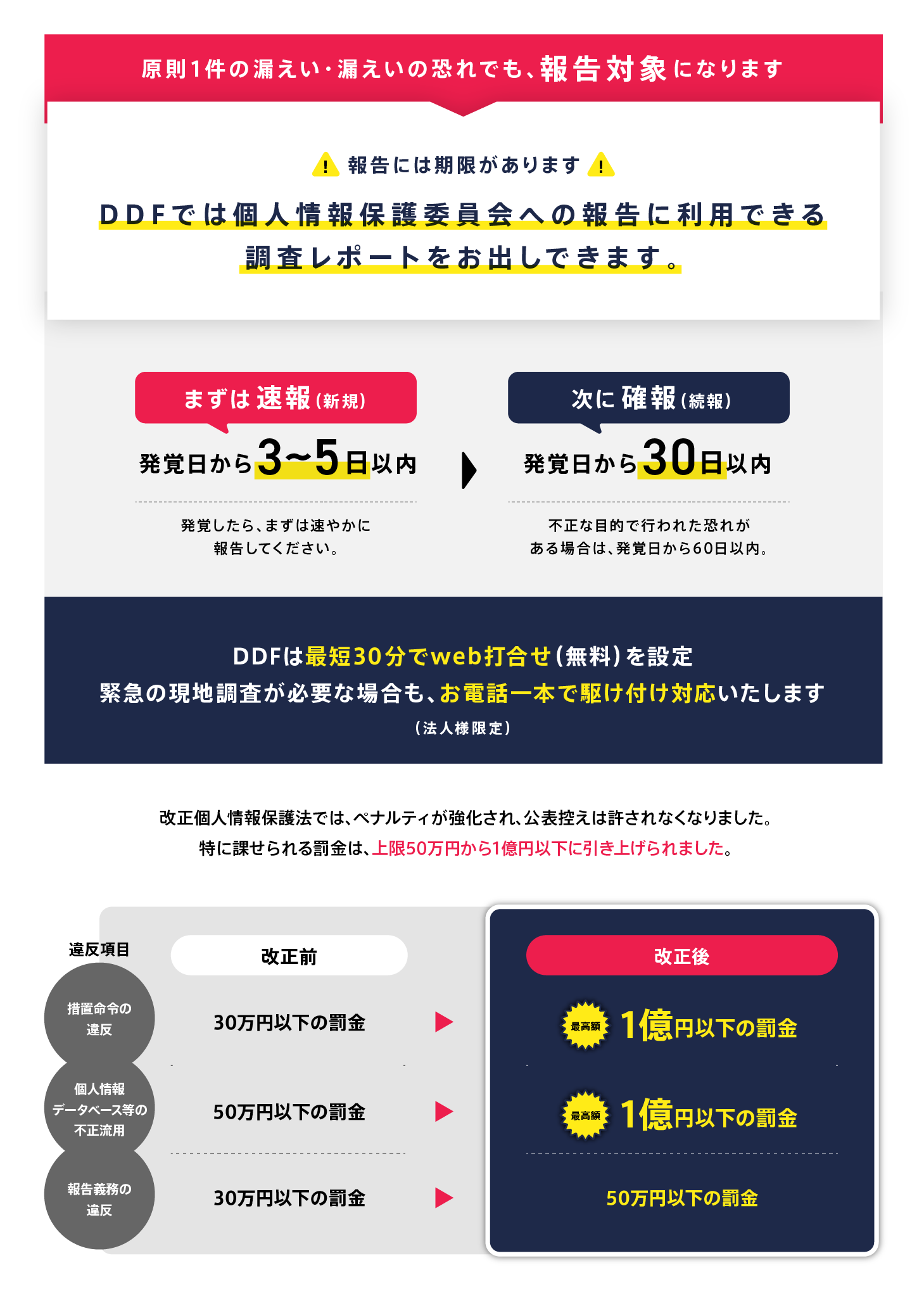

また2022年4月、改正個人情報保護法が施行され、企業はインシデントを詳細に調査し、委員会に報告する義務が生じました。

仮に、顧客情報、従業員情報、取引先情報などの個人情報が漏えいすると、プライバシー侵害としての法的リスクが発生します。仮に法令や措置命令に違反した場合は、罰金や訴訟を受ける可能性があります

この際、有効なのが次項で説明する「フォレンジック調査」です。

Luckyランサムウェア感染時に有効なフォレンジック調査とは

ランサムウェアに感染し、適切な対処ができる企業はほとんどありません。むしろ自社だけで対応を判断するのが一番のリスクです。ランサムウェアに感染した場合、情報漏えいや更なるサイバー攻撃被害が疑われるため、まずはサイバーセキュリティの専門家と提携して感染原因の究明や被害範囲の特定を行うことが重要です。

ランサムウェアに感染し、適切な対処ができる企業はほとんどありません。むしろ自社だけで対応を判断するのが一番のリスクです。ランサムウェアに感染した場合、情報漏えいや更なるサイバー攻撃被害が疑われるため、まずはサイバーセキュリティの専門家と提携して感染原因の究明や被害範囲の特定を行うことが重要です。

この際、有効なのが「フォレンジック調査」です。

フォレンジック調査とは、コンピュータやネットワークに保存されたデータやログを分析し、インシデントの原因や経緯、影響範囲を解明する調査手法です。ランサムウェアの感染調査では駆除・隔離に加えて、侵入経路や情報漏えいの有無を確認することができます。

私たちデジタルデータフォレンジックは、官公庁、上場企業、捜査機関等を含む幅広いインシデントに対応経験があり、攻撃に使用された侵入経路や漏えいデータを迅速に特定します。ご相談や詳細な情報については、いつでもお気軽にお問い合わせください。

\フォレンジック調査の専門家に無料相談できる/

フォレンジック調査の詳細については下記の記事で詳しく解説しています。

法人様は最短30分でWeb打ち合せ(無料)を設定

企業の情報漏えいインシデント対応が義務化されています

2022年4月から改正個人情報保護法が施行されました

2022年4月に施行された「改正個人情報保護法」では、個人データの漏えい、あるいは漏えいが発生する可能性がある場合、報告と通知が法人に義務付けられました。違反した企業には最大1億円以下の罰金が科せられる可能性もあります。

もし、マルウェア・ランサムウェア感染、不正アクセス、社内不正、情報持ち出しのような情報セキュリティ上の問題が発生した場合、まずは感染経路や漏えいしたデータの有無などを確認することが重要です。

ただ、調査を行うには、デジタルデータの収集・解析などの専門技術が必要です。これは自社のみで対応するのが困難なため、個人情報の漏えいが発生した、もしくは疑われる場合は、速やかにフォレンジック専門家に相談し、調査を実施することをおすすめします。

\相談から最短30分でWeb打ち合わせを開催/

Luckyランサムウェア感染時の対応

ランサムウェアに感染した場合は、以下のフローで被害を最小限に抑える必要があります。

感染時は慌てずに、過不足のないフローで適切な対応を取りましょう。 ランサムウェアに感染した場合の対応は次のとおりです。

端末をオフラインにする

まずは、ネットワークから感染した端末を切り離す必要があります。これにより感染が広がることを防ぐことができます。

リストアする(バックアップから感染前のデータを復旧する)

さらに、感染したサーバーのバックアップを確認し、最新のバックアップからデータを復元することができます(これをリストアと言います)。これにより、被害を回復することができます。

ただし、ランサムウェア感染時は、復旧だけではなく、攻撃経路の特定や、再発防止策の検討が必要となります。攻撃に遭った場合は「フォレンジック調査」を検討しておきましょう。

ランサムウェア感染調査に対応した専門業者を利用する

ランサムウェア感染時は、感染経路を特定し、再発防止策を講じる必要があります。

たとえば「脆弱性」を悪用した攻撃を受けた場合、再攻撃を受けないよう、適切な対応を行うとともに、どの端末の、どのデータが被害に遭ったのかを確認する必要があります。

特に法人の場合、個人情報の漏えいが疑われる際は、関係各所に向けた「被害報告」が必要ですが、自社調査だけでは客観性や正確性が担保できないことがあります。セキュリティツールはマルウェアを検知・駆除できますが、感染経路や情報漏えいの有無を適切に調査することはできないからです。

したがって、ランサムウェア感染時は、感染経路調査に対応した「フォレンジック調査」を利用することが有効です。

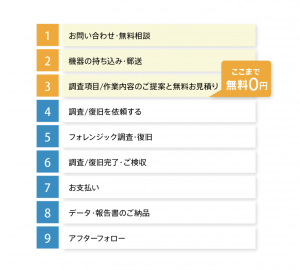

◎フォレンジック調査を考えている方へ (お見積りまで完全無料)

フォレンジック調査は、DDF(デジタルデータフォレンジック)までご相談ください。

累計47,431件のご相談実績(※1)があり、他社にはないデータ復旧業者17年連続国内売上No.1のデータ復旧技術(※2)とフォレンジック技術を駆使してお客様の問題解決をサポートします。

✔不正アクセスの形跡があると報告された

✔ランサムウェアやマルウェア感染の原因がわからない

✔データが漏えいしているかもしれない

上記のようなご相談から調査項目/作業内容のご提案、お見積りまでは完全無料。安心してご相談ください。

\24時間365日 相談受付/

※1 累計ご相談件数47.431件を突破(期間:2016年9月1日~)

※2 データ復旧専門業者とは、自社及び関連会社の製品以外の製品のみを対象に保守及び修理等サービスのうちデータ復旧サービスを専門としてサービス提供している企業のこと

第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(集計期間:2007年~2023年)

Luckyランサムウェアの感染経路とは

Luckyランサムウェアの感染経路としては次のものが挙げられます。

- VPNの脆弱性

- RDP(リモートデスクトップ)の脆弱性

- 悪意のある電子メール(スパム)の添付ファイル

- ウェブサイトの閲覧(ドライブバイダウンロード)

- トレントサイト(違法P2Pサイト)

ランサムウェア感染の被害を最小限に抑えるためには、被害に遭った時点ですぐにランサムウェアの侵入経路や被害の範囲を把握し、情報漏えいの有無を特定できる「フォレンジック調査」の専門家に対応を依頼することが重要です。被害に遭った場合は、速やかにフォレンジック調査を実施し、被害を最小限に抑えましょう。

ランサムウェアの感染経路を確認する方法は、下記の記事でも詳しく解説しています。

VPNの脆弱性

警察庁の調査によると、ランサムウェア感染において、VPN機器からの侵入は全体の71%を占めています。

企業は感染を防止するためにも、テレワークでVPNを使用する際には、適切なバージョンアップを行うことが重要です。またVPN以外のセキュリティ対策としてファイアウォールやアンチウイルスソフトウェアを導入し、強力なパスワードの使用や、適切なアカウント管理をおこなう必要があります。

出典:警察庁

RDP(リモートデスクトップ)の脆弱性

警察庁の調査によると、RDP(リモートデスクトップ)は、ランサムウェアの侵入経路として10%を確保しています。

RDPもVPNも、組織におけるシステム上重要な役割を担っていますが、重大な脆弱性も報告されており、ここから攻撃者はIDやパスワード情報を割り出し、不正ログイン、感染拡大を図っています。

被害を未然に防ぐためにも、パスワード更新、定期的なセキュリティチェックなどが必要です。またVPNも同様に、機密情報の暗号化や不正アクセスの監視などが必要です。

出典:警察庁

悪意のある電子メール(スパム)の添付ファイル

Luckyランサムウェアは、悪意のある電子メール(フィッシングメール)の添付ファイルから感染することがあります。また送信元は一般的に、組織や企業、銀行などに偽装されており、アドレスも偽装されることがあります。

ウェブサイトの閲覧(ドライブバイダウンロード)

ドライブバイダウンロードとは、ユーザーが安全だと信じているウェブサイトに悪意のあるコードを埋め込み、ユーザーがそのウェブサイトにアクセスした際、ユーザーに意図せずマルウェアをダウンロードさせる攻撃手法です。ドライブバイダウンロード攻撃を防ぐためには、最新のセキュリティソフトウェアをインストールし、常に最新の状態に保つ。

トレントサイト(違法P2Pサイト)

トレントサイトは一般的にはセキュリティリスクが高い場所です。なぜならトレントサイトのコンテンツが違法なものであったり、マルウェアが仕込まれたものであったりすることが多くあるからです。そもそも不正なコンテンツの利用は違法行為となる場合があり、法律に違反しないようにしましょう。

Luckyランサムウェア感染時、感染経路調査を行うメリット

ランサムウェアに感染した場合、感染経路を調査することで、攻撃者の侵入方法を特定し、将来の攻撃から身を守るために対策を講じることができます。

ランサムウェア感染の調査を行う方法として「フォレンジック調査」を挙げることができます。フォレンジック調査とは、電子機器から証拠を収集・分析して、インシデントの詳細を解明する手法で、たとえば攻撃者がどのようにランサムウェアを侵入させたか、どのような手法や脆弱性が悪用されたかなど、感染経路や情報漏えいの特定に役立ちます。

ランサムウェア感染時の対処におけるフォレンジック調査のメリットは次のとおりです。

- 被害範囲を特定できる

- 感染経路や攻撃手法の解析・証拠が確保できる

- 専門エンジニアの詳細な調査結果が得られる

- セキュリティの脆弱性を発見し、再発を防止できる

①被害範囲を特定できる

フォレンジック調査は、感染したシステムやネットワーク内での攻撃の拡散範囲を特定するのに役立ちます。これにより、被害を受けたシステムやデータ、ネットワークの一部を迅速に特定し、対処を開始することができます。

②感染経路や攻撃手法の解析・証拠が確保できる

フォレンジック調査では、ランサムウェアの攻撃手法や感染経路を解析し、証拠を確保できます。また、証拠の確保は、法的な措置や法執行機関との連携に役立つだけでなく、被害の評価や保険請求のためにも重要な要素となります。

③専門エンジニアの詳細な調査結果が得られる

フォレンジック調査の専門会社には、正確にハッキング被害の実態を確認するために必要な高度な技術を持つ専門エンジニアがいます。

自社調査だけでは不適切な場合がありますが、フォレンジックの専門業者と提携することで、調査結果をまとめた報告書が作成でき、公的機関や法廷に提出することができます。

④セキュリティの脆弱性を発見し、再発を防止できる

フォレンジック調査では、マルウェアによる被害の程度や感染経路を特定することで、今後のリスクマネジメントに貢献することが出来ます。弊社では、解析調査と報告書作成の他に、お客様のセキュリティを強化するためのサポートも提供しています。

私たちデジタルデータフォレンジックは官公庁、上場企業、捜査機関等を含む幅広いインシデントに対応経験があります。お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたしますので、まずはお気軽にご相談ください。

\フォレンジック調査の専門家へ24時間365日無料相談/

Luckyランサムウェアによる被害の調査を行う場合、専門業者に相談する

マルウェア・ランサムウェア感染、不正アクセスのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

マルウェア・ランサムウェア感染、不正アクセスのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

このような事態を防ぎ、適切な調査によって原因究明を行うためにも、フォレンジック調査の専門家に相談することが重要です。フォレンジック調査では、インシデント対応のプロが初動対応から、専門設備でのネットワークや端末の調査・解析、調査報告書の提出、ならびに報告会によって問題の解決を徹底サポートします。

デジタルデータフォレンジックでは、お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたします。法人様の場合、ご相談から最短30分で初動対応のWeb打合せも行っておりますので、お気軽にご相談ください。

官公庁・上場企業・捜査機関等まで幅広い調査対応経験を持つ専門の担当とエンジニアが対応させていただきます。

\法人様は現地駆けつけ対応も可能/

フォレンジックサービスの流れや料金については下記からご確認ください。

【初めての方へ】フォレンジックサービスについて詳しくご紹介

【サービスの流れ】どこまで無料? 調査にかかる期間は? サービスの流れをご紹介

【料金について】調査にかかる費用やお支払方法について

【会社概要】当社へのアクセス情報や機器のお預かりについて

多くのお客様にご利用いただいております

ランサムウェア調査会社への相談方法

インシデントが発生した際、フォレンジック調査を行うか決定していない段階でも、今後のプロセス整理のために、まずは実績のある専門会社へ相談することを推奨しています。

取引先や行政に報告する際、自社での調査だけでは、正確な情報は得られません。むしろ意図的にデータ改ざん・削除されている場合は、情報の信頼性が問われることもあります。

インシデント時は、第三者機関に調査を依頼し、情報収集を行うことを検討しましょう。

DDF(デジタルデータフォレンジック)では、フォレンジックの技術を駆使して、法人/個人を問わず、お客様の問題解決をいたします。

当社では作業内容のご提案とお見積りのご提示まで無料でご案内しております。

解析した結果は、調査報告書としてレポートを作成しています。作成した報告書には、調査で行った手順やインシデントの全容などが詳細に記載され、法執行機関にも提出可能です。

解析した結果は、調査報告書としてレポートを作成しています。作成した報告書には、調査で行った手順やインシデントの全容などが詳細に記載され、法執行機関にも提出可能です。

\法人様 最短30分でお打合せ可能です/

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。