世界中で急速に広まっている身代金要求型マルウェア「ランサムウェア」は、企業にとって深刻なセキュリティ上の脅威です。その手口は年々巧妙化し、被害に遭遇する可能性も高まっています。

このページでは、ランサムウェアに遭遇した場合の被害事例、感染経路・調査方法について解説します。ランサムウェアの感染経路を特定することで、企業はセキュリティ対策の強化や未来の攻撃への備えを行うことができます。

このページを読むことで、ランサムウェアに対する理解を深め、適切な対応・対策を学ぶことができます。ぜひ参考にしてください。

目次

ランサムウェアとは?

下記のような症状に当てはまる場合、ランサムウェアに感染していると考えられます。

- ファイルの拡張子が全て同じ文字に変更されていた

- 画面に身代金要求の脅迫文が表示された

- アイコンが全て白くなった

- 各フォルダに見覚えのないテキストファイルがある

- ネットワーク上の共有ファイルが全て開けなくなった

- HOW TO~、Decryption INFO~など初めて見るファイルがある

- ファイル名に知らないメールアドレスがついている

- 夜間、休日にファイルが全て書き換わっていた

ランサムウェアとは、端末上のデータを暗号化することで利用者に身代金の支払いを要求するマルウェアの一種です(中には制限時間が設けられているものもあります)。

2010年代を代表するランサムウェア「WannaCry(ワナクライ)」の感染画面

2010年代を代表するランサムウェア「WannaCry(ワナクライ)」の感染画面ランサムウェアは、一般的なウイルスとは異なり、攻撃者が特定の標的を攻撃する強固な意思を持っていることが多く、いわゆる標的型攻撃が目立ちます。

また「近年急速に増加していること」、「拡散力が高く、感染した端末が他の端末に感染を広げること」などにより、この種の攻撃は、企業や個人にとって、非常に深刻なセキュリティリスクとなっています。

ランサムウェア攻撃の流れ:身代金の支払いはNG

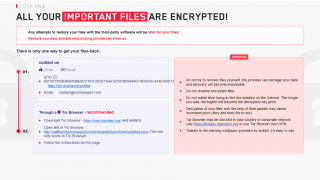

ランサムウェアは、コンピュータやネットワークに侵入し、ファイルやデータを暗号化(ロック)します。これにより、ユーザーはファイルやデータにアクセスできなくなります。

攻撃者は次に、復号化キーを取得するために身代金を要求します。身代金は通常、追跡が困難な仮想通貨(Bitcoinなど)で要求されますが、身代金は支払わないでください。

被害者がランサムウェアによる身代金要求に応じて支払いを行ったとしても、犯罪者がファイルの暗号化を解除(復号)する保証はありません。むしろ、復号化の手段を提供することなく、さらなる要求を行う場合があります。

また、身代金を支払うことは犯罪者を支援する行為であり、犯罪活動の拡大や他の被害者に影響を与える可能性があります。さらに、支払ったとしても個人情報や機密データが漏えいしているリスクを覆すことは出来ません。被害に遭った場合は、デジタルフォレンジックの専門家や法執行機関に相談し、適切な調査と報告をおこなうことが重要です。

被害に遭遇した場合はフォレンジックの専門家に相談する

ランサムウェアに感染した場合、企業や組織は感染経路や漏えいデータを確認する社会的責任があります。もしランサムウェア感染が発覚した場合、二次感染が疑われるため、被害を最小限に抑える対応が求められます。

この際、端末を解析する「フォレンジック」が有効です。フォレンジック専門家に相談し、提携することのメリットとしては次のものがあります。

- 攻撃経路の特定と修復:フォレンジック専門家は、攻撃の経路と侵入点を特定するために包括的な調査を行い、システムの脆弱性を修復するための対策も提案します。

- 漏えいデータの特定と対応:フォレンジック専門家は、漏えいしたデータの特定と分析を行い、必要な対策を講じることができます。

- 法的手続きへの支援:フォレンジック専門家は、被害の証拠収集や調査結果の整理を行い、法的手続きに必要な情報を提供します。

- 復旧戦略の策定と実施:フォレンジック専門家は、攻撃からの復旧を支援します。これには、バックアップデータの復元や復旧手順の策定、セキュリティ強化策の実施などが含まれます。

- 未来の予防策の提案:フォレンジック専門家は、企業のセキュリティ体制を評価し、改善策を提案します。これには、脆弱性の特定、セキュリティポリシーの見直し、教育トレーニングの実施などが含まれます。

まとめると、フォレンジック調査により「感染経路や二次感染の特定」「盗まれた情報の詳細な把握」「悪用された脆弱性の解明」「再発防止策の検討」などが可能になります。

\法人様は現地駆けつけ対応も可能/

ランサムウェアの感染経路

企業を標的にするランサムウェア攻撃には、さまざまな感染経路や攻撃手口が存在しますが、主な感染経路は「不正なメールの添付ファイル」と「改ざんされたWebサイト」です。これらは簡単な操作で感染するため、注意が必要です。また、OSなどに脆弱性がある場合は、セキュリティを突破される可能性が高くなります。

以下に一般的な例をいくつか挙げます。

- メールの添付ファイルやリンク

- 不正または改ざんされたWebサイト

- RDP(リモートデスクトッププロトコル)の不正利用

- サプライチェーン攻撃

メールの添付ファイルやリンク

ランサムウェア感染の主な原因は、メールに添付されたofficeファイルやリンクです。メールの件名には「賞与支給」「緊急~」などのクリックを誘導する文言が記されており、クリックすると自動でファイルを展開するマクロ機能が悪用され、瞬く間に組織のネットワークに侵入し、ランサムウェアを展開します。

なお、メールは自動生成された文章や、改行が不自然なものが多く、件名で判断せず内容をよく読んで感染リスクを回避しましょう。

不正または改ざんされたWebサイト

不正なサイト、または改ざんされたサイトのリンクをクリックすると、ランサムウェアに感染する恐れがあります。また不正なサイト以上に紛らわしいのが、改ざんされたです。

たとえばメールに記載されたリンクをクリックし、実在の企業に飛ばされたとしても、サイトが改ざんされていると閲覧するだけでランサムウェアに感染させられることもあります。

悪意のある広告(Malvertising)

攻撃者は広告ネットワークを悪用し、一見普通の広告の中にマルウェアを仕込みます。ウェブサイトを訪れたユーザーがこの広告をクリックすると、マルウェアがダウンロードされ、システムに侵入し、ランサムウェアを展開することがあります。

RDP(リモートデスクトッププロトコル)の不正利用

攻撃者は、公開されたRDPポートや弱いパスワードを持つリモートデスクトップサーバーにアクセスし、システムに侵入します。

一度システムに侵入すると、攻撃者はネットワーク内でランサムウェアを広げることができます。この攻撃手法では、適切なセキュリティ設定と強力なパスワード管理が重要です。

VPN/RDPの脆弱性を悪用するランサムウェア攻撃については下記の記事でも詳しく解説しています。

サプライチェーン攻撃

サプライチェーン攻撃では、組織と関係のある第三者(サプライヤー)を踏み台とした攻撃です。この攻撃手法では、信頼関係を悪用することで防御を回避し、大規模な被害を引き起こす可能性があります。

具体的な例を挙げると、攻撃者がサプライヤーのシステムに侵入し、そこにランサムウェアを埋め込み、サプライヤーから提供される製品やアップデートにランサムウェアを含んだ形で、組織のネットワークに侵入し、ランサムウェアを拡散します。

サプライチェーン攻撃は、組織が通常行う対策を回避できるため、防御が困難な点が脅威として挙げられます。仮に組織のネットワークが乗っ取られると、データの暗号化やシステムの制御が奪われるリスクがあるため、信頼できるサプライヤーの選択と監視の強化、そしてセキュリティに関する最善の実践の共有が重要です。

ランサムウェアで想定される被害6選

ランサムウェアで想定される主な被害は次のとおりです。

- データの喪失や機密情報の漏えいが起こる

- 大きな経済的損失をもたらす/イメージダウン(風評被害)

- 暗号化や端末ロックによる業務・サービス停止

- 身代金を支払わされる

- 法的問題を引き起こす

- 供給チェーンに影響を与え、連鎖的な被害が発生する

以下にそれぞれのリスクと企業の社会的責任について解説します。

データの喪失や機密情報の漏えいが起こる

企業は、顧客から預かったデータを厳重に保護する責任があります。

顧客情報は企業にとって貴重な資産であり、その責任を果たすことが重要です。しかし、ランサムウェアに感染すると、データが暗号化されたり、アクセスできなくなったりする可能性があり、その責任を果たすことが困難になる恐れがあります。

そのため、企業は情報セキュリティに注力し、最新の対策技術を導入することが求められます。こうした対策を講じることで、企業はデータを安全に保護し、顧客からの信頼を高めることができます。

大きな経済的損失をもたらす/イメージダウン(風評被害)

ランサムウェア攻撃によって、データ漏えいが起きると、「業務停止」、「システムの修復に必要な費用を負担する」などにより、多額の経済的損失を被る可能性があります。しかし、経済的損失はそれだけではありません。

顧客の多くは、データ保護、ないしセキュリティ対策に対する企業の責任感を重視しており、攻撃によって情報漏えいが発生すると、顧客からの信頼を失う可能性があります。

つまり、攻撃によって企業が受ける損失は、定量的に表現できない領域にも及ぶ可能性があるため、企業は顧客の信頼を回復する対策と、情報公開の透明性を示す必要があるのです。

暗号化や端末ロックによる業務・サービス停止

ランサムウェアによって企業のシステムやサーバーが停止すると、業務の継続性が損なわれます。これにより、企業は収益の減少や顧客サービスの停止など、重大な経済的影響を受ける可能性があります。

身代金を支払わされる

ランサムウェアは身代金の支払いを要求します。しかし、企業が身代金を支払うことは、攻撃者の行動を助長する可能性があります。

そもそも身代金の支払いが、テロ資金調達や、犯罪行為の支援とみなされることもあり、法的規制を遵守しないことで、法的な問題を引き起こす可能性があります。

法的問題を引き起こす

ランサムウェア攻撃で個人情報が漏れた場合、企業はサービスのユーザーや関係者に通知しなければなりません。なおかつ通知は早急に行われ、情報漏えいの範囲や影響、対処方法などが明確に伝えられなければなりません。

しかし、セキュリティ対策が不十分、不適切な対応や個人情報保護措置が発覚した場合、企業は行政罰金や法的訴訟のリスクがあります。

以上の理由から企業は、適切なフォレンジック調査と対応策の実施を通じ、適切な対応をとる必要があるのです。

供給チェーンに影響を与え、連鎖的な被害が発生する

ランサムウェアの感染は、企業や組織だけでなく、その供給チェーンにも連鎖的な被害をもたらす可能性があります。たとえばサプライヤーが、ランサムウェアによるシステムの停止やデータの暗号化などの影響を受けた結果、製品の供給が遅延し、生産やサービスの停止が発生します。これにより、企業は収益の減少など様々な悪影響を被る可能性があります。

\サイバーセキュリティの専門家に無料相談できる/

なぜ今、ランサムウェアが問題になっているのか

ランサムウェアが問題化している背景には、手口が巧妙化していることもありますが、法整備により、ランサムウェアによる情報漏えいに対する罰則が強化されたことがあります。

近年のランサムウェアの傾向:二重恐喝が中心

最近では、身代金を支払わない企業の情報が、闇オークションやダークウェブで公開されることが増えています。このような手口は「二重恐喝」と呼ばれ、従来の攻撃(データを暗号化+身代金を要求)に、データを公開することで脅迫する要素が追加されています。

もし情報が公開されると、企業の信用を毀損されたり、取引先や顧客からの信頼を失ったりすることがあります。例えば、機密情報が流出してしまった場合、競合他社に情報を利用されてしまい、企業のビジネスに深刻な損害を与える可能性があるほか、顧客情報が漏えいした場合、個人情報保護法に違反したとして法的問題に発展することもあり得ます。

ただし、身代金の支払いに関係なく、データは感染した時点で公開・売買されてしまう恐れがあるため、身代金を支払ってはいけません。また身代金を支払うと、その事実を暴露される恐れもあるため、注意が必要です。

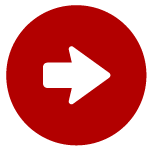

データが漏えいすると、個人情報保護法に抵触する恐れも

2022年4月に施行された「改正個人情報保護法」では、1件以上の個人データの漏えいや、漏えいが発生している可能性がある場合、報告と通知が法人に義務付けられました。

法令違反によりデータが漏えいすると、個人情報保護法に抵触する恐れがあります。また、このような被害は、顧客の信頼を損ね、企業の存続に深刻な影響を与える恐れがあります。

このため、組織は常に情報セキュリティの改善に努める必要があります。例えば、常に最新のセキュリティ対策を導入することや、社員に対してセキュリティに関する教育を徹底することが挙げられます。また、ランサムウェア攻撃に備えるためには、バックアップの作成や緊急対応プランの策定などが必要です。

\ランサムウェア感染 緊急相談窓口はこちら/

ランサムウェアの歴史とは

「ランサムウェア」という言葉自体は、”身代金”を意味する「ランサム」と「ソフトウェア」を組み合わせて作られました。

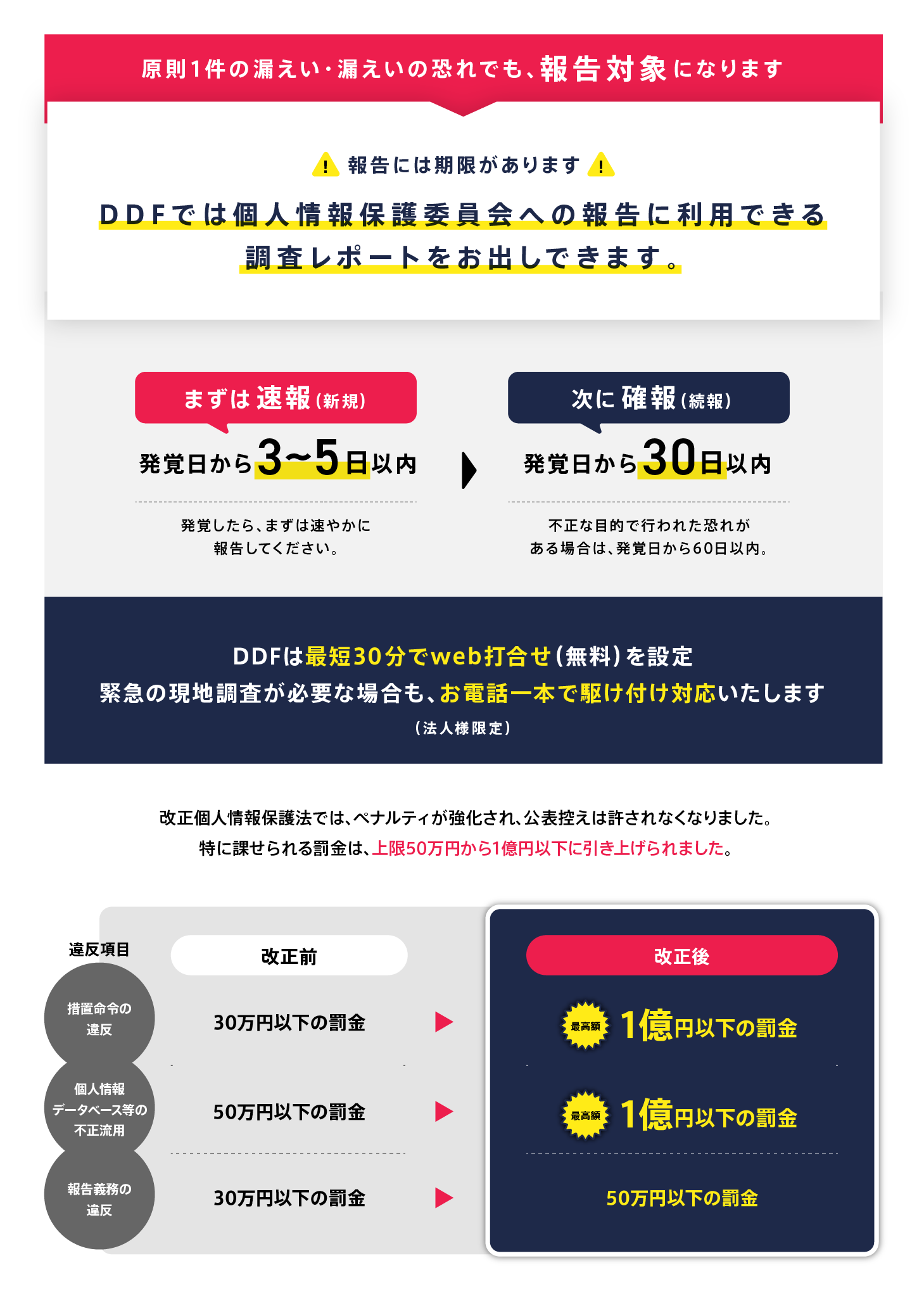

このようなランサムウェアが表舞台に初めて姿を表したのは、インターネットが普及するはるか前の1989年のこと。その名を「AIDS Trojan」と言いました。

1989年に発見された世界初のランサムウェア「AIDS Trojan」の感染画面

このランサムウェアは「シェアウェア」を装いつつ、ファイル類を暗号化して身代金を要求するもので「トロイの木馬」の一種です。なお、感染経路はフロッピーディスクでした。

過激化するランサムウェア

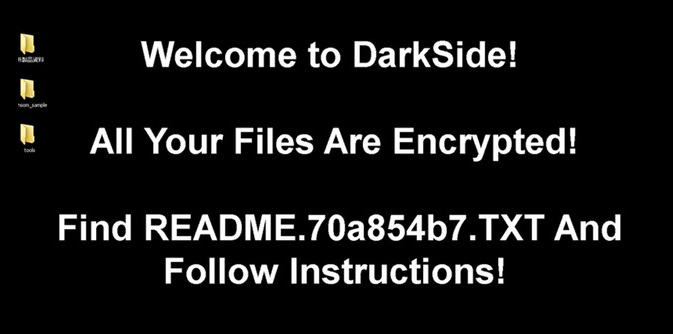

パイプライン大手や東芝などを標的に、莫大な身代金を要求したランサムウェア・DarkSideの感染画面

その後、ランサムウェアはしばらく鳴りを潜めましたが、2012年ごろから感染が拡大し、2013年にはWindowsを標的にした「Crypto Locker」が登場しました。このトロイの木馬は、電子メールの添付ファイルを装うもので、現在主流のランサムウェアの原型です。

現在のランサムウェアは、さらに過激化しており、、2020年から21年にかけて活動した「DarkSide」は、石油パイプラインなどのインフラ企業に攻撃をしかけ、数億円の身代金を要求しました。

いずれにせよ企業は未然にランサムウェアの被害を防ぐために、ファイアウォール、暗号化、アクセス制御などの技術的対策を施し、リスクを最小限に抑えておく必要があります。

ランサムウェアの包括的な対策については下記の記事を参考にしてください。

2010年代以降に登場した代表的なランサムウェア

2010年代以降に登場した新種のランサムウェアやその亜種には次のようなものがあります。

■CryptoLocker

2013年に登場したCryptoLockerは、世界中でランサムウェアを大流行させた元凶的存在として知られています。このウイルスは、パソコンに侵入し、ユーザーのファイルを暗号化して身代金を要求するという手口を用いていました。

■KRSW Locker

2014年に登場したKRSW Lockerは、初めて日本のユーザーをターゲットとしたランサムウェアとして注目されました。このウイルスは、日本語の注意書きを表示し、身代金を要求することで知られています。

■KeRanger

2016年に登場したKeRangerは、MacOSを標的とした初のランサムウェアとして注目されました。このウイルスは、BitTorrentソフトウェアを通じてマルウェアを拡散し、ユーザーのファイルを暗号化して身代金を要求するという手口を用いていました。

■Petya

2016年に登場したPetyaは、すべてのファイルを暗号化し、OSをも停止させるランサムウェアとして注目されました。このウイルスは、ウクライナを中心に多数の企業や個人に被害をもたらし、世界中で大きな話題となりました。

■WannaCry

2017年に登場したWannaCryは、世界150ヵ国以上で流行した大規模なランサムウェアとして知られています。このウイルスは、Windowsの脆弱性を突いてパソコンに侵入し、ユーザーのファイルを暗号化して身代金を要求するという手口を用いていました。

■REvil / Sodinokibi

2019年に登場したREvil / Sodinokibiは、サイバー犯罪集団が計画的に利用したランサムウェアとして注目されました。このウイルスは、企業や組織に対して攻撃を仕掛け、重要なファイルを暗号化して身代金を要求するという手口を用いていました。

■Maze

2019年に登場したMazeは、二重脅迫を採用したランサムウェアとして注目されました。このウイルスは、ファイルを暗号化するだけでなく、暗号化したファイルを公開するという手口を用い、企業や組織に対して多大な被害を与えました。

■Emotet

2019年に登場したEmotetは、ランサムウェアを含む各種マルウェアを引き寄せるトロイの木馬として注目されました。このウイルスは、メールの添付ファイルやリンクを通じてマルウェアを拡散し、大きな被害をもたらしました。

■DarkSide

2020年に登場したDarkSideは、大手企業に多額の身代金を要求した悪名高いランサムウェアとして知られています。このウイルスは、企業のネットワークに侵入し、重要なファイルを暗号化するとともに、身代金を要求するという手口を用いていました。

■LockFile / LockBit

2021年に登場したLockFile / LockBitは、Windowsサーバの脆弱性を悪用するランサムウェアとして注目されています。

このウイルスは、Windowsサーバに侵入し、重要なファイルを暗号化して身代金を要求するという手口を用いています。これにより、多くの企業や組織が被害を受けています。

なぜ今、ランサムウェアが過激化しているのか

なぜランサムウェアが過激化しているのでしょうか?

その理由として、次の3点を挙げることが出来ます。

- 匿名性の高い仮想通貨の普及

- ランサムウェアがサービス化している(RaaS)

- ランサムウェア攻撃の組織化・大規模化

①匿名性の高い仮想通貨の普及

ランサムウェア攻撃においては、仮想通貨(特にビットコイン)が身代金の支払い手段として選ばれています。理由として、仮想通貨は取引の匿名性が高く、追跡が難しいため、攻撃者が身元を隠すのに役立つことが挙げられます。たとえば2017年に多数の組織に被害をもたらした「WannaCry」も仮想通貨で身代金を要求したことで知られています。

②ランサムウェアがサービス化している(RaaS)

近年のランサムウェアは、ダークウェブ上で広く販売されており、誰でも簡単に入手することができます。このため、専門的な知識がない攻撃者によって広く使用されており、一般ユーザーにとって深刻なセキュリティ上のリスクとなっています。

このようなランサムウェアは「RaaS」と呼ばれ、被害組織に身代金を支払うように迫るために、二重恐喝を用いるランサムウェアも「LockBit」もRaaSに分類されています。

LockBitについては下記のページでも詳しく解説しています。

③ランサムウェア攻撃の組織化・大規模化

ランサムウェア攻撃を目的とする犯罪グループは、個人ではなくゆるやかに組織化されており、かつ大規模化しています。こうした犯罪グループは、新たな攻撃手法を効率的に開発・共有しており、しばしば脆弱性を発見・悪用してネットワークに侵入します。このような攻撃が行われると深刻なセキュリティ被害をもたらすことがあるため、脆弱性や人為的なミスを放置したり、パッチ適用を怠ったりすると、攻撃のリスクが高まる点に注意が必要です。

ランサムウェアに感染した場合の対応方法

ランサムウェアに感染した場合の対応方法としては次のものが挙げられます。

- ネットワークから切り離す

- 復号ツールの有無をインターネットで検索する

- ウイルス対策ソフトなどで駆除を試みる

- システムの復元を行う

ネットワークから切り離す

ランサムウェアに感染した場合、まず行うことは、端末をネットワークから切り離すことです。ランサムウェアは一つの端末だけでなく、ネットワークに接続している全ての端末を暗号化することもあり、最悪の場合、企業が稼働停止に追い込まれることもあります。被害を最小限に押さえるためにも感染端末をオフラインの状態にするのが先決です。

復号ツールの有無をインターネットで検索する

暗号化されてしまったら、暗号化ファイルの拡張子や脅迫文などをインターネット上で検索しておきましょう。ランサムウェアの種類によっては、復号ツールが共有されていることがあります。まずはランサムウェアに関する情報収集をしましょう。

ウイルス対策ソフトなどで駆除を試みる

ランサムウェアによる暗号化が端末全体でなく、一部のファイルのみである場合は、ウイルス対策ソフトなどで駆除を試みると解決できる場合があります。

ただし、端末全体が暗号化されて操作が不可能になっている場合は、個人または社内でのデータ復旧/復号はきわめて困難なため、それ以外の方法を模索する必要があります。

バックアップを確認する/初期化する

バックアップが存在する場合は、ここからデータを復元し、暗号化された端末を初期化することで、感染前の状態まで戻ることが出来ます。

ただし、ネットワーク上のバックアップが暗号化されている場合や、古いバックアップの場合は、対応できない恐れがあるため、その点をあらかじめ事前に確認しておきましょう。

システムの復元を行う

Windowsには「システムの復元」という機能があり、あらかじめ作成した復元ポイントの状態にまで機器のシステムを戻すことができます。

ただし、この機能はOSの不具合こそ解消できますが、暗号化されたデータを元通りに復号することは出来ないため、あくまでシステムの再構成を図る目的でのみ有効となります。

ランサムウェアによる被害の調査を行う場合、専門業者に相談する

ハッキング、不正アクセス、乗っ取り、情報漏えいのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

ハッキング、不正アクセス、乗っ取り、情報漏えいのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

このような事態を防ぎ、適切な調査によって原因究明を行うためにも、フォレンジック調査の専門家に相談することが重要です。

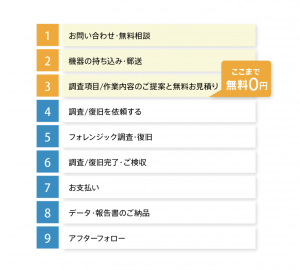

フォレンジック調査では、インシデント対応のプロが初動対応から、専門設備でのネットワークや端末の調査・解析、調査報告書の提出によって問題の解決を徹底サポートします。

デジタルデータフォレンジックでは、お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたします。法人様の場合、ご相談から最短30分で初動対応のWeb打合せも開催しておりますので、お気軽にご相談ください。

官公庁・上場企業・捜査機関等まで幅広い調査対応経験を持つ専門の担当者が対応させていただきます。

\法人様は現地駆けつけ対応も可能/

フォレンジックサービスの流れや料金については下記からご確認ください。

【初めての方へ】フォレンジックサービスについて詳しくご紹介

【サービスの流れ】どこまで無料? 調査にかかる期間は? サービスの流れをご紹介

【料金について】調査にかかる費用やお支払方法について

【会社概要】当社へのアクセス情報や機器のお預かりについて

多くのお客様にご利用いただいております

ランサムウェア調査会社への相談方法

インシデントが発生した際、フォレンジック調査を行うか決定していない段階でも、今後のプロセス整理のために、まずは実績のある専門会社へ相談することを推奨しています。

取引先や行政に報告する際、自社での調査だけでは、正確な情報は得られません。むしろ意図的にデータ改ざん・削除されている場合は、情報の信頼性が問われることもあります。

インシデント時は、第三者機関に調査を依頼し、情報収集を行うことを検討しましょう。

DDF(デジタルデータフォレンジック)では、フォレンジックの技術を駆使して、法人/個人を問わず、お客様の問題解決をいたします。

当社では作業内容のご提案とお見積りのご提示まで無料でご案内しております。

解析した結果は、調査報告書としてレポートを作成しています。作成した報告書には、調査で行った手順やインシデントの全容などが詳細に記載され、法執行機関にも提出可能です。

解析した結果は、調査報告書としてレポートを作成しています。作成した報告書には、調査で行った手順やインシデントの全容などが詳細に記載され、法執行機関にも提出可能です。

\法人様 最短30分でお打合せ可能です/

調査の料金・目安について

調査の料金・目安について

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

機器を来社お持込み、またはご発送頂ければ、無料で正確な見積りのご提出が可能です。

まずはお気軽にお電話下さい。

【法人様限定】初動対応無料(Web打ち合わせ・電話ヒアリング・現地保全)

❶無料で迅速初動対応

お電話でのご相談、Web打ち合わせ、現地への駆け付け対応を無料で行います(保全は最短2時間で対応可能です。)。

❷いつでも相談できる

365日相談・調査対応しており、危機対応の経験豊富なコンサルタントが常駐しています。

❸お電話一本で駆け付け可能

緊急の現地調査が必要な場合も、調査専門の技術員が迅速に駆け付けます。(駆け付け場所によっては出張費をいただく場合があります)

ランサムウェアの感染対策

ランサムウェアの感染対策として次のものが挙げられます。

- 多要素認証の導入

- EDR等の導入による不審な挙動の早期発見

- VPN機器の脆弱性対策の実施

- データのバックアップ

多要素認証の導入

多要素認証の導入による認証強化により、ユーザーが利用するデバイスやデータを認証してアクセス権を設定することで、ランサムウェアを防ぐことができます

EDR等の導入による不審な挙動の早期発見

次に、EDR等の導入により、ネットワーク内の不審な挙動を早期に発見することが重要です。ランサムウェアを含め、マルウェア等に感染した端末では、外部のサーバーとの間で不審な通信が発生する場合がありますが、これをEDRで早期に発見することで、感染拡大や外部からの侵入の範囲拡大を防ぐことができます。

VPN機器の脆弱性対策の実施

また、VPN機器の脆弱性対策の実施も重要です。VPNを利用する場合には、セキュリティパッチの適用やアクセス制限の設定などを行うことで、攻撃者によるVPNの脆弱性をついた攻撃を防ぐことができます。

データのバックアップ

最後に、データのバックアップも欠かせません。ランサムウェアに感染すると、企業内のネットワークに接続された端末内のデータが暗号化されて使えなくなることがあります。このため、定期的にバックアップを行うことで、ランサムウェアの被害を最小限に抑えることができます。

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。