ランサムウェアは、データを暗号化し、ユーザーに身代金を要求するマルウェアです。

近年、BitLockerの暗号化機能を装った巧妙なランサムウェアが猛威を振るっており、個人だけでなく企業も被害に遭っています。一見、正当なセキュリティツールに見えるため、被害に気づきにくく、復旧も困難なケースが多々見受けられます。

この記事では、BitLockerを悪用するランサムウェアの概要、その仕組み、攻撃後の被害調査方法まで解説します。ぜひ参考にしてください。

目次

BitLockerとは

BitLockerは、Windows 10・11のOSに標準搭載されているドライブ暗号化機能です。ドライブ全体、またはリムーバブルドライブを暗号化し、不正アクセスからデータを保護します。

BitLockerには次のような利点があります。

- ノートパソコンなどの紛失・盗難時の情報漏洩リスクを低減できる

- パスワードを突破されても機密情報の漏えいを防ぐことができる

- Windows標準搭載の機能なので、導入コストがかからない

しかし、「回復キーを紛失すると、データにアクセスできなくなる」「暗号化・解除に時間がかかる」などのデメリットもあります。

BitLockerを悪用するランサムウェアとは

2015年以降、BitLocker機能を悪用するランサムウェアが多数出現しました。身代金は暗号通貨で請求され、企業の規模や暗号化量によって異なりますが、通常数千ドル程度です。

2015年以降、BitLocker機能を悪用するランサムウェアが多数出現しました。身代金は暗号通貨で請求され、企業の規模や暗号化量によって異なりますが、通常数千ドル程度です。

ユーザーのデバイスに侵入したランサムウェアは、管理者権限と復号キーを掌握し、BitLockerを無理やり有効化した後、ユーザーがデータにアクセスできないようにします(BitLockerがオフでも、ハッカーは巧妙な手段でこれを有効にすることが可能です)。

BitLocker機能を有効化する手口は次の通りです。

- 管理者権限を取得して、BitLockerコマンドを実行する

- スクリプトやツールを使用して、BitLocker機能を模倣する

- 脆弱性を悪用して、BitLocker機能を有効にする

ランサムウェアがOS標準機能を悪用する背景としては、セキュリティ検知の回避や、情報の詐取を気付かないように「事故」を装う目的などがあると考えられます。そのため、ユーザーも被害そのものに気が付かないケースも少なくありません。

ランサムウェア感染時、情報漏えいリスクは避けられない

ランサムウェア感染時、情報漏えいと悪用のリスクは避けられません。したがって感染が発生した企業や組織は、機密情報の流出や顧客データの不正アクセスを早急に調査・確認する義務があります。しかし、被害の調査を自社のみで行うのは困難であり、不適切な対応になる可能性もあるため、サイバーセキュリティ専門家との提携を推奨します。

私たちデジタルデータフォレンジックは、官公庁、上場企業、捜査機関を含む累計3.2万件の対応経験を持っています。お電話またはメールでお問い合わせいただければ、状況のヒアリングと対応方法、お見積りを無料でご案内しますので、お気軽にご相談ください。

\相談件数32,377件以上 24時間365日受付/

ランサムウェアの感染経路とは

一般的なランサムウェアは、自身を検知されないようにBitLockerやPowerShellのような信頼されているOS標準機能を悪用し、検知をすり抜けます。

BitLockerを悪用するランサムウェアの感染経路は主に次の通りです。

- フィッシングメール

- 不正な偽サイト

- Microsoft Exchangeの脆弱性群

ランサムウェアの詳細な感染経路については下記の記事でも詳しく解説しています。

フィッシングメール

偽の請求書や領収書、配送通知などを装ったフィッシングメールに添付されている悪意のあるファイルを開いたり、メール中のリンクをクリックしたりすると、BitLockerを悪用するランサムウェアに感染する可能性があります。

送信者のメールアドレスや文面をよく確認し、不審な点があれば開封せず、最新のセキュリティ対策ソフトを導入し、常に最新の状態に保ちましょう。

不正な偽サイト

偽のWebサイトや、不正に改ざんされたWebサイトにアクセスすると、BitLockerを悪用するランサムウェアに感染する可能性があります。これらのWebサイトは、一見すると本物と見分けがつかないように巧妙に作られていることが多いため、注意が必要です。

たとえば銀行のログインページや人気のオンラインショップを模倣した偽サイトにアクセスし、ログイン情報を入力すると、マルウェアが仕込まれたり、ダウンロードしたファイルにマルウェアが含まれている恐れがあります。

Microsoft Exchangeの脆弱性群

BitLockerを悪用するランサムウェアは、Microsoft Exchange の既知の脆弱性群「ProxyShell」(CVE-2021-34473、CVE-2021-34523、CVE-2021-31207)を悪用するケースがあります。

ProxyShell脆弱性は、攻撃者が認証なしにExchangeサーバーにリモートコードを実行できる可能性があり、深刻な被害をもたらす可能性があります。

具体的には、以下のようなことが可能になります。

- メールの送受信や閲覧

- 機密情報の窃取

- サーバーの乗っ取り

これらの脆弱性を悪用されると、企業や組織の重要な情報が外部に漏れることになり、大きなセキュリティリスクとなります。被害状況を調査・解析する場合は、ランサムウェア調査に対応実績がある専門業者に依頼することで速やかに被害を解析することができます。

\サイバーセキュリティ専門家へ24時間365日無料相談/

調査が必要なときは、サイバーセキュリティ専門業者へ依頼する

セキュリティインシデントの被害を最小限に抑えるためには、正確な調査と迅速な対応が必要不可欠です。

セキュリティインシデントの被害を最小限に抑えるためには、正確な調査と迅速な対応が必要不可欠です。

専門的なノウハウを持たない中で、個人ないし自社のみで調査を行うと、実態を正確に把握できない可能性が高まるだけでなく、取引先や行政等へ報告が必要な場合、 自社調査のみだと信憑性が疑われ、さらなる信用失墜につながる危険性があります。

もし組織や社内でサイバーインシデントが発生した際、調査の実施が未確定の場合でも、まずは信頼性の高いフォレンジック業者に一度相談することをおすすめします。

私たちデジタルデータフォレンジックは、官公庁、上場企業、捜査機関等を含む累計3.2万件の対応経験があり、サイバー攻撃経路や漏えいしたデータを迅速に特定します。

緊急性の高いサイバー攻撃被害にも迅速に対応できるよう、24時間365日体制で相談、見積もりを無料で受け付けておりますので、お電話またはメールでお気軽にお問い合わせください。

ランサムウェア感染時の対応

ランサムウェア感染時の対応は次のとおりです。

- ネットワークから感染したサーバーを切り離す

- バックアップから感染前のデータを復旧する

- 復号ツールを探す

- ランサムウェア感染調査に対応した専門業者を利用する

- セキュリティ対策をおこなう

- 個人情報保護委員会への被害報告を忘れない

- 顧客・取引先への通知/発生した被害の共有・公表

ランサムウェア感染時の初動対応は、下記の記事でも詳しく解説しています。

①ネットワークから感染したサーバーを切り離す

感染が他に広がるのを防ぐために感染したサーバーをネットワークから切り離しましょう。また切り離す前に、そのサーバーが他のサーバーに被害を与えているかどうかを確認することをおすすめします。

②バックアップから感染前のデータを復旧する

感染したサーバーのバックアップを確認し、ある程度の体制を復旧することが可能ですが、復旧が完全に保証されるわけではありません。またバックアップが暗号化されている場合、リストア時に感染が再発する問題が発生する可能性があります。

このような場合、「フォレンジック調査」(デジタルデータの分析・解析)で感染原因や被害範囲を特定することをおすすめします。

③復号ツールを探す

オンラインで公開されている復号ツールを利用してデータを復旧できるか確認しましょう。ただし復号ツールが効かない場合もあるため、適用可能かどうかを確認することをおすすめします。

④ランサムウェア感染調査に対応した専門業者を利用する

ランサムウェア感染の被害調査を企業が行うことは、社会的責任です。これは、ランサムウェアが企業の機密情報や個人情報を漏洩させるリスクがあるため、被害を早期に把握し正確に特定する必要があるからです。

ただし、自社だけで調査を行うと客観性や正確性に欠けることがあるため、フォレンジック調査業者などのサイバーセキュリティ専門家と協力することが望ましいです。

⑤セキュリティ対策をおこなう

セキュリティ対策では、パッチの適用やセキュリティソフトの導入に加えて、ファイアウォールの設置や不審なメールの添付ファイルを開かないことが重要です。また、定期的なバックアップで重要なデータを保護することも必須です。

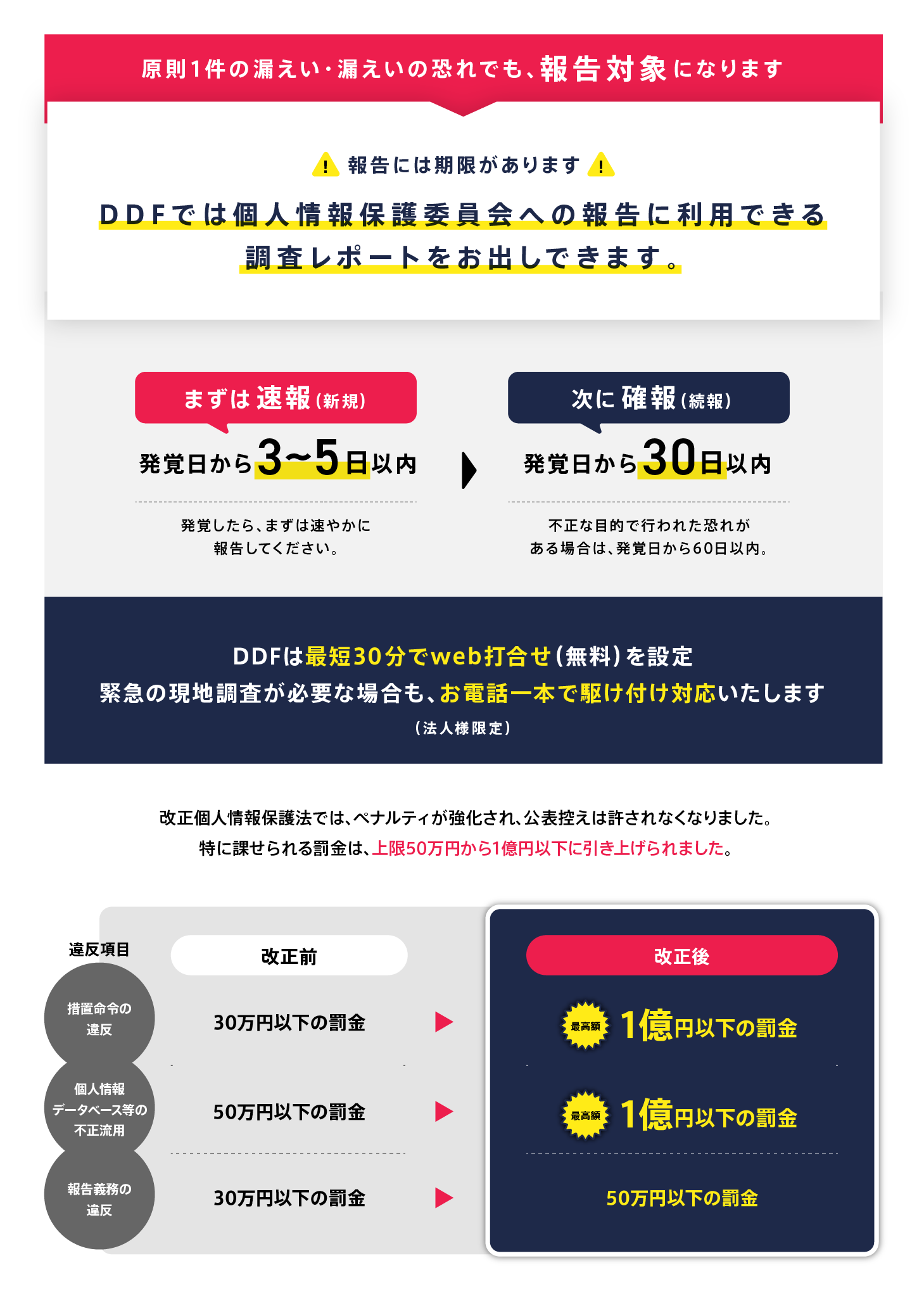

⑥個人情報保護委員会への被害報告を忘れない

情報漏えい時における個人情報保護委員会への報告義務についてはこちら

⑦顧客・取引先への通知/発生した被害の共有・公表

ランサムウェア被害の公表は必須ではないものの、重要な選択肢です。

特に、顧客のプライバシーや取引先への影響が大きい場合、顧客・取引先へ公表することによって不安や混乱を解消し、信頼関係を維持することができます。

ただし、誤った情報を避けるため、ランサムウェア被害の全容が明らかになるまでの公表は慎重に行うべきです。

調査は第三者機関に依頼し、侵入経路や影響範囲を把握した上で、タイミングを見計らって公表しましょう。公表方法はウェブサイト、プレスリリース、記者会見を通じて段階的に行うことが望ましいです。

ランサムウェア感染時に有効なフォレンジック調査とは

ランサムウェアに感染し、適切な対処ができる企業はほとんどありません。むしろ自社だけで対応を判断するのが一番のリスクです。ランサムウェアに感染した場合、情報漏えいや更なるサイバー攻撃被害が疑われるため、まずはサイバーセキュリティの専門家と提携して感染原因の究明や被害範囲の特定を行うことが重要です。

ランサムウェアに感染し、適切な対処ができる企業はほとんどありません。むしろ自社だけで対応を判断するのが一番のリスクです。ランサムウェアに感染した場合、情報漏えいや更なるサイバー攻撃被害が疑われるため、まずはサイバーセキュリティの専門家と提携して感染原因の究明や被害範囲の特定を行うことが重要です。

この際、有効なのが「フォレンジック調査」です。

フォレンジック調査とは、コンピュータやネットワークに保存されたデータやログを分析し、インシデントの原因や経緯、影響範囲を解明する調査手法です。ランサムウェアの感染調査では駆除・隔離に加えて、侵入経路や情報漏えいの有無を確認することができます。

私たちデジタルデータフォレンジックは、官公庁、上場企業、捜査機関等を含む幅広いインシデントに対応経験があり、攻撃に使用された侵入経路や漏えいデータを迅速に特定します。ご相談や詳細な情報については、いつでもお気軽にお問い合わせください。

\フォレンジック調査の専門家に無料相談できる/

フォレンジック調査の詳細については下記の記事で詳しく解説しています。

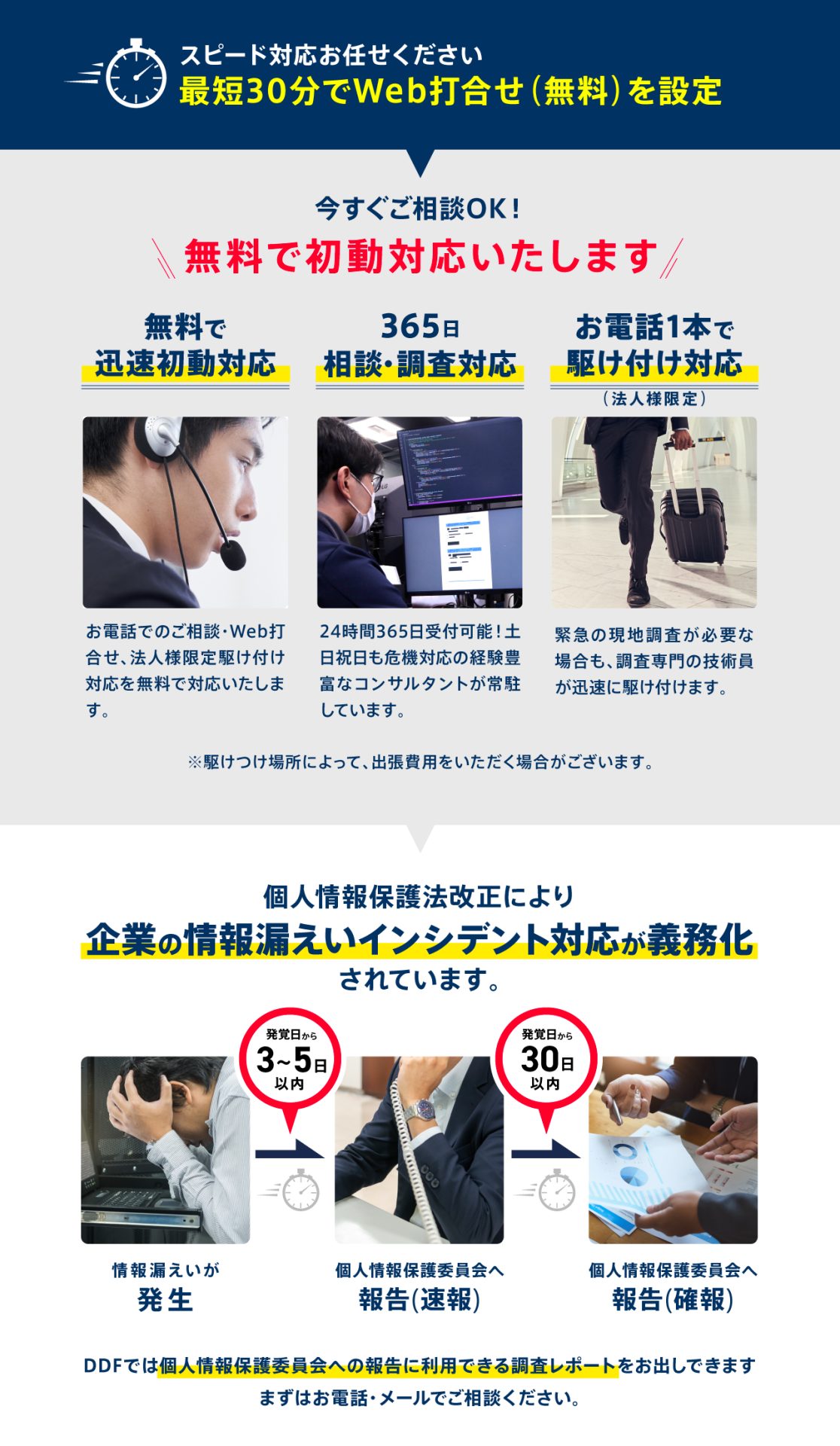

法人様は最短30分でWeb打ち合せ(無料)を設定

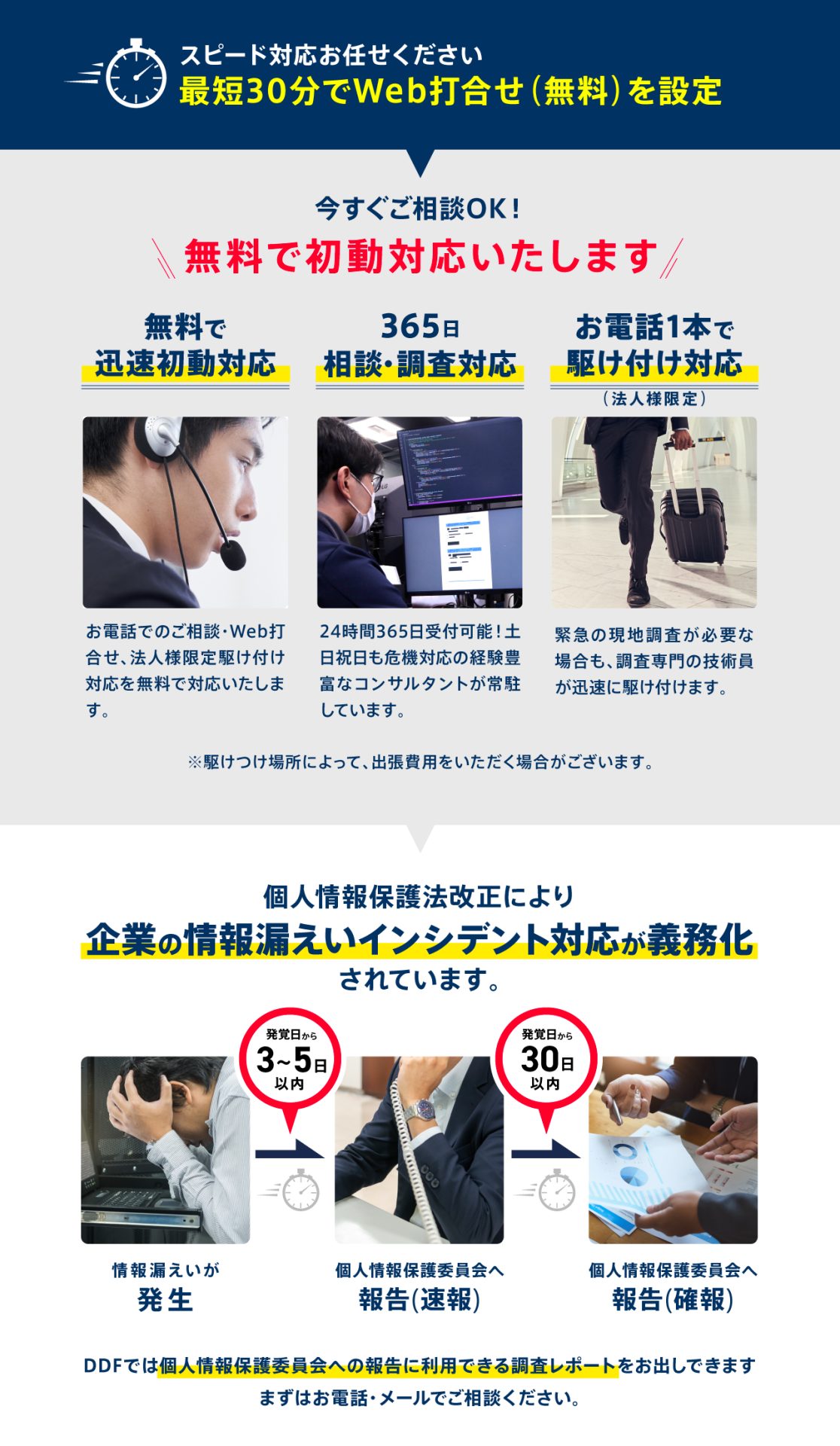

企業の情報漏えいインシデント対応が義務化されています

2022年4月から改正個人情報保護法が施行されました

2022年4月に施行された「改正個人情報保護法」では、個人データの漏えい、あるいは漏えいが発生する可能性がある場合、報告と通知が法人に義務付けられました。違反した企業には最大1億円以下の罰金が科せられる可能性もあります。

もし、マルウェア・ランサムウェア感染、不正アクセス、社内不正、情報持ち出しのような情報セキュリティ上の問題が発生した場合、まずは感染経路や漏えいしたデータの有無などを確認することが重要です。

ただ、調査を行うには、デジタルデータの収集・解析などの専門技術が必要です。これは自社のみで対応するのが困難なため、個人情報の漏えいが発生した、もしくは疑われる場合は、速やかにフォレンジック専門家に相談し、調査を実施することをおすすめします。

\相談から最短30分でWeb打ち合わせを開催/

ランサムウェアによる被害の調査を行う場合、専門業者に相談する

マルウェア・ランサムウェア感染、不正アクセスのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

マルウェア・ランサムウェア感染、不正アクセスのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

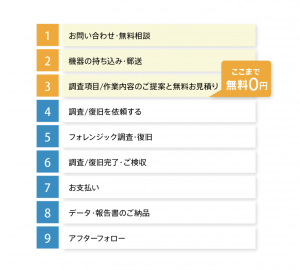

このような事態を防ぎ、適切な調査によって原因究明を行うためにも、フォレンジック調査の専門家に相談することが重要です。フォレンジック調査では、インシデント対応のプロが初動対応から、専門設備でのネットワークや端末の調査・解析、調査報告書の提出、ならびに報告会によって問題の解決を徹底サポートします。

デジタルデータフォレンジックでは、お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたします。法人様の場合、ご相談から最短30分で初動対応のWeb打合せも開催しておりますので、お気軽にご相談ください。

官公庁・上場企業・捜査機関等まで幅広い調査対応経験を持つ専門の担当とエンジニアが対応させていただきます。

\法人様・個人様問わず対応 24時間365日無料相談OK!/

法人様は最短30分でWeb打ち合せ(無料)を設定

フォレンジックサービスの流れや料金については下記からご確認ください。

【初めての方へ】フォレンジックサービスについて詳しくご紹介

【サービスの流れ】どこまで無料? 調査にかかる期間は? サービスの流れをご紹介

【料金について】調査にかかる費用やお支払方法について

【会社概要】当社へのアクセス情報や機器のお預かりについて

多くのお客様にご利用いただいております

ランサムウェア調査会社への相談方法

インシデントが発生した際、フォレンジック調査を行うか決定していない段階でも、今後のプロセス整理のために、まずは実績のある専門会社へ相談することを推奨しています。

取引先や行政に報告する際、自社での調査だけでは、正確な情報は得られません。むしろ意図的にデータ改ざん・削除されている場合は、情報の信頼性が問われることもあります。

インシデント時は、第三者機関に調査を依頼し、情報収集を行うことを検討しましょう。

DDF(デジタルデータフォレンジック)では、フォレンジックの技術を駆使して、法人/個人を問わず、お客様の問題解決をいたします。

当社では作業内容のご提案とお見積りのご提示まで無料でご案内しております。

解析した結果は、調査報告書としてレポートを作成しています。作成した報告書には、調査で行った手順やインシデントの全容などが詳細に記載され、法執行機関にも提出可能です。

解析した結果は、調査報告書としてレポートを作成しています。作成した報告書には、調査で行った手順やインシデントの全容などが詳細に記載され、法執行機関にも提出可能です。

\法人様・個人様問わず対応 24時間365日無料相談OK!/

調査の料金・目安について

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

機器を来社お持込み、またはご発送頂ければ、無料で正確な見積りのご提出が可能です。

まずはお気軽にお電話下さい。

【法人様限定】初動対応無料(Web打ち合わせ・電話ヒアリング・現地保全)

❶無料で迅速初動対応

お電話でのご相談、Web打ち合わせ、現地への駆け付け対応を無料で行います(保全は最短2時間で対応可能です。)。

❷いつでも相談できる

365日相談・調査対応しており、危機対応の経験豊富なコンサルタントが常駐しています。

❸お電話一本で駆け付け可能

緊急の現地調査が必要な場合も、調査専門の技術員が迅速に駆け付けます。(駆け付け場所によっては出張費をいただく場合があります)

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。