Phobosランサムウェアは、2018年に最初に確認されたランサムウェアです。CrySIS/Dharmaランサムウェアファミリーの亜種であり、暗号化されたファイルに「.Phobos」「.faust」拡張子を追加します。

日本ではPhobosの亜種が「大阪急性期・総合医療センター」などの医療機関で感染し、システムの復旧が完了するまで6週間の間、紙カルテでの診療を余儀なくされました。

この記事では、Phobosランサムウェアとその亜種であるランサムウェア「faust」の特徴と、被害に遭った場合の対処法などを解説します。ぜひ参考にしてください。

目次

拡張子「.phobos」「.faust」ランサムウェアの特徴

Phobosは、コンピュータシステムに侵入し、保存されたファイルを暗号化し、復号キーと引き換えに被害者に身代金の支払いを要求するように設計されたランサムウェアです。

その特徴は次のように表すことが出来ます。

- CrySIS/Dharma派生のランサムウェア

- 医療業界なども含む幅広い業界における中小規模の組織を標的

- エンドユーザーのコンピューターよりもサーバーを標的として選ぶ

CrySIS/Dharma派生のランサムウェア

Phobosランサムウェアは、CrySIS/Dharmaランサムウェアの亜種です。

これはWindowsを標的とし、システム上のすべてのファイルを暗号化して身代金としてビットコインを要求するランサムウェア・ファミリーであり、2016年に登場しました。

2018年12月に登場したPhobosランサムウェアは、Dharmaとの類似点が指摘されており、たとえば「脆弱なRDPポートを介して侵入する」「身代金をビットコインで要求する」などのほか、身代金要求のメッセージがDharmaと同一という報告もあります。

医療業界なども含む幅広い業界の中小企業を標的とする

Phobosランサムウェアは、医療業界なども含む幅広い業界の中小企業を標的とします。これは、中小企業がセキュリティ予算が限られており、最新のセキュリティ対策を導入していない可能性が高いためです。また、中小企業は、大企業よりもデータのバックアップを頻繁に更新していない傾向があります。

Phobosランサムウェアの被害を受けた国内組織の具体的な例をいくつか挙げます。

- 株式会社ヒロケイ:システム開発などを行う株式会社ヒロケイの複数サーバーがPhobosに感染しました。その結果、業務委託先の健康保険組合が保有する、約10万人の住所氏名や保険証番号などの個人情報が漏洩しました。

- 大阪急性期・総合医療センター:Phobosランサムウェアの亜種「Elbie」の攻撃を受け、基幹システムサーバーの大部分が暗号化され、電子カルテなどが使用できなくなりました。システムの復旧には約6週間を要し、逸失利益は数十億円の見込みとされます。

これらの例は、Phobosランサムウェアやその亜種に感染することで、病院や企業の営業停止や大規模な情報漏洩被害に発展する可能性があることを示しています。中小企業は、ランサムウェア感染のリスクを減らすために、最新のセキュリティ対策を導入し、被害に遭遇した場合は適切なインシデント調査をおこない、感染経路を把握することが重要です。

出典:日経XTECH

エンドユーザーのコンピューターよりもサーバーを標的として選ぶ

Phobosランサムウェアは、エンドユーザーのコンピューターよりも、サーバーの方が標的として選ばれることが多いです。これは、サーバーが通常、エンドユーザーのコンピューターよりも多くのデータを格納しているためです。

また、サーバーには、企業の顧客情報や財務情報など、より価値のあるデータが格納されている場合があります。さらに、サーバーはネットワーク内の他のコンピューターに感染する可能性が高いため、大規模な情報漏洩被害に発展する可能性があります。

Phobosの亜種としてFaustランサムウェアも台頭

Phobosランサムウェアの亜種である「Faust(ファウスト)ランサムウェア」は、2022年後半に最初に発見されました。

これまでFaustランサムウェアは、医療、金融、政府など、さまざまな業界の組織を標的としてきました。また、個人のコンピューターにも感染しています。

その特徴は次のとおりです。

- 「DECRYPT-FILES.txt」というランサムノート(身代金要求画面)が表示される

- 暗号化されたファイルのタイトルが「任意のID+犯罪者のアドレス+.faust」に変わる

「DECRYPT-FILES.txt」というランサムノート(身代金要求画面)が表示される

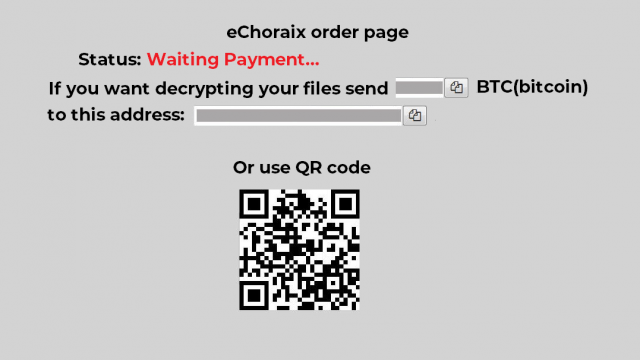

Faustランサムウェアは、標的のコンピューターに侵入するために、フィッシングメールや脆弱なソフトウェアなどのさまざまな方法を使用できます。侵入すると、コンピューター上のファイルを暗号化し、身代金の支払いを要求するテキストファイルを作成します。

画像出典:PROVEN DATA

実際にFaustランサムウェアがインストールされると、コンピュータ上に「DECRYPT-FILES.txt」というランサムノート(身代金メモ)がポップアップ形式で表示されます。

内容を要約すると次のとおりです。

PCのセキュリティ上の問題により、すべてのファイルが暗号化されました。復元する場合は、xxxxxx@xxxxxxにご連絡ください。

24時間以内に返信がない場合は、xxxxxx@xxxxxxまでご連絡ください。

復号化にはビットコインで支払う必要があります。支払い前に最大5つのファイルを無料で復号化することができます。

ビットコインはLocalBitcoinsサイトで購入できます。

暗号化されたファイルの名前を変更しないでください。データが永久に失われる可能性があります。

サードパーティのソフトウェアを使用してデータを復号化しようとしないでください。

このメモは、ファイルを復号化するために身代金の支払い (通常は何らかの暗号通貨で) を要求します。ただし、身代金を支払っても、ファイルが復号化されることが保証されるわけではないことに注意することが重要です。

暗号化されたファイルのタイトルが「任意のID+犯罪者のアドレス+.faust」に変わる

Faustランサムウェアは暗号化されたファイルに「アドレス+.faust拡張子」を追加します。

たとえば、「Apr2023.docx」というファイルは「Apr2023.docx.id[xxxxxx–xxxxxx].[xxxxxx@xxxxxx].faust 」として表示されます。なお、アドレスはサイバー犯罪者の電子メールアドレスであり、絶対に連絡してはいけません。

\サイバーセキュリティ専門家へ24時間365日で無料相談/

Phobosランサムウェアに感染するとどうなるのか

Phobosランサムウェアに感染すると次のような事態に発展することがあります。

- 「info.hta」「info.txt」というランサムノート(身代金要求画面)が表示される

- 拡張子が「. Phobos」「.eking」「.Devos」「.Caley」「.dewar」「.HORSEMONEY」などに変更される

- ファイアウォールやWindows のスタートアップ修復機能を無効化される

- データが漏えいする

- 二重恐喝される

- トロイの木馬やマルウェアがインストールされる可能性がある

「info.hta」「info.txt」というランサムノート(身代金要求画面)が表示される

感染したコンピュータの画面には、「info.hta」「info.txt」というランサムノートが表示され、身代金を支払うよう要求されます。なお、このランサムノートには、身代金の支払い方法や期限などが記載されています。

ただし、身代金の支払いは推奨されません。身代金を支払っても、ランサムウェアを解除できるとは限りません。また、身代金を支払うことで、攻撃者が将来の攻撃を実行する可能性が高まります。

拡張子が「. Phobos」「.eking」「.Devos」「.Caley」「.dewar」「.HORSEMONEY」などに変更される

Phobosランサムウェアは、感染したファイルの拡張子を変更します。これにより、ファイルが正常に開けなくなります。なお、代表的な拡張子として「. Phobos」「.eking」「.Devos」「.Caley」「.dewar」「.HORSEMONEY」などを挙げることができます。

ファイアウォールやWindowsのスタートアップ修復機能を無効化される

Phobosランサムウェアは、感染したシステムのセキュリティ対策を回避するために、ファイアウォールやWindowsのスタートアップ修復機能などを無効化します。これにより、感染の検出や削除が困難になります。

データが漏えいする

Phobosランサムウェアは、キーロガーなどの機能を利用して、ユーザーのパスワードや認証情報を盗み、システムに侵入して機密情報や個人情報を外部に漏えいさせるリスクが生じます。

ランサムウェアで機密情報や個人情報が漏えいした場合、組織は個人情報保護法に違反したとして罰金を科せられる可能性があります。たとえば、個人情報保護法では「個人情報を取り扱う事業者に対して、個人情報の漏えいなどの事態が発生した場合、当該個人情報の本人に対して通知すること」を義務付けています。

しかし、この条項に違反し、措置命令を無視した場合、組織は最大で1億円の罰金を科せられる可能性があります。これにかぎらず、顧客が組織との取引を停止するなど、風評被害による経済的損失をともなう場合もあります。

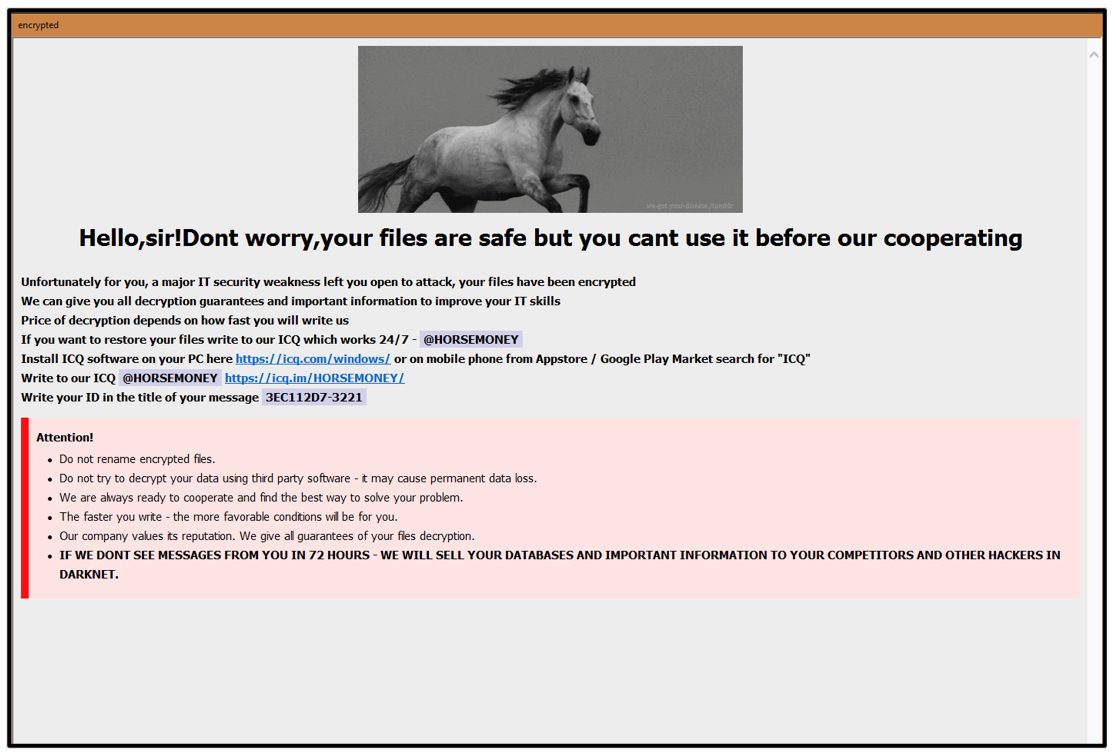

二重恐喝される

Phobosランサムウェアに感染すると、暗号化されたデータを復元する復号キーをビットコインで支払うよう求められ、期限までに支払われない場合、感染時に盗んだデータを公開・売却するといった「二重恐喝」と呼ばれる内容の脅迫文が届きます。

実際、脅迫状(ランサムノート)には「72時間以内に返信がない場合、データを競合他社およびダークネットの他のハッカーに売却する」という脅迫文が記載されています。

身代金を支払っても

トロイの木馬やマルウェアがインストールされる可能性がある

Phobosランサムウェアは、感染したシステムに他のマルウェアやトロイの木馬をインストールすることがあります。これにより、セキュリティの脅威が増加します。

これにかぎらず、ランサムウェアに感染すると、データの盗難、漏えい被害、マルウェア感染に遭う恐れが高いです。したがって、被害に遭った組織は感染経路や脆弱性の特定、および被害範囲の把握などが必要になります。

この際、有効なのがフォレンジック調査です。フォレンジック調査とは、コンピューターから証拠を収集・分析し、インシデントの詳細を解明する手法です。

私たちデジタルデータフォレンジックは、官公庁、上場企業、捜査機関等を含む幅広いインシデントに対応経験があり、攻撃に使用された侵入経路や漏えいデータを迅速に特定します。ご相談や詳細な情報については、いつでもお気軽にお問い合わせください。

\法人様は相談から最短30分でWeb打ち合わせを開催/

Phobosランサムウェアの感染経路とは

phobosランサムウェアに感染する原因としては次のものが挙げられます。

- 悪意のあるファイルを添付したフィッシングメール

- 不正なWebサイトや悪意ある広告にアクセスする

- RDP(リモートデスクトッププロトコル)への不正アクセス

悪意のあるファイルを添付したフィッシングメール

不正なマクロを含む電子メールの添付ファイルをクリックすると、ランサムウェアに感染する可能性があります。なお、添付ファイルには、一般的にはOfficeドキュメントやPDFが使用されます。不正なマクロを含む添付ファイルを開くと、マクロが実行されてランサムウェアがダウンロードされる恐れがあります。

不正なWebサイトや悪意ある広告にアクセスする

不正なWebサイトや悪意ある広告には、フィッシングサイトやポップアップ広告があり、これらにアクセスするとランサムウェアに感染する可能性があります。

たとえば「フィッシングサイト」は、本物のWebサイトに偽装され、ユーザーの個人情報やクレジットカード情報を盗むために使用されます。また「ポップアップ広告」は、ユーザーに不要な広告を表示するために使用され、不正なWebサイトに誘導したり、マルウェアをダウンロードさせたりすることもあります。

RDP(リモートデスクトッププロトコル)への不正アクセス

すでにRDPを悪用した攻撃は、企業にとって深刻な脅威であり、RDPの脆弱性を悪用した攻撃は、ランサムウェア攻撃の過半数を占めています。

特に安全でないパスワードを使うと、RDPの資格情報が盗まれ、ランサムウェアに感染する可能性があります。ちなみに安全でないパスワードには、「password」や「123456」などの一般的な単語や数字の組み合わせ、個人情報(名前、誕生日、住所など)、一般的な単語やフレーズが含まれます。

RDPの脆弱性を確認する場合、デジタル端末を解析する「フォレンジック調査」を行うことで、脆弱性の特定、被害範囲の把握、再発防止策の検討に役立ちます。

RDPの脆弱性については下記で詳しく解説しています。

https://digitaldata-forensics.com/column/cyber_security/4439/

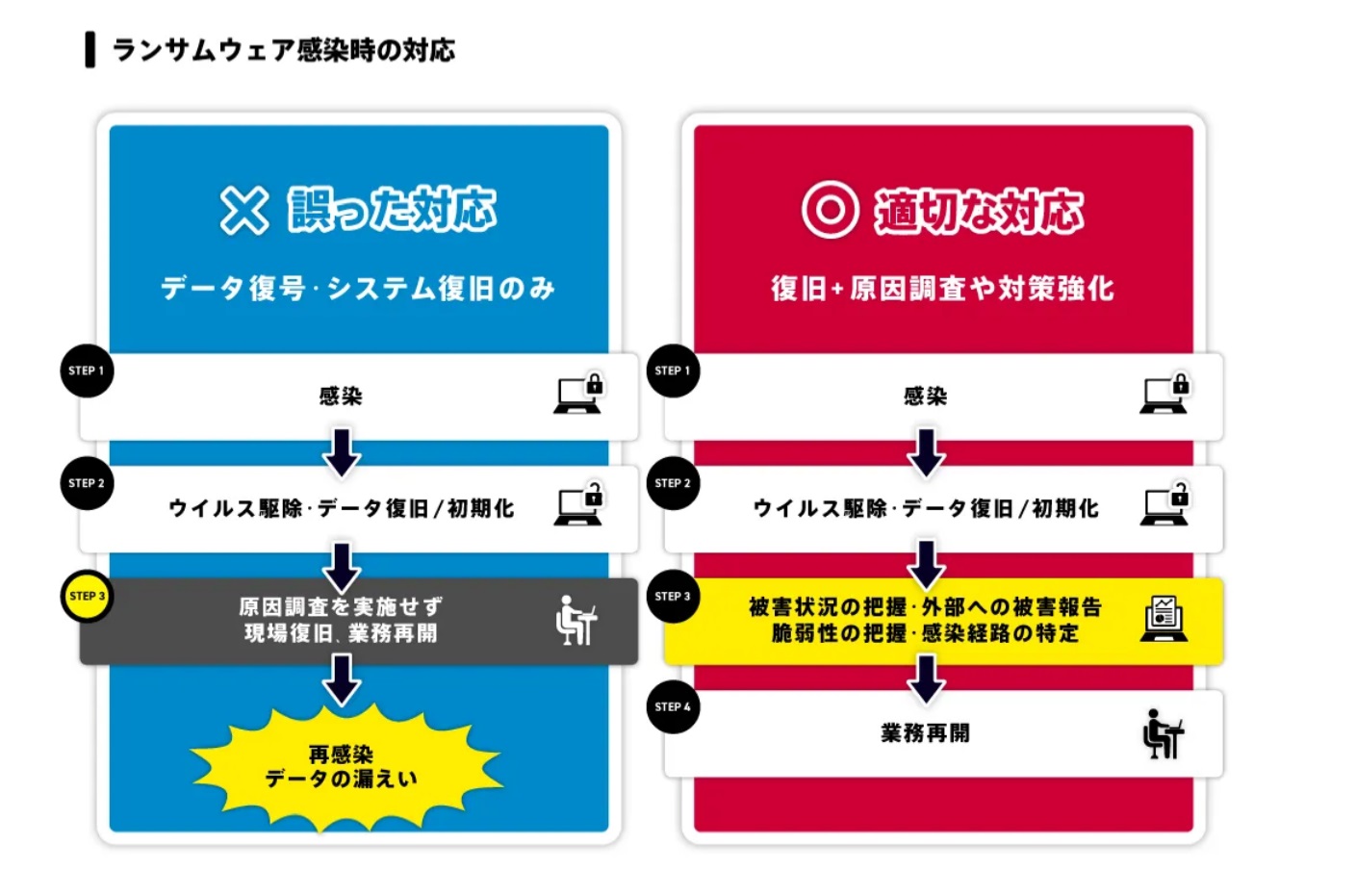

Phobosランサムウェア感染時の対応

Phobosランサムウェア感染時、誤った対応を取ると、再感染やデータ漏えいなどのインシデントに遭遇する恐れがあります。

よって過不足のないフローで適切な対応を取りましょう。 Phobosランサムウェアに感染した場合の対処法は次のとおりです。

- 端末をオフラインにする

- バックアップから感染前のデータを復旧する

- ランサムウェア感染調査に対応した専門業者を利用する

①端末をオフラインにする

まずは、ネットワークから感染した端末を切り離す必要があります。これにより感染が広がることを防ぐことができます。

②バックアップから感染前のデータを復旧する

さらに、感染したサーバーのバックアップを確認し、最新のバックアップからデータを復元することができます(これをリストアと言います)。これにより、被害を回復することができます。

ただし、ランサムウェア感染時は、復旧だけではなく、攻撃経路の特定や、再発防止策の検討が必要となります。攻撃に遭った場合は「フォレンジック調査」を検討しておきましょう。

③警察が開発した復号ツールを検討

2025年7月、警察(関東管区警察局サイバー特別捜査部)が、「Phobos/8Base」ランサムウェアによって暗号化されたデータを元に戻すためのツールを開発したと発表しました。

このランサムウェアの被害にあってしまった場合、このツールを使えばご自身でデータを復旧できる可能性があります。

しかし、専門の知識もなくツールを使用するのは危険なので、ツールを使用したい旨も含めてフォレンジックの専門会社に相談することをおすすめします。

ツールを使う際の重要な注意点

- 必ずデータのコピーで試す: 万が一失敗した時に元のデータまで失うのを防ぐため、作業は必ず複製したデータで行ってください。

- 完全な復旧は保証されていない: ツールを使ってもファイルの一部が壊れたままになるなど、完全に元通りにならない可能性があります。

- 状態が悪化するリスクがある: ご自身での作業に失敗するとデータがさらに破損し、専門業者でも復号・調査が困難になる場合があります。

④ランサムウェア感染調査に対応した専門業者を利用する

ランサムウェア感染時は、感染経路を特定し、再発防止策を講じる必要があります。

特に「脆弱性」を悪用した攻撃を受けた場合、再度、攻撃を受けないよう、適切な対応を行うとともに、どの端末のどのデータが詐取されたのかを確認する必要があります。

法人の場合、個人情報の漏えいが疑われる際は、関係各所に向けた「被害報告」が必要ですが、自社調査だけでは客観性や正確性が担保できないことがあります。

たとえば、セキュリティツールはマルウェアを検知・駆除できますが、感染経路や情報漏えいの有無を適切に調査することはできません。したがって、Phobosランサムウェア感染時は、感染経路調査に対応した「フォレンジック調査」を利用することが有効です。

◎フォレンジック調査を考えている方へ (お見積りまで完全無料)

フォレンジック調査は、DDF(デジタルデータフォレンジック)までご相談ください。

累計47,431件のご相談実績(※1)があり、他社にはないデータ復旧業者17年連続国内売上No.1のデータ復旧技術(※2)とフォレンジック技術を駆使してお客様の問題解決をサポートします。

✔不正アクセスの形跡があると報告された

✔ランサムウェアやマルウェア感染の原因がわからない

✔データが漏えいしているかもしれない

上記のようなご相談から調査項目/作業内容のご提案、お見積りまでは完全無料。安心してご相談ください。

\24時間365日 相談受付/

※1 累計ご相談件数47.431件を突破(期間:2016年9月1日~)

※2 データ復旧専門業者とは、自社及び関連会社の製品以外の製品のみを対象に保守及び修理等サービスのうちデータ復旧サービスを専門としてサービス提供している企業のこと

第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(集計期間:2007年~2023年)

ランサムウェア感染時、感染経路調査を行うメリット

ランサムウェアに感染した場合、感染経路を調査することで、攻撃者の侵入方法を特定し、将来の攻撃から身を守るために対策を講じることができます。

ランサムウェア感染の調査を行う方法として「フォレンジック調査」を挙げることができます。フォレンジック調査とは、電子機器から証拠を収集・分析して、インシデントの詳細を解明する手法で、たとえば攻撃者がどのようにランサムウェアを侵入させたか、どのような手法や脆弱性が悪用されたかなど、感染経路や情報漏えいの特定に役立ちます。

ランサムウェア感染時の対処におけるフォレンジック調査のメリットは次のとおりです。

①被害範囲の特定できる

フォレンジック調査は、感染したシステムやネットワーク内での攻撃の拡散範囲を特定するのに役立ちます。これにより、被害を受けたシステムやデータ、ネットワークの一部を迅速に特定し、対処を開始することができます。

②感染経路や攻撃手法の解析・証拠の確保できる

フォレンジック調査では、ランサムウェアの攻撃手法や感染経路を解析し、証拠を確保できます。また、証拠の確保は、法的な措置や法執行機関との連携に役立つだけでなく、被害の評価や保険請求のためにも重要な要素となります。

③専門エンジニアの詳細な調査結果が得られる

フォレンジック調査の専門会社には、正確にハッキング被害の実態を確認するために必要な高度な技術を持つ専門エンジニアがいます。

自社調査だけでは不適切な場合がありますが、フォレンジックの専門業者と提携することで、調査結果をまとめた報告書が作成でき、公的機関や法廷に提出することができます。

④セキュリティの脆弱性を発見し、再発を防止できる

フォレンジック調査では、マルウェアによる被害の程度や感染経路を特定することで、今後のリスクマネジメントに貢献することが出来ます。弊社では、解析調査と報告書作成の他に、お客様のセキュリティを強化するためのサポートも提供しています。

私たちデジタルデータフォレンジックは官公庁、上場企業、捜査機関等を含む幅広いインシデントに対応経験があります。お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたしますので、まずはお気軽にご相談ください。

\フォレンジック調査の専門家へ24時間365日無料相談/

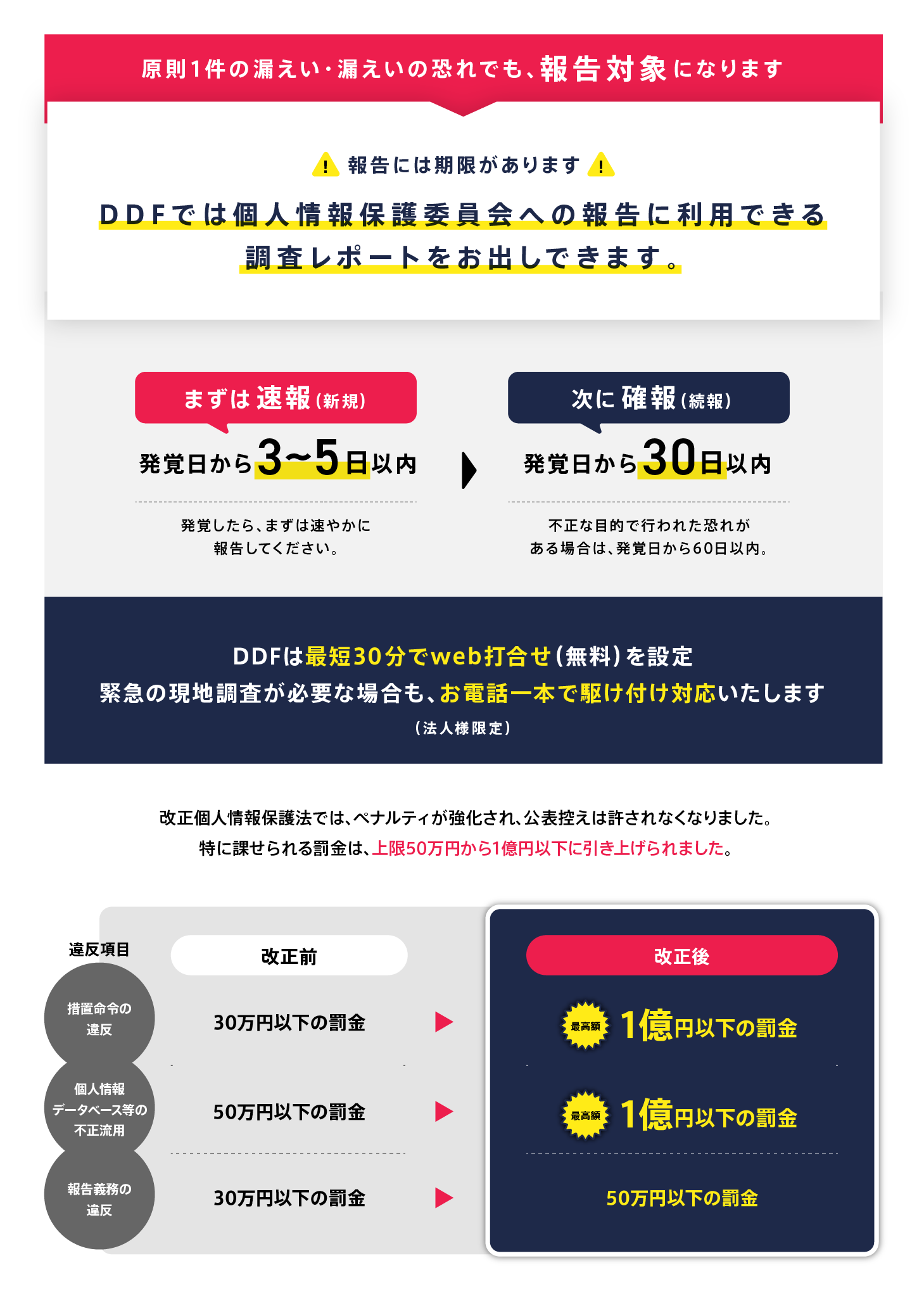

ランサムウェア感染による企業の情報漏えいインシデント対応が義務化されています

2022年4月から改正個人情報保護法が施行されました

2022年4月に施行された「改正個人情報保護法」では、個人データの漏えい、あるいは漏えいが発生する可能性がある場合、報告と通知が法人に義務付けられました。違反した企業には最大1億円以下の罰金が科せられる可能性もあります。

もしphobosに感染した場合、まず感染経路や漏えいしたデータを確認することが重要です。しかし、調査を行う場合、法知識や専門技術が必要です。これは自社のみで対応するのが困難なため、フォレンジック専門家と提携して調査を実施することをおすすめします。

\相談から最短30分でWeb打ち合わせを開催/

ランサムウェアの感染対策

ランサムウェアの感染対策として次のものが挙げられます。

多要素認証の導入

まずは多要素認証の導入が重要です。

ID管理や認証強化により、ユーザーが利用するデバイスやデータを認証してアクセス権を設定することで、ランサムウェアを防ぐことができます

EDR等の導入による不審な挙動の早期発見

次に、EDR等の導入により、ネットワーク内の不審な挙動を早期に発見することが重要です。ランサムウェアを含め、マルウェア等に感染した端末では、外部のサーバーとの間で不審な通信が発生する場合がありますが、これをEDRで早期に発見することで、感染拡大や外部からの侵入の範囲拡大を防ぐことができます。

VPN機器の脆弱性対策の実施

また、VPN機器の脆弱性対策の実施も重要です。VPNを利用する場合には、セキュリティパッチの適用やアクセス制限の設定などを行うことで、攻撃者によるVPNの脆弱性をついた攻撃を防ぐことができます。

データのバックアップ

最後に、データのバックアップも欠かせません。ランサムウェアに感染すると、企業内のネットワークに接続された端末内のデータが暗号化されて使えなくなることがあります。このため、定期的にバックアップを行うことで、ランサムウェアの被害を最小限に抑えることができます。

2024年11月にPhobosの首謀者が逮捕された

2024年11月に、サイバー犯罪集団「Phobos」の首謀者とされる男を警察が逮捕しました。

Phobosに対し、日本の警察は米国やユーロポールと国際共同捜査を行っており、警察庁のサイバー特別捜査部による独自の捜査によって男を特定したとされます。

アメリカの司法省の調べによると、Phobosランサムウェアのサイバー攻撃の被害に遭った公的機関や企業の数は1,000以上、約1,600万ドル(日本円で約25億円)以上の身代金が支払われたとされます。

逮捕された男は身柄を米国に引き渡され、ハッキングなどを含む13件の罪状で起訴されています。

出典:朝日新聞

Phobosの犯行グループのメンバーが逮捕されても、Phobosの所属メンバーが別の犯行グループに移ることで、サイバー攻撃が行われる可能性があります。またPhobosランサムウェアの亜種は数多く存在するため、引き続きシステムのセキュリティ対策は欠かさずに行いましょう。

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。