2020年以降、新型コロナウイルス感染症対策の一環としてテレワークが広まりました。

これにより、自宅と会社間に仮想的なネットワークでつなぐ「VPN」(Virtual Private Network)、遠隔にある端末のデスクトップ画面を操作する「リモートデスクトップ」(RDP)などの規格を介して、社内システムにアクセスすることが一般的になりました。

しかし、セキュリティが不十分だと、VPNを経由した通信でランサムウェアに感染する可能性があります。従業員の利用する端末がランサムウェアに感染すれば、その端末を介して組織全体に暗号化や情報漏えいなどの被害が拡大するリスクがあります。

この記事では、VPNの脆弱性からインシデント発生時の調査方法まで解説します。ぜひ参考にしてください。

目次

ランサムウェアの感染経路は、テレワーク機器(VPN/RDP)が過半数を占める

IPAが公表している「情報セキュリティ10大脅威 2023」では、2022年に発生した情報セキュリティ事案においてランサムウェアが1位となりました。

IPAが公表している「情報セキュリティ10大脅威 2023」では、2022年に発生した情報セキュリティ事案においてランサムウェアが1位となりました。

その感染経路において過半数を占めるのがVPN、RDP(リモートデスクトップ。遠隔にある端末の画面を操作するために使われる規格)の脆弱性です。

VPNは、外部から社内ネットワークに安全にアクセスするための技術ですが、脆弱性を突かれ、ランサムウェアに感染してしまうケースが増えています。感染経路の割合としては68%がVPN機器、15%がリモートデスクトップとされ、8割以上を占めています(その他2割はフィッシング詐欺などが占めています)。また、ひとたびランサムウェアに感染すると、ひとつの組織にとどまらず、サプライチェーンに関わる事業者へ感染が拡大する恐れもあります。

詳細な感染経路については、下記の記事でも詳しく解説しています。

ランサムウェア感染時、情報漏えいリスクは避けられない

このような状況下では、情報漏えい、および悪用リスクは避けられません。そのため感染被害が発生した場合、企業や組織は機密性の高い情報が流出していないか、あるいは顧客情報や業務データが不正にアクセスされていないかを早急に調査・確認する義務があります。

このような状況下では、情報漏えい、および悪用リスクは避けられません。そのため感染被害が発生した場合、企業や組織は機密性の高い情報が流出していないか、あるいは顧客情報や業務データが不正にアクセスされていないかを早急に調査・確認する義務があります。

しかし、被害調査を行う場合、自社のみで対応するのは困難であり、不適切な対応となる恐れもあるため、サイバーセキュリティ専門家と提携して調査を行うことをおすすめします。

私たちデジタルデータフォレンジックは官公庁、上場企業、捜査機関等含む累計3.9万件の対応経験があります。お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたしますので、まずはお気軽にご相談ください。

\サイバーセキュリティ専門家へ24時間365日で無料相談/

なぜVPNやRDPが狙われるのか

VPN/RDPがランサムウェアに狙われる理由は次のとおりです。

- ネットワークに感染を拡大させやすい

- 不正アクセスを試みやすい

- 認証情報が漏えいした場合、攻撃者に悪用されやすい

ネットワークに感染を拡大させやすい

VPN/RDP装置はネットワークの入口であり、ここを介して侵入されると、社内ネットワーク内のすべてのシステムにアクセスできる可能性があります。

これにより、攻撃者は社内ネットワーク全体にランサムウェアを拡散させることができます。したがって、VPN/RDP装置のセキュリティ対策は最優先事項として扱うべきです。

VPNを使う場合は、強い認証情報を設定してください。必要に応じてVPNゲートウェイの設定を見直し、最新のパッチやアップデートを行うことが大切です。

不正アクセスを試みやすい

VPN/RDPがランサムウェアに狙われやすい理由は、あらゆる脆弱性があるためです。

たとえば公開ポートによる外部からのアクセス、脆弱な認証情報、パッチの適用漏れ、フィッシング攻撃やソーシャルエンジニアリング、さらにはデフォルト設定やセキュリティの不備など複数挙げることが出来ます。そのため、管理者が適切なセキュリティ設定を行わずにいると、容易に不正アクセスを試みられやすいと考えられます。

認証情報が漏えいした場合、攻撃者に悪用されやすい

VPNは、企業ネットワークと外部端末を安全に接続するための仕組みですが、認証情報が漏えいすると、攻撃者がVPNに接続して、企業ネットワークに侵入する可能性があります。

自宅PCがランサムウェアに感染した場合、ランサムウェアは、VPN経由で企業ネットワークに侵入して、社内データを暗号化したり、削除したりする可能性があります。

もしデータ漏えいが発生した場合、個人情報保護法などの法律にもとづく対応が必要になる場合があります。そのため、情報システム担当者やサイバーセキュリティの専門家に相談して、適切な対応を検討しましょう。

\サイバーセキュリティ専門家へ24時間365日で無料相談/

VPNの脆弱性にはどのようなものがあるのか

VPNの脆弱性には、以下のようなものが挙げられます。

- VPN認証情報の漏えい

- 設計上の欠陥

- VPNの設定ミス

VPN認証情報の漏えい

VPNの認証情報(IDやパスワード)が漏えいした場合、攻撃者はこの認証情報を悪用して、VPNを介して社内ネットワークに不正アクセスすることができます。

認証情報の漏えいの原因としては、以下のようなものが挙げられます。

- フィッシングメールやソーシャルエンジニアリングなどの手口による攻撃

- 社員の不注意による情報漏えい

- システムの脆弱性による情報漏えい

設計上の欠陥

VPNの設計に欠陥がある場合、これを攻撃者が悪用して、VPNを乗っ取ったり、ランサムウェアを感染させたりすることができます。

たとえば、暗号化のアルゴリズムが古く、解読が容易であったり、認証方式が単純で攻撃者が簡単に突破できる場合が具体的な欠陥として挙げられます。

VPNの設計に欠陥がある場合、攻撃者に悪用されるリスクが高まります。そのため、VPNを導入する際には、設計に欠陥がないか確認するようにしましょう。また、VPNのソフトウェアやファームウェアのアップデートを常に最新の状態に保つことも重要です。

VPNの設定ミス

VPNの設定を誤っていると、攻撃者に利用される可能性があります。特に二要素認証などの多要素認証を導入していないなど認証情報の管理が不十分な場合、攻撃者はフィッシングメールなどの手口で認証情報を入手し、VPNを介して社内ネットワークに不正アクセスする場合があります。VPNを導入する際には、多要素認証を導入するようにしましょう。

\相談件数39,451件以上 24時間365日受付/

ランサムウェア感染の流れ

ランサムウェア感染の流れは次のとおりです。

- デバイスのランサムウェア感染

- 攻撃者への情報送信

- 暗号化

- 身代金の要求

(1)デバイスのランサムウェア感染

感染は、ランサムウェアがネットワーク上の脆弱性を悪用し、デバイスに侵入することから始まります。

(2)攻撃者への情報送信

感染したデバイスは、攻撃者に情報を送信します。これは、感染したデバイスの状況やデータへのアクセス権を攻撃者に送信することを意味します。

(3)暗号化

攻撃者は、感染したデバイス内のデータを暗号化します。これは、データを特定の形式に変換し、元の形に戻すためには特別な鍵(復号キー)が必要になることを意味します。

(4)身代金の要求

暗号化されたデータを復号化するため、攻撃者は身代金を要求します。被害者は、身代金を支払わなければ原則としてデータにアクセスできなくなります。ただし、一部のランサムウェアは復号キーが公開されており、オンラインで対応できる場合があります。

ランサムウェア感染時の対応

ランサムウェア感染時の対応は次のとおりです。

- まずはネットワークから感染したサーバーを切り離す

- バックアップから感染前のデータを復旧する

- 復号ツールを探す

- インシデント調査に対応した専門業者を利用する

- セキュリティ対策をおこなう

- 個人情報保護委員会への被害報告を忘れない

- 顧客・取引先への通知/発生した被害の共有・公表

ランサムウェア感染時の初動対応は、下記の記事でも詳しく解説しています。

①まずはネットワークから感染したサーバーを切り離す

まずは、ネットワークから感染したサーバーを切り離す必要があります。これにより、これ以上感染が広がることを防ぐことができます。

ただし、切り離す前に、感染しているサーバーの状態を確認し、そのサーバーが他のサーバーに影響を与えているかどうかを確認することが重要です。

②バックアップから感染前のデータを復旧する

感染したサーバーのバックアップを確認し、最新のバックアップからデータを復元することで、一定の体制の復旧が可能です(復旧が完全に保証されるわけではありません)。

ただし、バックアップから復元を行う前に、感染源の特定など、保全に関わる作業を優先的に行うことが、情報セキュリティ上は推奨されています。またバックアップも暗号化されている可能性があるため、復元に際してはバックアップの状態も検証が必要です。バックアップが暗号化されている場合、リストア時に感染再発などの問題が発生する可能性があります。

このような場合、「フォレンジック調査」(デジタルデータを保全・分析・解析する手法)を行うことをおすすめします。フォレンジック調査では、保全を行うことで証拠の整合性や信頼性を確保し、攻撃者が使用した脆弱性など、感染原因や被害範囲を安全に特定可能です。

③復号ツールを探す

一部のランサムウェアはオンライン上に復号ツールが公開されています。

ただし、復号ツールが無効化される場合もあるため、最新の情報を得て、ウェブ上にある復号ツールが使用できるか確認しておきましょう。

ランサムウェアの復号ツールの探し方、復号ツールを使って復旧する方法、注意点はこちら

④ランサムウェア感染調査に対応した専門業者を利用する

ランサムウェア感染の被害調査を法人が行うことは、社会的責任と言えます。

なぜなら、ランサムウェアによる被害は、企業の機密情報が漏えいするだけでなく、個人情報の流出につながる可能性があるからです。よって、個人情報保護の観点から被害を早期に把握し、被害範囲を正確に特定することが重要です。

しかし、自社調査だけでは客観性や正確性が担保できません。この点、インシデント調査に対応したサイバーセキュリティ専門家(フォレンジック調査業者)と提携することで、感染経路や情報漏えいの有無などを適切な手続きにもとづき調査することが可能です。

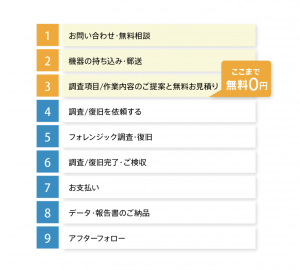

◎フォレンジック調査を考えている方へ (お見積りまで完全無料)

フォレンジック調査は、DDF(デジタルデータフォレンジック)までご相談ください。

累計39,451件のご相談実績(※1)があり、他社にはないデータ復旧業者14年連続国内売上No.1のデータ復旧技術(※2)とフォレンジック技術を駆使してお客様の問題解決をサポートします。

✔不正アクセスの形跡があると報告された

✔ランサムウェアやマルウェア感染の原因がわからない

✔データが漏えいしているかもしれない

上記のようなご相談から調査項目/作業内容のご提案、お見積りまでは完全無料。安心してご相談ください。

\24時間365日 相談受付/

※1 累計ご相談件数39,451件を突破(期間:2016年9月1日~)

※2 データ復旧専門業者とは、自社及び関連会社の製品以外の製品のみを対象に保守及び修理等サービスのうちデータ復旧サービスを専門としてサービス提供している企業のこと

第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(集計期間:2007年~2020年)

⑤セキュリティ対策をおこなう

既知の脆弱性に対するパッチ適用だけでなく、セキュリティソフトの導入などが必要です。

たとえば不正アクセスを検知するファイアウォールなど「入口対策」はもちろん、不審なメールの添付ファイルを開かないことも必要です。さらに、バックアップを定期的におこない、重要なデータを保護することが大切です。

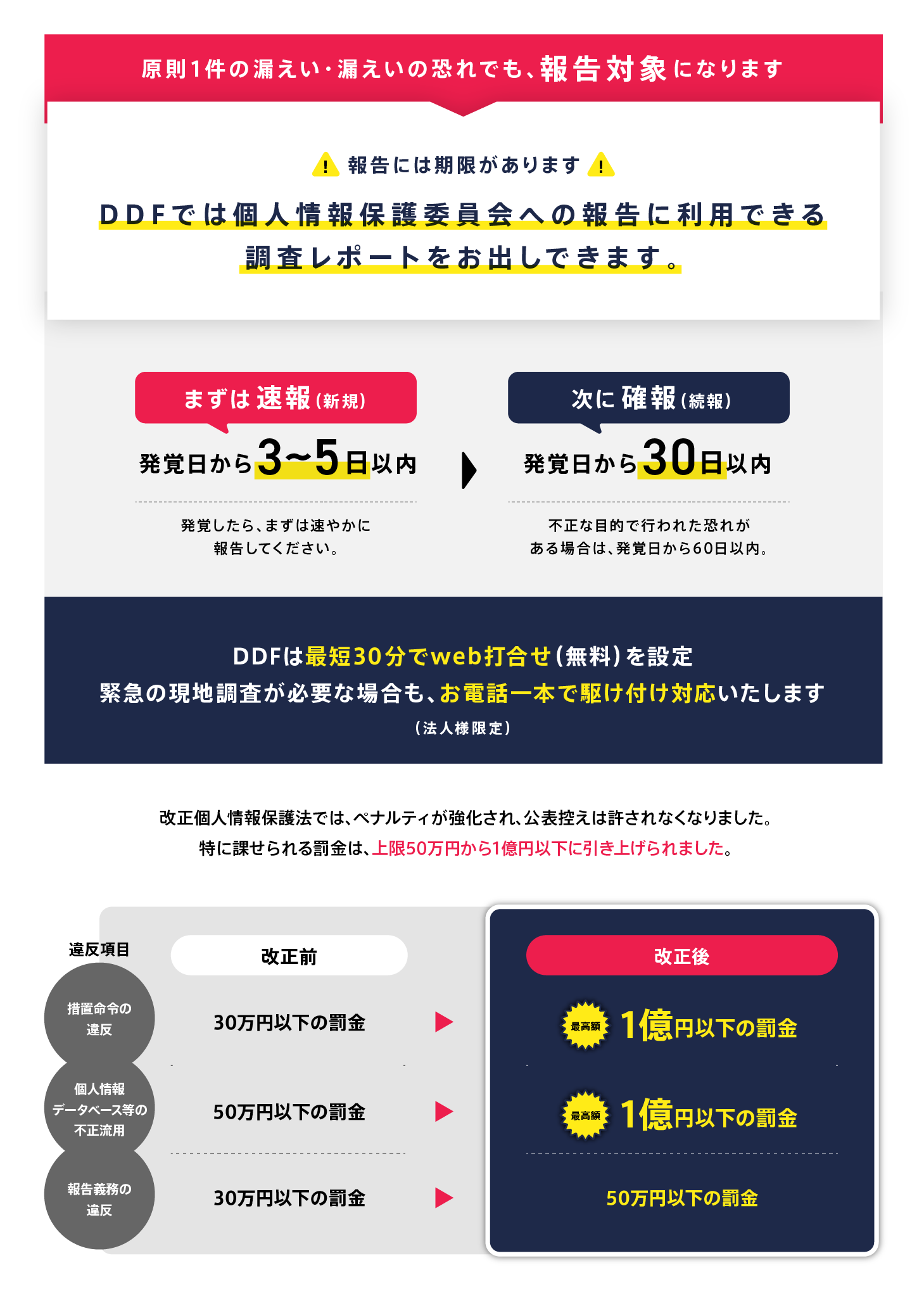

⑥個人情報保護委員会への被害報告を忘れない

個人情報を保有する事業者は、データ漏えい被害などを把握したら、問題に気付いてから速やかに個人情報保護委員会に報告する必要があります。

2022年4月1日施行の改正個人情報保護法では、悪意ある第三者による「個人情報漏えい」および「個人の権利利益を害するおそれの高い情報漏えい」がある場合、個人情報保護委員会への報告を義務化することが定められました。

報告の遅滞・隠ぺいは、行政処分や損害賠償請求の対象となる可能性があります。したがって、情報漏えいが発生した場合は、速やかに行政機関に報告を行うことが重要です。

サイバー攻撃・マルウェア感染・ランサムウェア攻撃を受けた場合、情報窃取が行われている可能性が高いことから、感染被害や不正アクセスが確認された時点で、個人情報保護委員会への通知と、被害状況の具体的な確認・調査をおこなう必要があります。

情報漏えい時における個人情報保護委員会への報告義務についてはこちら

⑦顧客・取引先への通知/発生した被害の共有・公表

ランサムウェア被害が発生した場合、公表は必ずしも必要ではありませんが、場合によっては検討すべき重要な選択肢となります。

たとえば顧客のプライバシーや取引先の事業に大きな影響を与えるような被害が発生した場合、公表することで、顧客や取引先の不安や混乱を解消し、信頼関係の継続につなげることができます。

特に個人情報や機密データの流出を隠ぺいすると罰金が科せられることがあります。被害を通知することは、企業に求められるコンプライアンスであり、公表控えは不信感を招くだけでなく、次のようなリスクにつながる可能性があります。

- 顧客や取引先からの賠償請求

- 行政処分

- ブランドイメージの低下

公表は早急に行うことが理想ですが、被害状況が把握できない段階で自社調査を行ったり、不完全なまま公表を行ったりすると、誤った情報が伝わり、信頼を失う可能性があります。

仮にランサムウェアの被害を調査・公表する場合は、法的な調査報告書を発行できる第三者機関に「調査」を依頼し、侵入経路・影響範囲・対応状況などを把握した上で、適切なタイミングで公表を行いましょう。この際、ホームページ、プレスリリース、マスコミ向けの記者会見など、複数の方法から段階的に公表を行うことも検討しておきましょう。

企業の情報漏えいインシデント対応が義務化されています

2022年4月から改正個人情報保護法が施行されました

2022年4月に施行された「改正個人情報保護法」では、個人データの漏えい、あるいは漏えいが発生する可能性がある場合、報告と通知が法人に義務付けられました。違反した企業には最大1億円以下の罰金が科せられる可能性もあります。

もし、マルウェア・ランサムウェア感染、不正アクセス、社内不正、情報持ち出しのような情報セキュリティ上の問題が発生した場合、まずは感染経路や漏えいしたデータの有無などを確認することが重要です。

ただ、調査を行うには、デジタルデータの収集・解析などの専門技術が必要です。これは自社のみで対応するのが困難なため、個人情報の漏えいが発生した、もしくは疑われる場合は、速やかにフォレンジック専門家に相談し、調査を実施することをおすすめします。

\相談から最短30分でWeb打ち合わせを開催/

ランサムウェアによる被害の調査を行う場合、専門業者に相談する

マルウェア・ランサムウェア感染、不正アクセスのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

マルウェア・ランサムウェア感染、不正アクセスのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

このような事態を防ぎ、適切な調査によって原因究明を行うためにも、フォレンジック調査の専門家に相談することが重要です。フォレンジック調査では、インシデント対応のプロが初動対応から、専門設備でのネットワークや端末の調査・解析、調査報告書の提出、ならびに報告会によって問題の解決を徹底サポートします。

デジタルデータフォレンジックでは、お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたします。法人様の場合、ご相談から最短30分で初動対応のWeb打合せも行っておりますので、お気軽にご相談ください。

官公庁・上場企業・捜査機関等まで幅広い調査対応経験を持つ専門の担当とエンジニアが対応させていただきます。

\法人様・個人様問わず対応 24時間365日無料相談OK!/

法人様は最短30分でWeb打ち合せ(無料)を設定

フォレンジックサービスの流れや料金については下記からご確認ください。

【初めての方へ】フォレンジックサービスについて詳しくご紹介

【サービスの流れ】どこまで無料? 調査にかかる期間は? サービスの流れをご紹介

【料金について】調査にかかる費用やお支払方法について

【会社概要】当社へのアクセス情報や機器のお預かりについて

多くのお客様にご利用いただいております

ランサムウェア調査会社への相談方法

インシデントが発生した際、フォレンジック調査を行うか決定していない段階でも、今後のプロセス整理のために、まずは実績のある専門会社へ相談することを推奨しています。

取引先や行政に報告する際、自社での調査だけでは、正確な情報は得られません。むしろ意図的にデータ改ざん・削除されている場合は、情報の信頼性が問われることもあります。

インシデント時は、第三者機関に調査を依頼し、情報収集を行うことを検討しましょう。

DDF(デジタルデータフォレンジック)では、フォレンジックの技術を駆使して、法人/個人を問わず、お客様の問題解決をいたします。

当社では作業内容のご提案とお見積りのご提示まで無料でご案内しております。

解析した結果は、調査報告書としてレポートを作成しています。作成した報告書には、調査で行った手順やインシデントの全容などが詳細に記載され、法執行機関にも提出可能です。

解析した結果は、調査報告書としてレポートを作成しています。作成した報告書には、調査で行った手順やインシデントの全容などが詳細に記載され、法執行機関にも提出可能です。

\法人様・個人様問わず対応 24時間365日無料相談OK!/

調査の料金・目安について

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

機器を来社お持込み、またはご発送頂ければ、無料で正確な見積りのご提出が可能です。

まずはお気軽にお電話下さい。

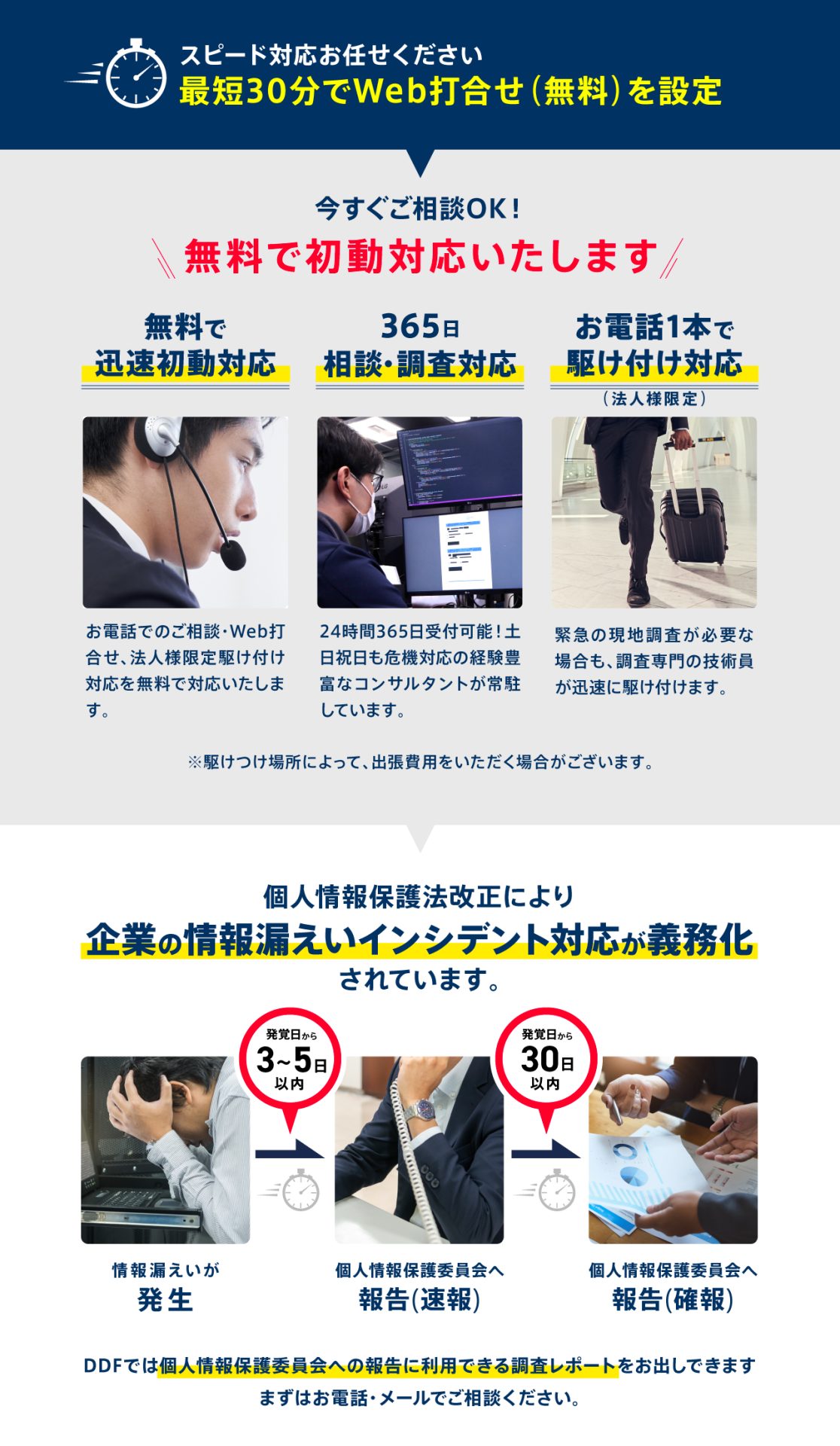

【法人様限定】初動対応無料(Web打ち合わせ・電話ヒアリング・現地保全)

❶無料で迅速初動対応

お電話でのご相談、Web打ち合わせ、現地への駆け付け対応を無料で行います(保全は最短2時間で対応可能です。)。

❷いつでも相談できる

365日相談・調査対応しており、危機対応の経験豊富なコンサルタントが常駐しています。

❸お電話一本で駆け付け可能

緊急の現地調査が必要な場合も、調査専門の技術員が迅速に駆け付けます。(駆け付け場所によっては出張費をいただく場合があります)

VPN/RDPの脆弱性を悪用した不正アクセスの手口とは

それではVPN/RDPの脆弱性を悪用して被害者のネットワークに不正にアクセスする手口には、どのようなものがあるのでしょうか?

想定されうる攻撃手法としては、主に次のようなものがあります。

- パスワードクラック攻撃

- フィッシング攻撃

- 脆弱性の悪用

- 中間者攻撃

- VPNサービスプロバイダの侵害

パスワードクラック攻撃

攻撃者は、オープンなVPN/RDPポートをスキャンすることで、脆弱なRDP接続を見つけることがあります。この際、攻撃者は弱いパスワードや一般的なパスワードを使用して不正アクセスを試みます。

たとえば辞書攻撃やブルートフォース攻撃といった手法を使って、パスワードを推測したり、試行錯誤したりして正しいパスワードを見つけ出します。

辞書攻撃は、辞書に登録されている単語やフレーズを試行していく方法であり、ブルートフォース攻撃は、あらゆる文字列を試行していく方法です。

どちらの攻撃手法も、パスワードが弱いと簡単に解読されてしまいます。解読されないようにするためには、長くて複雑なパスワードを設定し、定期的に変更することが重要です。

フィッシング攻撃

攻撃者は、フィッシングメールや偽のログインページを通じて、被害者にVPN/RDPの資格情報を入力させる詐欺手法を用いる場合があります。もし被害者が偽のログイン情報を攻撃者に提供してしまうと、攻撃者はこれを利用してVPN/RDPに不正アクセスを試みます。

脆弱性の悪用

VPN/RDPソフトウェアには、セキュリティ上の脆弱性が存在する場合があります。こうした脆弱性が悪用されると、認証情報をバイパスしてネットワークにアクセスされたり、マルウェアを展開されたりする恐れがあります。

こうした脆弱性による悪用を防ぐためにも、ソフトウェアを最新の状態に保ち、セキュリティパッチを適用することが重要です。

中間者攻撃

攻撃者によって、VPN/RDPの通信(トラフィック)を傍受されると、通信内容を盗み見たり改ざんされたりする可能性があります。これは「中間者攻撃」と呼ばれ、脆弱性が悪用されることが多いです。

中間者攻撃を防ぐためにも、VPN/RDPソフトウェアやプロトコルを最新の状態に保ち、セキュリティパッチを適用することが重要です。

VPNサービスプロバイダの侵害

攻撃者は、VPNサービスプロバイダのシステムに侵入し、ユーザーのVPNトンネルを傍受することがあります。これにより、攻撃者はVPNを通じてネットワークにアクセスし、ランサムウェアをインストールさせることができます。

攻撃者は、こうした手口を用いて企業のシステムに侵入後、ランサムウェアを展開します。これにより、多くのファイルが暗号化され、企業は身代金を支払うように脅迫されます。

したがって、感染が疑われる場合、システムやネットワークを直ちに隔離し、漏えい原因や、漏えいしたデータを特定するために、ログの分析や脆弱性の評価を実施することで、繰り返される攻撃から身を守ることができます。

VPN/RDPを介したランサムウェア感染を防ぐ対策

ランサムウェアの感染対策として次のものが挙げられます。

- 多要素認証の導入

- EDR等の導入による不審な挙動の早期発見

- VPN機器の脆弱性対策の実施

- データのバックアップ

多要素認証の導入

まずは多要素認証の導入が重要です。

ID管理や認証強化により、ユーザーが利用するデバイスやデータを認証してアクセス権を設定することで、ランサムウェアを防ぐことができます

EDR等の導入による不審な挙動の早期発見

次に、EDR等の導入により、ネットワーク内の不審な挙動を早期に発見することが重要です。ランサムウェアを含め、マルウェア等に感染した端末では、外部のサーバーとの間で不審な通信が発生する場合がありますが、これをEDRで早期に発見することで、感染拡大や外部からの侵入の範囲拡大を防ぐことができます。

VPN機器の脆弱性対策の実施

また、VPN機器の脆弱性対策の実施も重要です。VPNを利用する場合には、セキュリティパッチの適用やアクセス制限の設定などを行うことで、攻撃者によるVPNの脆弱性をついた攻撃を防ぐことができます。

データのバックアップ

最後に、データのバックアップも欠かせません。ランサムウェアに感染すると、企業内のネットワークに接続された端末内のデータが暗号化されて使えなくなることがあります。このため、定期的にバックアップを行うことで、ランサムウェアの被害を最小限に抑えることができます。

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。