ランサムウェアの被害を受けた際、どのように実態を把握し、どのように動くべきかを明確に理解している企業は多くありません。近年では、ファイルの暗号化にとどまらず、情報を抜き取って暴露をほのめかす「二重脅迫」や、DDoS攻撃・情報公開などを加えた「三重・四重脅迫」など、手口は年々悪質化しています。

この記事では、ランサムウェア感染によって生じる被害の実態と、初動対応から事後対策・法的対応・フォレンジック調査の重要性までを整理し、「感染したらどうなるのか?」「企業はどう動くべきか?」という疑問に明確に答えます。

目次

ランサムウェア感染による主な被害と影響

ランサムウェアに感染すると、ファイルの暗号化や業務停止だけにとどまらず、財務・信用・法的対応・組織運営など、企業活動のあらゆる領域に深刻な影響が及びます。

以下に代表的な被害の種類と影響範囲を整理し、実際の国内事例にも触れます。

>>【2025年最新版】ランサムウェア感染事例まとめ|業界別の被害企業一覧と傾向を解説

業務停止とアナログ対応による生産性の喪失

感染直後にPCやサーバが暗号化され、ネットワーク全体が使用不能となることで、業務が全面的に停止します。復旧には数日〜数週間かかる場合もあり、その間は次のような手作業に頼らざるを得ません。

- 受注管理: 紙の伝票と電話・FAXで注文処理

- 在庫管理: 倉庫現場で紙台帳やホワイトボードで対応

- 勤怠管理: マネージャーが手書きで記録・集計

- 生産管理: 目視によるチェックと手動での工程進行

これらの代替策は一時的に必要ですが、人件費やミスの増加、現場の心理的負担など、長期化するほどダメージは甚大です。

情報漏えいと社会的信用の低下

近年主流となっている「二重脅迫型」では、暗号化前に情報が抜き取られ、支払い拒否時にそれを暴露すると脅されます。流出した情報が契約書・顧客情報・社内機密などだった場合、IR対応や取引停止、株価下落に直結します。

財務負担と経営リスク

ランサムウェア対応には身代金だけでなく、復旧費用・外部専門家への調査費・コールセンター設置費・損害賠償・ブランド価値の毀損など、多層的な経営コストが発生します。

- 外部調査・フォレンジック対応費用

- バックアップ復旧や再構築にかかる人件費

- 損害賠償やコールセンター対応費用

- 取引停止・ブランド毀損による機会損失

復旧コストは世界平均で約273万ドル。製造業では1日190万ドルの損失が発生した例もあります。中小企業でも10万ドル以上の損害が現実的なラインとされます。

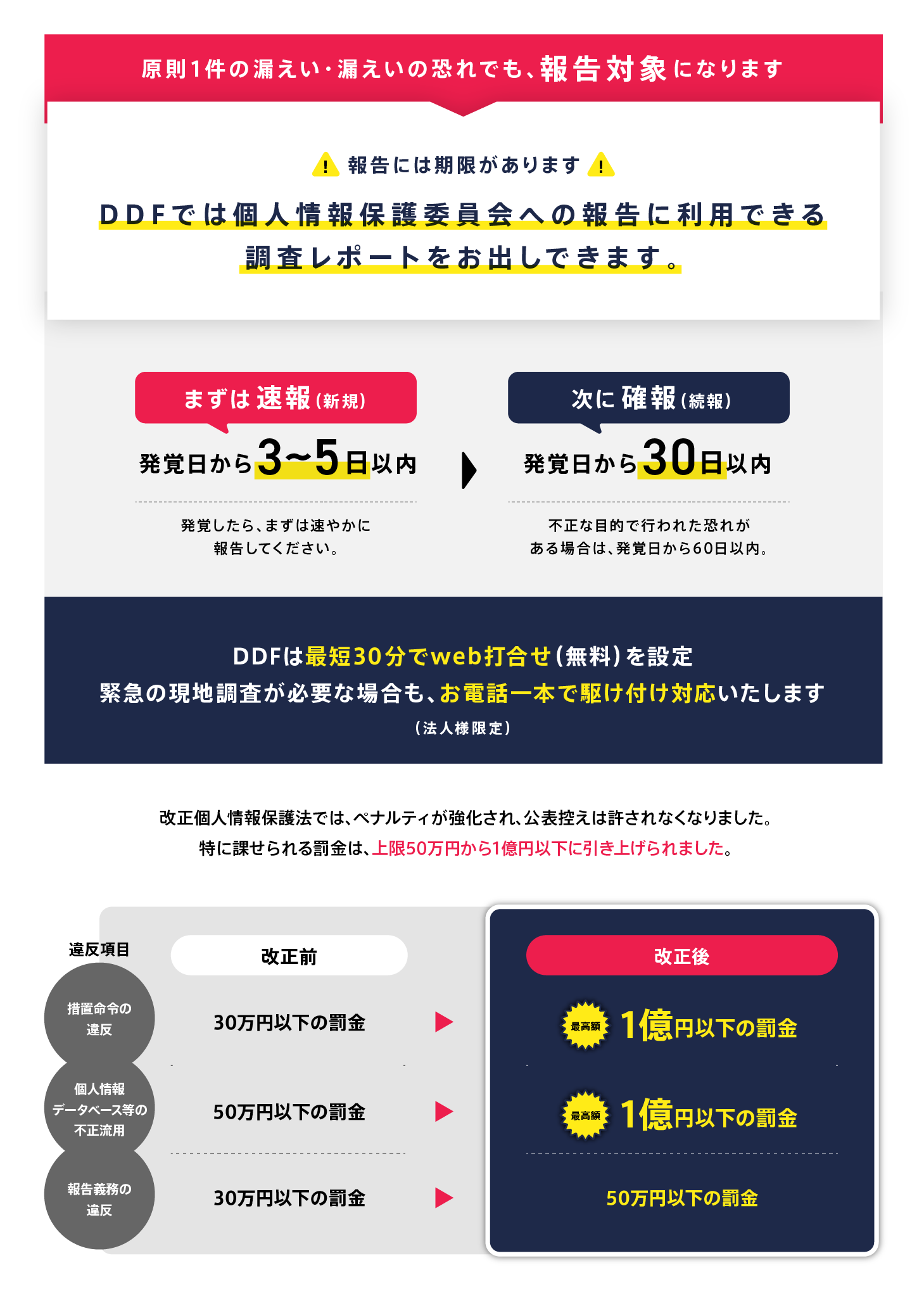

法的リスクと報告義務

2022年の個人情報保護法改正により、情報漏えいが疑われる場合でも「速報」「確報」の報告義務が生じます。怠ると最大1億円の罰金や行政指導の対象になります。

対応には、次のような体制が必要です。

- フォレンジック調査による原因と被害範囲の把握

- 法務・広報との連携による社内外への説明

- 政府機関・顧客・取引先への正確な通知

組織力・人材への波及

調査・復旧・報告・公表・対応会議などが並行するなか、現場の疲弊は避けられません。

- 経営層の責任問題

- 従業員のモチベーション・離職リスク

- 採用難・通常業務の停滞

ランサムウェア感染時に絶対にやってはいけない3つの行動

感染直後は焦りや混乱から、誤った対応をしてしまうことがあります。しかし、以下の行動は被害の拡大や証拠の消失につながるため、絶対に避けなければなりません。

- 感染端末を再起動する

再起動により、暗号化処理やマルウェアの活動が再開・強化される可能性があります。ログの証拠も上書きされやすく、調査が困難になります。 - 感染後の端末でバックアップを取得する

感染後に取得したバックアップにはマルウェアが含まれているおそれがあり、復旧時に再感染を招くリスクがあります。 - 脅迫文に従ってすぐに身代金を支払う

支払ってもデータが戻らないケースが多く、さらに「支払う企業」として他の攻撃者に狙われるリスクも高まります。

また、身代金の支払いはサイバー犯罪グループの資金源となり、結果として反社会的勢力の活動を助長することにもつながります。相手の要求に安易に応じず、まずはランサムウェアの専門調査が可能な業者に相談してください。

ランサムウェア感染時の初動対応

ランサムウェア感染時、最も重要なのは感染の拡大を防ぎ、適切にシステムを復旧することです。

2021年5月に発生した「ダークサイド」と呼ばれるランサムウェア攻撃では、米国の石油パイプライン企業が被害を受け、全米規模で緊急停止が行われましたが、早期対応によって感染の拡大を抑制し、比較的スムーズな復旧が実現されました。

感染が拡大すると、復旧作業は著しく困難となり、企業活動に深刻な影響を与えるため、迅速な初動対応が求められます。

- 感染端末をネットワークから遮断・隔離

- 感染端末の保全

- 利用サービスのパスワード変更

- ランサムウェアの種類を特定する

- インシデントの通報・システム担当者への共有

- サイバーセキュリティの専門家へ連絡/対応の策定

ランサムウェア感染による企業の情報漏えいインシデント対応が義務化されています

2022年(令和4年)4月に施行された「改正個人情報保護法」では、不正な目的をもって行われたとされる漏えい等が発生した可能性がある場合、法人に対して報告と本人通知が義務付けられています。

ランサムウェアによる個人情報の流出は、組織にとって重大なリスクです。被害が発生した際には、漏えい情報の種類・件数・経路などを正確に調査し、適切な報告体制を整える必要があります。

命令に違反した場合は最大1億円、報告義務違反でも最大50万円の罰金が科される可能性があります。

ランサムウェア攻撃を受けた場合はフォレンジック調査が有効

ランサムウェア被害の実態を明らかにするには、フォレンジック調査の活用が重要です。

フォレンジック調査とは、ランサムウェア攻撃やサイバー攻撃、情報漏えい、データ改ざんなどのセキュリティインシデントが発生した際に、その原因を特定し、被害範囲や影響を明らかにするための詳細な調査手法です。

とくにランサムウェア被害においては、次のような場面で活用されます。

- 侵入経路の特定:攻撃者がどこから侵入したかを明確にする

- 被害範囲の可視化:影響を受けたデータやシステムを把握する

- 証拠となるデータ保全:法的対応や保険請求に備えて証拠データを安全に保存する

- 再発防止策の策定:調査結果を基にセキュリティ体制を強化する

自社での確認だけでは限界があるため、第三者機関による客観的な報告書が信頼性の高い判断材料となります。とくに、個人情報保護委員会などの監督機関への報告が必要となる場合、正式な報告書が求められるケースもあるため、専門調査は不可欠です。

弊社デジタルデータフォレンジック(DDF)では、情報漏えい調査(ダークウェブ調査)やランサムウェア・サイバー攻撃の原因特定、被害範囲調査などを実施しています。官公庁、上場企業、捜査機関など、多様な組織のインシデント対応実績があり、相談や見積もりは無料、24時間365日体制でご依頼を受け付けています。

早期対応が被害拡大防止の鍵となりますので、まずはご相談ください。

ランサムウェア感染後に講じるべき事後対応

ランサムウェアの「事後対策」は、単にシステムを元に戻して終わりではありません。感染の原因を特定し、再発を防ぐために、技術・体制・人・ルールの各レイヤーを見直し、継続的に強化していく必要があります。

以下では、企業が講じるべき感染後の対応策を5つのフェーズに分けて整理します。

復旧フェーズでの対応

まずは、被害を受けたシステムの復旧作業を慎重に進める必要があります。以下の対応が基本です。

- 感染端末・サーバは原則として初期化・クリーンインストールを実施

- バックアップの整合性を確認したうえで、重要システムから段階的に復元

- EDR・ログ・ネットワーク監視を強化し、再感染や異常通信の兆候を重点監視

復旧直後は「使える状態」ではなく、「安全が確認された状態」に戻すことがゴールです。

原因分析と被害範囲の可視化

次に重要なのは、フォレンジック調査等を通じて「何が起きたか」を正確に把握することです。

- 侵入経路・横展開の手口をログ・EDR・メールログ等から分析

- 暗号化・窃取されたデータ、影響を受けた端末・アカウントをリスト化

- 調査結果を報告書にまとめ、経営層・関係部門と共有

この分析を曖昧にしたまま復旧を進めると、再感染や監督機関への説明対応でトラブルになる恐れがあります。

再発防止のための技術的対策

調査結果を踏まえ、以下の技術的対策を実施して再発防止を図ります。

- 感染経路となった機器・設定の停止または設定変更

- OS・ミドルウェア・VPN装置などへの脆弱性パッチ一斉適用

- パスワードリセット、特権アカウントの棚卸し・削除・MFA強制

- ネットワークをサーバ系/クライアント系・IT/OTにセグメント分離

- バックアップの多重化・分離保存とリストア訓練の定期化

組織体制・ルール・法対応の見直し

技術対応に加えて、インシデント対応ルールや社内体制も見直す必要があります。

- インシデント対応計画(IRP)やマニュアルの見直し・改訂

- CSIRT/外部SOCの活用、外部ベンダーとの事前連携ルートの明文化

- 個人情報保護委員会、JPCERT/CC、警察への相談ルート整備

- 株主・顧客・取引先への説明文書/発表タイミング・体裁の整理

とくに法的対応や報告のタイミングは企業の信頼に関わるため、事前に手順を定めておくことが重要です。

教育・訓練とセキュリティ文化の継続的改善

最後に、感染を繰り返さないための社内啓発と文化の定着が必要です。

- フィッシングメール対応訓練、USB・持ち出しルール教育

- インシデントを題材にした机上訓練(経営層・法務・広報も含む)

- 再発しやすい業務フローの棚卸しと改善

- 定期的な監査・ペネトレーションテストの継続

「一度攻撃された組織は再度狙われやすい」ことを前提に、被害後も継続的な改善が必要です。

ここまで取り上げてきた事後対策を、単発の対応に終わらせず、「継続的に回せる仕組み」として整えることが、サイバーレジリエンス(事業継続性)の考え方です。感染を前提とし、万が一攻撃を受けても被害を最小限に抑え、業務を止めずに乗り切る体制を構築する必要があります。

たとえば、システム停止時にも事業が回るようIT-BCP(事業継続計画)を策定し、代替手段や復旧優先順位を明文化しておくこと。さらに、フォレンジック業者やセキュリティベンダーとの事前連携を進めておくことで、有事の初動スピードが大きく変わります。

加えて、EDRやSOCの導入により、感染直後の検知・対応スピードを高め、ロールバック機能を活用できれば、暗号化されてもシステムを巻き戻せる可能性もあります。

私たちデジタルデータフォレンジック(DDF)は、ランサムウェア感染の原因調査から、データ復旧、再発防止支援まで、一気通貫でご支援できる体制を整えています。とくに、調査対象、実施内容、解析の過程および結果など、調査全体を総合的に整理した内容を、第三者の調査機関として報告書にまとめてご納品します。

24時間365日対応・ご相談無料で承っております。感染が疑われる場合や、事後対応に不安がある場合は、ぜひ一度ご相談ください。

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。