Qilin(キリン)ランサムウェアは、別名「Agenda」としても知られる高度なRansomware-as-a-Service(RaaS)型のランサムウェアです。

2022年に初めて確認され、医療、製造、金融、行政機関など世界各国の組織を標的に被害を拡大しています。高度なカスタマイズ性と二重脅迫手口を備え、大規模組織を狙った巧妙な攻撃を行う点が特徴です。

本記事では、Qilinランサムウェアの特徴や攻撃手法を紹介するとともに、感染時の適切な対処法について解説します。

\匿名相談OK・ご相談前にNDA締結可能/

目次

Qilinランサムウェアとは

Qilin(キリン)ランサムウェアは、別名「Agenda」とも呼ばれるRansomware-as-a-Service(RaaS)型の攻撃です。

2022年に当初は「Agenda」という名前で登場し、その後Qilinに改称して活動が確認されました。Go言語版からRust言語版へ進化して機能を強化し、世界中の組織を標的に暗号化とデータ窃取を組み合わせた二重恐喝を行います。

身代金要求額は数万ドルから数百万ドルに及び、フィッシングや脆弱性悪用など多様な手口で業種を問わず攻撃を仕掛けています。

出典:gbhackers

Qilinランサムウェアの特徴

Qilinランサムウェアは、Rust言語やGo言語で書かれており、暗号化技術が非常に強力とされます。復旧が困難なため、セキュリティ専門家から懸念されています。

ランサムウェア感染時の企業がとるべき正しい対応フローを解説>

Rust・Go言語による開発(高速暗号化+検知回避)

QilinにはGo言語版とRust言語版があり、特にRustベースの「Qilin.B」は2024年に確認されました。Qilin.Bは、AES-256-CTR(AESNI対応CPUでは高速化)とChaCha20(AESNI非対応環境向け)を使い分け、RSA-4096(OAEPパディング)で暗号鍵を保護します。

実行されると、Windowsレジストリに自動起動設定を追加し、Veeam、Windows Volume Shadow Copy Service、SQLサービス、Sophos、Acronis Agent、SAPなどのプロセスを停止。

既存のシャドウコピーやWindowsイベントログを削除して復旧や解析を妨害し、暗号化後は自身を削除します。また、各ディレクトリに被害者ID入りの身代金メモを生成し、ネットワークドライブの共有設定を変更して感染を広げます。

Windows、Linux、VMware ESXiなど複数OSに対応

Rustのクロスプラットフォーム特性により、QilinはWindows、Linux、VMware ESXiなど複数の環境に対応します。これにより、企業の物理サーバーや仮想環境を問わず攻撃が可能です。特に医療や製造分野で利用されるESXiサーバーが標的になる事例が多く、業務停止による影響は甚大です。

二重恐喝型RaaSモデルで拡散

Qilinはアフィリエイト制のRansomware-as-a-Service(RaaS)として運営されており、侵入後にデータ窃取と暗号化を組み合わせた二重恐喝を行っています。

Rust/Go言語で開発された亜種はWindows/Linux/ESXiを標的とすることができ、回避性やカスタマイズ性が高いとされています。さらに、アフィリエイト向けの管理パネルにはターゲット管理、支払い、FAQ などの機能が備わっており、組織的な攻撃を可能にしています。

要求額は25,000ドル〜数百万ドル

Qilinランサムウェアの身代金要求額は被害組織の規模によって変動し、25,000ドルから数百万ドルの範囲で確認されています。さらに、身代金を支払ったとしても必ずしもデータが復号される保証はなく、盗み出されたデータが公開される「二重恐喝」のリスクが残ります。

ランサムウェア感染が疑われる場合には、早急にサイバーセキュリティの専門家に相談し、被害状況の調査や復号の可否、再発防止策などについて助言を受けることが重要です。

Qilinランサムウェアに感染するとどうなるのか

Qilinランサムウェア感染時に確認される主な症状は以下のとおりです。

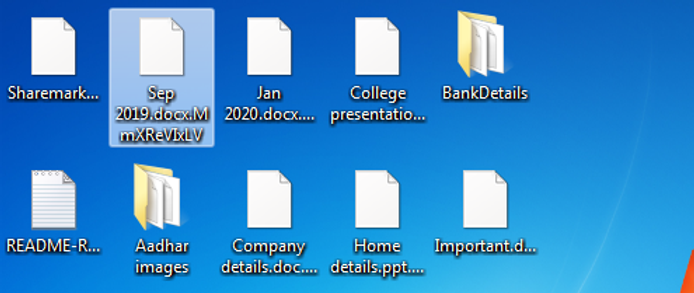

ファイルの拡張子がランダムな文字列に変わる

画像出典:secneurx.com

Qilinに感染すると、暗号化されたファイルには「.MmXReVIxLV」のようなランダムな文字列の拡張子が付与されます。この変化によってユーザーはファイルが暗号化されたことに気付き、同時に生成されるランサムノート(例:MmXReVIxLV-RECOVER-README.txt)を通じて、身代金の支払いを要求されていることを認識します。

出典:PCrisk

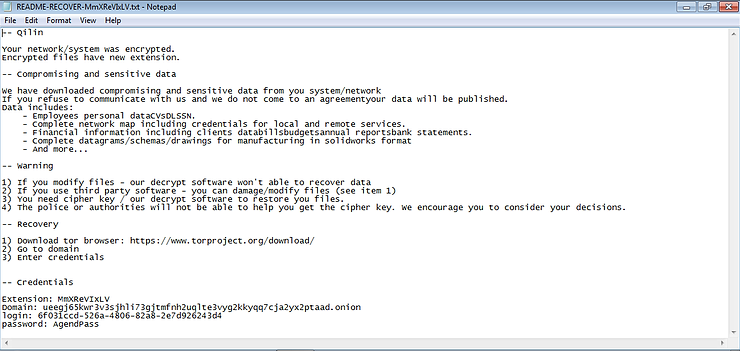

身代金要求テキストファイルが生成される

画像出典:secneurx.com

Qilinランサムウェアに感染した場合、「README-RECOVER-(ランダムな文字列).txt」というファイルが各ディレクトリに生成されます。

このファイルには、「システムが暗号化されたこと」「データをダウンロードしたこと」「連絡を拒否し合意しない場合、データを公開すること」が記載されています。これは被害者に対して圧力を与え、攻撃者の要求に従わせるための心理的な戦術といえるでしょう。

出典:secneurx.com

二重恐喝を受ける

Qilinは二重恐喝手法を用い、暗号化と同時にデータを外部へ流出させ、支払い拒否時には公開すると脅迫します。実際にダークウェブのリークサイトで130社以上の被害情報が掲載されています。

さらに、Google Chromeに保存された資格情報を窃取する機能があり、収集された認証情報は追加の不正アクセスや再感染に利用される恐れがあります。

ファイルが暗号化された段階で情報漏えいが発生している可能性は極めて高いため、ランサムウェア感染の疑いがある状況では速やかに専門家へ調査を依頼することが重要です。

フォレンジック調査は、端末やサーバーから感染の痕跡を証拠として収集し、インシデントの詳細を科学的手法で解明します。専門業者と連携することで、公的機関や法廷提出に耐える調査報告書を作成できます。

私たちデジタルデータフォレンジックは官公庁、上場企業、捜査機関等を含む幅広いインシデントに対応経験があります。お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたしますので、まずはお気軽にご相談ください。

Qilinランサムウェアの感染経路

Qilinランサムウェアの感染経路としては次のものが挙げられます。

ランサムウェアの感染経路を確認する方法は、下記の記事でも詳しく解説しています。

システムのパッチが未適用の機器

ソフトウェアや機器に最新のパッチ(修正プログラム)を適用していないと、Qilinランサムウェアの侵入を許す危険があります。調査では、Fortinet製品やVeeam Backup & Replicationの脆弱性が実際に悪用された事例が確認されています。

パッチは開発元やベンダーから提供され、セキュリティの脆弱性修正や機能改善を行います。公開後はできるだけ早く適用することが重要です。脆弱性が修正される前に狙われる「ゼロデイ攻撃」にも注意してください。

システムの脆弱性を攻撃する「ゼロデイ」攻撃については以下の記事でも紹介しています。

フィッシングメール

フィッシングメールは、偽装された送信者から届く詐欺メールで、不正なマクロを含む添付ファイルや悪意あるリンクが仕込まれています。件名や本文は標的企業や関連組織に関係する内容を装い、過去に盗まれたメール情報が流用される場合もあります。

添付ファイルを開いたりリンクをクリックすると、不正なマクロが実行され、Qilinランサムウェアに感染する恐れがあります。不審なメールは開かず、リンクもクリックしないよう注意してください。

VPN/RDP(リモートデスクトップ)の脆弱性悪用

VPNやRDPは、遠隔地から端末へ接続できる便利な技術ですが、設定やセキュリティ対策が不十分だと侵入の入口になります。特に弱いパスワードを使用していたり、RDPをインターネット上に直接公開している場合、攻撃者は総当たりで認証情報を破るブルートフォース攻撃を仕掛けてきます。

また、VPN機器やRDPの脆弱性を放置すると、そこから不正アクセスされる危険が高まります。安全なパスワード設定と定期的な更新、不要な公開設定の解除が必須です。

VPNやRDPの脆弱性については下記で詳しく解説しています。

https://digitaldata-forensics.com/column/cyber_security/4439/

Qilinランサムウェアの被害事例

2023年から2025年にかけて確認されたQilinランサムウェアの主な被害事例です。

2025年9月 アサヒグループホールディングス(日本)

2025年9月29日、アサヒグループホールディングス株式会社(アサヒGHD)は、外部からのランサムウェア攻撃を受け、国内の基幹システムが停止する重大な障害が発生しました。攻撃後、「Qilin(キリン)」を名乗るハッカー集団がダークウェブ上で犯行声明を公表し、内部データを入手したと主張しました。

アサヒGHDは、攻撃の影響により商品受注・出荷・問い合わせ対応などの主要業務が一時的に停止したことを明らかにし、システムを遮断したうえで復旧作業を実施。10月初旬時点で段階的に業務を再開しています。

Qilin側は約27GB分のファイルを入手したと主張していますが、その真偽は独立して確認されておらず、アサヒGHDは「顧客や取引先の個人情報流出は確認されていない」と説明しています。

2025年2月 Lee Enterprises(米国)

米大手新聞社グループが2025年2月3日にランサムウェア攻撃を受け、39,779人分の個人情報(氏名、社会保障番号、運転免許証番号、金融口座番号、医療情報、健康保険証番号など)が流出しました。攻撃によりネットワークやクラウドストレージが暗号化され、印刷や配達業務に大規模な障害が発生。Qilinは約12万件・350GBの機密文書を窃取したと主張しています。

2025年2月 宇都宮セントラルクリニック(日本)

2月10日にランサムウェア攻撃を受け、最大約30万人分の患者・関係者情報(診療記録、健診情報など)が流出した可能性があります。金融口座情報やマイナンバーは含まれていません。

Qilin(チーリン)側は「交渉不成立」として3月以降に内部データをダークウェブで公開。公式サイトで複数回にわたり被害状況と対応を公表し、診療・健診業務は一部再開していますが、復旧作業と原因調査は継続中です。

2025年1月 医療機関への連続攻撃(米・英)

米セントラルテキサス小児整形外科(CTOPS)では1月23日〜26日の間に不正アクセスを受け、約14万人分の患者・ボランティア情報(氏名、生年月日、公的身分証番号、X線画像、健康保険情報など)が流出しました。

英国Synnovisでは患者約400GB分のデータが流出し、5,000万ドルの身代金要求を受けています。さらに米Next Step HealthcareやThe Health Trustでも患者や金融情報の流出が確認されました。

2024年6月 英病理検査機関Synnovis(英国)

英NHS関連の病理検査機関Synnovisが6月3日に攻撃を受け、患者名、生年月日、NHS番号、血液検査結果など約400GBが公開されました。9月19日には大部分の臨床サービスが復旧し、12月18日の最終報告で臨床的に重要なサービスは全て回復。バックオフィス系システムの復旧と流出データ調査は現在も継続されています。

出典:Synnovis

2024年1月 ビクトリア州裁判所サービス(豪州)

ビクトリア州の裁判所サービス(Court Services Victoria)は、裁判所の音声・映像記録ネットワークが侵害されたことを発表しました。

影響を受けたのは最高裁や郡裁、検視裁など複数の裁判所で、2016年や2019年の一部から2023年末までの録画データが対象となる可能性があります。これらの記録には機密性の高い公判映像が含まれる恐れがあります。現時点で不正公開は確認されておらず、監視が継続されています。

出典:CSV

2023年11月 Yanfeng Automotive Interiors(中国)

2023年11月、中国の大手自動車内装部品メーカー Yanfeng Automotive Interiors が Qilin(旧称 Agenda)ランサムウェアの攻撃を受けました。

この攻撃の影響で、取引先であるステランティスの北米工場では 2023年11月13日の週に生産停止が発生しました。Qilin側は犯行を主張し、金融文書、秘密保持契約書、技術データシート、社内報告書などのサンプルをダークウェブ上に公開しています。

Qilinは医療・製造・司法など幅広い分野を標的に、暗号化とデータ窃取を同時に行う二重恐喝型の手口を用い、検知回避技術で復旧を長期化させます。感染時は決して身代金を支払わず、速やかに専門のフォレンジック調査会社へ依頼することが推奨されます。

私たちデジタルデータフォレンジックは官公庁、上場企業、捜査機関等を含む幅広いインシデントに対応経験があります。お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたしますので、まずはお気軽にご相談ください。

Qilinランサムウェア感染時の対応

ランサムウェアに感染した場合は、以下のフローで被害を最小限に抑える必要があります。

感染時は慌てずに、過不足のないフローで適切な対応を取りましょう。 ランサムウェアに感染した場合の対応は次のとおりです。

端末をオフラインにする

まずは、ネットワークから感染した端末を切り離す必要があります。これにより感染が広がることを防ぐことができます。

リストアする(バックアップから感染前のデータを復旧する)

さらに、感染したサーバーのバックアップを確認し、最新のバックアップからデータを復元することができます(これをリストアと言います)。これにより、被害を回復することができます。

ただし、ランサムウェア感染時は、復旧だけではなく、攻撃経路の特定や、再発防止策の検討が必要となります。攻撃に遭った場合は「フォレンジック調査」を検討しておきましょう。

ランサムウェア感染調査に対応した専門業者を利用する

ランサムウェア感染時は、感染経路を特定し、再発防止策を講じる必要があります。

たとえば「脆弱性」を悪用した攻撃を受けた場合、再攻撃を受けないよう、適切な対応を行うとともに、どの端末の、どのデータが被害に遭ったのかを確認する必要があります。

特に法人の場合、個人情報の漏えいが疑われる際は、関係各所に向けた「被害報告」が必要ですが、自社調査だけでは客観性や正確性が担保できないことがあります。セキュリティツールはマルウェアを検知・駆除できますが、感染経路や情報漏えいの有無を適切に調査することはできないからです。

したがって、ランサムウェア感染時は、感染経路調査に対応した「フォレンジック調査」を利用することが有効です。

◎フォレンジック調査を考えている方へ (お見積りまで完全無料)

フォレンジック調査は、DDF(デジタルデータフォレンジック)までご相談ください。

累計47,431件のご相談実績(※1)があり、他社にはないデータ復旧業者17年連続国内売上No.1のデータ復旧技術(※2)とフォレンジック技術を駆使してお客様の問題解決をサポートします。

✔不正アクセスの形跡があると報告された

✔ランサムウェアやマルウェア感染の原因がわからない

✔データが漏えいしているかもしれない

上記のようなご相談から調査項目/作業内容のご提案、お見積りまでは完全無料。安心してご相談ください。

\24時間365日 相談受付/

※1 累計ご相談件数47.431件を突破(期間:2016年9月1日~)

※2 データ復旧専門業者とは、自社及び関連会社の製品以外の製品のみを対象に保守及び修理等サービスのうちデータ復旧サービスを専門としてサービス提供している企業のこと

第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(集計期間:2007年~2023年)

ランサムウェア感染からのデータ復旧は可能か?法人が知るべき具体的手順を解説>

ランサムウェア感染時、感染経路調査を行うメリット

ランサムウェアに感染した場合、感染経路を調査することで、攻撃者の侵入方法を特定し、将来の攻撃から身を守るために対策を講じることができます。

ランサムウェア感染の調査を行う方法として「フォレンジック調査」を挙げることができます。フォレンジック調査とは、電子機器から証拠を収集・分析して、インシデントの詳細を解明する手法で、たとえば攻撃者がどのようにランサムウェアを侵入させたか、どのような手法や脆弱性が悪用されたかなど、感染経路や情報漏えいの特定に役立ちます。

ランサムウェア感染時の対処におけるフォレンジック調査のメリットは次のとおりです。

- 被害範囲を特定できる

- 感染経路や攻撃手法の解析・証拠が確保できる

- 専門エンジニアの詳細な調査結果が得られる

- セキュリティの脆弱性を発見し、再発を防止できる

①被害範囲を特定できる

フォレンジック調査は、感染したシステムやネットワーク内での攻撃の拡散範囲を特定するのに役立ちます。これにより、被害を受けたシステムやデータ、ネットワークの一部を迅速に特定し、対処を開始することができます。

②感染経路や攻撃手法の解析・証拠が確保できる

フォレンジック調査では、ランサムウェアの攻撃手法や感染経路を解析し、証拠を確保できます。また、証拠の確保は、法的な措置や法執行機関との連携に役立つだけでなく、被害の評価や保険請求のためにも重要な要素となります。

③専門エンジニアの詳細な調査結果が得られる

フォレンジック調査の専門会社には、正確にハッキング被害の実態を確認するために必要な高度な技術を持つ専門エンジニアがいます。

自社調査だけでは不適切な場合がありますが、フォレンジックの専門業者と提携することで、調査結果をまとめた報告書が作成でき、公的機関や法廷に提出することができます。

④セキュリティの脆弱性を発見し、再発を防止できる

フォレンジック調査では、マルウェアによる被害の程度や感染経路を特定することで、今後のリスクマネジメントに貢献することが出来ます。弊社では、解析調査と報告書作成の他に、お客様のセキュリティを強化するためのサポートも提供しています。

私たちデジタルデータフォレンジックは官公庁、上場企業、捜査機関等を含む幅広いインシデントに対応経験があります。お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたしますので、まずはお気軽にご相談ください。

\フォレンジック調査の専門家へ24時間365日無料相談/

Qilinランサムウェアによる被害の調査を行う場合、専門業者に相談する

マルウェア・ランサムウェア感染、不正アクセスのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

マルウェア・ランサムウェア感染、不正アクセスのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

このような事態を防ぎ、適切な調査によって原因究明を行うためにも、フォレンジック調査の専門家に相談することが重要です。フォレンジック調査では、インシデント対応のプロが初動対応から、専門設備でのネットワークや端末の調査・解析、調査報告書の提出、ならびに報告会によって問題の解決を徹底サポートします。

デジタルデータフォレンジックでは、お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたします。法人様の場合、ご相談から最短30分で初動対応のWeb打合せも行っておりますので、お気軽にご相談ください。

官公庁・上場企業・捜査機関等まで幅広い調査対応経験を持つ専門の担当とエンジニアが対応させていただきます。

フォレンジックサービスの流れや料金については下記からご確認ください。

【初めての方へ】フォレンジックサービスについて詳しくご紹介

【サービスの流れ】どこまで無料? 調査にかかる期間は? サービスの流れをご紹介

【料金について】調査にかかる費用やお支払方法について

【会社概要】当社へのアクセス情報や機器のお預かりについて

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。