ランサムウェア(身代金要求型マルウェア)によるサイバー攻撃が世界中で発生しています。ランサムウェアにパソコンやスマートフォンが感染すると、社内データやシステムを暗号化され、閲覧・使用することができなくなります。

ランサムウェアに感染してしまった場合、適切な対応を行ってシステムを復旧し、情報漏えい被害が発覚した法人の場合は、個人情報保護委員会まで報告する必要があります。

- ランサムウェア感染し、身代金を要求されている

- ランサムウェアで身代金を支払うべきか悩んでいる

- パソコンがマルウェア(ウイルス)に感染している可能性がある

上記のような場合はまず当社にご相談ください。

\24時間365日無料相談OK!/

目次

ランサムウェア感染時の身代金要求には従わない

ランサムウェア感染が起きるとシステム・データが暗号化され、暗号化解除を条件に身代金を請求されます。

しかし、支払いを行ってしまうと「詐欺組織の資金」を助けることになること、再度標的にされる可能性が高まることから「身代金の要求」には従わないようにしましょう。

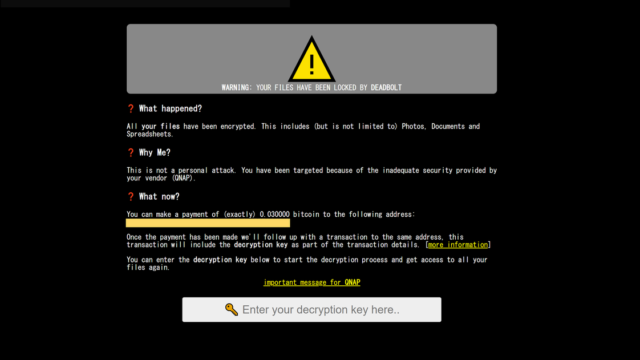

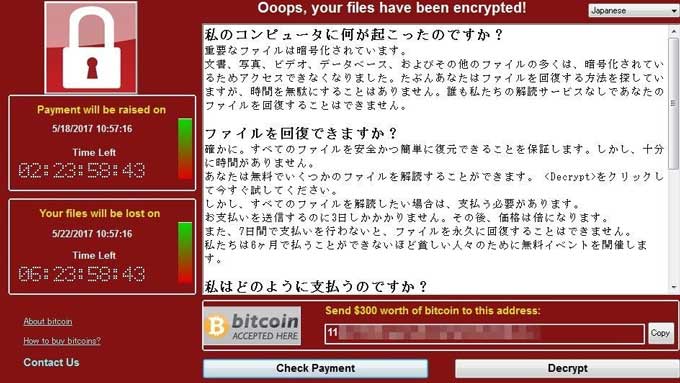

身代金を要求される脅迫文

ランサムウェアの脅迫文の特徴としては以下のようなものがあります。

- 時間のカウントダウンが始まる

- 「重要なファイルを暗号化しました」のように脅してくる

- 個人に対しては、ぎりぎり支払える金額を要求してくる

- プライベートや業務上重要なデータを引き合いに多額の金銭を要求する

情報を人質に身代金を要求

従来のランサムウェアは社内のファイルの暗号化を行い、業務停止等に追い込むことによって身代金を請求していました。最近では、仮想通貨である「ビットコイン」での支払いを要求されることも増加しています。

また、近年のランサムウェアは暗号化と同時にパソコンなどのファイルを窃取し、攻撃者は奪い取った情報を公開しないことを引き換えに身代金を要求する「第二の脅迫」を行うようになりました。

この時身代金を払っても、個人情報を公開されない保証はありません。情報が公開されると「ダークウェブ」と呼ばれる一般的な検索エンジンでは検索できない領域に個人情報が公開され、第三者に売買される可能性があります。

実際に二重脅迫の被害に遭った企業の事例や手口については、以下の記事で詳しく解説しています。

ランサムウェアによる被害調査を行う場合、専門業者に相談する

マルウェア・ランサムウェア感染、不正アクセスのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

マルウェア・ランサムウェア感染、不正アクセスのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

このような事態を防ぎ、適切な調査によって原因究明を行うためにも、フォレンジック調査の専門家に相談することが重要です。フォレンジック調査では、インシデント対応のプロが初動対応から、専門設備でのネットワークや端末の調査・解析、調査報告書の提出、ならびに報告会によって問題の解決を徹底サポートします。

デジタルデータフォレンジックでは、お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたします。法人様の場合、ご相談から最短30分で初動対応のWeb打合せも行っておりますので、お気軽にご相談ください。

官公庁・上場企業・捜査機関等まで幅広い調査対応経験を持つ専門の担当とエンジニアが対応させていただきます。

\最短30分でWeb打ち合わせ可能/

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。