近年、企業や個人を標的にしたサイバー攻撃が激化しており、中でも「JETTランサムウェア」は被害報告が増加している極めて危険なマルウェアの一つです。本記事では、JETTランサムウェアの特徴と感染経路、実際に発生する被害、そして感染時の具体的な対処法までを詳しく解説します。

\法人様 最短30分でお打合せ可能です/

目次

JETTランサムウェアの特徴

JETTランサムウェアの特徴は以下の通りです。

- 拡張子「.jett」が追加される

- 「info.hta」と「ReadMe.txt」という身代金要求メモを送付する

拡張子「.jett」が追加される

Jettランサムウェアは、感染したファイルに「.jett」という拡張子を付加します。具体的には、元のファイル名に被害者IDや攻撃者のメールアドレスを挿入し、「1.jpg」が「1.jpg.[ID][攻撃者のメールアドレス].jett」に変わる仕組みです。

この変更は、暗号化されたファイルを識別し、攻撃者との連絡を促すためのものです。

「info.hta」と「ReadMe.txt」という身代金要求メモを送付する

感染後、Jettランサムウェアは「info.hta」と「ReadMe.txt」という2種類の身代金要求メモを生成します。これらのメモには、AES-256およびRSA-2048暗号化によるデータ暗号化について説明があり、復旧方法として攻撃者への連絡が求められます。

出典:PCrisk

JETTランサムウェアの感染原因

JETTランサムウェアは複数の感染経路を持ち、特定が難しい場合があります。以下に主な感染要因を整理し、それぞれの原因を掘り下げて解説していきます。

フィッシングメール経由の感染

ランサムウェアの主な感染経路のひとつは、フィッシングメールです。

フィッシングメールには、ウイルスに感染したファイルや、危険なサイトへのリンクが含まれていることがあります。見た目は本物のように作られており、「請求書」や「重要なお知らせ」などを装って、受信者に開かせようとします。

メールを開いて添付ファイルをダウンロードしたり、リンクをクリックすると、ランサムウェアがダウンロード、実行されランサムウェアに感染してしまうことがあります。

RDP(リモートデスクトップ)を通じた感染

RDP(リモートデスクトップ)を通じた感染も、よくあるランサムウェアの侵入手口です。

RDPポートが保護されていないと、攻撃者は遠隔からパソコンに接続して、手動でランサムウェアを送り込むことができます。特に注意が必要なのは、パスワードが弱い場合です。攻撃者は「何度もパスワードを試す」ことでログインを突破しようとします。これをブルートフォース攻撃といい、単純なパスワードだと簡単に破られてしまいます。

ソフトウェアの脆弱性

パッチが適用されていない古いアプリやOSにも注意が必要です。

これらには「リモートコード実行」という深刻な欠陥がある場合があり、攻撃者はそれを悪用してランサムウェア(たとえば JETT)を勝手にダウンロード・インストールすることができます。被害者が何もしなくても、裏で感染が進んでしまうこともあるのです。

偽のインストーラーや海賊版ソフト

偽のインストーラーや海賊版ソフトを使うと、知らないうちにランサムウェアに感染する危険があります。

インターネット上には、人気ソフトの「無料版」や「有料ソフトを無料で使えるようにするツール(クラック・キーゲン)」が出回っています。しかし、こういったファイルの中には、ランサムウェアなどの悪意あるプログラムがあらかじめ仕込まれている場合があります。

悪質な広告やポップアップ

悪質な広告やポップアップから感染するケースもあります。

インターネットを見ているときに表示される広告やポップアップの中には、見た目は普通でも、実は危険なサイトに誘導するものがあります。そうした広告をうっかりクリックすると、Jettランサムウェアのダウンロードページにリダイレクトされてしまい、知らないうちに感染する可能性があります。

出典:malwareTIPS

以上のような感染経路からJettランサムウェアやマルウェアが感染する可能性があります。ランサムウェアの中にはセキュリティソフトを無効化してくるものもあるため、セキュリティ対策が万全でも100%安全とは限りません。

突然、ファイルが暗号化されて開かなくなった場合など、ランサムウェアに感染した疑いがある場合は専門家に相談しましょう。ランサムウェア感染による被害調査だけでなく、ランサムウェアによる情報漏洩などがないか調査することなども可能です。

\法人様 最短30分でお打合せ可能です/

JETTランサムウェア感染時の対処法

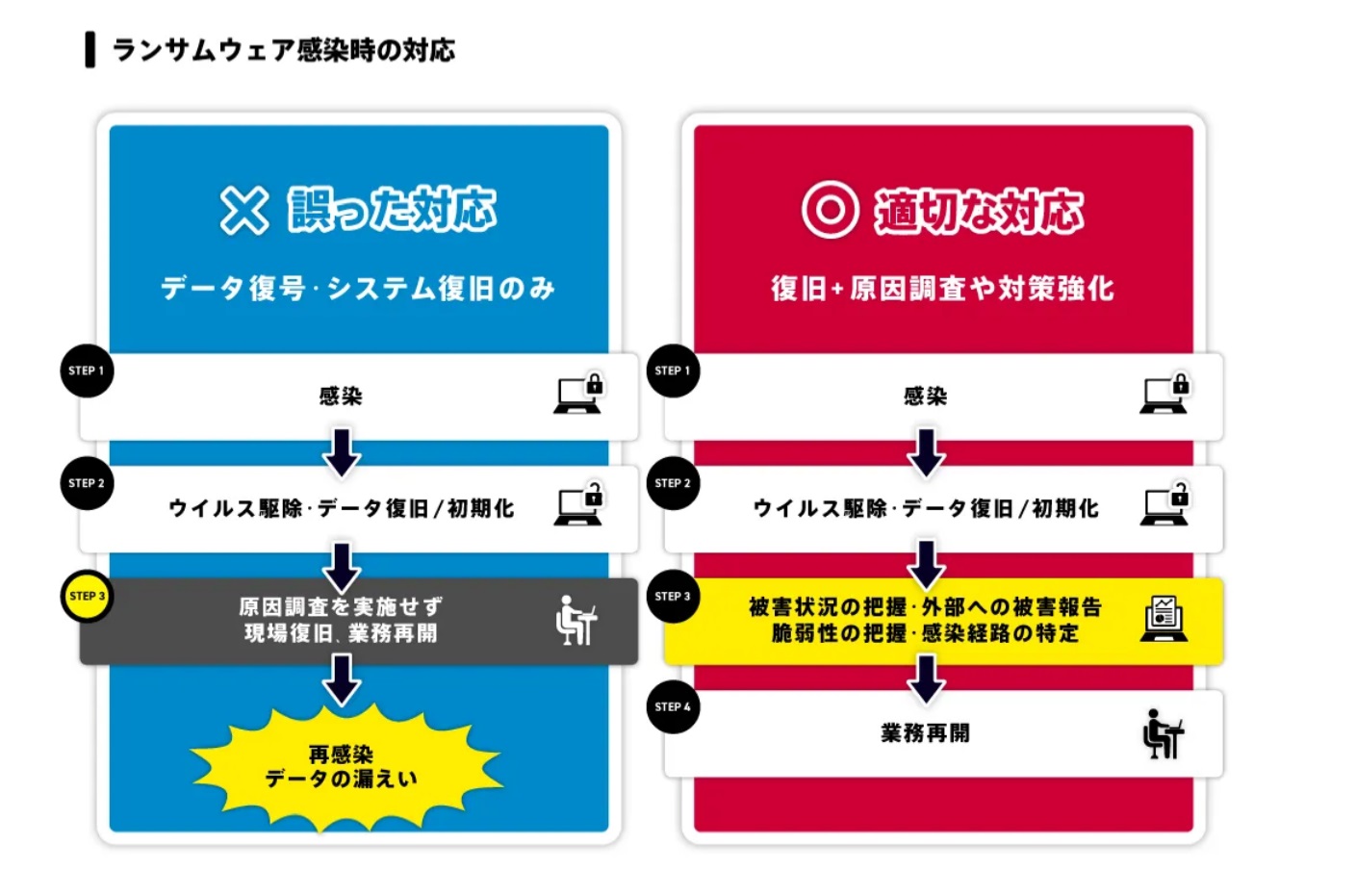

JETTランサムウェア感染時、誤った対応を取ると、再感染やデータ漏えいなどのインシデントに遭遇する恐れがあります。

よって過不足のないフローで適切な対応を取りましょう。 Qilinランサムウェアに感染した場合の対処法は次のとおりです。

- 端末のネットワークを切断する

- バックアップから感染前のデータを復旧する

- パスワードを変更する

- 身代金は支払わない

- ランサムウェア感染調査に対応した専門業者を利用する

ランサムウェア感染時、企業がとるべき対応については下記でも詳しく解説しています。

①端末をオフラインにする

まずは、JETTランサムウェアが他端末に拡散されたり、盗んだ情報を外部に流出させないように、Wi-Fiなどのすべてのネットワーク接続を遮断して端末をオフラインにしましょう。

この後に感染経路や感染被害データの調査を行う必要があるため、端末の電源は切らないでください。

②バックアップから感染前のデータを復旧する

さらに、感染したサーバーのバックアップを確認し、最新のバックアップからデータを復元することができます(これをリストアと言います)。これにより、被害を回復できる場合があります。

必ずランサムウェアをソフトウェアなどを使って除去してから復旧作業を行いましょう。

なお、ランサムウェア感染時に復旧のみ行うと、攻撃経路の特定や、再発防止策の検討が必要となります。攻撃に遭った場合は「フォレンジック調査」を検討しておきましょう。

③パスワードを変更する

JETTランサムウェアに感染したら、すべてのアカウントのパスワードを変更しましょう。特に管理者アカウントのパスワードリセットは優先的に行う必要があります。

またランサムウェアの感染経路となるVPN機器はパスワード以外に、多要素認証を設定しておくなどして、ランサムウェア感染による不正アクセスを防止しましょう。

④身代金は支払わない

JETTランサムウェアに感染した場合、身代金を支払っても暗号化されたデータが復旧されたり、リークサイトに個人情報が掲載されない保証はありません。

支払った身代金は攻撃グループの資金源となるため、後日経営陣らの責任問題に発展する恐れがあります。

⑤ランサムウェア感染調査に対応した専門業者を利用する

JETTランサムウェアに感染した際は、感染経路を特定し、再発防止策を講じる必要があります。

特に「脆弱性」を悪用した攻撃を受けた場合、再度、攻撃を受けないよう、適切な対応を行うとともに、どの端末のどのデータが漏洩したかを確認する必要があります。

特に法人の場合、個人情報保護法に基づき、関係各所に向けた「被害報告」が法律で義務化されています。

JETTランサムウェアは証拠となるログなどを削除し、セキュリティツールの検知を回避する特徴があるため、独自に感染経路や情報漏えいの有無を適切に調査することは困難です。したがって、JETTランサムウェア感染時は、感染経路調査に対応した専門家による「フォレンジック調査」を利用することが有効です。

◎フォレンジック調査を考えている方へ (お見積りまで完全無料)

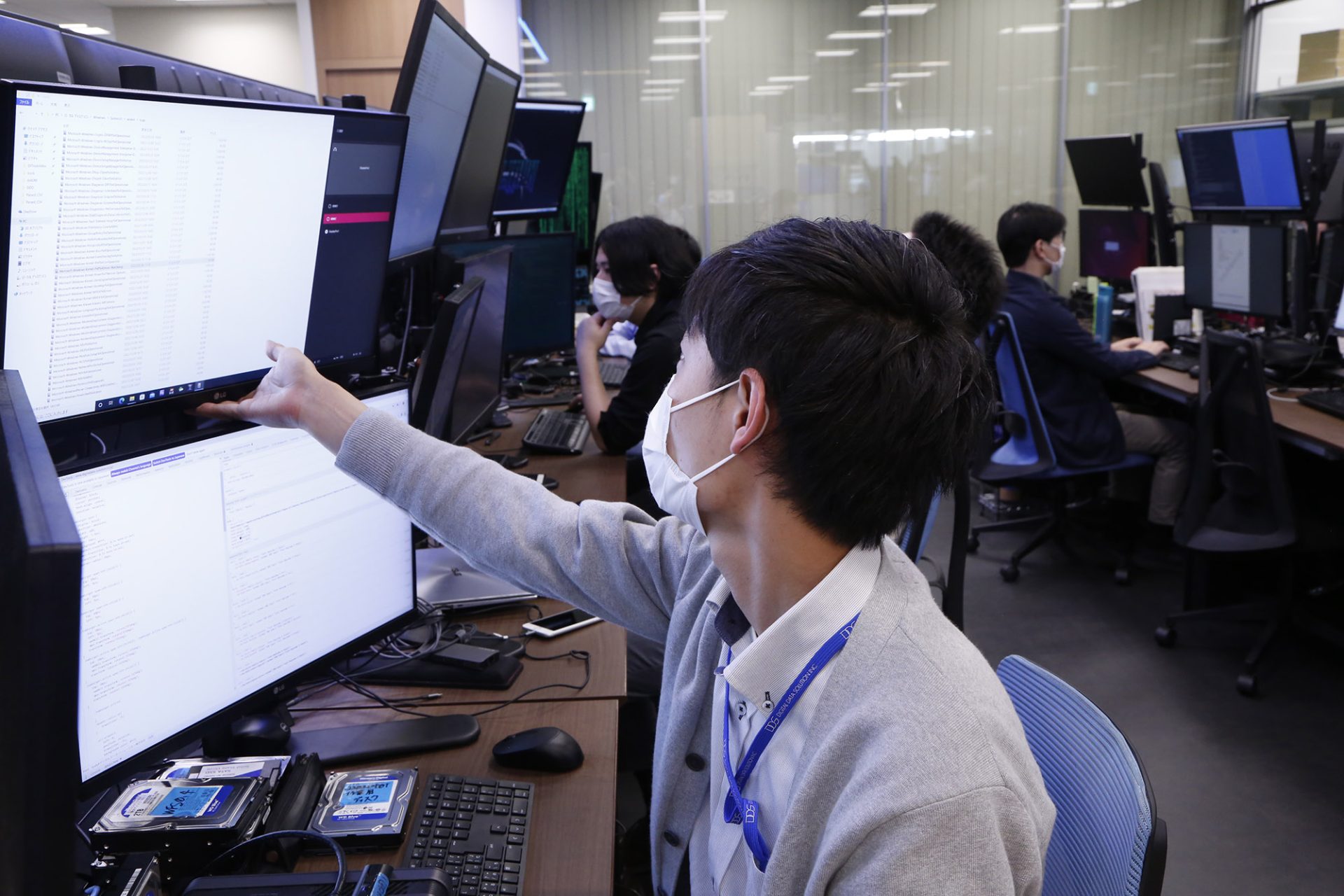

フォレンジック調査は、DDF(デジタルデータフォレンジック)までご相談ください。

累計47,431件のご相談実績(※1)があり、他社にはないデータ復旧業者17年連続国内売上No.1のデータ復旧技術(※2)とフォレンジック技術を駆使してお客様の問題解決をサポートします。

✔不正アクセスの形跡があると報告された

✔ランサムウェアやマルウェア感染の原因がわからない

✔データが漏えいしているかもしれない

上記のようなご相談から調査項目/作業内容のご提案、お見積りまでは完全無料。安心してご相談ください。

\24時間365日 相談受付/

※1 累計ご相談件数47.431件を突破(期間:2016年9月1日~)

※2 データ復旧専門業者とは、自社及び関連会社の製品以外の製品のみを対象に保守及び修理等サービスのうちデータ復旧サービスを専門としてサービス提供している企業のこと

第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(集計期間:2007年~2023年)

ランサムウェア感染時、感染経路調査を行うメリット

ランサムウェアに感染した場合、感染経路を調査することで、攻撃者の侵入方法を特定し、将来の攻撃から身を守るために対策を講じることができます。

ランサムウェア感染の調査を行う方法として「フォレンジック調査」を挙げることができます。フォレンジック調査とは、電子機器から証拠を収集・分析して、インシデントの詳細を解明する手法で、たとえば攻撃者がどのようにランサムウェアを侵入させたか、どのような手法や脆弱性が悪用されたかなど、感染経路や情報漏えいの特定に役立ちます。

ランサムウェア感染時の対処におけるフォレンジック調査のメリットは次のとおりです。

- 被害範囲を特定できる

- 感染経路や攻撃手法の解析・証拠が確保できる

- 専門エンジニアの詳細な調査結果が得られる

- セキュリティの脆弱性を発見し、再発を防止できる

①被害範囲を特定できる

フォレンジック調査は、感染したシステムやネットワーク内での攻撃の拡散範囲を特定するのに役立ちます。これにより、被害を受けたシステムやデータ、ネットワークの一部を迅速に特定し、対処を開始することができます。

②感染経路や攻撃手法の解析・証拠が確保できる

フォレンジック調査では、ランサムウェアの攻撃手法や感染経路を解析し、証拠を確保できます。また、証拠の確保は、法的な措置や法執行機関との連携に役立つだけでなく、被害の評価や保険請求のためにも重要な要素となります。

③専門エンジニアの詳細な調査結果が得られる

フォレンジック調査の専門会社には、正確にハッキング被害の実態を確認するために必要な高度な技術を持つ専門エンジニアがいます。

自社調査だけでは不適切な場合がありますが、フォレンジックの専門業者と提携することで、調査結果をまとめた報告書が作成でき、公的機関や法廷に提出することができます。

④セキュリティの脆弱性を発見し、再発を防止できる

フォレンジック調査では、マルウェアによる被害の程度や感染経路を特定することで、今後のリスクマネジメントに貢献することが出来ます。弊社では、解析調査と報告書作成の他に、お客様のセキュリティを強化するためのサポートも提供しています。

私たちデジタルデータフォレンジックは官公庁、上場企業、捜査機関等を含む幅広いインシデントに対応経験があります。お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたしますので、まずはお気軽にご相談ください。

\フォレンジック調査の専門家へ24時間365日無料相談/

ランサムウェアによる被害の調査を行う場合、専門業者に相談する

マルウェア・ランサムウェア感染、不正アクセスのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

マルウェア・ランサムウェア感染、不正アクセスのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

このような事態を防ぎ、適切な調査によって原因究明を行うためにも、フォレンジック調査の専門家に相談することが重要です。フォレンジック調査では、インシデント対応のプロが初動対応から、専門設備でのネットワークや端末の調査・解析、調査報告書の提出、ならびに報告会によって問題の解決を徹底サポートします。

デジタルデータフォレンジックでは、お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたします。法人様の場合、ご相談から最短30分で初動対応のWeb打合せも行っておりますので、お気軽にご相談ください。

官公庁・上場企業・捜査機関等まで幅広い調査対応経験を持つ専門の担当とエンジニアが対応させていただきます。

\法人様は現地駆けつけ対応も可能/

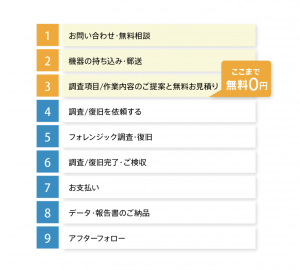

フォレンジックサービスの流れや料金については下記からご確認ください。

【初めての方へ】フォレンジックサービスについて詳しくご紹介

【サービスの流れ】どこまで無料? 調査にかかる期間は? サービスの流れをご紹介

【料金について】調査にかかる費用やお支払方法について

【会社概要】当社へのアクセス情報や機器のお預かりについて

多くのお客様にご利用いただいております

ランサムウェア調査会社への相談方法

インシデントが発生した際、フォレンジック調査を行うか決定していない段階でも、今後のプロセス整理のために、まずは実績のある専門会社へ相談することを推奨しています。

取引先や行政に報告する際、自社での調査だけでは、正確な情報は得られません。むしろ意図的にデータ改ざん・削除されている場合は、情報の信頼性が問われることもあります。

インシデント時は、第三者機関に調査を依頼し、情報収集を行うことを検討しましょう。

DDF(デジタルデータフォレンジック)では、フォレンジックの技術を駆使して、法人/個人を問わず、お客様の問題解決をいたします。

当社では作業内容のご提案とお見積りのご提示まで無料でご案内しております。

解析した結果は、調査報告書としてレポートを作成しています。作成した報告書には、調査で行った手順やインシデントの全容などが詳細に記載され、法執行機関にも提出可能です。

解析した結果は、調査報告書としてレポートを作成しています。作成した報告書には、調査で行った手順やインシデントの全容などが詳細に記載され、法執行機関にも提出可能です。

\法人様 最短30分でお打合せ可能です/

調査の料金・目安について

対応内容・期間などにより変動いたします。詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

【法人様限定】初動対応無料(Web打ち合わせ・電話ヒアリング・現地保全)

❶無料で迅速初動対応

お電話でのご相談、Web打ち合わせ、現地への駆け付け対応を無料で行います(保全は最短2時間で対応可能です。)。

❷いつでも相談できる

365日相談・調査対応しており、危機対応の経験豊富なコンサルタントが常駐しています。

❸お電話一本で駆け付け可能

緊急の現地調査が必要な場合も、調査専門の技術員が迅速に駆け付けます。(駆け付け場所によっては出張費をいただく場合があります)

まとめ

JETTランサムウェアは、日々巧妙化し、感染経路や被害範囲の特定が非常に困難な脅威です。万が一の事態に備えて、予防対策と迅速な初動対応を怠らないことが極めて重要です。感染の疑いがある場合は、社内での調査に限界があるため、フォレンジック調査の専門家に早急に相談することをおすすめします。

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。