近年、企業・団体を中心にランサムウェア被害は高水準で推移しており、攻撃は高度化・組織化が進んでいます。現在主流となっているのは、データ暗号化に加え、事前に窃取した情報の公開をほのめかす「二重脅迫型」です。

「NightSpire(.nightspire)」は、そのような二重脅迫型ランサムウェアとして2023年以降に活動が確認されています。暗号化だけでなく、Torネットワーク上のリークサイトを利用した情報公開を行う点が特徴です。

本記事では、NightSpireの概要、技術的特徴、感染経路、そして感染時の対応方法までを体系的に解説します。

※本記事は、公開情報(JPCERT/CC、海外セキュリティベンダーのレポート等)をもとに構成しています。

目次

「NightSpire(.nightspire)」ランサムウェアとは?

NightSpire(ナイトスパイア)は、2023年3月頃から確認されたランサムウェア亜種です。海外ベンダーの分析では、既存ランサムウェアファミリー(Snatch系)との挙動上の類似性が指摘されています。

主な特徴は以下の通りです。

- Windows環境を主な標的とする

- 暗号化後に独自拡張子を付与

- Torベースのリークサイトを運営

- 期限付き支払い要求による圧力強化

- 企業ネットワークを狙った侵入戦術

2024年以降の報告では、企業環境を中心に侵入後の横展開(ラテラルムーブメント)や認証情報窃取の痕跡が確認されており、単純なばら撒き型ではなく標的型に近い挙動も見られます。

NightSpireによって暗号化されたファイルの拡張子

NightSpireに感染すると、PC内のファイルは暗号化され、以下の拡張子が付与される事例が確認されています。

- document.pdf → document.pdf.nightspire

- invoice.xlsx → invoice.xlsx.nspire

拡張子は亜種により差異がある可能性があり、これらの拡張子が確認された場合、感染している可能性が極めて高いため、以下の対応を実施することが推奨されます。

- 直ちにネットワークから隔離

- 電源を落とさず証拠保全を優先

- 専門業者へ相談

出典:PCRisk

「NightSpire(.nightspire)」ランサムウェアの特徴

NightSpireは、ファイルの暗号化を行ったうえで金銭(仮想通貨)の支払いを要求するランサムウェアです。Snatch系とされる挙動に加え、いくつかの特有の特徴が確認されています。以下はNightSpireにおける主な特徴です。

1.シャドウコピーの削除

NightSpireは、Windowsのボリュームシャドウコピー(VSS)を削除し、復旧を妨害する挙動が確認されています。

ただし、検体によっては削除が完全でないケースもあり、挙動はバージョンにより異なる可能性があります。

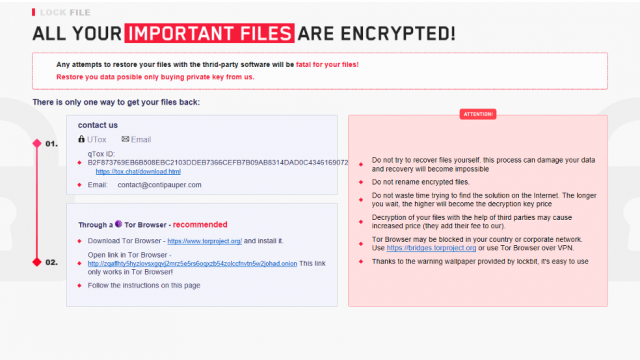

2.ランサムノートと身代金要求

暗号化後、テキスト形式のランサムノート(脅迫文)が生成されます。

- ビットコインによる支払い要求

- 支払い期限の提示

- データ公開の警告

- Tor交渉サイトへの誘導

近年の傾向として、支払い期限を短く設定し心理的圧力を高める手口が一般的です。

3.Torネットワークを使用した二重脅迫

NightSpireは暗号化だけでなく、窃取した情報をTorネットワーク上のリークサイトに掲載します。

公開される情報には、以下の情報が含まれる場合があります。

- 企業名

- 顧客データ

- 内部資料

- 財務関連情報

支払い拒否時の圧力として利用される典型的な二重脅迫モデルです。

出典:PCRisk

NightSpireランサムウェアの感染経路

NightSpireは、使用者の不注意やシステムの脆弱性を突いて侵入し、ファイル暗号化や情報窃取を行います。主な感染経路は以下の通りです。

感染の流れは、「初期侵入→認証情報窃取→権限昇格→横展開→情報窃取→暗号化」という典型的なランサムウェアの攻撃フローに沿って進行します。単純なばら撒き型ではなく、企業内部を探索してから暗号化を実行するケースも報告されています。

1.初期侵入:利用者の不注意を突いた感染

NightSpireの侵入経路として、依然として多いのが利用者の操作を起点とする感染です。攻撃者は心理的な油断や業務上の確認不足を突き、悪意あるファイルを実行させます。

- フィッシングメール添付ファイル(.zip / .js / .exe)

- 偽装実行ファイル

- トロイの木馬型インストーラ

- 偽アップデート通知

依然としてメール経由の侵入は主要経路です。

出典:PCRisk

2.外部経路からの侵入:脆弱性・認証情報悪用

企業環境では、利用者操作を伴わない侵入経路も重要です。特に公開サービスや脆弱なネットワーク機器を標的とした攻撃が確認されています。

- 公開RDPへのブルートフォース攻撃

- VPN機器の脆弱性悪用

- FortiOS関連脆弱性の悪用事例

- 漏洩認証情報の再利用

近年は「初期アクセスブローカー」経由で侵入口が売買されるケースも増加しています。

3.物理メディア・違法コンテンツ経由

企業被害の主流ではありませんが、個人端末や小規模環境では依然として確認される感染経路です。正規ソフトを装った不正ファイルの実行が主な原因となります。

- クラックソフト・keygen

- P2P共有ネットワーク

- 感染USBメモリ

企業被害の主流ではありませんが、依然としてリスクは存在します。

出典:PCRisk

NightSpireランサムウェア感染時、感染経路調査を行うメリット

ランサムウェアに感染した場合、感染経路を調査することで、攻撃者の侵入方法を特定し、将来の攻撃から身を守るために対策を講じることができます。 ランサムウェア感染の調査を行う方法として「フォレンジック調査」を挙げることができます。フォレンジック調査とは、電子機器から証拠を収集・分析して、インシデントの詳細を解明する手法で、たとえば攻撃者がどのようにランサムウェアを侵入させたか、どのような手法や脆弱性が悪用されたかなど、感染経路や情報漏えいの特定に役立ちます。 ランサムウェア感染時の対処におけるフォレンジック調査のメリットは次のとおりです。 フォレンジック調査は、感染したシステムやネットワーク内での攻撃の拡散範囲を特定するのに役立ちます。これにより、被害を受けたシステムやデータ、ネットワークの一部を迅速に特定し、対処を開始することができます。 フォレンジック調査では、ランサムウェアの攻撃手法や感染経路を解析し、証拠を確保できます。また、証拠の確保は、法的な措置や法執行機関との連携に役立つだけでなく、被害の評価や保険請求のためにも重要な要素となります。 フォレンジック調査の専門会社には、正確にハッキング被害の実態を確認するために必要な高度な技術を持つ専門エンジニアがいます。 自社調査だけでは不適切な場合がありますが、フォレンジックの専門業者と提携することで、調査結果をまとめた報告書が作成でき、公的機関や法廷に提出することができます。 フォレンジック調査では、マルウェアによる被害の程度や感染経路を特定することで、今後のリスクマネジメントに貢献することが出来ます。弊社では、解析調査と報告書作成の他に、お客様のセキュリティを強化するためのサポートも提供しています。 私たちデジタルデータフォレンジックは官公庁、上場企業、捜査機関等を含む幅広いインシデントに対応経験があります。お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたしますので、まずはお気軽にご相談ください。 \フォレンジック調査の専門家へ24時間365日無料相談/

①被害範囲を特定できる

②感染経路や攻撃手法の解析・証拠が確保できる

③専門エンジニアの詳細な調査結果が得られる

④セキュリティの脆弱性を発見し、再発を防止できる

ランサムウェアによる被害の調査を行う場合、専門業者に相談する

ハッキング、不正アクセス、乗っ取り、情報漏えいのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

ハッキング、不正アクセス、乗っ取り、情報漏えいのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

このような事態を防ぎ、適切な調査によって原因究明を行うためにも、フォレンジック調査の専門家に相談することが重要です。

フォレンジック調査では、インシデント対応のプロが初動対応から、専門設備でのネットワークや端末の調査・解析、調査報告書の提出によって問題の解決を徹底サポートします。

デジタルデータフォレンジックでは、お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたします。法人様の場合、ご相談から最短30分で初動対応のWeb打合せも開催しておりますので、お気軽にご相談ください。

官公庁・上場企業・捜査機関等まで幅広い調査対応経験を持つ専門の担当者が対応させていただきます。

調査の料金・目安について

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

機器を来社お持込み、またはご発送頂ければ、無料で正確な見積りのご提出が可能です。

まずはお気軽にお電話下さい。

【法人様限定】初動対応無料(Web打ち合わせ・電話ヒアリング・現地保全)

❶無料で迅速初動対応

お電話でのご相談、Web打ち合わせ、現地への駆け付け対応を無料で行います(保全は最短2時間で対応可能です。)。

❷いつでも相談できる

365日相談・調査対応しており、危機対応の経験豊富なコンサルタントが常駐しています。

❸お電話一本で駆け付け可能

緊急の現地調査が必要な場合も、調査専門の技術員が迅速に駆け付けます。(駆け付け場所によっては出張費をいただく場合があります)

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。