パソコンがハッキングされると、機密情報や顧客情報の流出をはじめ、遠隔操作などの被害に発展するリスクがあります。この記事では、乗っ取りサインやウイルス感染時の調査方法などについてご紹介します。

パソコンがハッキングされる原因や具体的な対処法は、下記の記事も参考にしてください。

目次

PCがハッキングされる原因と被害事例

PCがハッキングされる原因としては、次の理由を挙げることが出来ます。

- 身に覚えのないメールを開封した

- ファイルをダウンロード・実行した

- フリーのWi-Fiやアクセスポイントを利用した

- Webサイトに個人情報やID、パスワードを入力した

大抵の場合、攻撃者は情報や金銭の搾取を目的にウイルス(マルウェア)に感染させたり、遠隔操作を行わせます。かつてのハッキングは個人ユーザーのいたずらが中心でしたが、最近のハッキングは組織的に行われており、その手口も巧妙化してきています。

もしPCがハッキングされると、次のような被害に発展する危険性があります。

- 機密情報・顧客情報が外部に流出する

- ダークウェブ等で情報が転売される

- 第三者が社内の内部情報へ不正にアクセスする

- メールアカウントが盗まれ、迷惑メール・スパムメールの送信元にされる

- サービスを乗っ取られる(Webサイトの改ざん、サーバーの停止、不正サイトへのアクセスの踏み台にされる等)

PCがハッキングされた際に発生する症状

PCがハッキングされた際に起こる代表的な症状をご紹介します。

①画面に脅迫的な内容が表示される

ランサムウェアは、データを暗号化し、復号と引き換えに身代金を要求するマルウェアです。ランサムウェアに感染すると、このような脅迫文が画面に表示されます。

2017年に流行したビットコイン要求型のランサムウェア「WannaCry」の感染画面

企業の場合、ランサムウェアを早めに対処しないと運営に支障が出てしまいます。しかし、身代金を支払ってしまうと反社会的組織に資金を提供したとして社会的信用を失うことにつながります。また身代金を支払った組織の8割が再び攻撃を受けたという報告もあり、相手の要求を鵜呑みにすると、ランサムウェア攻撃が悪化する恐れがあります。

②身に覚えのない操作が勝手に行われる

ウイルスの種類によっては目立った症状が出にくく、ハッキングに気づきにくい場合もあります。これらのウイルスは、無害を装いながら次のような操作を勝手に行います。

- 不正なサイトにアクセスしてウイルスを勝手にダウンロードする

- ウイルスを添付したメールを勝手に送信する

- ビットコインなどの仮想通貨をマイニング(採掘)する

まずはご自身で上記のような症状がないかを確認し、少しでも疑いがある場合には、重大な被害に発展する前に一度ハッキング調査を専門家に依頼してみることをおすすめします。

③ストレージを圧迫する/不自然に熱くなる

②のような不正通信がバックグラウンドで行われると、ストレージが圧迫されたり、端末が不自然に熱くなるなどの不具合が起こることがあります。

とくに「メモリ使用量が大きい編集アプリを利用していない」「購入から年月が経っていない」という状況にも関わらず、このような不具合が起こる場合、ハッキングの可能性が高いと考えられます。

④身に覚えのない請求が届く

身に覚えのない請求が、通信会社の請求書に記載されている場合、口座情報を登録したパスワードが流出し、アカウントが乗っ取られている恐れがあります。まずはパスワード類をすべて変更し、アカウントサービスを停止するなどの対応を取りましょう。

PCのハッキングが疑われる際の対処法

PCのハッキングが疑われる際、感染拡大を防止するため、早急なインシデント対応が必要です。ここでは実際にハッキングが疑われる状況に陥った際、適切な対処をするために必要な対処を、段階を追って説明します。

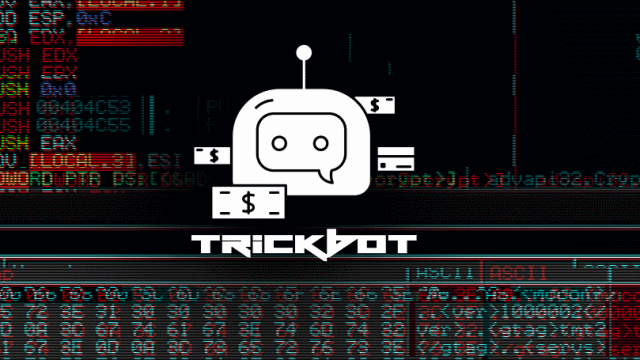

ネットワークをオフラインにする

ハッキング被害はネットワークを経由して拡大する恐れがあるため、ハッキングの疑いのあるコンピューターのネット接続をOFFにしましょう。また外付けHDD、SDカード、USBメモリも端末から切り離し、ハッキング被害を最小限に抑えましょう。

有線と無線で接続を遮断する方法は次の通りです。

メールアドレスやパスワードを変更する

ほとんどの場合、ウイルスはメールを経由して感染します。ハッキングの疑われる端末で使用していたWebサービス等のログインIDやメールアドレス、パスワードを変更しましょう。ただし、処理を行う際は別の端末から行ってください。ハッキングが疑われる端末からでは、変更後に登録した情報も攻撃者に盗取される可能性が高いためです。

ハッキング調査の専門業者に相談する

企業がハッキングにより顧客情報などの重要な情報を外部に流出させてしまった場合、第三者委員会や監督官庁への報告義務が伴います。

しかし、個人で解決を試みようとすると、調査内容や方向性が定まらず、被害が拡大してしまう恐れがあるほか、マルウェアの「侵入経路」や「感染状況」などが解明できなくなるなど、再発防止に際しての対応が行えなくなるリスクが伴います。

ハッキング調査の専門業者では、「フォレンジック」という特殊技術を活用して「侵入経路」や「感染状況」などを正確かつ適切に調査することが可能です。

「フォレンジック」とは、パソコンやスマートフォンの調査・解析を行う技術であり、端末内に残されたログから、ハッキングなどの不正行為や、流出情報を調査することが可能となっています。フォレンジック調査を行うメリットは、主に次の2つがあります。

①専門エンジニアの詳細な調査結果が得られる

ハッキング被害の有無や状況は、社内や個人で調べるより専門業者で調査することで、正確にハッキングの被害を確認することができます。

またハッキングによる情報漏えいが発生した場合、企業は公的機関への報告が必要になりますが、自社調査では不適切とみなされてしまうケースもあります。このような場合、フォレンジック専門業者では公的機関に提出可能な報告書を作成することが可能です。

②セキュリティの脆弱性を発見し対策できる

ハッキングのフォレンジック調査では、ウイルス感染経路や感染状況(被害の程度)を明らかにし、現在のセキュリティの脆弱性を発見することで、今後のリスクマネジメントに活かすことができます。

ハッキングのインシデントは放置すると二次感染を生む危険性もあるため、デジタルフォレンジックの調査会社へ相談することで、より正確かつ迅速な対処が可能となります。

また弊社では、解析調査に加え、セキュリティサポートまで行っています。解析調査結果を元に、お客様のセキュリティ強化に最適なサポートをご案内します。

フォレンジック調査会社への相談方法

もし従業員一人の端末のみでハッキングが発生した場合であっても、ネットワークを介し、社内情報が流出している可能性があります。

ハッキングの疑いがある場合、まずは気軽にご相談ください。無料で相談・診断を承っております。早めの相談で、被害が拡大する前に対処を図ることが可能です。

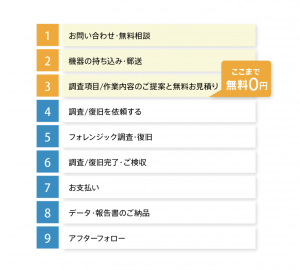

フォレンジック調査の流れ

フォレンジック調査会社へ相談・依頼する際は以下のような流れで行います。なお、当社では作業内容のご提案とお見積りのご提示まで無料でご案内しております。

\24時間365日 相談受付/

デジタルデータフォレンジックでは、国内売上シェアトップクラスのデータ復元技術を活用し、パソコンやスマートフォンに残されたログの調査やマルウェアの感染経路調査を行っています。また、ご相談件数は警察機関や法律事務所、官公庁、上場企業から個人のお客様まで39,451件以上を数えます。

お困りの際はデジタルデータフォレンジックまでご相談ください。なお、証拠利用の場合、法定資料としても活用できる報告書の作成も承っております。

詳しく調べる際はハッキング・乗っ取り調査の専門家に相談する

ハッキング、不正アクセス、乗っ取り、情報漏えいのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

ハッキング、不正アクセス、乗っ取り、情報漏えいのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

このような事態を防ぎ、適切な調査によって原因究明を行うためにも、ハッキング調査の専門家に相談することが重要です。

ハッキング調査では、インシデント対応のプロが初動対応から、専門設備でのネットワークや端末の調査・解析、調査報告書の提出によって問題の解決を徹底サポートします。

フォレンジックサービスの流れや料金については下記からご確認ください。

【初めての方へ】フォレンジックサービスについて詳しくご紹介

【サービスの流れ】どこまで無料? 調査にかかる期間は? サービスの流れをご紹介

【料金について】調査にかかる費用やお支払方法について

【会社概要】当社へのアクセス情報や機器のお預かりについて

デジタルデータフォレンジックでは、お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたします。

法人様の場合、ご相談から最短30分で初動対応のWeb打合せも開催しております。官公庁・上場企業・捜査機関等まで幅広い調査対応経験を持つ専門の担当者が対応させていただきます。

まずは、お気軽にご相談ください。

調査の料金・目安について

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

機器を来社お持込み、またはご発送頂ければ、無料で正確な見積りのご提出が可能です。

まずはお気軽にお電話下さい。

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。