昨今、トロイの木馬型のマルウェア「Trickbot」(別名:TrickLoader、Trickster)による被害が相次いでいます。

この記事では、Trickbotの特徴や感染した場合の対処方法を解説します。

目次

Trickbotとは

Trickbotは、アメリカの地銀に攻撃を仕掛ける金融系トロイの木馬として2016年に登場し、現在では銀行情報などを盗むだけでなく、別のマルウェアやランサムウェアをインストールすることで、その被害を広範囲に拡大させていきます。

Trickbotの特徴

TrickBotは、Windows端末を対象に、あらゆるアプローチで攻撃を仕掛けています。近年は、攻撃対象のネットワークに勝手口(バックドア)を作り、そこへアクセスするための経路をオークションで第三者に売り渡すなど、ダークビジネス的な傾向が強くなっています。

ここではTrickbotの主要な特徴を列挙します。

Windows Defenderを無効化する

Trickbotは、Windowsに標準搭載されている高性能のセキュリティツール「Windows Defender」を無効にするステルス能力があります。

当然、Microsoft社側もアップデートによる感染対策を行っていますが、ユーザー側のアップデート不備などもあり、適切に検知できないケースは珍しくありません。ウイルス対策ソフトのスキャン設定を見直すのはもちろん、各種アップデートを習慣的に行うように心がけましょう。

他のマルウェア(Emotet)と連携する

TrickBotは多くの場合、Emotetというマルウェアを経由して感染します。さらに感染後、外部と積極的に不正通信を行い、身代金を要求する「ランサムウェア」も引き付けます。

この「Emotet→TrickBot」という構図は長年維持されており、2021年11月にEmotetがオンラインに復帰した際、Trickbotから感染する形でEmotetが復活した例があります。

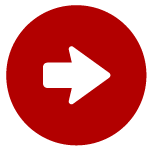

Trickbotの不正な通信

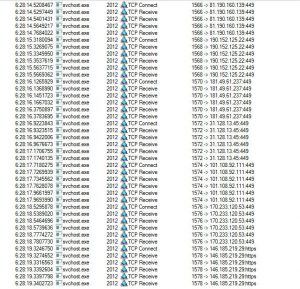

Trickbotの不正な通信メールの添付ファイルにウイルスが仕込まれている

TrickBotはメールの添付ファイル(主にdocx、xlsm、zipの3種)に仕込まれていることが多く、一見無害なファイルのように見せかけます。しかし、これらの添付ファイルをクリックして編集可能にすると、他のマルウェアが全自動でダウンロードされてしまいます。身に覚えのないメールやリンクは不用意に開かないようにしましょう。

常に新しい攻撃方法が追加されている

TrickBotによる感染がすべて同じ感染経路や方法というわけではありません。他のマルウェアと連携しているからこそ、攻撃者が使用するバージョンに応じて、さまざまな種類の機能を加えることができます。TrickBotは、オリジナルの形式から進化を遂げ、今後も変化していくと言えるでしょう。

Trickbotに感染した際の対処方法

Trickbotに感染した場合の対処方法は次の通りです。

セキュリティソフトでウイルス駆除を行う

ウイルス駆除を行うには、セキュリティソフトのスキャン機能が有効です。ただし、マルウェアを駆除すると、攻撃の痕跡が上書きされるため、感染経路、被害全容、セキュリティの脆弱性などは調査できなくなる恐れがあります。

被害の実態を正確に調査するには「フォレンジック調査」(≒デジタル鑑識)の専門業者に相談する必要があります。

端末の初期化

端末の初期化を行うことで、感染した機器からマルウェアを駆除することができます。

ただしマルウェアを駆除しても、感染した段階で情報が抜き取られていた場合、データを消してしまえば何の情報が抜き取られたかを調べることもできなくなります。仮に抜き取られた情報がインターネットバンキングなどの個人情報だった場合、自分の知らない間に被害が拡大してしまう可能性も大いに考えられます。

このように初期化は危険を伴いますので、一度マルウェア調査を専門とした業者に相談することをお勧めします。

不正通信の阻止を検討する(出口対策)

今後もしセキュリティを突破され、マルウェアに感染してしまった場合、「機密情報などの重要なデータを持ち出されない」または「自社の端末を他の攻撃の踏み台にされない」ため、外部への不正通信を防ぐ機器を導入しておきましょう。

出口対策では、ログ管理などを行い、不正な通信を検知したら、外部サーバーに機密情報を送信するのを防げます。ウイルスの脅威情報を検知し、侵入をブロックする出口対策製品は、下記のサイトで詳しく紹介しています。

https://www.digitaldata-hacking.com/lp/ddhbox/

専門業者に相談する

Trickbotによる通信が発覚した場合、不正通信など被害全容の把握のため、マルウェア感染調査に対応している業者に相談することをお勧めします。

マルウェア感染調査に対応している業者では以下のような調査を行うことができます。

- どのようなマルウェアに感染したのか

- 感染経路や被害規模

- マルウェア感染による情報漏えいの有無

特に法人の場合は、個人情報保護法の観点から、行政機関に提出する報告書を作成する義務が生じることもあります。しかし、自社調査だけでは不適切とみなされてしまうこともあるため、このようなケースだと、不正アクセスの手口や流出情報の有無を、正しい手続きで詳細に調査する「フォレンジック」という調査手法が有効となります。

フォレンジック調査については下記の記事で詳しく紹介しています。なお、ファストフォレンジックで感染端末を特定することで、感染拡大や二次被害の予防にもつながります。

専門業者で調査するメリット

①専門エンジニアの詳細な調査結果が得られる

フォレンジック調査の専門会社では、高度な技術を持つ専門エンジニアが、正しい手続きでマルウェア感染の有無を調査できるため、社内や個人で調べるよりも正確に被害の実態を確認することができます。

また、自社調査だけでは不適切とみなされてしまうケースがありますが、フォレンジックの専門業者と提携することで、調査結果を具体的にまとめた報告書が作成でき、これは公的機関や法廷に提出する資料として活用が可能です。

②セキュリティの脆弱性を発見し対策できる

フォレンジック調査では、ウイルス感染の経路や被害の程度を明らかにし、現在のセキュリティの脆弱性を発見することで、今後のリスクマネジメントに活かすことができます。

また弊社では解析調査や報告書作成に加え、お客様のセキュリティ強化に最適なサポートもご案内しています。

フォレンジック調査会社への相談方法

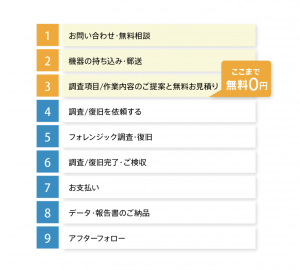

フォレンジック調査会社へ相談・依頼する際は以下のような流れで行います。なお、当社では作業内容のご提案とお見積りのご提示まで無料でご案内しております。

フォレンジック調査の流れ

社内でインシデントが発生した際、フォレンジック調査を行うかまだ決定していない段階であっても、今後のプロセス整理のためにもまずは実績のある専門会社へ相談することを推奨しています。

特に、取引先や行政などへ報告が必要な場合、 専門的なノウハウを持たない中で自社調査を行っても、正確な実態把握ができなかったり、場合によっては証拠となるデータが故意にもしくは意図せず改ざん・削除される危険性があるため、信憑性を疑われかねません。場合によってはさらなる信用失墜につながる危険性すらあります。

DDF(デジタルデータフォレンジック)では、フォレンジックの技術を駆使して、法人/個人を問わず、お客様の問題解決をいたします。

\24時間365日 相談受付/

Trickbotに感染した場合はDDFへ

デジタルデータフォレンジックでは、国内売上トップクラスのデータ復旧技術を活用し、パソコンやスマートフォンに残されたログの調査やマルウェアの感染経路調査を行っています。また、ご相談件数は警察機関や法律事務所、官公庁、上場企業から個人のお客様まで39,451件以上を数えます。

お困りの際はデジタルデータフォレンジックまでご相談ください。なお、証拠利用の場合、法定資料としても活用できる報告書の作成も承っております。