マクロウイルスは、スパムメールに添付されたWordファイルなどに埋め込まれた「マクロ」と呼ばれる簡易プログラムを悪用したコンピュータウイルスのことを指します。

マクロウイルスは、ウイルス対策ソフトで検知されにくいため、被害拡大を最小限にとどめ、マクロウイルスがどのようなものか知ることが重要です。

この記事では、マクロウイルスの特徴や有効な対策、さらには感染してしまった場合の対処法を徹底解説します。

マクロウイルスとは

ExcelやWordなどの文書ファイルでは「マクロ」機能を利用することができます。マクロとは、ファイルをプログラムで処理する仕組みで、主に「文字の検索や置換を一括処理する」「グラフを作成する」「書式を変更する」といった処理を自動化する機能です。

この機能自体を悪用し、ファイルを不正なものに書き換えるものが、マクロウイルスです。

もしマクロ機能を有効化すると、パソコン上のファイルに対して不正な動作を行われ、情報漏えいやスパムメールの踏み台など、ありとあらゆる被害がもたらされてしまいます。

長年、猛威を振るっている悪名高いマルウェア「Emotet(エモテット)「Trickbot(トリックボット)」も、このマクロ機能を悪用したものです。下記は各マルウェアについて解説しているものです。ご覧ください。

マクロウイルスの感染経路

マクロウイルスの感染経路は主にメールの添付ファイルですが、その他にも、ダウンロードしたファイル、またはファイル共有ソフトに潜んでいることもあるため、自分以外が作成したofficeファイル全般には注意すべきといっても過言ではありません。

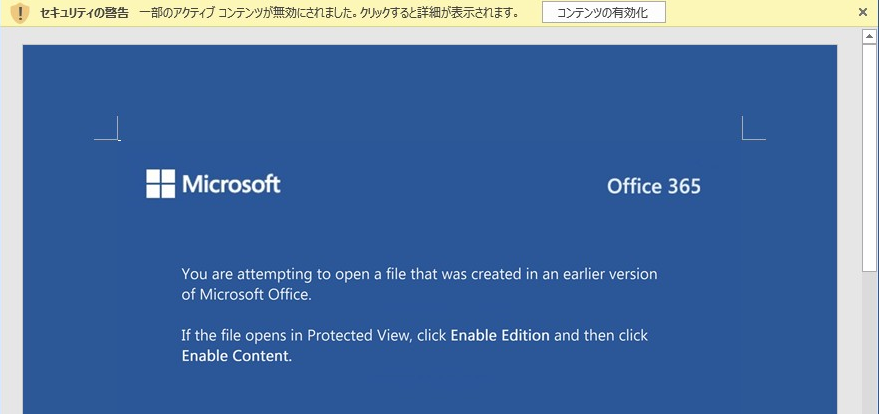

例えば、文書ファイルを開くと「文字化けを解消するため、マクロ機能を有効にしてください」と表示させるのも手口の一つです。

マクロ起動後、感染が疑われる場合、情報漏えいが生じている可能性があるほか、後続の攻撃者のための勝手口(バックドア)がネットワーク上に開けられている恐れがあります。

そのため、被害調査を最も安全かつ適切な手段で行うには「フォレンジック」の専門業者に相談・依頼する必要があります。

「フォレンジック調査」とは、デジタル機器から不正にかかわる情報を抽出する手法です。サイバー攻撃が行われた経路/マルウェアの感染経路/情報流出の有無を調査し、被害範囲の全体像を把握して、適切な対処を行うことが可能です。

詳しく調べる際はハッキング・乗っ取り調査の専門家に相談する

ハッキング、不正アクセス、乗っ取り、情報漏えいのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

ハッキング、不正アクセス、乗っ取り、情報漏えいのような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。しかし、自力で調査を行うと、調査対象範囲が適切でなかったり、意図しない証拠データの消失が発生しやすく、不完全な結果になる恐れがあります。

このような事態を防ぎ、適切な調査によって原因究明を行うためにも、ハッキング調査の専門家に相談することが重要です。

ハッキング調査では、インシデント対応のプロが初動対応から、専門設備でのネットワークや端末の調査・解析、調査報告書の提出によって問題の解決を徹底サポートします。

フォレンジックサービスの流れや料金については下記からご確認ください。

【初めての方へ】フォレンジックサービスについて詳しくご紹介

【サービスの流れ】どこまで無料? 調査にかかる期間は? サービスの流れをご紹介

【料金について】調査にかかる費用やお支払方法について

【会社概要】当社へのアクセス情報や機器のお預かりについて

デジタルデータフォレンジックでは、お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたします。

法人様の場合、ご相談から最短30分で初動対応のWeb打合せも開催しております。官公庁・上場企業・捜査機関等まで幅広い調査対応経験を持つ専門の担当者が対応させていただきます。

まずは、お気軽にご相談ください。

調査の料金・目安について

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

機器を来社お持込み、またはご発送頂ければ、無料で正確な見積りのご提出が可能です。

まずはお気軽にお電話下さい。

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。