DeadBoltランサムウェアは、主にNAS(ネットワーク接続ストレージ)を標的とするランサムウェアです。一般的なPC向けランサムウェアとは被害の特徴が異なります。特に、インターネットに公開されたQNAPやASUSTOR製のNASが狙われやすく、ファイルの暗号化に加えて、管理画面そのものが書き換えられる点が大きな特徴です。

NASは社内の共有ストレージやバックアップ用途で利用されることが多く、感染すると共有フォルダやバックアップ領域まで被害が及び、業務全体の停止につながるおそれがあります。そのため、DeadBoltはNAS特化型ランサムウェアとして特に注意が必要です。

本記事では、DeadBoltランサムウェアの特徴や主な感染経路、感染時に発生する被害、企業が取るべき対応について、わかりやすく解説します。

目次

DeadBoltランサムウェアの手口

DeadBoltは、NASが持つリモート管理機能や既知の脆弱性を足がかりに侵入し、保存されたデータを暗号化したうえで身代金を要求します。

とくにQNAPのQTS・QuTS、ASUSTORのADM環境では、過去に被害報告が相次いでおり、インターネット公開された構成が狙われやすい傾向があります。

NAS管理画面の脆弱性を悪用

DeadBoltでは、QNAPのQTS・QuTSやASUSTORのADMに存在する既知の脆弱性、あるいは公開された管理画面が侵入口として悪用されることがあります。古いファームウェアを使い続けている環境や、パッチ適用が遅れている環境では、攻撃者に狙われやすくなります。

また、QNAPのリモートアクセス機能やASUSTORのEZ-Connectのような利便性の高い機能は、設定次第で外部からの到達性を広げてしまいます。ルーターのUPnPを有効にしたまま、デフォルトポートで管理画面を公開し、DDNSと簡易なパスワードで運用している構成は、典型的なリスク要因になりやすいです。

こうした構成では、管理者にとっては「便利な遠隔管理」でも、攻撃者にとっては「直接触れられる入口」になります。社内で長く安定運用していたNASでも、インターネットに公開されているだけで侵入の恐れが高まる点に注意が必要です。

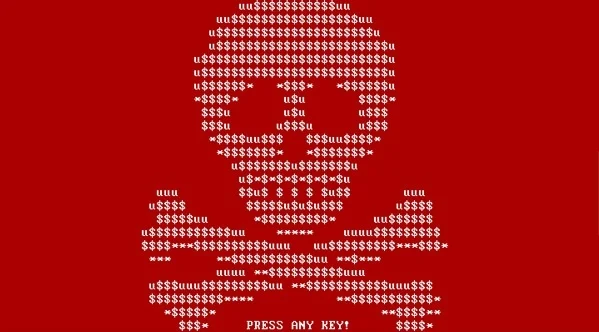

出典:QNAP

NASのファイルを暗号化

DeadBoltは侵入後、NAS内のファイルを一括で暗号化し、拡張子「.deadbolt」を付与することがあります。暗号化にはAES-128-CBCが使用されるケースが報告されています。

NASをファイルサーバやバックアップ装置として利用している場合、業務データだけでなくバックアップデータまで影響を受ける可能性があります。そのため、単一機器の問題ではなく、業務継続に直結するインシデントへ発展するリスクがあります。

また、NASに接続されたPCや他のストレージ、クラウド連携環境にまで影響が及んでいるケースもあるため、被害範囲は見た目以上に広がっている可能性があります。初動段階では、安易な再起動や初期化を避け、状況を整理することが重要です。

出典:QNAP

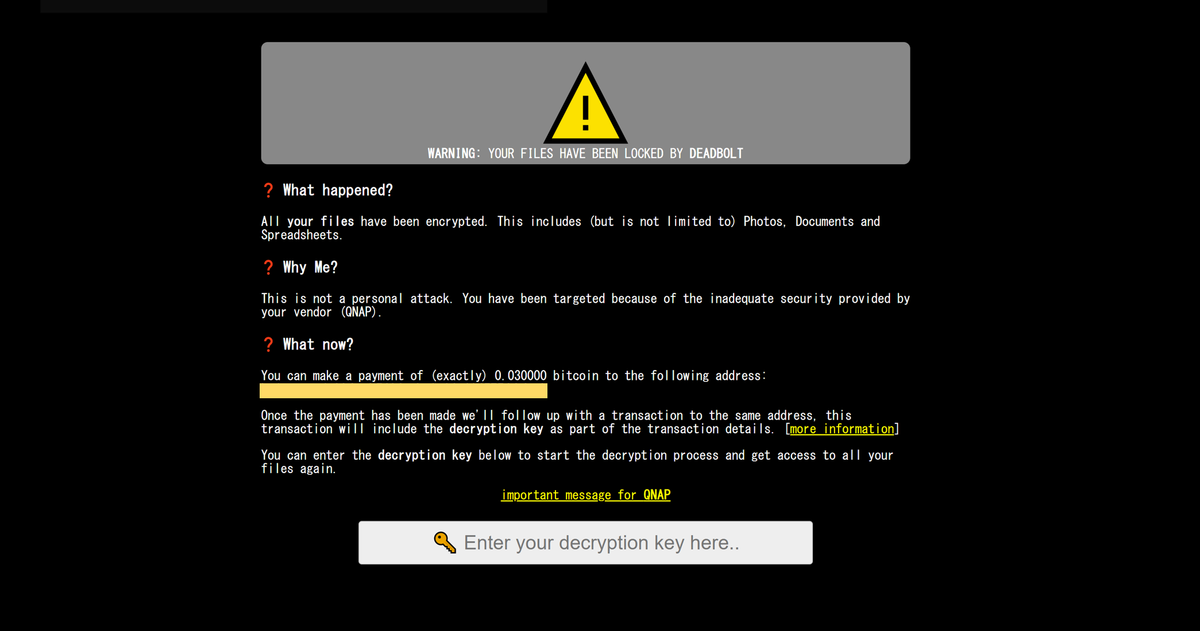

ログイン画面を書き換えて身代金を要求

DeadBoltの大きな特徴は、暗号化だけでなくNASの管理GUIまで改ざんする点です。通常のログイン画面や警告画面が消え、代わりに「あなたのNASはDeadBoltに暗号化された」といった趣旨のメッセージが表示されることがあります。

この画面には、Bitcoinアドレス、要求額、支払い方法、支払い後に復号キーを受け取るための案内などが表示されることがあります。管理者はいつものWeb管理画面にアクセスしたつもりでも、実際には攻撃者の用意したランサムノートを見せられている状態です。

そのため、「ログインできない」「管理画面が壊れた」と誤認して再設定や再起動を急ぐと、必要な証跡を失うことがあります。表示内容をスクリーンショットなどで記録し、証拠消失の恐れを避けながら状況を整理することが重要です。

DeadBolt感染による被害

DeadBoltは主にNAS(ネットワーク接続ストレージ)を標的とするランサムウェアであり、単一端末にとどまらず、組織全体のデータ基盤に影響を及ぼす可能性があります。ここでは、実際に発生し得る主な被害について整理します。

データの完全暗号化(アクセス不能)

DeadBoltに感染すると、NASに保存されているファイルはすべて暗号化され、通常の方法では開けなくなります。暗号化にはAESなどの強力な方式が使用され、ファイル名も「.deadbolt」といった拡張子に変更されます。

この状態では、業務データやバックアップを含むすべての情報にアクセスできなくなり、共有ストレージに依存した業務は即座に停止します。特にファイルサーバやバックアップ用途でNASを使用している場合、影響は広範囲に及びます。

出典:INFOSEC

元データの上書きによる復旧困難

DeadBoltは単にファイルをロックするだけでなく、元のデータを暗号化された状態で上書きする挙動が確認されています。そのため、復号キーがない場合の復旧は非常に困難になります。

一般的な復旧ツールを使用しても、復元できるのは一部に限られ、報告によっては復旧率が10〜40%程度にとどまるケースもあります。復旧困難な状態に陥る可能性が高い点が大きな特徴です。

管理者権限の喪失

DeadBoltはNASのシステム自体にも影響を及ぼし、管理画面を乗っ取ることがあります。ログイン画面がランサムノートに置き換えられるため、通常の管理操作ができなくなるケースも少なくありません。

これにより、IT担当者が状況を確認したり対処したりすることが難しくなり、初動対応が遅れる要因となります。

出典:INFOSEC

業務停止などの運用影響

NASは社内の共有ストレージとして重要な役割を担っているため、感染すると業務全体に影響が及びます。

たとえば、共有フォルダへのアクセスができなくなり、業務システムやバックアップ環境も停止します。特にファイルサーバやメディア保存環境では、業務そのものが継続できなくなる可能性があります。

出典:INFOSEC

金銭的損失と二次被害

DeadBoltは通常、1台あたり約0.03BTC前後の身代金を要求します。これに加えて、以下のような間接的な損失も発生します。

- 業務停止による売上損失

- 復旧・調査にかかるコスト

- 情報漏えいやコンプライアンス対応の負担

これらが重なることで、単なるシステム障害ではなく、経営レベルのリスクへと発展する可能性があります。

DeadBolt感染は単なるデータ障害ではなく、組織全体に影響する重大インシデントです。侵入経路や被害範囲の特定にはログ解析など専門対応が必要で、異常を検知した段階での迅速な対応が、被害拡大を防ぐ鍵になります。

状況の把握が難しい場合は、専門家による調査を検討することが重要です。当社では24時間365日、無料相談・診断・お見積りに対応しています。状況が不明確な段階でも問題ありませんので、お気軽にご相談ください。

DeadBoltランサムウェアに感染した場合の対処法

DeadBoltが疑われる場合は、復旧を急ぐより先に、被害拡大の防止と証拠保全を優先することが大切です。NASは共有基盤として使われることが多いため、初動対応を誤ると被害範囲が広がったり、後から侵入経路を追えなくなったりすることがあります。

NASをネットワークから隔離する

DeadBoltが疑われる場合は、まずNASをLAN・WANの両方から切り離し、被害の拡大を防ぐことが重要です。インターネット公開状態が続いていると、攻撃者との通信や追加操作が継続する可能性があります。

環境によっては、直ちに電源を切る判断が必要になることもありますが、電源断によって失われる情報もあるため慎重さが求められます。少なくとも共有アクセスを止め、他の端末やバックアップ先への影響が広がらないようにすることが先決です。

また、共有フォルダにアクセスしていたPC側にも不審な挙動がないかを確認し、必要に応じてマルウェアスキャンを行います。NAS単体の問題と決めつけず、接続していたクライアント環境まで視野に入れて対応することが大切です。

- NASの外部公開を停止し、LAN・WANから切り離します。

- 共有フォルダへのアクセスを中止し、接続中の端末を確認します。

- 関連するPCやサーバでも不審な挙動がないかを点検します。

証拠となるログやデータを保全する

DeadBoltのようなNASランサム被害では、侵入経路や攻撃の時系列を把握するためにログ保全が重要です。NAS本体のシステムログ、接続ログ、管理画面のアクセス履歴、ルーターやファイアウォールのログ、syslogサーバがある場合はその記録も対象になります。

ここで重要なのは、自己判断でログを整理したり、不要そうなファイルを削除したりしないことです。後から見ると小さな痕跡でも、侵入経路や攻撃開始時刻の特定に役立つ場合があります。

画面に表示されているランサムノートや管理画面改ざんの状態も、スクリーンショットで保存しておくと状況説明に役立ちます。時間が経つと証拠消失の恐れがあるため、復旧作業より先に記録を確保する意識が大切です。

- NAS本体、ルーター、FW、syslogの記録を保存対象として整理します。

- ランサムノートや改ざん画面の表示内容をスクリーンショットで残します。

- 削除や初期化を行わず、現状のまま専門家に引き渡せる状態を保ちます。

バックアップからの復旧を検討する

暗号化前のバックアップが残っている場合は、復旧の有力な手段になります。ただし、同じNAS内に保存していたバックアップは、すでに暗号化されている可能性があります。そのため、まずはバックアップの保存先と世代管理の有無を確認する必要があります。

別筐体のNAS、オフラインのUSB HDD、クラウドバックアップなど、DeadBoltの影響を受けていないコピーが残っていれば、復旧の選択肢が広がります。NAS側にスナップショット機能やバージョニング機能がある場合は、それが使えるかも重要な確認ポイントです。

ただし、侵入経路が不明なまま復元だけを進めると、再び同じ手口で被害を受ける可能性があります。復旧は重要ですが、原因確認と切り離して進めないことが大切です。

- 暗号化前バックアップの有無と保存先を確認します。

- 同一NAS内か、別筐体・オフラインかを切り分けます。

- 侵入経路の確認と並行して、安全に戻せる復旧方法を判断します。

ランサムウェア調査の専門業者に相談する

DeadBoltはNAS特化型のランサムウェアであり、ファイル暗号化だけでなく、管理画面改ざんや外部公開設定の問題まで絡むことがあります。自力での確認だけでは、復号の可否よりも重要な「どこから侵入されたのか」「どこまで影響したのか」が分からないままになることがあります。

専門調査会社であれば、NASの侵入経路調査、被害範囲の特定、ログ解析、証跡保全などを通じて、復旧判断の材料を整理できます。どのフォルダまで影響したのか、どのユーザーやクライアントまで確認すべきかを客観的に把握できる点は大きな利点です。

また、社内で意思決定するための判断材料や、経営層へ説明するための資料が必要な場面でも、第三者の分析が役立ちます。原因が不明なまま再運用することは再侵入の恐れがあるため、初動段階から専門家を交える価値があります。

- 管理画面改ざんの有無、暗号化範囲、表示メッセージをまとめます。

- NASの機種、OSバージョン、公開設定、リモート接続機能の利用状況を整理します。

- ログ保全状況とバックアップの有無を確認し、専門家に共有します。

私たちデジタルデータフォレンジックは官公庁、上場企業、捜査機関等を含む幅広いインシデントに対応経験があります。お電話またはメールでお問合せいただくと、状況のヒアリングと対応方法、お見積りを無料でご案内いたしますので、まずはお気軽にご相談ください。

自力で対応できない場合はフォレンジック調査の専門業者に依頼する

ハッキングや不正アクセス、ウイルス感染、情報漏えいなどの問題が起きた際、自分だけでの対応が難しいと感じたら、迷わずフォレンジック調査の専門業者に相談しましょう。

ハッキングや不正アクセス、ウイルス感染、情報漏えいなどの問題が起きた際、自分だけでの対応が難しいと感じたら、迷わずフォレンジック調査の専門業者に相談しましょう。

どこから侵入され、どんな情報が漏れたのかを正しく把握することが重要です。特に、被害が大きい場合や情報が悪用された疑いがある場合は、専門家によるフォレンジック調査を実施することで、被害の拡大を未然に防ぐ有効な対策につながります。

信頼できる業者を選び、早めに動くことが、トラブルを最小限に抑えるポイントです。

フォレンジックサービスの流れや料金については下記からご確認ください。

【初めての方へ】フォレンジックサービスについて詳しくご紹介

【サービスの流れ】どこまで無料? 調査にかかる期間は? サービスの流れをご紹介

【料金について】調査にかかる費用やお支払方法について

【会社概要】当社へのアクセス情報や機器のお預かりについて

デジタルデータフォレンジックの強み

デジタルデータフォレンジックは、迅速な対応と確実な証拠収集で、お客様の安全と安心を支える専門業者です。デジタルデータフォレンジックの強みをご紹介します。

累計相談件数47,431件以上のご相談実績

官公庁・上場企業・大手保険会社・法律事務所・監査法人等から個人様まで幅広い支持をいただいており、累積47,431件以上(※1)のご相談実績があります。また、警察・捜査機関から累計409件以上(※2)のご相談実績があり、多数の感謝状をいただいています。

(※1)集計期間:2016年9月1日~

(※2)集計機関:2017年8月1日~

国内最大規模の最新設備・技術

自社内に40名以上の専門エンジニアが在籍し、17年連続国内売上No.1のデータ復旧技術(※3)とフォレンジック技術でお客様の問題解決をサポートできます。多種多様な調査依頼にお応えするため、世界各国から最新鋭の調査・解析ツールや復旧設備を導入しています。

(※3)第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(2007年~2023年)

24時間365日スピード対応

緊急性の高いインシデントにもいち早く対応できるよう24時間365日受付しております。

ご相談から最短30分で初動対応のWeb打合せを開催・即日現地駆けつけの対応も可能です。(法人様限定)自社内に調査ラボを持つからこそ提供できる迅速な対応を多数のお客様にご評価いただいています。

デジタルデータフォレンジックでは、相談から初期診断・お見積りまで24時間365日体制で無料でご案内しています。今すぐ専門のアドバイザーへ相談することをおすすめします。

調査の料金・目安について

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

機器を来社お持込み、またはご発送頂ければ、無料で正確な見積りのご提出が可能です。

まずはお気軽にお電話下さい。

【法人様限定】初動対応無料(Web打ち合わせ・電話ヒアリング・現地保全)

❶無料で迅速初動対応

お電話でのご相談、Web打ち合わせ、現地への駆け付け対応を無料で行います(保全は最短2時間で対応可能です。)。

❷いつでも相談できる

365日相談・調査対応しており、危機対応の経験豊富なコンサルタントが常駐しています。

❸お電話一本で駆け付け可能

緊急の現地調査が必要な場合も、調査専門の技術員が迅速に駆け付けます。(駆け付け場所によっては出張費をいただく場合があります)

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。

この記事を書いた人

デジタルデータフォレンジック

エンジニア

累計ご相談件数47,431件以上のフォレンジックサービス「デジタルデータフォレンジック」にて、サイバー攻撃や社内不正行為などインシデント調査・解析作業を行う専門チーム。その技術力は各方面でも高く評価されており、在京キー局による取材実績や、警察表彰実績も多数。