企業や組織を標的とするランサムウェア攻撃は年々高度化しており、メールの添付ファイルをきっかけに感染するケースが多く報告されています。

感染すると、PCやネットワーク上のファイルが暗号化され、復号と引き換えに身代金を要求される可能性があります。対応を誤ると証拠となるデータが失われるおそれがあり、原因の特定や被害範囲の把握が難しくなる場合があります。

この記事では、Lockyランサムウェアの基本的な特徴や感染経路、想定される被害、そして感染が疑われる場合の対処方法について、専門的な視点からわかりやすく解説します。

目次

Lockyランサムウェアとは

Lockyランサムウェアは、感染したパソコンやネットワーク上のファイルを暗号化し、復号と引き換えに身代金を要求するマルウェアの一種です。

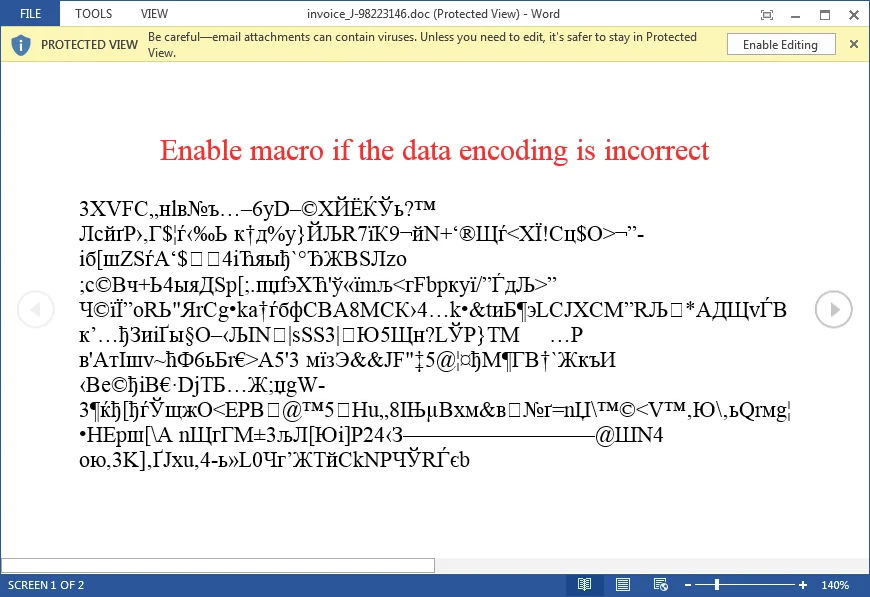

このランサムウェアは、主にメールの添付ファイルを利用して感染を拡大します。ユーザーが添付されたWord文書を開き、マクロを有効化してしまうことで、インターネット上のサーバーからマルウェアがダウンロードされ、端末が感染します。

Lockyは感染後、PC内のデータを暗号化するだけでなく、ネットワークドライブや共有フォルダに保存されたファイルも対象とするため、企業ネットワーク全体に被害が拡大する可能性があります。

Lockyランサムウェアの感染の流れ

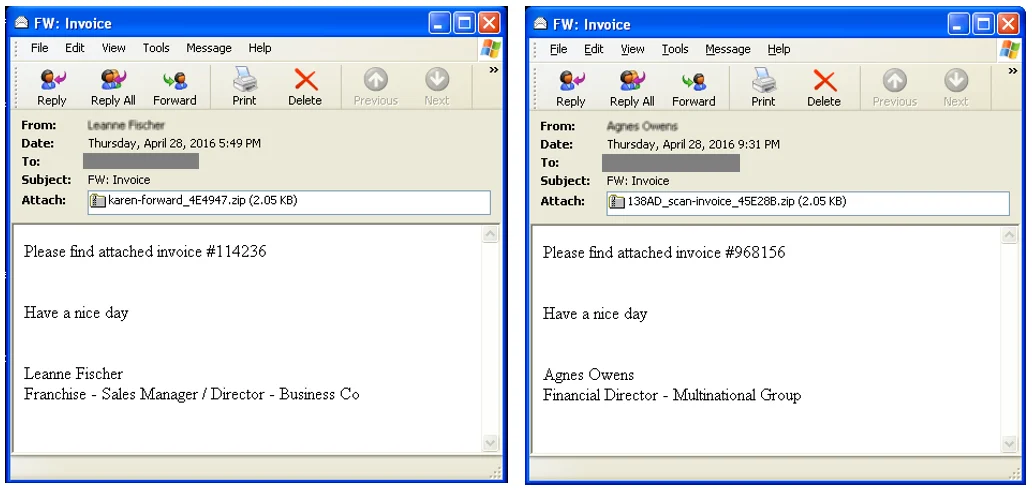

Lockyランサムウェアは、主にスパムメールを利用した攻撃によって拡散します。攻撃者は業務メールを装ったメッセージを送信し、ユーザーに添付ファイルを開かせることで感染を引き起こします。

- 請求書や業務連絡を装ったメールが届く

- 添付されたWord文書をユーザーが開く

- 「内容を正しく表示するため、マクロを有効にしてください」などと表示される

- ユーザーがマクロを有効化する

- マクロが実行され、不正なプログラムがインターネット上からダウンロードされる

- PCがランサムウェアに感染する

このように、ユーザーの操作をきっかけに感染が成立する点が特徴であり、メールの内容が業務に関連しているように見えるため、被害が拡大しやすいとされています。

出典:Ars Technica

Lockyランサムウェアの手口

Lockyランサムウェアの主な手口は次のとおりです。

スパムメールによる感染

Lockyランサムウェアの最も一般的な感染経路はスパムメールです。

請求書や配送通知、履歴書などを装ったメールに添付ファイルが付けられ、受信者が開くことで感染するケースが多く確認されています。

特に企業を狙う攻撃では、業務メールに似せた文面が使われることが多く、担当者が不審に思わず開いてしまう可能性があります。

マクロ付きOfficeファイルの実行

メールに添付されたWordやExcelファイルを開くと、「マクロを有効にしてください」というメッセージが表示される場合があります。ユーザーがマクロを有効化すると、不正なスクリプトが実行され、ランサムウェアがダウンロードされる仕組みです。

このような手口では、ユーザーの操作がきっかけとなるため、セキュリティ教育やメールフィルタリングが重要になります。

Lockyランサムウェア感染後の動作

Lockyに感染すると、ユーザーが気付かないうちにシステム内部で複数の処理が実行されます。これにより、端末内のファイルやネットワーク上の共有データが暗号化されます。

PCやネットワークドライブのスキャン

まず、Lockyは感染した端末内のファイルやフォルダをスキャンします。さらに、ネットワークドライブや共有フォルダにアクセス可能な場合は、それらのデータも対象として調査します。

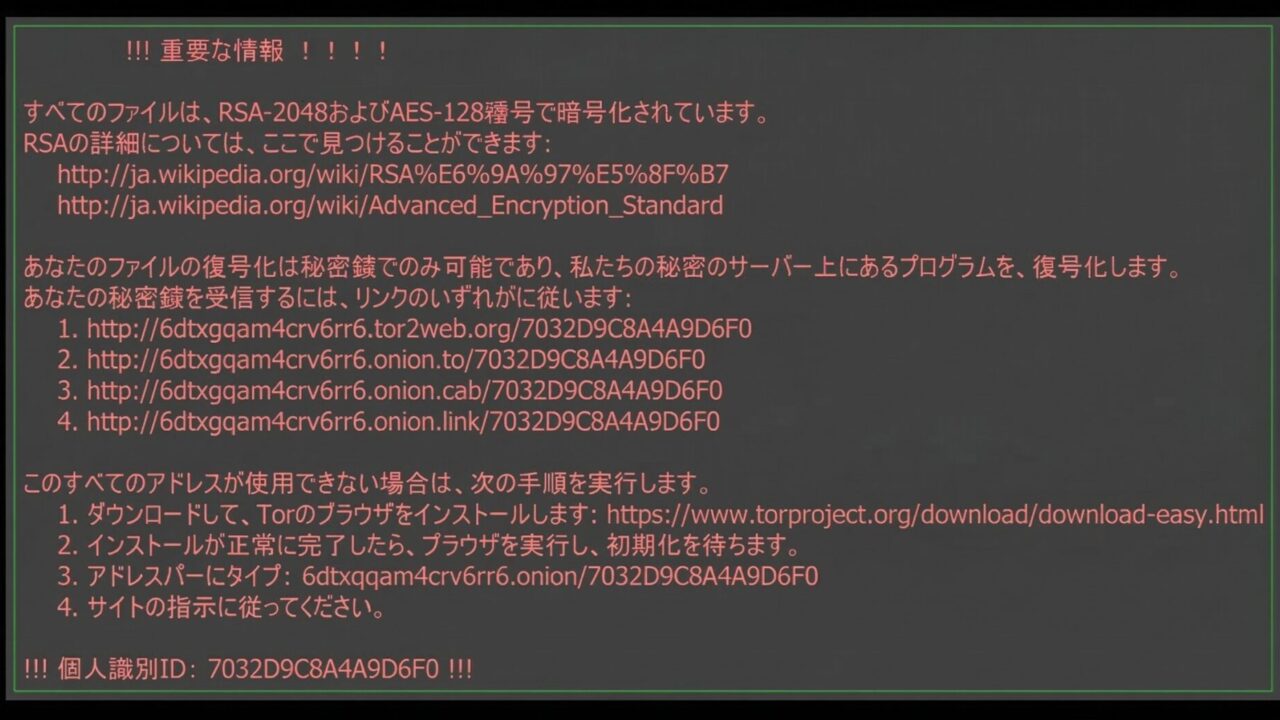

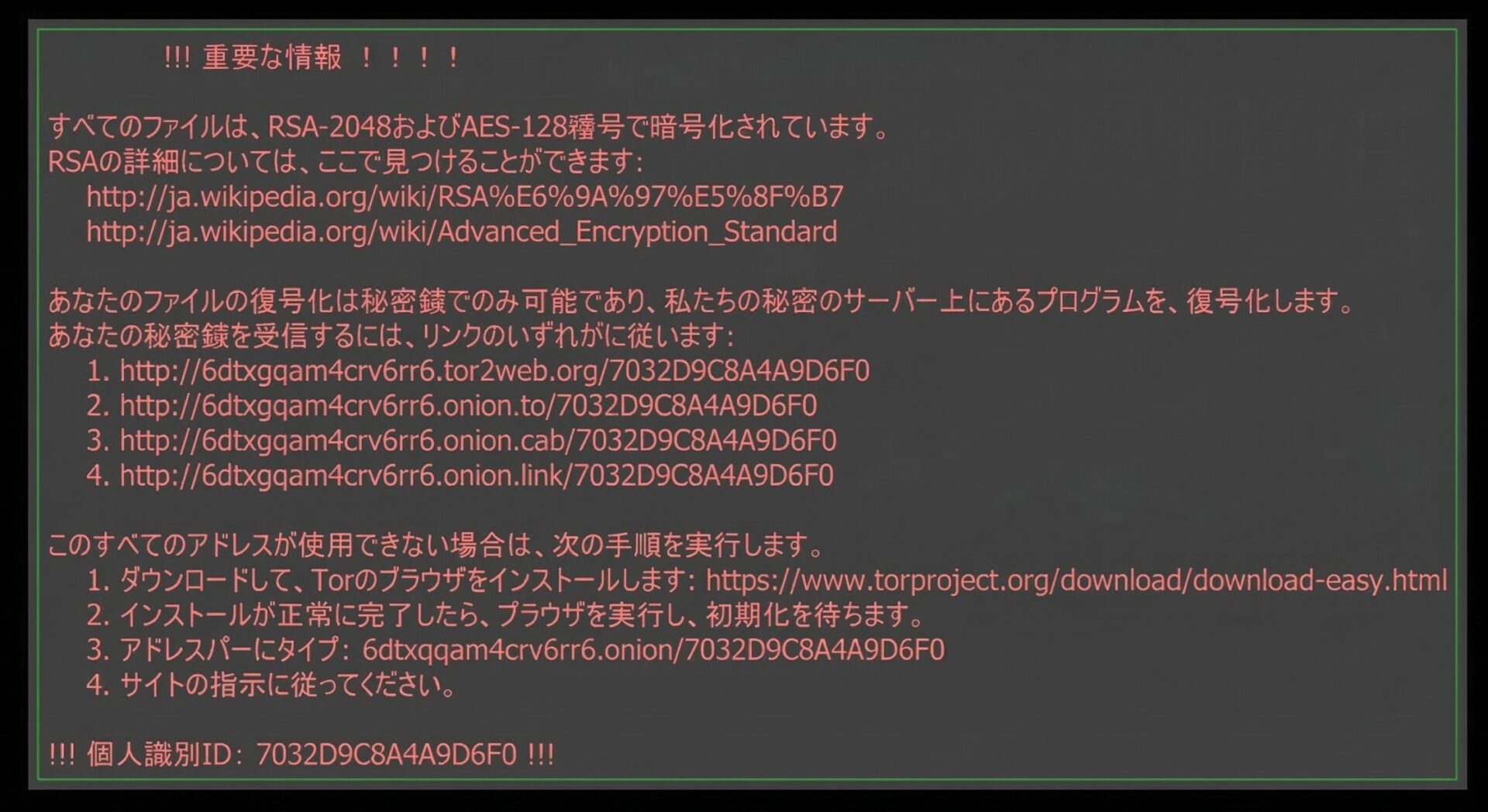

ファイルの暗号化

スキャンによって検出されたファイルのうち、文書や画像、データベースなどの重要なファイルが暗号化されます。暗号化の対象には、次のようなファイルがあります。

- WordやExcelなどの文書ファイル

- 画像ファイル

- 音楽や動画ファイル

- データベースファイル

- Web関連のファイル

拡張子「.locky」への変更

暗号化されたファイルは、元のファイル名が変更され、ランダムな文字列と「.locky」という拡張子が付けられます。これにより、ユーザーはファイルを開けなくなります。

出典:Ars Technica

Lockyランサムウェアに感染した時の対処法

ランサムウェアの被害を最小限に抑えるためには、初動対応が重要です。被害の拡大を防ぎながら、原因と被害範囲を把握することが求められます。

ネットワークから端末を隔離する

まず初めに、感染が疑われる端末をネットワークから隔離します。LANケーブルを抜く、Wi-Fiを切断するなどの方法で、他の端末への感染拡大を防ぐことが重要です。

- 感染が疑われる端末のネットワーク接続を切断する

- 共有フォルダやNASへのアクセスを停止する

- 他の端末にも同様の症状があるか確認する

証拠となるログやデータを保全する

感染原因や侵入経路を特定するためには、ログや端末データの保全が重要です。誤った操作を行うと、証拠が消失するおそれがあります。

- サーバーや端末のログを保存する

- 感染端末のディスクイメージ取得を検討する

- メールや添付ファイルなど、感染経路に関する証拠を保全する

被害範囲を確認する

どの端末やサーバーが影響を受けているのかを確認することで、復旧の優先順位や封じ込めの方針を決定できます。

- 暗号化されたファイルの範囲を確認する

- ネットワーク内の他の端末の状態を調査する

- バックアップデータの安全性を確認する

専門業者へ調査を依頼する

ランサムウェア感染の原因や侵入経路を特定するには、専門的な調査が必要になる場合があります。自己判断で対応を進めると被害が拡大するおそれがあるため、注意が必要です。

- 感染端末やログデータを保全する

- 侵入経路や影響範囲を専門家が解析する

- 調査結果をもとに再発防止策を検討する

ランサムウェア感染の調査は専門業者へ依頼する

ランサムウェア感染が疑われる場合、自己対応だけで原因や被害範囲を正確に把握するのは難しい場合があります。特に、ログや通信履歴などのデータは時間の経過とともに上書きされるため、証拠が消失するおそれがあります。

専門のフォレンジック調査会社に依頼することで、侵入経路や感染の拡大範囲、攻撃者の活動履歴などを技術的に解析し、被害状況を客観的に把握できます。

私たちデジタルデータフォレンジックでは、ランサムウェア感染の原因調査や被害範囲の特定、証拠保全を含めたフォレンジック調査に対応しています。

自力で対応できない場合はフォレンジック調査の専門業者に依頼する

ハッキングや不正アクセス、ウイルス感染、情報漏えいなどの問題が起きた際、自分だけでの対応が難しいと感じたら、迷わずフォレンジック調査の専門業者に相談しましょう。

ハッキングや不正アクセス、ウイルス感染、情報漏えいなどの問題が起きた際、自分だけでの対応が難しいと感じたら、迷わずフォレンジック調査の専門業者に相談しましょう。

どこから侵入され、どんな情報が漏れたのかを正しく把握することが重要です。特に、被害が大きい場合や情報が悪用された疑いがある場合は、専門家によるフォレンジック調査を実施することで、被害の拡大を未然に防ぐ有効な対策につながります。

信頼できる業者を選び、早めに動くことが、トラブルを最小限に抑えるポイントです。

フォレンジックサービスの流れや料金については下記からご確認ください。

【初めての方へ】フォレンジックサービスについて詳しくご紹介

【サービスの流れ】どこまで無料? 調査にかかる期間は? サービスの流れをご紹介

【料金について】調査にかかる費用やお支払方法について

【会社概要】当社へのアクセス情報や機器のお預かりについて

デジタルデータフォレンジックの強み

デジタルデータフォレンジックは、迅速な対応と確実な証拠収集で、お客様の安全と安心を支える専門業者です。デジタルデータフォレンジックの強みをご紹介します。

累計相談件数47,431件以上のご相談実績

官公庁・上場企業・大手保険会社・法律事務所・監査法人等から個人様まで幅広い支持をいただいており、累積47,431件以上(※1)のご相談実績があります。また、警察・捜査機関から累計409件以上(※2)のご相談実績があり、多数の感謝状をいただいています。

(※1)集計期間:2016年9月1日~

(※2)集計機関:2017年8月1日~

国内最大規模の最新設備・技術

自社内に40名以上の専門エンジニアが在籍し、17年連続国内売上No.1のデータ復旧技術(※3)とフォレンジック技術でお客様の問題解決をサポートできます。多種多様な調査依頼にお応えするため、世界各国から最新鋭の調査・解析ツールや復旧設備を導入しています。

(※3)第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(2007年~2023年)

24時間365日スピード対応

緊急性の高いインシデントにもいち早く対応できるよう24時間365日受付しております。

ご相談から最短30分で初動対応のWeb打合せを開催・即日現地駆けつけの対応も可能です。(法人様限定)自社内に調査ラボを持つからこそ提供できる迅速な対応を多数のお客様にご評価いただいています。

デジタルデータフォレンジックでは、相談から初期診断・お見積りまで24時間365日体制で無料でご案内しています。今すぐ専門のアドバイザーへ相談することをおすすめします。

調査の料金・目安について

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

機器を来社お持込み、またはご発送頂ければ、無料で正確な見積りのご提出が可能です。

まずはお気軽にお電話下さい。

【法人様限定】初動対応無料(Web打ち合わせ・電話ヒアリング・現地保全)

❶無料で迅速初動対応

お電話でのご相談、Web打ち合わせ、現地への駆け付け対応を無料で行います(保全は最短2時間で対応可能です。)。

❷いつでも相談できる

365日相談・調査対応しており、危機対応の経験豊富なコンサルタントが常駐しています。

❸お電話一本で駆け付け可能

緊急の現地調査が必要な場合も、調査専門の技術員が迅速に駆け付けます。(駆け付け場所によっては出張費をいただく場合があります)

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。