USBメモリなどの外部デバイスは、情報の持ち出し手段として悪用されることが多く、企業にとって内部不正や情報漏えいの重大なリスクとなります。

こうしたリスクに対応するには、USB接続の履歴を確認・保存することが重要です。ただし、ログ情報は上書きや削除が容易であり、電源OFFや通常操作でも痕跡が消える恐れがあります。

証拠が残っているうちに、操作履歴を適切に調査・保全できるかどうかが、被害の拡大防止と原因特定の鍵を握ります。

本記事では、WindowsにおけるUSB接続履歴の確認方法や、証拠として活用するための調査手段について、フォレンジック専門会社がわかりやすく解説します。

目次

USB接続の履歴を確認して分かること

USBの接続履歴を調べることで、単なる操作の記録にとどまらず、ウイルス感染の原因や社内不正の兆候といった、より深刻なインシデントの手がかりを得ることができます。

ここでは、特に企業の情報管理担当者が注意すべき2つのケースを解説します。

ウイルスに感染した原因

ウイルスに感染したUSBメモリを接続すると、マルウェアが自動実行され、他の端末にも感染が拡がるリスクがあります。

このときのUSB接続記録が残っていれば、「いつ」「どの端末に」「どのUSBが接続されたか」を把握でき、感染の起点を特定できます。

- 動作が極端に遅くなった

- ファイルが開けない・壊れる

- 不審なプログラムが自動で起動

- セキュリティソフトが脅威を検出

これらの症状が見られる場合は、USB接続ログの確認に加え、フォレンジック調査で感染経路と被害範囲の特定が推奨されます。

社内不正(退職者の情報持ち出し)

USBによる情報の不正持ち出しは、退職直前や休日・深夜帯の操作が多く、不審なタイミングのログが重要な証拠になります。

以下のようなファイルが持ち出された場合、重大なリスクを引き起こします。

- 顧客情報・取引先名簿

- 価格表・営業戦略・見積データ

- 製品設計図・ソースコード

- 財務資料・事業計画

個人情報が含まれる場合、報告義務や行政指導、損害賠償リスクも発生します。ログ調査だけでなく、削除ファイルの復元や改ざん痕跡の確認には専門的な対応が必要です。

USB接続履歴を記録するためのログ設定【Windows対応】

Windowsでは、USBメモリなどの接続・取り外しに関する情報を「イベントログ」として記録できます。ただし、初期設定のままではログ保存が無効になっている場合が多く、その状態ではUSB接続履歴が残りません。

USB接続履歴を証拠として活用するためには、事前にログを有効化し、十分な保存期間を確保する設定が必要です。本章では、その具体的な設定方法と確認手順を解説します。

>>Windows PC で操作ログを取得・確認・調査する方法を解説

ログの保存を有効にして確認する方法

ログが有効であれば、イベントビューアーからUSB接続の履歴を確認できます。一方で、設定が無効だった場合、過去のUSB接続履歴は記録されていないため、別の調査手段が必要になります。

ログの保存が無効だと、自力でUSB接続履歴を確認することはできません。

その場合でも、フォレンジック調査によって、端末内部に残された痕跡からUSB接続履歴を復元できる可能性があります。情報持ち出しや社内不正が疑われる場合は、早期の専門相談が重要です。

ログ保存の有効化手順(DriverFrameworks-UserMode)

以下の手順で、USB接続ログが有効になっているかを確認できます。すでに有効であれば、操作履歴は保存されています。

- スタートメニューから「イベントビューアー」と検索して開く

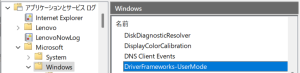

- 左メニューから「アプリケーションとサービスログ」→「Microsoft」→「Windows」→「DriverFrameworks-UserMode」→「Operational」を選択

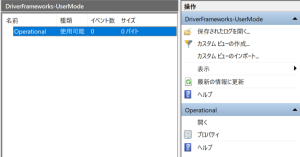

- 右ペインの「操作」から「ログを有効にする」をクリック

ログを長期間保存する設定方法

イベントログの保存容量が初期設定のままだと、古いUSB接続履歴が自動的に上書き・削除されてしまいます。調査や証拠保全を想定する場合は、ログ容量と保存方法を調整しておく必要があります。

- イベントビューアーを開く

- 左メニューから「アプリケーションとサービスログ」→「Microsoft」→「Windows」→「DriverFrameworks-UserMode」を展開

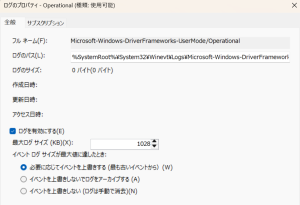

- 「Operational」を右クリック →「プロパティ」を選択

- 「最大ログサイズ(KB単位)」で保存容量を指定

- 「ログが最大サイズに達したときの処理」からいずれかを選択

- 必要に応じてイベントを上書きする

- イベントを上書きしない(容量で記録停止)

- 指定された日数より古いイベントを上書きする

- 設定完了後、「OK」をクリックして保存

証拠保全の観点では、ログが自動削除されない設定にしておくことが重要です。

USB接続のイベントログを確認する方法と見方

USBメモリを接続・取り外した際、Windowsではイベントログが自動で記録されます。これらのログを確認することで、誰が・いつ・どのUSBデバイスを使用したかを客観的に把握できます。

以下は、実際にUSBを操作した際に記録されたログの一例です。

| 日付と時刻 | ソース | イベントID |

|---|---|---|

| 2022/12/26 22:10:18 | Microsoft-Windows-DriverFrameworks-UserMode | 1004(接続) |

| 2022/12/26 22:11:04 | Microsoft-Windows-DriverFrameworks-UserMode | 1008(取り外し) |

これらは、「退職直前にUSBが接続された」「深夜帯に不審な接続があった」など、社内不正や情報漏えいの初動確認に活用できます。

ただし注意点として、ログ情報だけでは以下のことは判断できません。

- どのファイルがコピー・削除されたか

- 本当に機密情報が持ち出されたか

- ログが改ざん・削除されていないか

これらを正確に確認するには、フォレンジック調査による技術的な裏付けが必要となります。

USB接続履歴の確認方法【Windows10/11対応】

ここでは、USB接続履歴の保存が有効になっている前提で、実際に履歴を確認する方法を3つ紹介します。

①イベントビューアーでUSB接続履歴を確認する【Windows10/11】

Windowsの標準機能である「イベントビューアー」を使うことで、USB接続や取り外しのログを時系列で確認できます。

Windows 10/11で基本操作は共通ですが、画面の見え方に若干の違いがあります。

- スタートメニューから「イベントビューアー」と検索して起動

- 左ペインから「Windowsログ」→「システム」を選択

- 右側の「操作」から「現在のログのフィルター」をクリック

- 「イベントID」に 20001、2100、1003 などの接続関連IDを入力

- 表示されたイベントに「USBSTOR」などの記録があれば、USBの接続履歴が確認できます

不審な時間帯の接続や、見覚えのないデバイスの記録があれば、データの持ち出しリスクが高まります。特に、退職間際の従業員による接続履歴には注意が必要です。

②レジストリエディタでUSB接続履歴を確認する

Windowsの「レジストリエディタ」でも、過去に接続されたUSB機器の痕跡(デバイスIDやベンダー名)を確認できます。

ただし、接続の日時や操作内容は取得できず、扱いを誤るとシステムに不具合を与える可能性もあるため、慎重な操作が必要です。

- Windows検索バーに「regedit」と入力して、レジストリエディタを起動

- 左ペインから以下のキーへ移動:「HKEY_LOCAL_MACHINE\SYSTEM\MountedDevices」

- 右ペインに表示される

DosDevicesX:の項目を確認 - バイナリデータを右クリック →「バイナリデータの修正」で開き、USBSTOR やメーカー名などが含まれていれば、USB接続の痕跡です

レジストリ確認時の注意点

- 情報は限定的:接続日時や操作内容は確認できません

- 操作ミスのリスク:誤って編集すると、システム障害を起こす恐れがあります

- 専門知識が必要:初心者には難易度が高いため、無理に触らないのが安全です

レジストリに自信がない方は、イベントビューアーでの確認をおすすめします。

③専用ツールでUSB接続ログを記録・管理する方法

最近では、USB接続ログを効率的に管理するために、監視ツールやUSB管理ソフトを導入する企業が増えています。

これらのツールを使えば、接続履歴・使用時間・操作内容などをリアルタイムで記録・監視できるほか、管理者向けのダッシュボードで全社のUSB使用状況を把握できます。

- USBの接続・取り外し履歴の自動記録

- 接続デバイスの識別情報・ユーザーの操作ログの取得

- 許可ユーザーの制御・特定端末のみ接続を許可などのポリシー設定

- ログの保存期間・容量を自由に設定可能

ツール導入時の注意点

- 導入前の接続履歴は取得できない

- 設定ミスによりログが残らないリスクがある

- BIOSレベルなど一部の接続は検知不可

- ログ改ざんが行われた場合、調査が困難になることも

このため、すでに不正や情報漏えいの可能性がある場合は、ツールのログだけで判断せず、専門のフォレンジック調査を検討することが重要です。

USB接続ログは証拠になる?法的対応には裏付けが必要

USB接続ログは社内不正や情報漏えいの重要な手がかりになりますが、それだけでは法的な処分や訴訟に活用するには不十分な場合もあります。

ログの信頼性・完全性・操作履歴の裏付けが揃って初めて、懲戒・民事・刑事いずれの対応においても証拠として機能する状態になります。

特に以下のようなケースでは注意が必要です。

- ログが一部欠落している、もしくは途中で途切れている

- USBの使用を禁止していたのに、ログだけ残っている

- 本人が「接続していない」と否定している

こうした状況では、ログ改ざんや虚偽申告の可能性を含めた技術的裏付け調査(フォレンジック)が求められます。

USB接続の履歴を確認したい場合はフォレンジック調査に依頼する

USB接続ログをはじめ、操作履歴・削除痕跡・ファイルのコピー記録などは、PC内部に一時的または痕跡的に残ることがあります。

USB接続ログをはじめ、操作履歴・削除痕跡・ファイルのコピー記録などは、PC内部に一時的または痕跡的に残ることがあります。

社内不正・横領・情報持ち出し・職務怠慢のような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。適切な調査によって原因究明を行うためにも、フォレンジック調査の専門家に相談することが重要です。

特に、法的手続きが絡むケースや被害が広範囲に及ぶ場合は、専門家の力を借りることで被害の最小化と信頼性の高い証拠の収集が可能です。

>情報漏えい時の個人情報保護委員会への報告義務とは?詳しく解説

当社では、インシデント対応のプロが初動対応から、専門設備でのネットワークや端末の調査・解析、調査報告書の提出、ならびに報告会によって問題の解決を徹底サポートします。

フォレンジックサービスの流れや料金については下記からご確認ください。

【初めての方へ】フォレンジックサービスについて詳しくご紹介

【サービスの流れ】どこまで無料? 調査にかかる期間は? サービスの流れをご紹介

【料金について】調査にかかる費用やお支払方法について

【会社概要】当社へのアクセス情報や機器のお預かりについて

フォレンジック調査でUSB接続履歴から分かること

フォレンジック技術は、「いつ・どの端末に・どのUSB機器が接続されたか」といった履歴を追跡するだけでなく、ファイルのコピー・削除・改ざんといった痕跡を技術的に可視化することができます。

| USB関連のフォレンジック技術 | 活用例(調査目的) |

|---|---|

| USB接続ログの抽出・復元 | 退職者による情報持ち出しの有無を検証 |

| ファイル操作履歴の解析 | 持ち出されたファイルの種類・時刻の特定 |

| 消去されたログや証拠の復元 | 証拠隠滅の試みを技術的に裏付け |

| デバイス情報・接続者の特定 | 実際にUSBを使用した人物の特定材料になる場合も |

これらの情報を用いて、社内調査・懲戒処分・法的対応・警察相談などの対応が円滑に進められるようになります。

不正の証拠は、操作の繰り返しや電源OFFにより上書き・削除されてしまうことも多いため、疑わしい操作があった端末には手を加えず、ログが残っているうちに専門調査会社へ相談することが重要です。

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。