近年は、企業の個人情報の管理体制に厳しい目が向けられるようになっており、Emotetの感染が疑われる、もしくは感染してしまった場合被害実態や感染経路などを調査し、関係各所や個人情報保護委員会に報告する義務が発生します。

この記事では、Emotetの手口を説明するとともに、Emotet感染有無の確認方法、および感染後、企業がとるべき対応まで詳細に解説しています。

感染時もあわてず適切なステップを踏み、抜け漏れのない対応を行うようにしましょう。

\サイバーセキュリティ専門家へ24時間365日で無料相談/

目次

Emotet(エモテット)とは

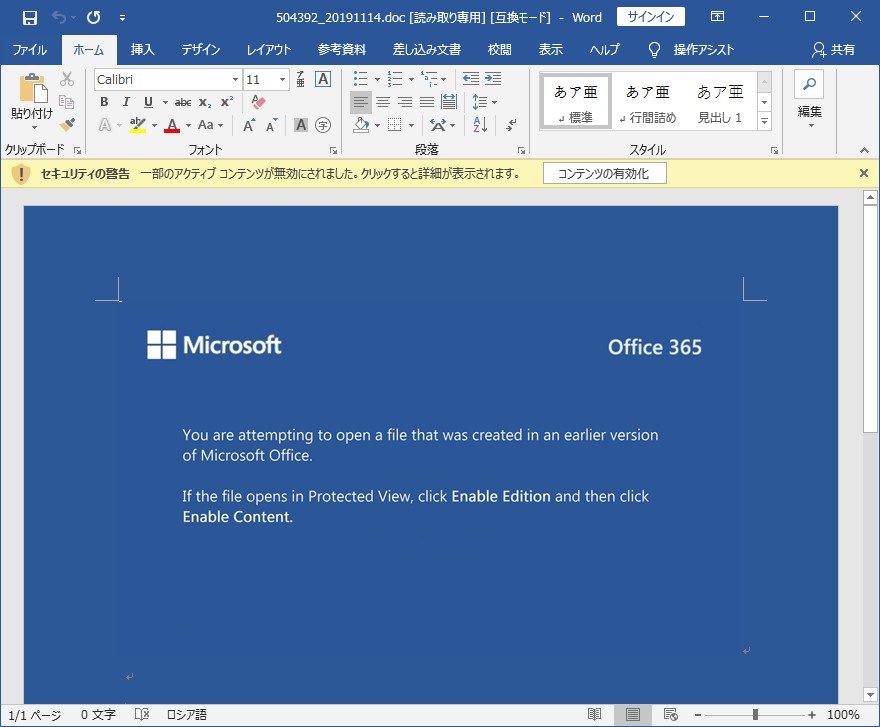

Emotetは、officeファイルを展開時、黄色い警告バーに表示された「コンテンツの有効化」をクリックすることで感染します。

Emotetは、officeファイルを展開時、黄色い警告バーに表示された「コンテンツの有効化」をクリックすることで感染します。

Emotet(エモテット)は、Windowsを標的にしたトロイの木馬型のマルウェアです。

その特徴は次のように言い表すことができます。

- Emotetは、なりすましメールの添付ファイル(word, excel)やリンクを介して感染を広げる。

- 感染後は自分の名前で知り合いにスパムが勝手に送信される可能性がある。

- それ以外にも「情報漏えい」「他のマルウェアに感染する」といった二次被害に遭う可能性がある。

- 感染すると、端末内の情報を収集し、パスワードやクレジットカード番号などの個人情報を盗み出されてしまう。

- Emotetはあらゆる手段でセキュリティ検知をすり抜けようとするため、ウイルス対策ソフトで検出されないことも珍しくない。

- 企業や個人はセキュリティ対策を十分に行い、Emotetの感染を予防するとともに、実際に被害に遭遇した場合は、被害範囲や脆弱性を特定し、関係者や行政に周知する必要がある。

Emotetに感染した場合の被害事例をまとめると次のとおりです。

- 情報漏えいの被害を受ける

- ランサムウェアなど、他のマルウェア感染リスクが拡大する

- 同一ネットワーク内で自己増殖する

- 第三者攻撃への踏み台にされる

- 個人情報や機密情報の流出

- 他のデバイスに伝染する

Emotetに感染した場合、外部に機密情報を送信される恐れも

Emotetに感染した場合、メールインフラを悪用され、外部のC&Cサーバーに情報を送信することもあります。社内向けメールが外部に送信されると重大な問題を引き起こす可能性があるため、Emotet感染を疑った場合、メールインフラのログを調査することが重要です。

ログからは、感染端末がC&Cサーバーに接続しているかどうかや、スパムメールが送信されているかどうかなど、重要な情報が得られます。

この場合、端末のログを特殊な方法で調査する「フォレンジック」技術が有効です。フォレンジック調査では、C&Cサーバーの悪用、スパムメール送信の確認ができるだけでなく、感染源となった脆弱性も特定できます。Emotet感染の調査においては、感染端末だけでなく、メールインフラのログのフォレンジック調査をおすすめします。

◎フォレンジック調査を考えている方へ (お見積りまで完全無料)

フォレンジック調査は、DDF(デジタルデータフォレンジック)までご相談ください。

累計47,431件のご相談実績(※1)があり、他社にはないデータ復旧業者17年連続国内売上No.1のデータ復旧技術(※2)とフォレンジック技術を駆使してお客様の問題解決をサポートします。

✔不正アクセスの形跡があると報告された

✔退職者がデータを持ち出しているかもしれない

✔社員がデータを改ざんして金銭を横領しているかもしれない

上記のようなご相談から調査項目/作業内容のご提案、お見積りまでは完全無料。安心してご相談ください。

\24時間365日 相談受付/

※1 データ復旧専門業者とは、自社及び関連会社の製品以外の製品のみを対象に保守及び修理等サービスのうちデータ復旧サービスを専門としてサービス提供している企業のこと

第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(集計期間:2007年~2023年)

※2 累計ご相談件数47,431件を突破(期間:2016年9月1日~)

Emotet(エモテット)感染時、企業のリスクとは?

Emotetは、ボットネットとして機能するマルウェアであり、スパムメールを介して拡散することで、感染したコンピュータを制御します。このマルウェアに感染すると、ユーザーの機密情報を盗み出すことができ、情報漏えいリスクが発生します。

Emotetが盗み出す可能性がある情報には、以下のものが含まれます。

- パスワード、クレジットカード情報、銀行口座情報などの個人情報

- ビジネスメール、電子メールアドレス、コンタクトリスト、社内文書などの機密情報

- 感染したコンピュータ内にあるファイルやデータのアクセス権限

これらの情報が漏えいすると、企業にとっては非常に大きなリスクが生じます。

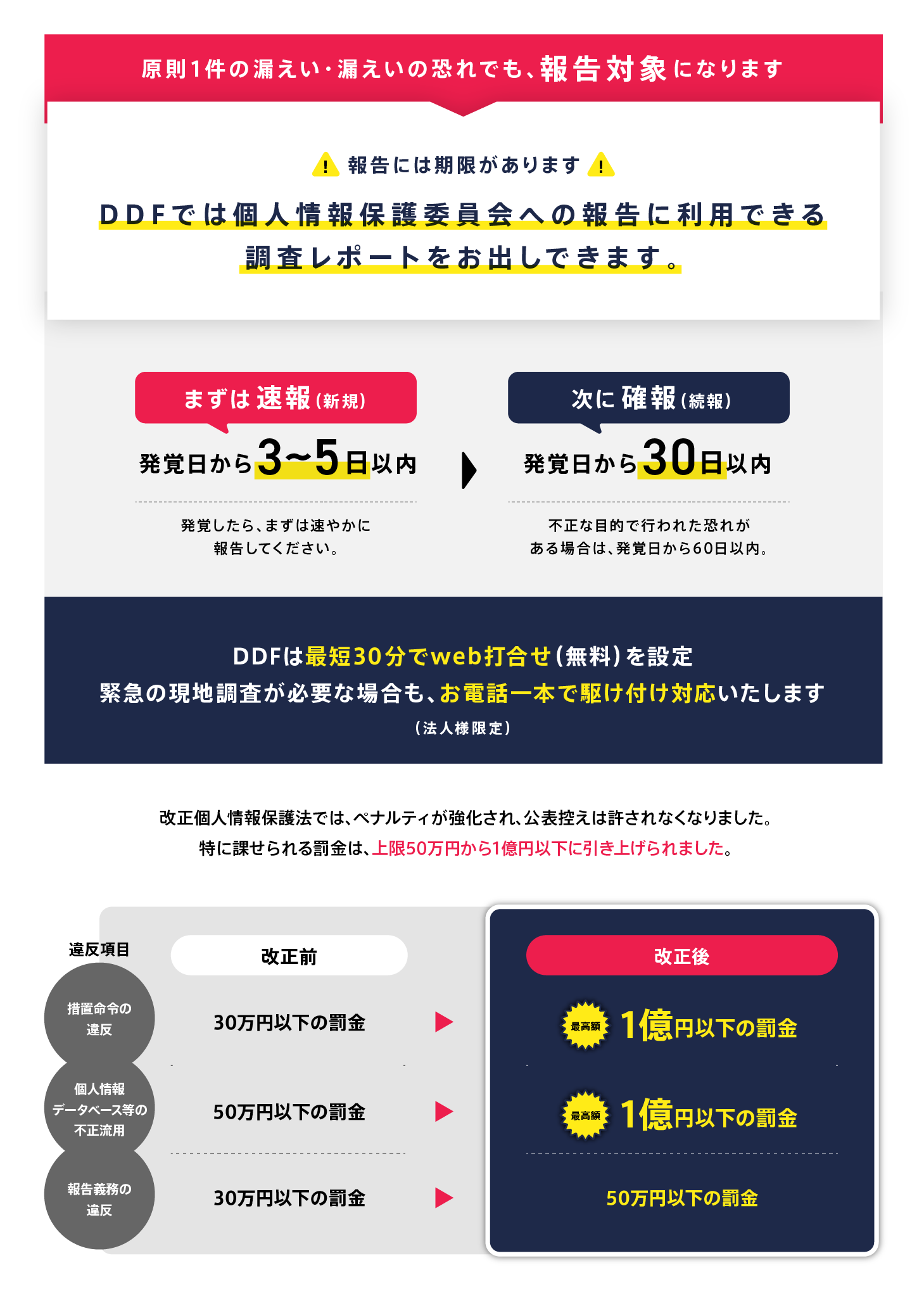

2022年4月から改正個人情報保護法が施行

2022年4月に施行された「改正個人情報保護法」では、1件以上の個人データの漏えいや、漏えいが発生する可能性がある場合、報告と通知が法人(企業・組織)に義務付けられました。適切な対応をしない企業には重いペナルティが課せられます。たとえば、もし違反した場合、最大1億円以下の罰金が科される可能性があります。

このため法人は情報漏えいの有無や規模、サイバー攻撃の感染経路や影響範囲を調査し、関係者に報告し、再発防止に向けて脆弱性を特定する必要があります。

しかし、これは自社で対応することが困難であるため、情報漏えいの有無や感染経路を、正しい手続きで調査できる「デジタル・フォレンジック」の重要度が、年々増加しています。

フォレンジック調査の詳細については下記の記事でも詳しく解説しています。

Emotet感染被害についての責任を追及される場合も

Emotetのようなマルウェア感染が発生した場合、不適切な対応を行うと、法的観点からの罰則だけでなく、取引先からの賠償請求がある可能性があるため、まずは被害の全容を明らかにする必要があります。

この際、フォレンジック調査が有効です。フォレンジック調査では感染が発生した端末からは、攻撃者の手法や使用された悪意のあるプログラム、被害の範囲など、多くの情報が収集できます。これらの情報を元に、被害の原因や経緯を明らかにすることができます。その結果、企業は被害を正確に把握することができ、取引先に対して説明することができます。

また、調査結果を元に、セキュリティ対策の見直しや強化を行うことで、同様の被害を未然に防ぐことができます。調査と対策の観点から両輪での対応を行っていきましょう。

\サイバーセキュリティ専門家へ24時間365日で無料相談/

Emotet(エモテット)の感染有無を確認する方法

Emotet(エモテット)の感染有無を確認する方法としては次のものを挙げることが出来ます。

- 「Emotet」感染確認ツール「EmoCheck」を使う

- C&Cサーバーへの不正通信を確認/ネットワークトラフィックログを確認する

- ウイルス対策ソフトでスキャンを掛ける

- Windows Defenderを利用する

- Emotet調査に対応した専門業者を利用する

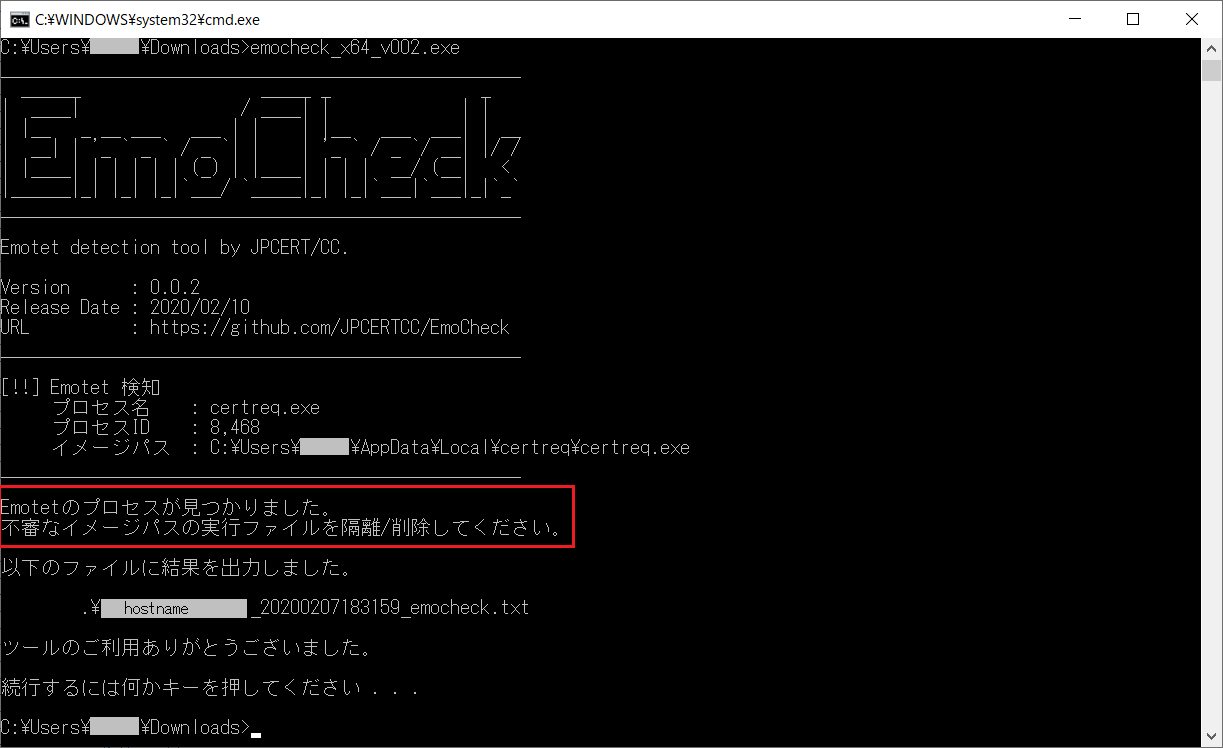

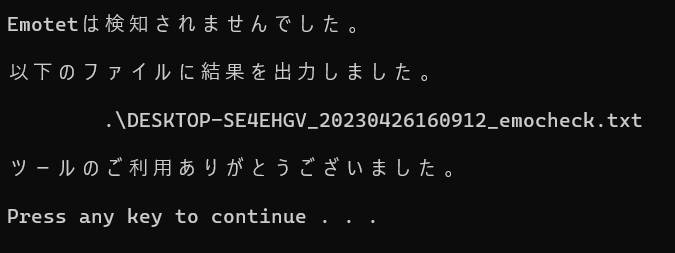

①「Emotet」感染確認ツール「EmoCheck」を使う

EmoCheckとは、JPCERT/CCが「GitHub」で公開している感染確認ツールです。Emotetのスキャンに特化した無料ツールで、感染有無をすぐ確認したい場合、有効です。

Emotetの感染を確認するための手順は以下の通りです。

- 「GitHub」から最新のexeファイル(emocheck_v2.x_x64.exe

)をダウンロードします。 - exeファイルを起動後、自動でスキャンが行われます。

- スキャンが完了すると、Emotetの感染が検出されたかどうかを表示されます。検出された場合は、システムからEmotetを削除する必要があります。

ただし、EmoCheckでは検知できない感染パターンも存在するため、ほかのウイルス対策ソフトも併用するようにしましょう。

②C&Cサーバーへの不正通信を確認(ネットワークトラフィックのログを確認する)

C&Cサーバーへの不正通信を確認する場合、ネットワークトラフィックのキャプチャを取得する必要があります。

ネットワークトラフィックのキャプチャデータとは「通信しているコンピューター同士のネットワーク上を流れるデータ」を取得したものです。このキャプチャデータを分析することで、ネットワークのトラブルシューティングやセキュリティ分析が可能になり、セキュリティインシデント発生時のフォレンジック調査にも利用されます。

なお、キャプチャは、通信内容を記録するパケットキャプチャツールを使用して取得することができます。代表的なツールとしては「Wireshark」や「tcpdump」などがあります。

トラフィックのパターンを把握する

次に、取得したキャプチャデータを分析し、C&Cサーバーへの通信を特定する必要があります。ただし、キャプチャデータは、非常に多量の情報が含まれているため、必要な情報を抽出するために整理する必要があります。この際、キャプチャデータから、トラフィックのパターンを把握することで、不正通信の有無を確認できます。たとえば、通信がひんぱんに行われているポート番号や、通信相手のIPアドレス、通信量などを調べることができます。

まとめます。C&Cサーバーへの通信を特定するためには、以下の手順を実施します。

①通信先IPアドレスの特定

キャプチャデータを分析し、通信先のIPアドレスを特定します。通常、C&Cサーバーへの通信は、マルウェアのネットワークトラフィックが増加している期間に行われるため、通信先のIPアドレスが頻繁に出現することがあります。

②通信先のドメイン名の特定

通信先のIPアドレスが特定できた場合、そのIPアドレスに対応するドメイン名を調査します。ドメイン名は、通信内容の解析に役立ちます。

③通信のパターンの特定

C&Cサーバーへの通信は、通常、定期的に行われるため、通信のパターンを特定することができます。たとえば、毎日同じ時間帯に通信が発生する場合、その通信がC&Cサーバーへの通信である可能性が高くなります。

以上の手順を踏まえて、C&Cサーバーへの通信を特定することができます。

ただし、マルウェアの作者はC&Cサーバーを頻繁に変更するため、通信先のアドレスが頻繁に変更される場合があります。つまり、特定のアドレスをブロックするだけでは意味がないため、最新の脅威情報に基づく対策が必要です。

\法人様・個人様問わず対応 24時間365日無料相談OK!/

③ウイルス対策ソフトでスキャンを掛ける

Emotetそのものは、通常のウイルスソフトだと検知しにくいため、ウイルス対策ソフトでスキャンを掛けるだけでは不十分です。しかし、Emotetは他のマルウェアも引き寄せるため、ウイルス対策ソフトを併用することが大切です。

④Windows Defenderを利用する

Windows Defenderは、Windowsに標準搭載されているセキュリティソフトです。

Emotetは、Windowsを対象としたマルウェアであり、ほかのセキュリティソフトでは検知・ブロックできなくても、Windows Defenderだとブロックすることが可能です。

Windows DefenderでEmotetの感染を確認する手順は以下の通りです。

- Windows Defenderを起動します。

- デスクトップにあるWindows Defenderのアイコンをクリックするか、スタートメニューからWindows Securityを検索して起動します。

- Windows Defenderのウイルスと脅威の保護画面に移動し、[スキャンオプション]をクリックします。

- [Windows Defender Offline Scan]を選択して、スキャンを実行します。

- スキャンが完了すると、検出された脅威が一覧表示されます。

- Emotetが検出された場合は、この画面で確認できます。

- 検出された場合は、[クリーンアップ]をクリックして、ウイルスを削除します。

ただし、Emotetは、頻繁に変化するため、Windows Defenderのみで完全に防ぐことは難しい場合があります。そのため、他のセキュリティソフトウェアや、セキュリティ対策の徹底が必要です。

Emotet(エモテット)調査に対応した専門業者を利用する

Emotetに感染した場合、個人で操作し、初期化すると感染痕跡が上書きされ、被害の全容が掴みにくくなる可能性があります。

被害の全容が掴みにくくなると、脆弱性の把握や漏えいしたデータの特定が困難になるため、リスクとなります。2022年4月には改正個人情報保護法が施行され、個人データの漏えいに関する報告義務及び本人に対する通知義務が新設されました(22条の2、1項)。

フォレンジック調査で出来ること

よって、具体的な被害実態を調査する場合、フォレンジック調査を活用することが望ましいです。

フォレンジックは端末に残されたログから、流出情報などを調査する技術です。フォレンジック調査は、情報漏えいやサイバー攻撃などの事件発生時に被害状況を正確に把握し、対処するために非常に有用な手段となります。

たとえばフォレンジック調査では、以下のようなことが可能です。

- 不正アクセスのログ解析:不正アクセスされた経路や侵入時刻、犯人の行動履歴などを特定することができます。

- データ復元:削除されたデータやファイルを復元することができます。

- マルウェア解析:感染しているマルウェアの種類や挙動を分析することができます。

- パスワード解析:暗号化されたファイルやデータベースのパスワードを解析することができます。

- 不正利用の証拠発見:不正行為の痕跡や証拠を発見することができます。

これにより端末に残されたログから漏えいデータや感染経路(脆弱性)を特定できます。また、ネットワーク内に広がる感染状況を確認することで再発防止策を練ることもできます。

Emotet(エモテット)感染後にすべきこと

Emotet(エモテット)感染後にすべきことは次のとおりです。

- ステップ1:感染した端末を隔離する

- ステップ2:パスワードを変更する

- ステップ3:Emotetの特定と除去

- ステップ4:復旧計画の確立

- ステップ5:情報の共有

- ステップ6:Emotet感染調査に対応した業者に相談する

Emotet(エモテット)に感染して何かしらの個人情報が漏えいした場合、取引先へのダメージは計り知れません。この場合、感染経路や被害規模、情報漏えいの有無を特定・調査する必要があるのですが、これは自力での対応が困難な作業です。

不適切な自社調査により、信用の失墜や取引停止などの可能性も考えられるため、Emotetの感染調査をおこなう場合は、マルウェア調査の専門業者まで対応を依頼されること絵をおすすめします。

ステップ1:感染した端末を隔離する

感染端末をネットワークから物理的に隔離しましょう。また、感染端末に繋がっていたネットワークも外部から遮断する必要があります。時間経過と共に他の端末へ感染が拡大する可能性があるので、迅速な対応が求められます。

ステップ2:パスワードを変更する

マルウェアに感染すると、パスワード類が外部に漏えいする恐れがあります。感染が疑われる場合は、すぐにパスワードを変更してください。

ステップ3:Emotetの特定と除去

感染したシステムからEmotetを特定し、除去することが必要です。ただし、不用意な操作で被害の痕跡が消失する恐れもあるため、一般的に、専門家の支援を得ることが望ましいです。

ステップ4:復旧計画の確立

感染したシステムを他のシステムから分離しましょう。また早急に復旧計画を立てる場合、遺漏がないかサイバーセキュリティの専門家と連携することをおすすめします。

ステップ5:情報の共有

企業内で感染が発生した場合、他の従業員にもすぐに情報を共有することが必要です。また、関連する外部組織にも情報を提供することが求められる場合があります。

ステップ6:Emotet感染調査に対応した業者に相談する

Emotet(エモテット)感染が疑われる場合、専門的なノウハウを持たない中で調査を行っても、正確な実態把握は、ほぼできません。また感染が疑われる場合、むやみに操作してしまうと、感染経路が困難となり、被害の全容が掴みにくくなる恐れがあります。

特に法人の場合、もし電話番号など個人識別情報の漏えいが確認された場合、2022年4月より「改正個人情報保護法」に基づき、被害者及び個人情報保護委員会まで被害報告が義務付けられています。

しかし、自社調査だけでは、客観性の担保や正確性の観点から不適切とみなされてしまうこともあります。

一方、Emotet(エモテット)の感染調査に対応した業者では、デジタル機器を解析する「フォレンジック」という特殊技術を活用することで、どのようなマルウェアに感染したか、もしくは感染経路や情報漏えいの有無などを適切に調査することが可能です。

「フォレンジック」とは、パソコンやスマートフォンの調査・解析を行う技術であり、端末内に残されたログから、ハッキングなどの不正行為や、流出情報を調査することが可能となっています。

なお、Emotet感染時のフォレンジック調査を行うメリットは、主に次の2つがあります。

①専門エンジニアの詳細な調査結果が得られる

自社調査だけでは不適切とみなされてしまうケースがありますが、フォレンジック調査の専門家と提携することで、より正確にハッキング被害の実態を確認することができます。

フォレンジック調査の専門会社では、高度な技術を持つ専門エンジニアが、正しい手続きでEmotetの感染被害を確認し、調査結果を具体的にまとめた報告書が作成できます。

これは公的機関や法廷に提出する資料として活用が可能です。

②セキュリティの脆弱性を発見し、再発を防止できる

フォレンジック調査では、Emotetの感染経路や被害の程度を明らかにし、現在のセキュリティの脆弱性を発見することで、今後のリスクマネジメントに活かすことができます。

また弊社では解析調査や報告書作成に加え、お客様のセキュリティ強化に最適なサポートもご案内しています。

Emotet(エモテット)に感染した場合はフォレンジック調査に相談する

サイバー攻撃、不正アクセス、マルウェア感染のような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。適切な調査によって原因究明を行うためにも、フォレンジック調査の専門家に相談することが重要です。

サイバー攻撃、不正アクセス、マルウェア感染のような問題が発生した場合、どのような経路で、どのような情報が漏えいしたのか、被害の全容を正確に把握する必要があります。適切な調査によって原因究明を行うためにも、フォレンジック調査の専門家に相談することが重要です。

特に、法的手続きが絡むケースや被害が広範囲に及ぶ場合は、専門家の力を借りることで被害の最小化と信頼性の高い証拠の収集が可能です。

>情報漏えい時の個人情報保護委員会への報告義務とは?詳しく解説

当社では、インシデント対応のプロが初動対応から、専門設備でのネットワークや端末の調査・解析、調査報告書の提出、ならびに報告会によって問題の解決を徹底サポートします。

フォレンジックサービスの流れや料金については下記からご確認ください。

【初めての方へ】フォレンジックサービスについて詳しくご紹介

【サービスの流れ】どこまで無料? 調査にかかる期間は? サービスの流れをご紹介

【料金について】調査にかかる費用やお支払方法について

【会社概要】当社へのアクセス情報や機器のお預かりについて

デジタルデータフォレンジックの強み

デジタルデータフォレンジックは、迅速な対応と確実な証拠収集で、お客様の安全と安心を支える専門業者です。デジタルデータフォレンジックの強みをご紹介します。

累計相談件数47,431件以上のご相談実績

官公庁・上場企業・大手保険会社・法律事務所・監査法人等から個人様まで幅広い支持をいただいており、累積47,431件以上(※1)のご相談実績があります。また、警察・捜査機関から累計409件以上(※2)のご相談実績があり、多数の感謝状をいただいています。

(※1)集計期間:2016年9月1日~

(※2)集計機関:2017年8月1日~

国内最大規模の最新設備・技術

自社内に40名以上の専門エンジニアが在籍し、17年連続国内売上No.1のデータ復旧技術(※3)とフォレンジック技術でお客様の問題解決をサポートできます。多種多様な調査依頼にお応えするため、世界各国から最新鋭の調査・解析ツールや復旧設備を導入しています。

(※3)第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(2007年~2023年)

24時間365日スピード対応

緊急性の高いインシデントにもいち早く対応できるよう24時間365日受付しております。

ご相談から最短30分で初動対応のWeb打合せを開催・即日現地駆けつけの対応も可能です。(法人様限定)自社内に調査ラボを持つからこそ提供できる迅速な対応を多数のお客様にご評価いただいています。

デジタルデータフォレンジックでは、相談から初期診断・お見積りまで24時間365日体制で無料でご案内しています。今すぐ専門のアドバイザーへ相談することをおすすめします。

まとめ

Emotet(エモテット)の恐ろしい点は、他のマルウェアへの感染を加速させることにあります。また、一度なりすましメールが送信されてしまうと、それを止めることは非常に困難です。感染後の被害は社内のみならず、社外まで及ぶため感染前対策をしっかり行い、感染しないことが一番です。万が一感染してもその後の冷静な対応が求めます。

常日頃からマルウェアの感染を防ぐ基本的な対策方法を周知・徹底するとともに、Emotetの感染が発生してしまった場合の対応方法や相談先も事前に整理しておきましょう。

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。