ファスト・フォレンジックとは、サイバー攻撃や情報漏えいなど、セキュリティインシデントが発生したときに、迅速に被害の原因や範囲を把握する調査手法です。

インシデントが発生してから対応を始めるまでの時間が長いと、被害が拡大する可能性があります。一方、ファスト・フォレンジックでは必要なデータを迅速に収集・解析することで、早急な原因究明を行い、被害拡大を防ぐことができます。

本記事では、ファスト・フォレンジックの概要や活用事例、対応フローを解説します。

目次

ファスト・フォレンジックとは

ファスト・フォレンジックとは、「デジタルフォレンジック」を迅速に行うために使われる手法です。デジタルフォレンジックとは、デジタル機器に保存されているデータを解析することで、インシデントの原因を究明し、侵入経路や不正な挙動を把握する調査手法です。

特にファスト・フォレンジックは、インシデント時に生成されるイベントログなど、必要最低限のデータを収集し、データの取得から解析にかかる時間を短縮することができます。

ファスト・フォレンジックのメリットは、以下の通りです。

- インシデントの早期発見・迅速な初動対応が可能

- 不正な挙動が記録された揮発性データの消失前に迅速な保全が可能

- 迅速な対応により被害拡大や二次被害の発生を防ぐことにつながる

従来型フォレンジックとの違い

サイバー攻撃や不正アクセスなどのインシデントが発生した場合、1台の端末だけでなく、複数の端末が同時に被害を受けている可能性が高く、初動段階みおいて感染経路やマルウェアの拡散状況を包括的に調査しなければ、被害全体を正確に把握することはできません。

しかし、従来のフォレンジックでは、膨大なデータを解析するために、数日から数週間の調査期間が必要になることも少なくありませんでした。

そこでファスト・フォレンジックでは、必要最低限のデータを収集・解析することで、短時間でインシデントの状況を確認し、被害拡大の防止や早期復旧につなげることができます。

従来型フォレンジックとファスト・フォレンジックの主な違いは、以下のとおりです。

| 項目 | 従来型フォレンジック | ファスト・フォレンジック |

|---|---|---|

| 目的 | インシデントの原因究明・被害拡大の防止 | インシデントの初期対応 |

| データ収集 | 原則すべてのデータを収集 | 必要最低限のデータを収集 |

| データ解析 | 詳細な分析を行う | 迅速な分析を行う |

| 調査期間 | 数日から数週間 | 数時間から数日 |

ファスト・フォレンジックで収集するデータ例と活用例

ファスト・フォレンジックでの収集データ例としては、以下のようなものが挙げられます。

- ログデータ:Windowsのシステムログやファイアウォールのログなど

- メタデータ:データそのものの属性を記述した情報

- メモリデータ:メモリ上に残された痕跡

- プロセスデータ:実行中のプロセスやサービスに関する情報

- ネットワークデータ:ネットワーク通信に関する情報(ブラウザ閲覧履歴、メールの送受信データ)

これらのデータは、インシデントの原因究明や被害拡大の防止に活用されます。例えば、ログデータから不正アクセスの痕跡を特定したり、メモリデータからマルウェアの痕跡を特定したり、プロセスデータから不正な動作を検知したりすることができます。

ファスト・フォレンジックで出来ること

ファスト・フォレンジックで出来ることは主に次のとおりです。

- 数十~数千台規模の端末を一括調査可能・侵害端末の早期検出

- 不正アクセスの迅速な確認

- 被害範囲の特定・被害の封じ込め

数十~数千台規模の端末を一括調査可能・侵害端末の早期検出

通常のデジタル・フォレンジックでは、端末1台1台を調査・解析する必要があるため、膨大な期間と費用が掛かります。

一方で、ファスト・フォレンジックでは、数十~数千台もの端末から必要最低限のデータを収集・解析することで、短時間でインシデントの状況を把握することが可能です。

また、データをクラウド上に収集して遠隔から調査が可能であるため、被害対応の即効性にも優れています。

そのため、従来のフォレンジックのように、すべてのデータを収集・解析する必要がなく、数十~数千台規模の端末を一括調査することも可能です。

不正アクセスの迅速な確認

ファスト・フォレンジックでは、ログデータやメモリデータなどのデータを活用して、不正アクセスの痕跡を迅速に確認することができます。これにより、不正アクセスの発生時刻や侵入経路、攻撃者の手口などを特定することができます。

被害範囲の特定・被害の封じ込め

インシデントが発生した場合、まずは被害範囲を特定し、被害の拡大を封じ込めることが重要です。ファスト・フォレンジックでは、必要最低限のデータを収集・解析することで、短時間で被害範囲を特定することができます。

ファスト・フォレンジックを実施するケースとは

ファスト・フォレンジックは、インシデント発生後の迅速な対応を可能にする重要な手法であり、主に以下のようなケースで実施されます。

- マルウェア感染状況の調査

- サイバー攻撃の侵入経路調査

- 社外端末への不正通信の確認

- 不正プログラムの有無および危険度の把握

マルウェア感染状況の調査

マルウェア感染の症状が見られる場合、周囲の端末も「発症」していないだけで、ネットワークでつながっている以上は、マルウェアが潜伏している恐れがあります。

その点、ファスト・フォレンジックでは、ネットワーク上で接続されていた全ての端末を一括調査することができ、被害範囲の特定に繋げられます。

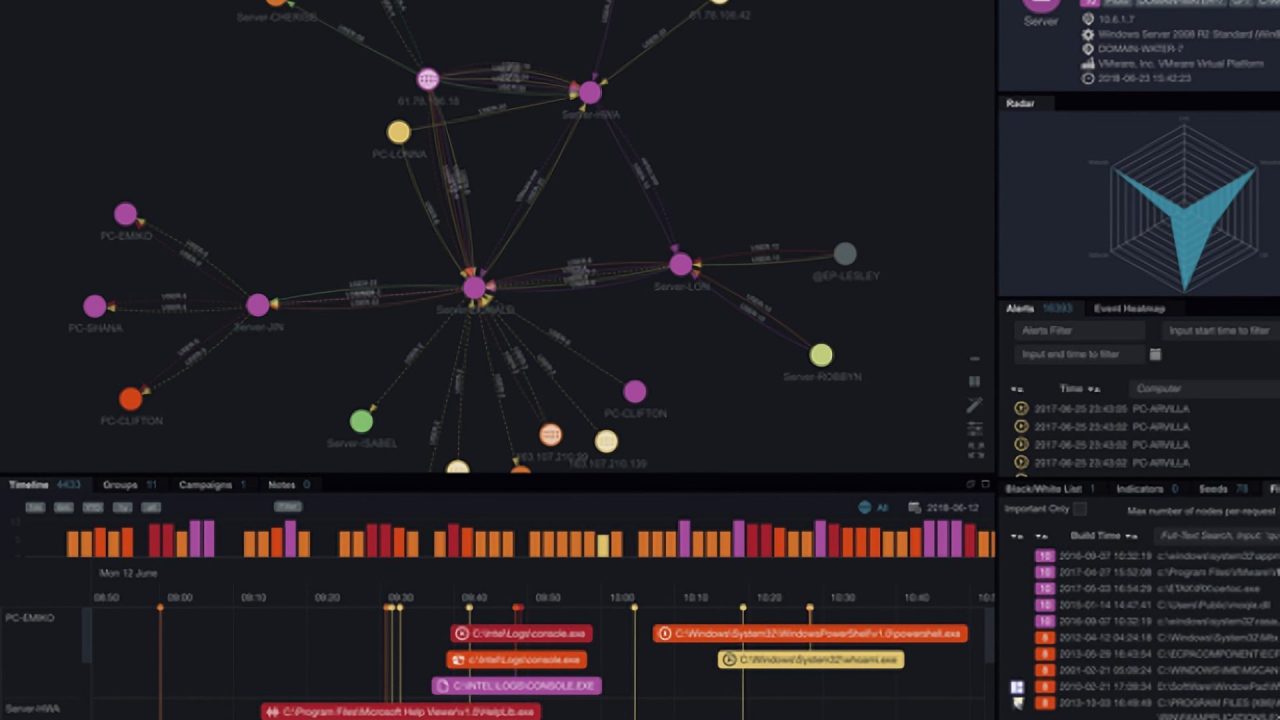

例えば調査によって、下記のようなデータが取得可能です。

- 疑わしいファイル・プログラム、および危険度

- 端末間の不正通信(タイムラインにて表示)

- 端末間のアクセス履歴(概要図にて視覚的に確認可能)

- 端末にて実行された疑わしいイベント(例:外部端末からのログイン失敗数)

仮に、マルウェアが送受信したデータ、通信先などの痕跡がネットワークログに残っているとみられる場合、これらのデータを分析することで、マルウェアの活動内容や拡散経路などを特定し、被害を最小限に抑えることができます。

\サイバーセキュリティ専門家へ24時間365日無料相談/

サイバー攻撃の侵入経路調査

サイバー攻撃を受けた場合、攻撃者がどのように侵入したかを調査し、繰り返しの侵入を防ぐ必要があります。

ファストフォレンジックでは、攻撃者が侵入した可能性のある端末やファイルを特定できるほか、ネットワークパケットを解析することで、攻撃者が送受信したデータや通信先を特定することができます。

社外端末への不正通信の確認

社内ネットワークのサーバから社外端末への不正なデータ転送があった場合、サーバのログに、データ転送の痕跡が残っている可能性があります。

ファスト・フォレンジックでは、ネットワークログを分析することで、漏えいの痕跡を特定することができます。

不正プログラムの有無および危険度の把握

ネットワークログには、端末やネットワーク機器の通信に関する情報が記録されています。ファスト・フォレンジックでは、ネットワークログを分析することで、問題端末のホスト名やIPアドレス、不正プログラムの痕跡を特定し、その危険度も把握することができます。

サービス提供フロー

ファスト・フォレンジックのサービス提供フローは次のとおりです。

1. 被害状況・端末数のヒアリング

まず、お電話もしくはWeb打合せにて被害状況とPC・サーバ等のエンドポイント端末数をヒアリングさせていただきます。

2. DDSより提供したexeファイルをスキャン端末にて実行

まず当社から配布されたexeファイルを対象端末で実行します1。この際、特別な操作は必要なく、そこまで手間はかかりません。また、ログの取得中も事務作業など通常どおり行えるため、業務に支障が出ることはありません。解析終了後は、なるべく専門用語を使わずレポーティングします。

ツールによる解析結果の一例(感染端末に対する、不審なログイン試行の状況)

ツールによる解析結果の一例(感染端末に対する、不審なログイン試行の状況)3. 疑わしい端末を解析・調査

感染が疑わしい端末は、DDS社内にてネットワークより隔離された環境でデータの収集を実施します(必要な場合は保守作業を実施可能です)。

調査が必要なときは、ファスト・フォレンジックの専門業者へ依頼する

セキュリティインシデントの被害を最小限に抑えるためには、正確な調査と迅速な対応が必要不可欠です。

セキュリティインシデントの被害を最小限に抑えるためには、正確な調査と迅速な対応が必要不可欠です。

専門的なノウハウを持たない中で、個人ないし自社のみで調査を行うと、実態を正確に把握できない可能性が高まるだけでなく、取引先や行政等へ報告が必要な場合、 自社調査のみだと信憑性が疑われ、さらなる信用失墜につながる危険性があります。

もし組織や社内でサイバーインシデントが発生した際、調査の実施が未確定の場合でも、まずは信頼性の高いフォレンジック業者に一度相談することをおすすめします。

私たちデジタルデータフォレンジックは、官公庁、上場企業、捜査機関等を含む累計3.9万件の対応経験があり、サイバー攻撃経路や漏えいしたデータを迅速に特定します。

緊急性の高いサイバー攻撃被害にも迅速に対応できるよう、24時間365日体制で相談、見積もりを無料で受け付けておりますので、お電話またはメールでお気軽にお問い合わせください。

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。