企業内のパスワードが漏えいすると、多大な被害が及ぶ可能性があります。しかし、実際に漏えいしているかを確認・調査する方法や、インデントに対する適切な対応方法があまり整理されていないという組織も多いと思われます。

もし、パスワードが漏洩した場合はフォレンジック調査会社に相談しましょう。

この記事ではパスワードが漏えいする原因や、漏えいの確認・調査方法を解説します。

\24時間365日無料相談/

目次

なぜパスワードは漏えい・流出するのか?

パスワードの漏えいは、企業の情報セキュリティにおける重大なリスクの一つです。内部の管理ミスや従業員の不注意、外部からのサイバー攻撃など、さまざまな要因が漏えいを引き起こします。

この記事では、パスワード漏えいの主な原因を「内部要因」と「外的要因」に分けて解説します。

企業内で発生する内部要因

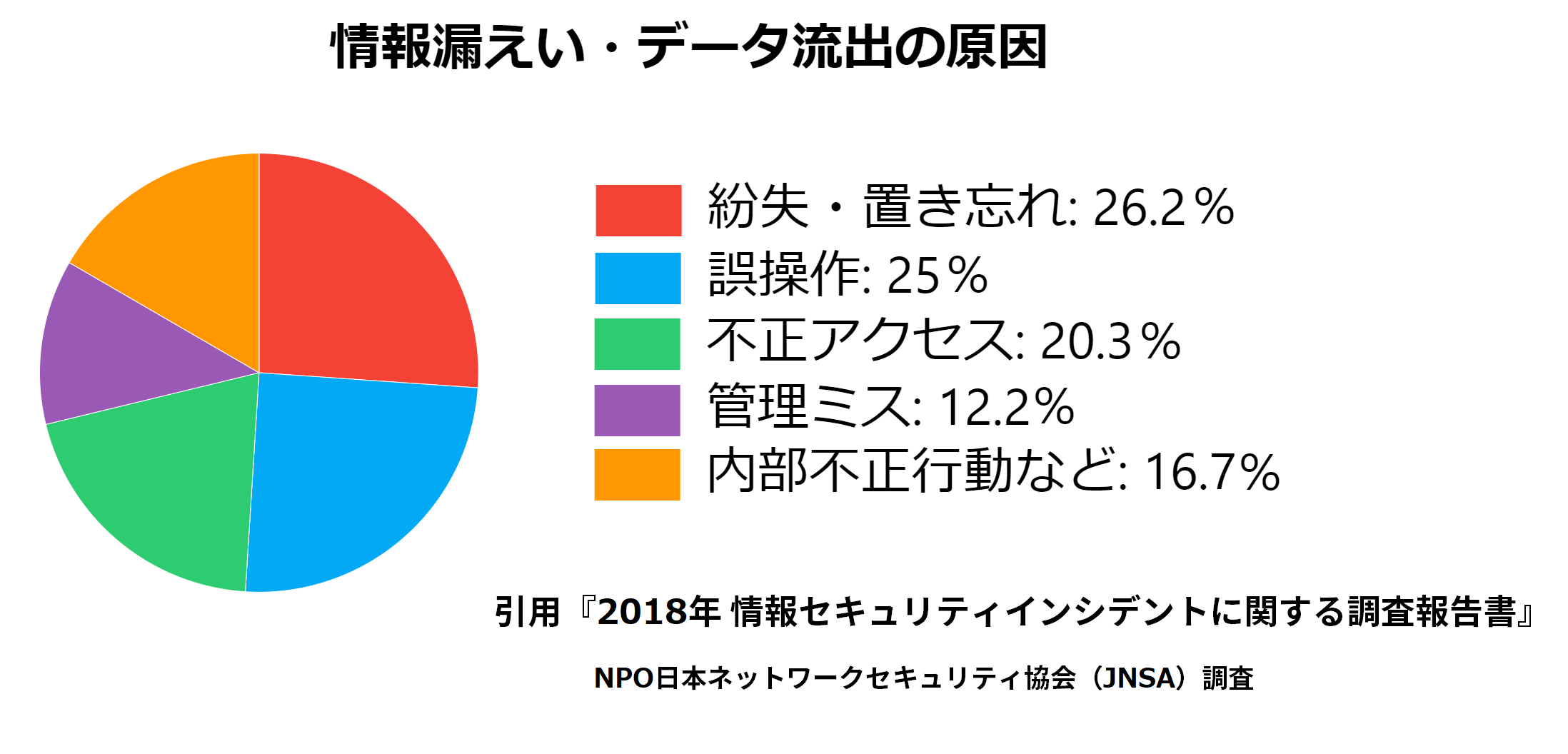

日本ネットワークセキュリティ協会(JNSA)

の調査によると、情報漏えいの原因の多くは「内部要因」です。

内部要因には、主に以下の3つのケースがあります。

- 人的ミス(紛失・置き忘れ、メール誤送信)

- 情報持ち出し(管理ルールの不徹底)

- 内部不正(意図的な情報の持ち出し)

出典:JNSA

紛失・置き忘れ

情報漏えいの約25%以上は、「USBメモリやノートPCの紛失・置き忘れ」によるものです。

特に、情報の持ち出しルールが明確でない企業では、従業員がセキュリティ意識の低さからデータを外部に持ち出し、そのまま紛失するケースが多発しています。

誤操作(メール誤送信など)

約25%の情報漏えいは、「メール誤送信」によるものです。

例えば、BCCで送るべきメールをCCやTOに入力してしまい、誤って複数の取引先や顧客に送信してしまうケースが挙げられます。

このようなミスでも、顧客情報が漏えいした場合、個人情報保護法に違反する恐れがあります。

管理ミス

情報の管理ルールが適切に運用されていない企業では、機密情報が社外に持ち出されるリスクが高まります。

例えば、適切なアクセス制御がされていない場合、社内の誰もが機密情報にアクセスできてしまい、意図しない漏えいが発生する可能性があります。

故意的な情報持ち出し

従業員が意図的に機密情報を持ち出すケースもあります。

動機としては、以下のようなものが考えられます。

- 金銭目的(企業秘密の売買)

- 競合企業への情報提供(スパイ行為)

- 社内トラブルによる報復(不満からの持ち出し)

外的要因(不正アクセス)

外部からの攻撃による情報漏えいのほとんどは、「不正アクセス」(マルウェア・ハッキング)が原因です。

特に、パスワードの使い回しがされていると、1つのサービスから情報が漏えいした場合に、他のシステムにも不正ログインされるリスクがあります。

不正アクセスの主な手口

- パスワードの使い回し攻撃(1つの漏えいで複数のアカウントが侵害される)

- フィッシング詐欺(偽のログインページで情報を盗む)

- SQLインジェクション(Webサイトの脆弱性を突いた攻撃)

漏えいしたパスワードの流通

流出したパスワードは、以下のような形で悪用される可能性があります。

- ダークウェブで販売(ハッカーが他の犯罪者に売却)

- 不正アクセスに利用(他のアカウントへのログイン試行)

- フィッシング詐欺のターゲットに(さらに被害が拡大)

また、不正アクセスは「外的要因」でありながら、Webサイトの脆弱性やパスワード管理の甘さなど「内部要因」の影響も受けやすい点が特徴です。

情報漏えいの原因として不正アクセスは全体の約20%ほどですが、一度に大量のデータが流出するリスクが高いため、被害規模が大きくなりやすい点が問題となります。

ハッキング・不正アクセスについては、以下の記事で詳しく解説しています。

\24時間365日無料相談/

パスワードの漏えい・流出していないかを確認・調査する手段

パスワードの漏えいに気づかず放置してしまうと、不正アクセスや情報流出のリスクが高まり、被害が拡大する可能性があります。

そのため、まずはパスワードが漏えいしていないかを確認し、万が一漏えいが発覚した場合は迅速に調査を行いましょう。

パスワード漏えい確認用のWebサイトを参照する

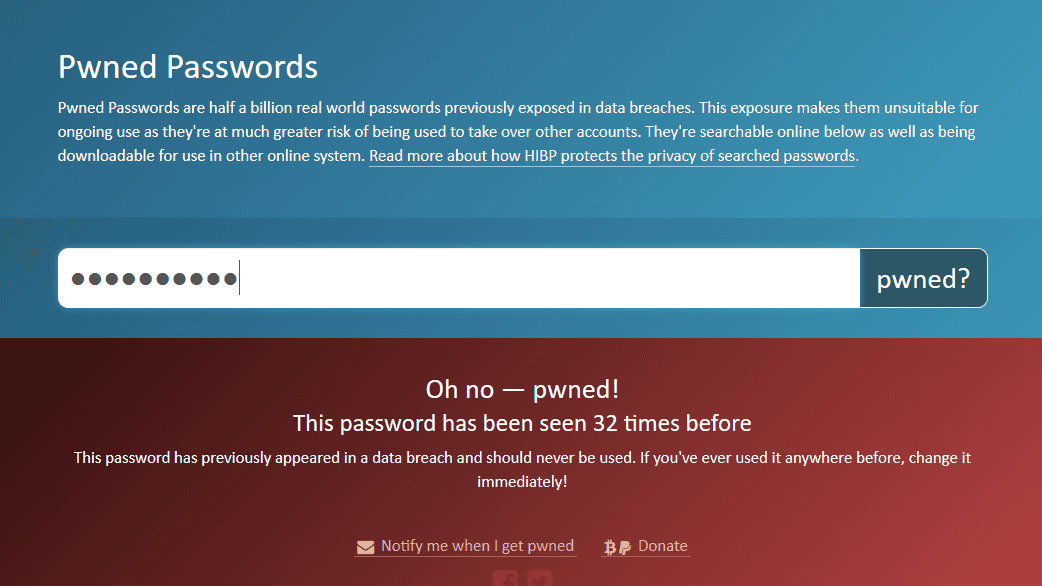

個人情報やパスワードが流出したかどうかを無料で確認できるデータベースとして、Have I been pwned(HIBP)

があります。

このサイトは、ITセキュリティ専門家が運営する、世界最大規模の情報漏えい確認用のWebサイトで、世界中のユーザーが利用しています。

HIBPの特徴

- 「Yahoo!」「Adobe」「Dropbox」など、540以上のサイトのデータを登録(2021年現在)

- 過去に流出した113億8840万件ものアカウント情報を検索可能

利用方法

検索欄に漏えいの有無を確認したいメールアドレスや電話番号を入力するだけで、結果が表示されます。

■漏えいが発生していない場合

➡ 「Good news — no pwnage found!」と表示されます。■漏えいが確認された場合

➡ 「Oh no — pwned!」と表示され、漏えい元のWebサイトや、流出したデータの種類、漏えい日時などが確認できます。

調査会社に相談する

情報漏えいの疑いを把握するきっかけの多くは、外部からの通報やクレームなどですが、初期段階では本当に情報が漏えいしたのか、確かな事実はわかりません。また、漏えいの疑いがあっても「Have I been pwned」のデータベース検索に反映されないこともあります。

そのような場合は、フォレンジック調査の専門会社に相談し、デジタル機器の解析を行うことをおすすめします。

フォレンジック調査が必要なケース

- 外部から情報漏えいの通報があったが、事実が不明な場合

- 「Have I been pwned」に掲載されていない漏えいの可能性がある

- 不正アクセスが疑われるが、原因や影響範囲が特定できない

フォレンジック調査では、パソコンやスマートフォン、サーバーなどのデジタル機器を解析し、漏えいの有無や原因を特定します。

フォレンジック調査については、以下のページでも詳しく紹介しています。

\24時間365日無料相談/

パスワードの漏えい時の対応方法

情報漏えいが発覚した際には、被害の拡大を防ぐために迅速な対応が求められます。たとえ1件の漏えいであっても、それが「氷山の一角」であり、実際にはさらなる漏えいが隠れている可能性があります。そのため、慎重かつ計画的に初動対応を行うことが重要です。

パスワードが漏えいした場合、速やかに適切な対応を取ることが重要です。被害の拡大を防ぎ、再発を防止するためにも、迅速かつ適切な対策を実施しましょう。

漏えい情報に応じた対応

漏えいした情報の種類によって、取るべき対応が異なります。情報の重要度に応じて、適切な対応を実施しましょう。

■顧客情報の場合

➡ 本人および個人情報保護委員会への通知が義務化されています。■公共性の高い情報の場合

➡ 監督官庁やマスコミなどに情報を開示する必要があります。■企業情報の場合

➡ 組織の技術や知的財産が漏えいした場合、適切な経営判断が求められます。

責任者を決め、対応チームを構築する

情報漏えいに対応するためには、責任者を決定し、専門の対応チームを編成することが重要です。

対応チームの役割

- 情報漏えいの影響範囲を調査

- 社内外の関係者との連携を強化

- 必要な法的手続きを迅速に実施

責任者やスケジュールを明確にしないまま対応を進めると、被害の全容が把握できなくなる可能性があるため、計画的に対応を進めましょう。

情報を5W1Hで収集・整理する

過不足なく情報を収集・整理し、原因を特定するために、次の項目を確認しましょう。

収集すべき情報

- 発生日時(いつ)

- 発生場所(どこで)

- 発災当事者(誰が)

- 漏えい内容(何が)

- 漏えい原因(なぜ)

- 漏えいの流れ(どのように)

これらの情報が抜けていると、被害の全容が正確に把握できず、適切な対応が難しくなります。

二次被害の防止のための応急処置

被害の拡大を防ぐため、情報漏えいの原因や状況に応じて、次のような応急処置を実施しましょう。

緊急対応策

- 情報の隔離(外部への流出を防ぐ)

- ID/パスワードの変更(不正アクセスを防止)

- ネットワークの遮断(内部からの不正操作を防ぐ)

- サービスの一時停止(被害が拡大しないよう制限)

- セキュリティソフトの更新(最新の状態にアップデート)

特に企業のIDとパスワードが流出した場合、利用している全サービスのIDとパスワードを変更し、クレジットカードの利用履歴も確認することが重要です。

フォレンジック調査の専門業者に依頼する

パスワード漏えいの疑いがある場合、被害拡大防止のためにも、漏えいの原因や経路を解明する調査を行うべきです。また、パスワードに限らず、何らかの情報漏えいが発生した場合、個人情報保護委員会も、事実関係の調査や原因究明を行うように求めてます(H29個人情報保護委員会告示1号)。

しかし、電子的な記録は、容易に改変されてしまうため、システム担当者が不適切な操作を行うと、情報漏えいや不正アクセスの痕跡が不可逆的に上書きされ、調査が困難になる恐れがあります。

また、民事裁判などで漏えい者を訴えたとしても、証拠データが改変されていると、法廷に証拠を提出することが出来なくなってしまいます。

そのため、情報漏えいが発覚した企業は、コンプライアンスに則り、正しい手続きで実態調査を行う必要があります。このような場合、デジタルデータから最も適切かつ安全に被害調査を行うには「フォレンジック専門業者」と提携することが重要となってきます。

フォレンジック調査では、情報漏えい事案において「情報漏えいの有無があるか」「何が原因で情報が漏えいしたのか」などを調査・分析し、その結果を法的機関に提出可能な報告書としてまとめることができます。

\24時間365日無料相談/

パスワードの漏えいの事後対応

パスワードの漏えいが発覚した際には、初動対応を迅速に行った後、適切な事後対応を実施することが重要です。被害の拡大を防ぎ、影響を最小限に抑えるために、関係者への報告、責任の明確化、被害者対応を適切に進めましょう。

対応手順の一覧

漏えいの通知・報告

パスワード漏えいが発覚した場合、詳細な状況を迅速に関係者に伝え、適切な対応を行うことが求められます。

通知対象と対応内容

| 通知対象 | 対応内容 |

|---|---|

| 顧客本人 | 被害の可能性がある顧客に影響範囲と対応策を通知 |

| 取引先 | 取引先情報が含まれる場合は、速やかに報告 |

| 個人情報保護委員会 | 個人情報が漏えいした場合は報告義務あり |

| 警察・法的機関 | 不正アクセスや犯罪が疑われる場合 |

| 監督官庁 | 業種により金融庁や総務省などへ報告 |

| IPA(情報処理推進機構) | サイバー攻撃被害の報告と助言 |

| マスコミ・ホームページ | 社会的影響が大きい場合は適切な情報開示を検討 |

通知時のポイント

- 漏えいした情報の種類を明確に説明

- 影響範囲と今後の対応策を提示

- 被害者への対応窓口を設置し、問い合わせ対応を強化

内部職員の処分

情報漏えいの原因が内部職員によるもの(過失または故意)の場合、適切な処分を行う必要があります。

過失による情報漏えい

従業員が意図せず情報を漏えいさせた場合(例:メール誤送信、設定ミス、データ紛失など)、以下の対応を行います。

- 社内研修の実施(セキュリティ教育の強化)

- 再発防止策の策定(誤送信防止システムの導入など)

- 重大な過失がある場合、懲戒処分の検討

故意による情報持ち出し

内部不正による情報漏えいが判明した場合、厳格な処分が必要です。

| 法律・規則 | 内容 |

|---|---|

| 民法709条(不法行為) | 企業に損害を与えた場合、損害賠償請求が可能 |

| 不正競争防止法21条 | 企業機密の不正持ち出しは刑事罰適用 |

| 懲戒解雇 | 企業の内部規定に基づく処分が可能 |

ただし、従業員に悪意がなく実害がない場合、懲戒解雇が無効になる可能性があるため、慎重に判断する必要があります。

被害者への損害補償

パスワード漏えいによって顧客や取引先に損害が生じた場合、企業は適切な補償を行う義務があります。

損害賠償請求のリスク

| リスク | 詳細 |

|---|---|

| 精神的苦痛への慰謝料 | 個人情報流出により、顧客の精神的負担が増す |

| 不正利用による金銭的損失 | 漏えいしたパスワードが悪用され、顧客が金銭的被害を受ける |

| 企業信用の低下による損害賠償 | 取引先や顧客からの信頼が損なわれ、経済的損害を受ける |

| プライバシー権の侵害 | 機密性の高い情報が漏えいし、訴訟リスクが発生 |

被害者への対応のポイント

- 速やかに被害状況を調査し、影響範囲を特定

- 被害者に対して適切な補償を検討

- 個別の対応窓口を設置し、問い合わせ対応を強化

事後対応のチェックリスト

情報漏えい発覚後、適切な事後対応が行われたか確認するためのチェックリストを活用しましょう。

| 項目 | 実施状況 |

|---|---|

| 顧客・取引先へ適切な通知を行ったか | ✅ |

| 個人情報保護委員会への報告を実施したか | ✅ |

| 内部職員の責任を明確にし、必要な処分を検討したか | ✅ |

| 被害者への補償・対応を検討したか | ✅ |

情報漏えい後の事後対応は、企業の信用を守るために不可欠なプロセスです。適切な報告・処分・補償を行い、透明性のある対応を徹底することが、今後の企業リスクを最小限に抑えるポイントとなります。

事後対応のポイント

- 速やかに関係者へ通知し、信頼回復に努める

- 個人情報保護委員会や監督官庁への適切な報告を実施

- 内部不正の場合は、法的措置や懲戒処分を検討

- 被害者への損害補償を適切に対応し、企業の信頼を維持

- 再発防止策を策定し、情報管理体制を強化

\24時間365日無料相談/

パスワードの漏えい・流出対策

パスワードの漏えいを防ぐためには、技術的対策と人的対策の両面からセキュリティを強化することが不可欠です。以下の対策を徹底し、情報漏えいを未然に防ぎましょう。

対策のポイント

セキュリティソフトの導入・定期更新

外部からの不正アクセスやマルウェア感染を防ぐため、セキュリティソフトやファイアウォールを導入し、適切な設定を行いましょう。最新の脅威に対応できるよう、ソフトウェアの更新も欠かせません。

特に、次のポイントを意識して管理を行うことが重要です。

- ウイルス対策ソフトを常に最新の状態に保つ

- OSやアプリケーションのセキュリティパッチを適用する

- ゼロデイ攻撃(未知の脆弱性を狙った攻撃)対策を講じる

従業員向けのセキュリティ教育

情報漏えいの多くは、「人的ミス」によるものです。従業員のセキュリティ意識を高めるために、次のような教育プログラムを導入しましょう。

- パスワードの適切な管理方法(定期変更・使い回し防止)

- フィッシング詐欺の見分け方と対処法

- 機密情報の持ち出しに関するルールの徹底

- 電子メール誤送信防止策の実施(宛先チェック・誤送信防止ツールの導入)

情報持ち出しルール・セキュリティポリシーの策定

企業の機密情報が外部に流出するリスクを減らすためには、明確な情報管理ルールを策定し、従業員に徹底させることが重要です。

情報漏えいを防ぐための対策

- 外部持ち出しの制限: 機密情報を含むデータのUSBメモリ・個人端末へのコピーを禁止

- データの暗号化: 万が一情報が漏れた場合でも、第三者がアクセスできないよう暗号化を施す

- アクセス管理の強化: 必要な従業員のみに情報閲覧権限を付与

- ログ監視の導入: 社内ネットワークのアクセス履歴を監視し、不審な挙動を早期に発見

強固なパスワード管理の実施

不正アクセスを防ぐため、各種パスワードは以下のように設定し、適切に管理しましょう。

安全なパスワード設定のポイント

- 12文字以上の英数字・記号を含む複雑なパスワードを使用

- 複数のサービスで同じパスワードを使い回さない

- パスワード管理ツールを活用し、適切に保管

- 2要素認証(2FA)を導入し、セキュリティを強化

FBIの調査によると、24文字以上のパスワードを設定した場合、ハッキングに要する時間は1800万年以上とされています。できるだけ長く複雑なパスワードを設定し、安全性を高めましょう。

不審なサイトへの個人情報入力を避ける

フィッシング詐欺やスパムメールによる個人情報の窃取は年々増加しています。不審なリンクをクリックして情報を入力してしまうと、パスワードやクレジットカード情報が悪用される可能性があります。

フィッシング詐欺を防ぐための対策

- 公式サイトかどうかURLを必ず確認する

- メールに記載されたリンクを直接クリックせず、公式サイトからアクセスする

- 不審なメールが届いた場合、送信元の正当性を確認

- 企業のセキュリティ部門に怪しいメールを報告し、情報共有する

特に、銀行やオンラインサービスを装った詐欺メールが増えているため、個人情報を入力する際は十分に注意しましょう。

まとめ

パスワードの漏えいを防ぐためには、技術的対策と人的対策の両面からセキュリティを強化することが不可欠です。以下のポイントを徹底し、情報漏えいを未然に防ぎましょう。

| 対策項目 | 実施内容 |

|---|---|

| セキュリティソフトの導入 | 最新のウイルス対策ソフトをインストールし、定期更新を行う |

| 従業員向けのセキュリティ教育 | 定期的な研修を実施し、フィッシング詐欺や情報管理の重要性を周知 |

| 情報持ち出しルールの策定 | USBメモリやクラウドストレージの利用制限を設け、社内ポリシーを策定 |

| パスワード管理の徹底 | 複雑なパスワードの設定・2要素認証の導入・パスワード管理ツールの活用 |

| 不審なサイト・メールへの対策 | フィッシング詐欺メールの回避・正規のサイト以外で個人情報を入力しない |

セキュリティ対策は一度設定すれば終わりではなく、継続的に見直し、強化することが求められます。最新の脅威に対応できる体制を整え、安全な情報管理を実現しましょう。

パスワード漏洩はデジタルデータフォレンジックに相談する

適切な調査によって原因究明を行うためにも、フォレンジック調査の専門家に相談することが重要です。特に、法的手続きが絡むケースや被害が広範囲に及ぶ場合は、専門家の力を借りることで被害の最小化と信頼性の高い証拠の収集が可能です。

当社では、インシデント対応のプロが初動対応から、専門設備でのネットワークや端末の調査・解析、調査報告書の提出、ならびに報告会によって問題の解決を徹底サポートします。

フォレンジックサービスの流れや料金については下記からご確認ください。

【初めての方へ】フォレンジックサービスについて詳しくご紹介

【サービスの流れ】どこまで無料? 調査にかかる期間は? サービスの流れをご紹介

【料金について】調査にかかる費用やお支払方法について

【会社概要】当社へのアクセス情報や機器のお預かりについて

デジタルデータフォレンジックの強み

デジタルデータフォレンジックは、迅速な対応と確実な証拠収集で、お客様の安全と安心を支える専門業者です。デジタルデータフォレンジックの強みをご紹介します。

累計相談件数39,451件以上のご相談実績

官公庁・上場企業・大手保険会社・法律事務所・監査法人等から個人様まで幅広い支持をいただいており、累積39,451件以上(※1)のご相談実績があります。また、警察・捜査機関から累計395件以上(※2)のご相談実績があり、多数の感謝状をいただいています。

(※1)集計期間:2016年9月1日~

(※2)集計機関:2017年8月1日~

国内最大規模の最新設備・技術

自社内に40名以上の専門エンジニアが在籍し、14年連続国内売上No.1のデータ復旧技術(※3)とフォレンジック技術でお客様の問題解決をサポートできます。多種多様な調査依頼にお応えするため、世界各国から最新鋭の調査・解析ツールや復旧設備を導入しています。

(※3)第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(2007年~2017年)

24時間365日スピード対応

緊急性の高いインシデントにもいち早く対応できるよう24時間365日受付しております。

ご相談から最短30分で初動対応のWeb打合せを開催・即日現地駆けつけの対応も可能です。(法人様限定)自社内に調査ラボを持つからこそ提供できる迅速な対応を多数のお客様にご評価いただいています。

デジタルデータフォレンジックでは、相談から初期診断・お見積りまで24時間365日体制で無料でご案内しています。今すぐ専門のアドバイザーへ相談することをおすすめします。

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。

この記事を書いた人