ABOUT

DIGITAL FORENSICS

デジタルフォレンジックとは

デジタルフォレンジックとは、デジタル機器から法的証拠に関わる情報を抽出する手法です。

デジタルフォレンジックでは、対象のデジタル機器から、サイバー攻撃や社内不正行為の記録を、完全な形で保全・記録・分析することができます。また、フォレンジックを導入することで、自社の情報システムの脆弱性を特定できるほか、内部不正の抑止にもつながります。

たとえば下記のような分野でデジタルフォレンジックが活用されています。

- サイバー攻撃被害を受けた際の原因調査

- ランサムウェア・マルウェア感染時の

被害範囲特定 - 横領等の社内不正

- 退職者による不正な情報持ち出し

service

法人様向けサービス

カテゴリから探す

-

サイバー攻撃調査

-

社内不正調査・潔白証明

-

セキュリティ診断・

監視サービス -

セキュリティ製品

-

その他のサービス

サイバー攻撃調査

- ランサムウェア感染調査

- ハッキング・乗っ取り調査

- 不正アクセス調査

- マルウェア感染調査

- サポート詐欺被害調査

- 情報漏えい調査

- Emotet感染調査

- 標的型攻撃(サイバー攻撃)調査

- ビジネスメール詐欺(BEC)調査

- Webサイト・ホームページ改ざん調査

社内不正調査・潔白証明

セキュリティ診断・監視サービス

セキュリティ製品

その他のサービス

土日祝日も

通常営業しております

-

お問合わせ窓口

24時間受付・365日対応

-

機器のお預かり

出張訪問・ご郵送・ご来社

いずれも対応しております。

※出張訪問は法人様のみのご対応

調査対象となるデータの例

-

パソコンの

基本情報 -

最近開いた

ファイル履歴 -

外部への

情報流出履歴 -

インターネット及び

社内サーバへの

アクセス履歴 -

プログラムの

実行履歴 -

削除した

ファイルの調査 -

指定キーワードに

よる検索 -

パソコン内の

全ファイルリスト -

特定ブラウザの

調査 -

Office文章の

プロパティ情報

FLOW

お問い合わせから調査・

報告までの流れ

お問い合わせいただいてから、すぐに初動対応が始まります。調査の準備とお見積りご提示までが初動対応となり、その後の調査・解析の内容は、エンジニアを含めたお打合せにて決定いたします。

-

お問い合わせ

-

初動対応

お打合せにて状況把握とお見積り

-

保全作業

対象機器を保全

-

調査・解析

お打合せにて決定した方針で調査・解析

-

報告

調査・解析のレポート

作成

-

初動対応

お打合せにて現状把握とお見積り

-

保全作業

対象機器を保全

-

調査・解析

お打合せにて決定した方針で

調査・解析

-

報告

調査・解析のレポート作成

緊急対応をご希望の方へ

ご注意

お問い合わせ前にご自身でできる対応として、以下のご確認をおすすめいたします。

-

機器の継続使用を止めてください

機器を継続して使用することでハッキング・不正アクセスのログを気づかないうちに削除・上書きして証拠を失う可能性があります。

-

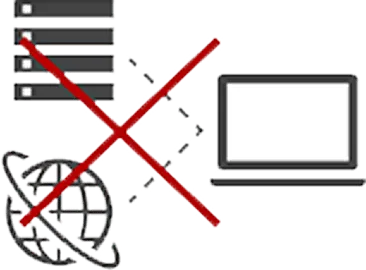

インターネットへの接続を

切ってくださいWi-Fi接続を切り機内モードの設定を行ってネットワークから遮断・隔離してください。接続したまま通信を行うことにより被害が拡大する可能性があります。

-

身に覚えのないプログラムがないか確認

※確認できても削除はお控えください不審なプログラムやアプリケーションが確認されても、調査と証拠保全の妨げになる可能性があるため、削除は控えていただくようお願いいたします。

-

機器の継続使用を止めてください

機器を継続して使用することでハッキング・不正アクセスのログを気づかないうちに削除・上書きして証拠を失う可能性があります。

-

インターネットへの接続を切ってください

Wi-Fi接続を切り機内モードの設定を行ってネットワークから遮断・隔離してください。接続したまま通信を行うことにより被害が拡大する可能性があります。

-

身に覚えのないプログラムがないか確認

※確認できても削除はお控えください

不審なプログラムやアプリケーションが確認されても、調査と証拠保全の妨げになる可能性があるため、削除は控えていただくようお願いいたします。

お客様側での事前対応推奨項目

事前にご対応いただけると、より正確かつ迅速な対応が可能です。

-

-

対象機器を確保し、保管

対象機器を確保・保管を行わないと、データ保全完了前に他の社員やが対象機器を操作してしまい、ログや一時ファイルなどの重要な痕跡が上書きされる恐れがあります。証拠能力を保つ観点からも、不用意な再起動や設定変更、USB機器の接続などは避け、対象機器は速やかに隔離・保管してください。

-

機器の状況を把握

- 対象機器がリース機器の場合は提供元に許可をいただくようお願いします。機器の解体が必要な場合があります。

- 機器の型番やログオンパスワード、ドライブの本数や容量など、出来るだけ詳しい情報を確認・記録してください。

- アクティブディレクトリや資産管理ソフトなどによる制限(暗号化、接続制限、書き出し制限、ネットワーク内認証等)がないか、夜間に自動で再起動される設定がないか等を、ご確認ください。

- 対象機器がサーバの場合、内部で作業用ソフトを実行する可能性もあります。実行可能な設定になっているかもご確認ください。

-

被害端末のシステム構成資料の準備

端末への侵入原因・被害状況をより正確に把握するために、被害端末の使用目的やシステム構成に関する情報が必要です。また、システム構成情報はインシデントの重大度の評価、適切な次のアクションの検討、案件としての実施可否の判断材料となります。

-

ネットワーク構成図の用意

ネットワーク構成図は、攻撃者の侵入経路や行動範囲を把握し、被害の波及範囲や影響度を正確に評価するために重要です。

構成図があれば、調査範囲の特定や適切な対応策の立案もスムーズに行えます。 -

通信経路上のネットワーク機器ログの取得

ファイアウォールやルーター、プロキシなど、通信経路上のネットワーク機器のログは、攻撃の痕跡を追跡するための重要な証拠となります。

これらの情報から、侵入のタイミングや経路、攻撃者の行動範囲を特定でき、被害範囲の切り分けや迅速な業務復旧にも活用されます。

ログデータは時間の経過とともに上書きされることが多いため、インシデント発覚直後の早期取得が極めて重要です。 -

攻撃が疑われる不審な事象と対応履歴の記録

インシデント発生前後に観察された(不審な事象システム動作の異常、警告メッセージ等)や、すでに実施した対応策(端末の隔離、パスワード変更など)の時系列記録は、インシデントの全体像を把握するために重要です。これらの情報は発生時期や進行状況の特定に役立つだけでなく、調査への影響要因を明確にすることで、より正確な調査提案を可能にします。さらに、これらの記録は今後のインシデント対応プロセスの改善や再発防止策の立案にも活用できる貴重な資料となります。

-

電力供給に関する環境確認

管理上の理由で、建物自体が夜間の電力供給を止める運用になっている場合があります。

また、夜間に作業を実施する際は警備員が見回りにくる場合がありますので、事前に関係各所との調整をお願いします。

-

-

-

対象機器を確保し、保管

対象者や共犯者にデータを消されたり機器自体を壊されたりする可能性があります。

また、組織内で不用意に操作することで、後に訴訟にまで発展した際にデータの捏造などを疑われる可能性もあります。 -

機器の状況を把握

- 対象機器がリース機器の場合は提供元に許可をいただくようお願いします。機器の解体が必要な場合があります

- 機器の型番やログオンパスワード、ドライブの本数や容量など、出来るだけ詳しい情報を確認・記録してください。

- アクティブディレクトリや資産管理ソフトなどによる制限(暗号化、接続制限、書き出し制限、ネットワーク内認証等)がないか、夜間に自動で再起動される設定がないか等を、ご確認ください。

- 対象機器がサーバの場合、内部で作業用ソフトを実行する可能性もあります。実行可能な設定になっているかもご確認ください。

-

口外しない

不正の共犯者が社内にいる場合もありますので、調査関係者以外には口外しないことを推奨します。

-

電力供給に関する環境確認

管理上の理由で、建物自体が夜間の電力供給を止める運用になっている場合があります。

また、夜間に作業を実施する際は警備員が見回りにくる場合がありますので、事前に関係各所との調整をお願いします。

-

STRENGTH

当社が選ばれる

5つの理由

-

豊富な

ご相談実績今までご相談いただいた件数は39,451件以上

-

対応スピードの

速さお問い合わせから最速15分でWeb打合せ設定可能

-

相談・見積

無料ご相談から見積のご提示まで完全無料

-

国内最大

最新設備世界各国から調査・解析ツール・復旧設備を

導入 -

国際空港レベルの

セキュリティ体制世界基準セキュリティ規格である

ISO、Pマークを取得

case

調査事例

日本全国、さまざまな業種が

デジタルフォレンジック調査を

必要とする被害を受けています。

製造業

製造業

卸売業

IT業

弁護士

商社・流通

業務開始9時頃「サーバに入れない」と従業員から報告があり、セキュリティベンダーに相談。データが暗号化されていることからランサムウェア「LockBit3.0」感染とみられ、セキュリティ製品設置時の人的ミスが原因の可能性があるということで、当社にご相談。実は、2年半前にも当社で不正アクセスの被害調査を行っており、その後セキュリティ強化を図ったはずが、今回はランサムウェアに感染。事実確認も含めて調査を依頼。

ネットワーク内で使用している端末200台強に対して被害範囲の調査を実施。攻撃が行われた端末においてインシデント知覚約5時間前から攻撃開始されていたことが判明した。さらにサーバ4台に対し詳しい調査を行ったところ、ネットワークや認証情報の脆弱性が複数確認された。また、調査の目的の1つであったセキュリティ製品設置時の人的ミスが原因の脆弱性の悪用についても確認でき、侵害・横展開の痕跡があることから、ヒューマンエラーによる脆弱性を悪用し攻撃されたことが発覚した。

外部から「会員情報が漏洩している」との通報を受け、顧客情報を保存していたクラウド環境上のサーバに対して不正アクセスが行われた可能性があるとして、影響範囲や攻撃活動の実態を明らかにするため、当社に調査を依頼。

対象サーバに対する不審なアクセスの痕跡や、外部からの侵害が行われた可能性について詳細な分析を実施。第三者による不正アクセスの痕跡が確認され、その際に窃取されたとみられる情報の量や内容が、公開されていた約27万件の個人情報と一致していたことから、今回のアクセスが情報漏えいの直接的な原因であると判断。さらに、過去のアクセスログの解析から、企業の機密情報がすでに持ち出されていた可能性も確認された。

サポート詐欺の被害に遭い、遠隔操作ソフトを用いたリモート接続を約1時間にわたり受けた際に、操作中に目を離していた間に12万円分のGoogle Playカードが不正に購入されていたことが判明。

マルウェア感染やその他の情報漏えいが行われていないかを確認するため、当社に調査を依頼。

リモート操作ソフトの使用履歴の確認、ファイル操作ログの調査、マルウェア感染の有無を含むセキュリティ解析を実施。不正アクセス時に誘導されてインストールされたリモート操作ソフトを通じて、Google Playカードの不正購入が実行された痕跡を確認した。 一方で、ファイル操作履歴や外部送信の兆候は調査時点では確認されず、マルウェアの感染も検出されなかった。

依頼企業の内部調査により、前代表が在任中に無断で競合他社の取締役に就任していたことが判明。これにより、忠実義務違反に該当する疑いが生じたため、当社に対して、就任後の活動実態や他にも企業の利益を損なう行為がなかったかを明らかにするための調査を依頼。

対象者のGoogleアカウントを解析し、競合他社との関係性を示す行動履歴や、業務外活動の痕跡について調査を実施。競合他社のドメインを含むメールアドレスを使用していた形跡や、営業活動に関与していたことを示す複数の痕跡が確認。また、その他の外部メールアドレスを使ったやりとりも確認された。

故人が所有していたPC内に、遺産分割に関する重要なファイルが保存されていたとの情報があり、一時的には内容の閲覧が可能だったものの、PCの電源を落とした後に起動不能となり、再び内容を確認できない状態となり相談。 該当ファイルが当該PCで作成・保存されていたかを確認するため、当社に調査を依頼。

データ復旧作業のほか、外部機器の接続履歴やファイルのアクセス・作成履歴などについて調査を実施。調査の結果、対象ファイルへの直接的なアクセス履歴は確認できませんでしたが、ファイルの作成情報から2名のユーザーが編集に関与していたことが判明。 そのうち1名は、故人と同一の氏名で登録されており、別端末からファイルを作成した可能性が考えられる。 調査結果は、裁判資料としての提出にも対応可能な証拠性を備えた形式でレポートにまとめ、必要に応じて専門的見解とともに報告を行った。

従業員が個人所有のスマートフォンを使用し、依頼企業様に報告されている内容とは異なる取引を、顧客と直接行っていた疑いが浮上し相談。金銭のやり取りがあった可能性もあり、横領の有無を確認する目的で、当社に調査を依頼。

端末内データの抽出を行い、メッセージアプリの使用状況、Web履歴、アプリケーション利用状況などを対象に解析を実施。調査の結果、依頼企業の顧客とみられる相手とのメッセージや連絡先情報が削除されていたことが確認された。 削除されたメッセージの一部からは、支払金額に関するやり取りが記録されており、業務と無関係な金銭授受が行われていた可能性が示唆される。 調査結果と削除データの内容については、法的手続きにも活用可能な形式でレポートにまとめ、今後の対応方針とあわせて報告を行った。

faq

よくある質問

みなさまから寄せられた質問・疑問を よくある質問にまとめました。

- 土日祝も対応してもらえますか?

- まず調査可能かを知りたいのですが、相談にお金はかかりますか?

- 機器を持ち出すことができません。出張での調査は可能ですか?

- もちろん可能です。むしろ事実解明のためには、当社の担当者ができる限り早く訪問させていただき、対象機器やネットワーク環境の状況確認とデータ保全をさせていただいた方が確実です。また、対象機器は当社の保全作業が完了するまで操作をしないようお願いしてお ります。不用意な操作によって痕跡や証拠を消してしまったり、誤って上書きをしたことによってデータの復旧・調査が困難になったケースもあります。まずは機器の使用を中断し、お早めにご相談ください。(出張対応は法人様のみとなります)

- 費用は大体どのくらいかかりますか?

- 疑わしい人物や社内に気づかれないよう調査できますか?

ABOUT US

私たちDDFについて

私たちデジタルデータフォレンジック(DDF)は、

世界最高水準のフォレンジック技術と圧倒的な機動力をもつプロフェッショナルとして、

トラブルの原因を“事実”という形で可視化します。

不正アクセス、内部不正、情報漏えい…

企業活動に潜むサイバーリスクは、見えづらく、気付きにくいものです。

しかし、データは嘘をつきません。

情報が錯綜し、判断が難しくなる現代では、

サイバー空間に潜む本物の証拠こそが、意思決定の軸になります。

原因の特定から再発防止策まで、共に最前線で問題解決することが、

企業を守り、未来を切り拓く力になると、私たちは信じています。

“もしも”のときに、迷わず頼れる存在であること。

そして、“何も起こさせない”ための備えを、共に築くこと。

その両方が、私たちの使命です。

White Paper

ホワイトペーパー

/お役立ち資料

-

- サイバー攻撃

- 不正アクセス

- 情報漏えい

2025年サイバー攻撃の被害実態調査と2026年セキュリティ脅威予測

2025年サイバー攻撃の被害実態を明らかにするため、サイバー攻撃をうけた企業200社を対象に調査を実施し、2026年のセキュリティ脅威について予測を行いました。

-

- サイバー攻撃

- ランサムウェア

- 情報漏えい

2025年サイバー攻撃による情報漏えいの被害実態調査

サイバー攻撃被害の実態を明らかにするため、2025年にサイバー攻撃の被害を受けた企業180社を対象に、インシデント対応の実態とどのような情報が外部に漏えいしたのかの調査を実施しました。

-

- お盆休暇

- サイバー攻撃

- 長期休暇

お盆休暇に潜むサイバーセキュリティリスクの被害調査

お盆休暇に潜むサイバーセキュリティリスクの被害実態を明らかにするため、お盆休暇の前後にサイバー攻撃の被害を受けた企業を対象に調査を実施しました。

news

ニュース

- <サイバー攻撃をうけた企業の約23%が原因調査を実施せず>デジタルデータソリューションが2025年サイバー攻撃の被害実態調査と2026年セキュリティ脅威予測を発表

- デジタルデータソリューションとSkyが、サイバーインシデント事後対応セミナーを共同開催

- 毎日新聞デジタルにて「企業の危機感薄く…年末年始に危険高まるサイバー攻撃 必要な備えは」が掲載されました

- <情報漏えいの可能性が示唆された際、調査を実施していない企業は約48%>デジタルデータソリューションが2025年サイバー攻撃による情報漏えいの被害実態調査を発表

- デジタルデータソリューションとエス・ピー・ネットワークが、サイバーインシデント緊急対応セミナーを共同開催

- デジタルデータソリューションとカナモトが、データインシデント対応・サイバーセキュリティ分野における業務提携契約を締結

- 六本木に大規模・最先端のセキュリティオペレーションセンター(SOC)を開設

- デジタルデータソリューション、「デジタルデータ顧問サービス」提供開始

- リスク対策.comにて「トップインタビュー 危機管理の伴走者たち デジタルデータソリューション社長 熊谷聖司氏 「まさかうちが狙われるとは」 経営者の本音に向き合う」が掲載されました

- ScanNetSecurityにて「4~5月が多い傾向、社内不正の約46%が『情報持ち出し』」について掲載されました

- <企業の社内不正事案の約46%が情報持ち出しと判明>デジタルデータソリューションが2024年度の社内不正被害に関する実態調査を発表

- 朝日新聞にて、「社内の情報を不正に持ち出す事案」について掲載されました

- ABEMA「ABEMA Prime」で、削除データ復元・デジタルフォレンジックについて放送されました

- 毎日新聞にて「サイバー攻撃『日本企業は被害者でなく加害者』認識の甘さ」が掲載されました。

- ITmediaビジネスオンライン「CxO Insights」にて、「知床・遊覧船沈没事故の写真データも復旧 「余命宣告を受けた社長」の社会貢献とは?」が掲載されました。

- 朝日新聞にて、「フジ問題に迫ったデジタル・フォレンジック」について掲載いただきました

- テレビ東京「WBS」、テレビ朝日「スーパーJチャンネル、羽鳥慎一モーニングショー」、TBS「ゴゴスマ」、その他複数メディアにて、年末年始のサイバー攻撃動向についてご取材いただきました

- 日本経済新聞にて、「ネット空間の相続リスク、プチ終活で備えを 銀行が支援」ついて掲載いただきました

- 財界ONLINEにて、年末年始のサイバー攻撃動向について掲載いただきました

- マイナビTECH+にて「何気ない一通のメールから始まるサイバー攻撃‐24時間365日、フォレンジック調査で企業の危機に向き合い続ける現場からの警鐘」が掲載されました

- <サイバー攻撃をうけた企業の約79%が情報漏えい>デジタルデータソリューションが2024年サイバー攻撃の被害実態調査と2025年セキュリティ脅威予測を発表

- マイナビTECH+にて「相次ぐランサムウェア攻撃、あなたの会社は大丈夫? 実際の被害例から紐解く企業データを守る戦略」が掲載されました

- 毎日新聞にて、年末年始のサイバー攻撃について掲載いただきました。

- 産経新聞にて、年末年始のサイバー攻撃動向について掲載いただきました

- 朝日新聞デジタルにて、年末年始のサイバー攻撃動向について掲載いただきました

- <年末年始の長期休暇の前後は、サイバー攻撃が2倍以上に増加>デジタルデータソリューションが年末年始に潜むサイバーセキュリティリスクの被害調査を発表

- 日本テレビnews zeroにて、デジタル遺品について紹介いただきました

- NHKニュースウォッチ9にて、デジタル遺品について紹介いただきました

- 日経新聞電子版にて、OSINT調査サービスについて掲載いただきました

- 毎日新聞デジタルにて、フィッシング詐欺の動向について掲載いただきました

- 東洋経済Tech×サイバーセキュリティにて、フォレンジック調査サービスについて掲載いただきました

- 日経新聞電子版にて、中小企業のセキュリティ対策状況やサイバー攻撃動向について掲載いただきました

- <企業の社内不正事案の約57%が情報持ち出しと判明>デジタルデータソリューションが2023年度の社内不正被害に関する実態調査を発表

- <ランサムウェアに感染し、フォレンジック調査を行った企業の約8割で情報漏えい被害が判明>デジタルデータソリューションがランサムウェア被害に関する調査を発表

- デジタルデータソリューション株式会社が、脆弱性診断・ペネトレーションテストの提供を開始

- ダイヤモンド経営者倶楽部「マネジメント・オブ・ザ・イヤー」受賞のお知らせ

- 25新卒エンジニア志望学生向け|ホワイトハッカーが教えるCTF1day仕事体験をデジタルデータソリューションが開催

- デジタルフォレンジック分野での捜査協力により、デジタルデータソリューションが福岡県警察本部暴力団対策部暴力団犯罪捜査課より感謝状を受領

- 財界2023年秋季特大号「経営写」にて、代表の熊谷が掲載されました。

- デジタルフォレンジック分野での捜査協力により、デジタルデータソリューションが群馬県伊勢崎警察署より感謝状を授与

- 当社のDX化に向けた取り組みについて、日刊工業新聞に掲載されました。

- デジタルデータソリューションが、情報セキュリティ技術研究・啓発組織特定非営利活動法人日本ネットワークセキュリティ協会(JNSA)に入会

- Sky株式会社 ソリューションフェア 2023【東京】に出展予定のお知らせ

- テレビ東京 WBS (ワールドビジネスサテライト) にて、社内不正に関するフォレンジック調査サービスについて紹介いただきました。

- 社内不正被害の実態調査について、日経新聞に掲載されました

- テレビ東京「ワールドビジネスサテライト」、NHK「ニュースウォッチ9」、フジテレビ「Live NEWS イット!」、TBS「NEWS 23」その他複数メディアにて、弊社のスマホ解析技術(フォレンジックサービス)を紹介いただきました。

- デジタルデータソリューション株式会社、官公庁からのご相談件数1,200件を突破

- Internet Watchにて「ロックがかかった故人のスマホ、困った遺族を助けてくれるサービスはある?」が掲載されました。

- データ復旧サービス「デジタルデータリカバリー」のデータ復旧相談件数36万件を突破

- デジタルデータソリューション株式会社、警察・捜査機関からのご相談件数250件を突破

- Impress Watchにて「泥水に浸かったHDD・SSDからもデータを復旧 デジタルデータリカバリーの卓越した技術」が掲載されました。

- デジタルデータソリューションが、東京海上日動火災保険株式会社主催のサイバーリスクオンラインセミナーに出演

- デジタルフォレンジック分野での捜査協力により、デジタルデータソリューションが神奈川県警察本部刑事部捜査第一課より感謝状を授与

- デジタルデータソリューションが、中国銀行様主催のサイバーセキュリティセミナーに出演

- デジタルデータソリューションが、デジタルフォレンジックサービス分野において、経済産業省の情報セキュリティサービス基準審査登録制度に認定

- デジタルデータソリューションが、あいおいニッセイ同和損害保険株式会社主催のサイバーセキュリティ対策セミナーに出演

- DDHBOX 商品内容変更のお知らせ

- デジタルフォレンジック分野での捜査協力により、デジタルデータソリューションが神奈川県警察本部暴力団対策課より感謝状を授与

- デジタルデータソリューション株式会社、株式会社CyCraft Japanと協業し、ダークウェブを含めた情報漏えい調査サービスを提供開始

- デジタルフォレンジック分野での捜査協力により、デジタルデータソリューションが京都府下京警察署より感謝状を授与

- Gigazineにて「年間5000億件起きるサイバー攻撃やランサムウェアの“リアルな実情”を最前線で対応するフォレンジック調査のプロに聞いてみた」が掲載されました。

- テレビ朝日「東京サイト」にて傷のついたHDD復旧技術とデータ復旧サービスについて紹介いただきました。

- 終活読本ソナエにて「デジタル遺言 サービスが流行る理由」が掲載されました。

- PC Watchにて「傷がついたHDDのデータ復旧は不能という”常識”は過去のもの︕ デジタルデータリカバリーに聞く、データ復旧技術の最前線」が掲載されました。

- プレジデントオンラインにて「危険!セキュリティ脅威1位「ランサムウェア攻撃」に中小企業が立ち向かう術とは」が掲載されました。

- 東京新聞にて「デジタル遺品 普段の備えは 端末に残る写真・預金…」が掲載されました。

- 現代ビジネスにて「テレワークで増える「情報漏洩」などの社内不正リスクに対処…コロナ禍で重要度を増す「デジタルフォレンジック」サービスとは」が掲載されました。

- 週刊現代にてデジタル遺品に関する取材内容が公開されました。

- 日本経済新聞にて「もしもに備えデジタル終活 ID・パスワードを紙に残す」が掲載されました。

- Gigazineにて「豪雨による浸水、人命に関わるデータ、100本越えのサーバー…超絶難度でもデータ復旧率 95.2%を誇る業界トップエンジニアに現場最前線の話を聞いてみた」が掲載されました。

- 朝日新聞デジタルにて「スマホのなかの家族写真やネット銀行口座… もし突然、亡くなったら」が掲載されました。

- 六本木ヒルズ森タワーへ本社を移転いたしました。

- デジタルデータソリューション株式会社 本社移転のお知らせ

- デジタルフォレンジック分野での捜査協力により、厚生労働省関東信越厚生局麻薬取締部より感謝状をいただきました。

- Enterprisezineにて「最高検のサイバー専門班設立 デジタルフォレンジックは時代の要請に応えられるのか 増加するサイバー攻撃の脅威から身を守る」が掲載されました。

- INTERNET Watchにて「データ捜査で従業員の『不正行為』を暴く!警察の『犯罪捜査』協力もする“デジタル鑑識”事業とは」が掲載されました。

- INTERNET Watchにて「データトラブルを『日本一見ている』会社が語る、日本企業のセキュリティ問題とその解決策」が掲載されました。

- 「情報セキュリティ企業勤務者対象 セキュリティ対策に関するアンケート調査」の調査結果を公開いたしました。

- 当社の新型コロナウイルス感染拡大防止の取り組みについて

- セキュリティ製品DDHBOXをテレワーク特別プランで提供開始いたしました。

- PC Watchにて「大規模サーバーのデータ消失事案から学ぶ2021年のデータの守り方 ~ランサムウェアの流行やHDDの大容量化にどう備える?」が掲載されました。